powerv防火墙在拨号时进行VPN网关到客户端的配置.docx

《powerv防火墙在拨号时进行VPN网关到客户端的配置.docx》由会员分享,可在线阅读,更多相关《powerv防火墙在拨号时进行VPN网关到客户端的配置.docx(13页珍藏版)》请在冰豆网上搜索。

powerv防火墙在拨号时进行VPN网关到客户端的配置

防火墙通过ADSL拨号上互联网:

一:

防火墙的配置:

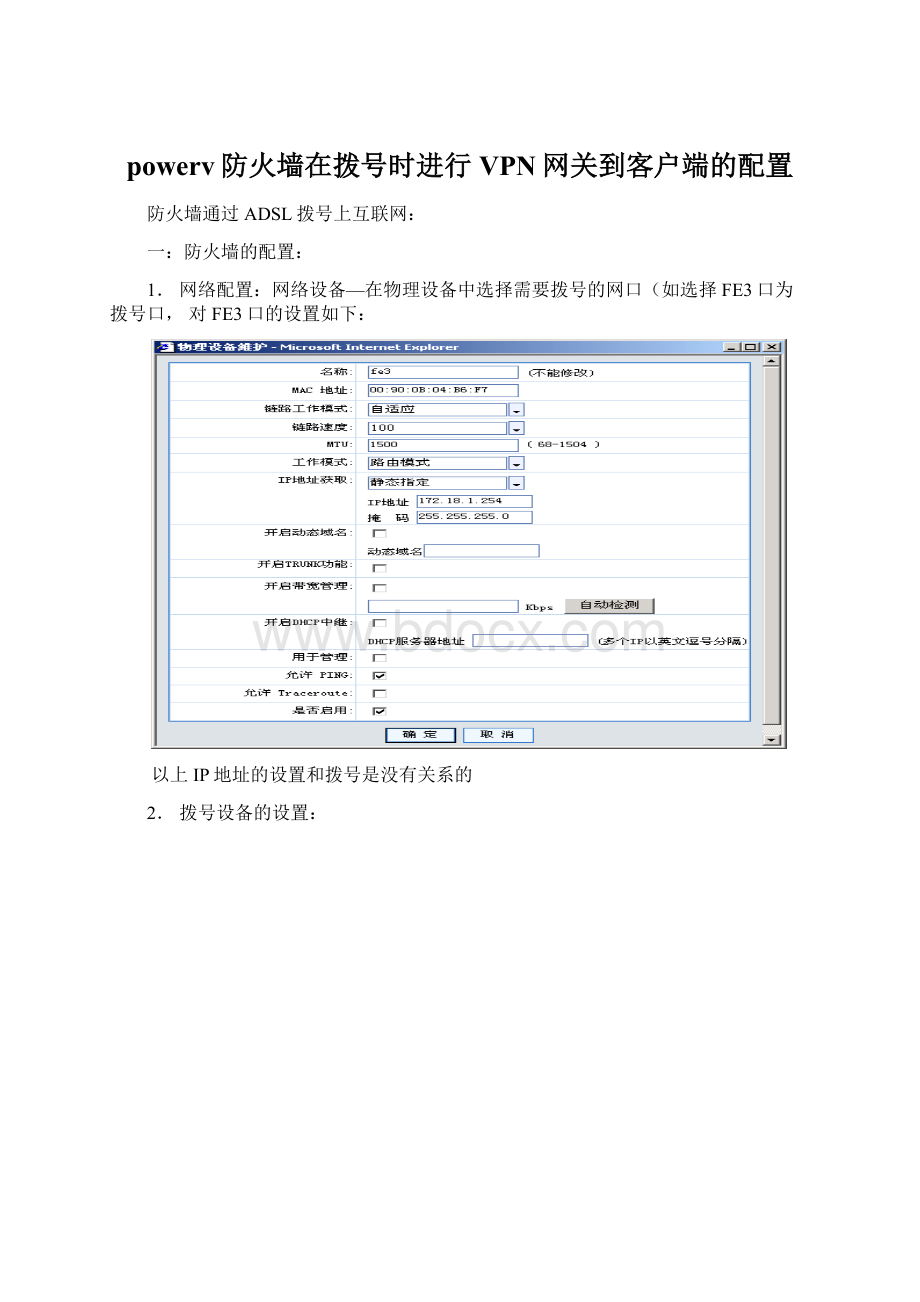

1.网络配置:

网络设备—在物理设备中选择需要拨号的网口(如选择FE3口为拨号口,对FE3口的设置如下:

以上IP地址的设置和拨号是没有关系的

2.拨号设备的设置:

以上的配置中的邦定设备为FE3,用户名和密码为ADSL或者是别的拨号设备的用户名和密码,系统启用时拨号,该网口要启用

3.策略配置:

安全选项

在以上的配置中如果点击了“包过滤缺省允许”就不用在安全规则中加规则了。

4.安全规则:

NAT规则维护:

在NAT的规则维护中要选择“伪装”流出的网口不用设置如果设置的话一定是拨号设备邦定的网口否则是无法出去的

5.包过滤规则维护:

以上的配置完成可以通过拨号上互联网了

防火墙内部保护的子网通过防火墙网关和外部的VPN客户端软件通讯:

一:

到www.3322.org网站申请域名,用户名,密码(如:

DNS:

liygc.3322.org,用户名liygc密码:

550001,以上的申请是通过域名固定IP地址

具体的配置如下:

1.在系统配置---系统参数中设置:

动态DNS注册:

用户信息

2.在网络设备中---拨号设备的设置:

以上要设置:

开启动态域名如上

3.VPN设备的配置:

远程VPN配置:

4.客户端隧道的配置:

4.VPN设备的绑定:

网络设备—域名服务器的配置:

域名服务器的IP地址为202.99.8.1

三:

客户端的配置:

1

2.

测试结果:

抓包分析:

tcpdump–Ieth1

tcpdump–Ieth1proto50

tcpdump–Ieth1esp

tcpdump–Ieth0

tcpdump–Iipsec0

tcpdump–Ieth1