相关服务说明防火墙.docx

《相关服务说明防火墙.docx》由会员分享,可在线阅读,更多相关《相关服务说明防火墙.docx(10页珍藏版)》请在冰豆网上搜索。

相关服务说明防火墙

RouterOS防火墙类型

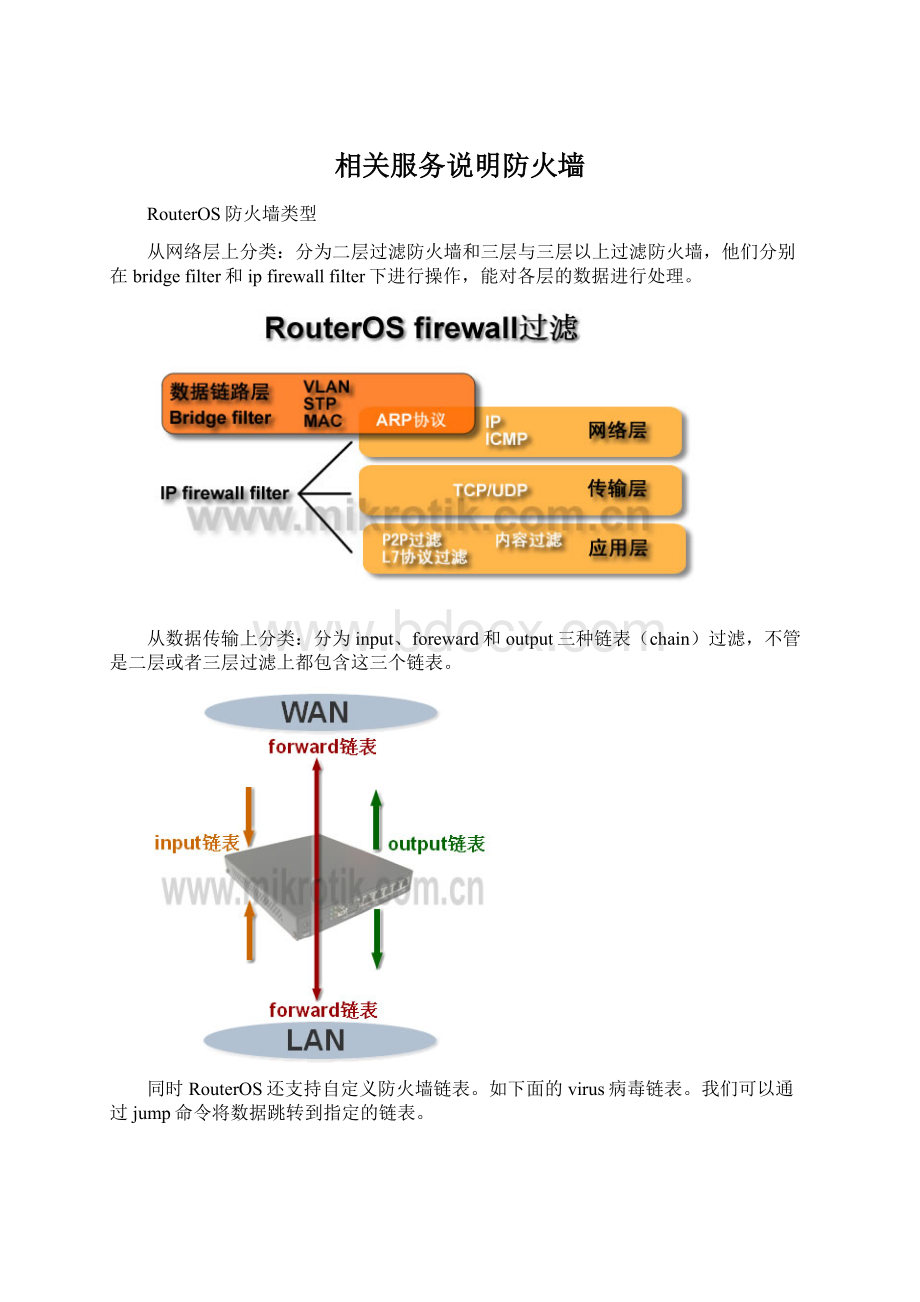

从网络层上分类:

分为二层过滤防火墙和三层与三层以上过滤防火墙,他们分别在bridgefilter和ipfirewallfilter下进行操作,能对各层的数据进行处理。

从数据传输上分类:

分为input、foreward和output三种链表(chain)过滤,不管是二层或者三层过滤上都包含这三个链表。

同时RouterOS还支持自定义防火墙链表。

如下面的virus病毒链表。

我们可以通过jump命令将数据跳转到指定的链表。

∙input–用于处理进入路由器的数据包。

∙forward–用于处理通过路由器的数据包。

∙output–用于处理源于路由器并从其中一个接口出去的数据包。

当处理一个chain(数据链),策略是从chain列表的顶部从上而下执行的。

过滤数据原则“先丢弃后接受和先接受后丢弃”:

input链表

0;;;接受你信任的IP地址访问(src-address=填写信任IP,默认允许任何地址)

chain=inputsrc-address=192.168.100.2action=accept

1;;;丢弃非法连接

chain=inputconnection-state=invalidaction=drop

2;;;丢弃任何访问数据

chain=inputaction=drop

forward链表

0;;;接受已建立连接的数据

chain=forwardconnection-state=establishedaction=accept

1;;;接受相关数据

chain=forwardconnection-state=relatedaction=accept

2;;;丢弃非法数据包

chain=forwardconnection-state=invalidaction=drop

3;;;限制每个主机TCP连接数为80条

chain=forwardprotocol=tcpconnection-limit=80,32action=drop

4;;;丢弃掉所有非单播数据

chain=forwardsrc-address-type=!

unicastaction=drop

5;;;跳转到ICMP链表

chain=forwardprotocol=icmpaction=jumpjump-target=ICMP

6;;;跳转到病毒链表

chain=forwardaction=jumpjump-target=virus

forward工作过程如下:

ICMP(Internet控制报文协议),通过ICMP链表来过滤所有的ICMP协议:

0;;;Ping应答限制为每秒5个包

chain=ICMPprotocol=icmpicmp-options=0:

0-255limit=5,5action=accept

1;;;Traceroute限制为每秒5个包

chain=ICMPprotocol=icmpicmp-options=3:

3limit=5,5action=accept

2;;;MTU线路探测限制为每秒5个包

chain=ICMPprotocol=icmpicmp-options=3:

4limit=5,5action=accept

3;;;Ping请求限制为每秒5个包

chain=ICMPprotocol=icmpicmp-options=8:

0-255limit=5,5action=accept

4;;;TraceTTL限制为每秒5个包

chain=ICMPprotocol=icmpicmp-options=11:

0-255limit=5,5action=accept

5;;;丢弃掉任何ICMP数据

chain=ICMPprotocol=icmpaction=drop

禁止任何地址通过TCP/135端口访问到本地路由器,因为是访问本地路由器的数据,这里进入input链表进行操作:

禁止内网192.168.1.100的电脑上网,我们通过forward链表进行控制:

Jump跳转操作在forward链表中的工作过程:

过滤的域名过滤

防火墙可以根据源IP地址,目地IP地址,协议,端口,域名,一组不连续的IP,MAC地址等进行过滤,一组规则

允许,拒绝,跳转。

可以访问自己的网站:

在路由器的入口(input链表)

域名网站

action设为允许

允许内部网络访问.

机房内192.168.100.10不允许让互联网:

Action设为拒绝:

拒绝192.168.100.10主机访问外网.