信息安全技术考试题库连云港市专业技术人员继续教育公共远程考试.docx

《信息安全技术考试题库连云港市专业技术人员继续教育公共远程考试.docx》由会员分享,可在线阅读,更多相关《信息安全技术考试题库连云港市专业技术人员继续教育公共远程考试.docx(86页珍藏版)》请在冰豆网上搜索。

信息安全技术考试题库连云港市专业技术人员继续教育公共远程考试

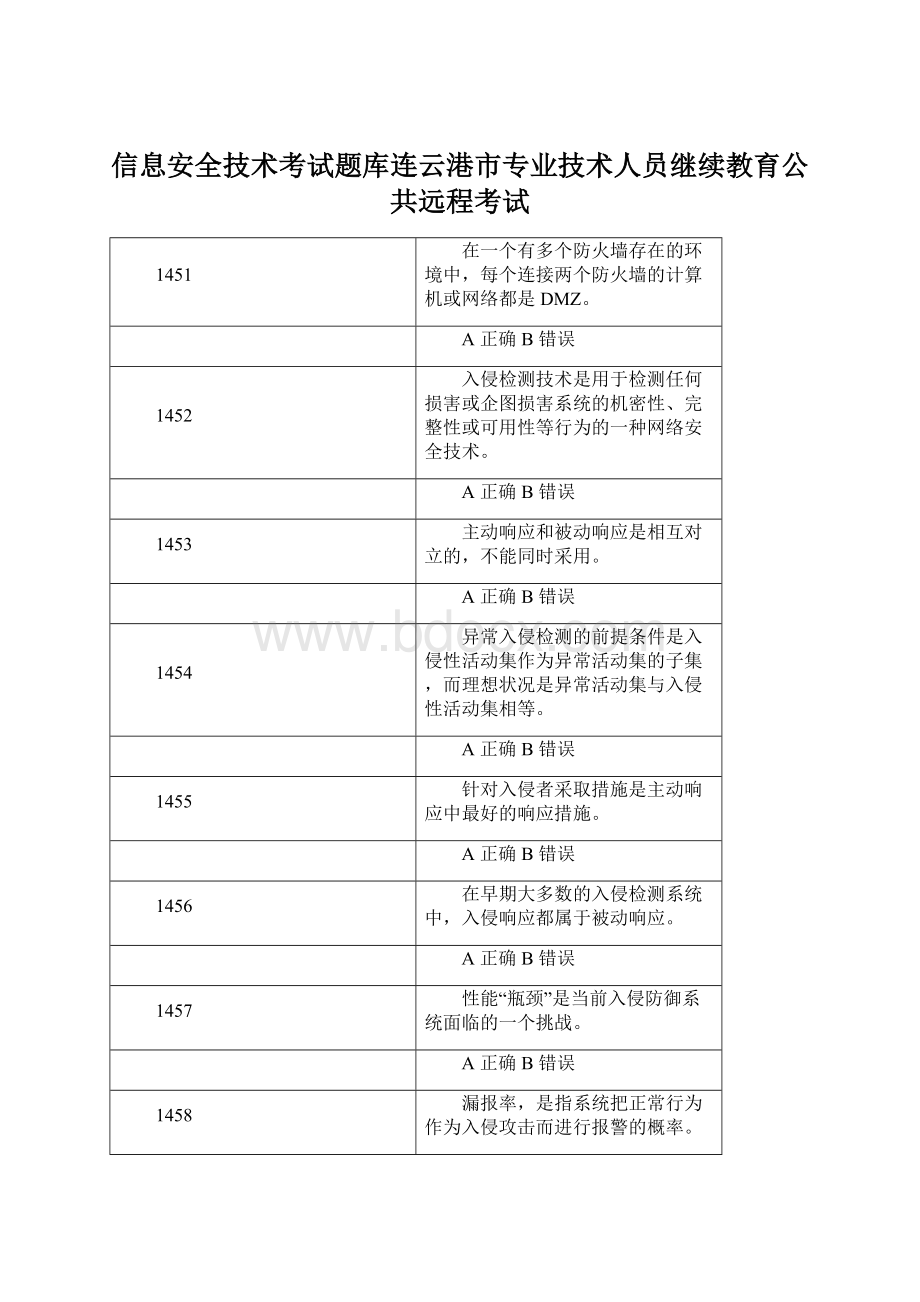

1451

在一个有多个防火墙存在的环境中,每个连接两个防火墙的计算机或网络都是DMZ。

A正确B错误

1452

入侵检测技术是用于检测任何损害或企图损害系统的机密性、完整性或可用性等行为的一种网络安全技术。

A正确B错误

1453

主动响应和被动响应是相互对立的,不能同时采用。

A正确B错误

1454

异常入侵检测的前提条件是入侵性活动集作为异常活动集的子集,而理想状况是异常活动集与入侵性活动集相等。

A正确B错误

1455

针对入侵者采取措施是主动响应中最好的响应措施。

A正确B错误

1456

在早期大多数的入侵检测系统中,入侵响应都属于被动响应。

A正确B错误

1457

性能“瓶颈”是当前入侵防御系统面临的一个挑战。

A正确B错误

1458

漏报率,是指系统把正常行为作为入侵攻击而进行报警的概率。

A正确B错误

1459

与入侵检测系统不同,入侵防御系统采用在线(inline)方式运行。

A正确B错误

1460

蜜罐技术是一种被动响应措施。

A正确B错误

1461

企业应考虑综合使用基于网络的入侵检测系统和基于主机的入侵检测系统来保护企业网络。

在进行分阶段部署时,首先部署基于网络的入侵检测系统,因为它通常最容易安装和维护,接下来部署基于主机的入侵检测系统来保护至关重要的服务器。

A正确B错误

1462

入侵检测系统可以弥补企业安全防御系统中的安全缺陷和漏洞。

A正确B错误

1463

使用误用检测技术的入侵检测系统很难检测到新的攻击行为和原有攻击行为的变种。

A正确B错误

1464

在早期用集线器(hub)作为连接设备的网络中使用的基于网络的入侵检测系统在交换网络中不做任何改变,一样可以用来监听整个子网。

A正确B错误

1465

可以通过技术手段,一次性弥补所有的安全漏洞。

A正确B错误

1466

漏洞只可能存在于操作系统中,数据库等其他软件系统不会存在漏洞。

A正确B错误

1467

防火墙中不可能存在漏洞。

A正确B错误

1468

基于主机的漏洞扫描不需要有主机的管理员权限。

A正确B错误

1469

半连接扫描也需要完成TCP协议的三次握手过程。

A正确B错误

1470

使用漏洞库匹配的方法进行扫描,可以发现所有的漏洞。

A正确B错误

1471

所有的漏洞都是可以通过打补丁来弥补的。

A正确B错误

1472

通过网络扫描,可以判断目标主机的操作系统类型。

A正确B错误

1473

x-scan能够进行端口扫描。

A正确B错误

1474

隔离网闸采用的是物理隔离技术。

A正确B错误

1475

“安全通道隔离”是一种逻辑隔离。

A正确B错误

1476

隔离网闸两端的网络之间不存在物理连接。

A正确B错误

1477

QQ是与朋友联机聊天的好工具,不必担心病毒。

A正确B错误

1478

在计算机上安装防病毒软件之后,就不必担心计算机受到病毒攻击。

A正确B错误

1479

计算机病毒可能在用户打开“txt”文件时被启动。

A正确B错误

1480

在安全模式下木马程序不能启动。

A正确B错误

1481

特征代码技术是检测已知计算机病毒的最简单、代价最小的技术。

A正确B错误

1482

家里的计算机没有联网,所以不会感染病毒。

A正确B错误

1483

计算机病毒的传播离不开人的参与,遵循一定的准则就可以避免感染病毒。

A正确B错误

1484

校验和技术只能检测已知的计算机病毒。

A正确B错误

1485

采用Rootkit技术的病毒可以运行在内核模式中。

A正确B错误

1486

企业内部只需在网关和各服务器上安装防病毒软件,客户端不需要安装。

A正确B错误

1487

大部分恶意网站所携带的病毒就是脚本病毒。

A正确B错误

1488

利用互联网传播已经成为了计算机病毒传播的一个发展趋势。

A正确B错误

1489

防火墙是____在网络环境中的应用。

A字符串匹配B访问控制技术C入侵检测技术D防病毒技术

1490

iptables中默认的表名是____。

AfilterBfirewallCnatDmangle

1491

包过滤防火墙工作在OSI网络参考模型的____。

A物理层B数据链路层C网络层D应用层

1492

通过添加规则,允许通往192.168.0.2的SSH连接通过防火墙的iptables指令是____。

Aiptables-FINPUT-d192.168.0.2-ptcp--dport22-jACCEPTBiptables-AINPUT-d192.168.0.2-ptcp--dport23-jACCEPTCiptables-AFORWARD-d192.168.0.2-ptcp--dport22-jACCEPTDiptables-AFORWARD-d192.168.0.2-ptcp--dport23-jACCEPT

1493

防火墙提供的接入模式不包括____。

A网关模式B透明模式C混合模式D旁路接入模式

1494

关于包过滤防火墙说法错误的是____。

A包过滤防火墙通常根据数据包源地址、目的地址、端口号和协议类型等标志设置访问控制列表实施对数据包的过滤B包过滤防火墙不检查OSI网络参考模型中网络层以上的数据,因此可以很快地执行C包过滤防火墙可以有效防止利用应用程序漏洞进行的攻击D由于要求逻辑的一致性、封堵端口的有效性和规则集的正确性,给过滤规则的制定和配置带来了复杂性,一般操作人员难以胜任管理,容易出现错误

1495

关于应用代理网关防火墙说法正确的是____。

A基于软件的应用代理网关工作在OSI网络参考模型的网络层上,它采用应用协议代理服务的工作方式实施安全策略B一种服务需要一种代理模块,扩展服务较难C和包过滤防火墙相比,应用代理网关防火墙的处理速度更快D不支持对用户身份进行高级认证机制。

一般只能依据包头信息,因此很容易受到“地址欺骗型”攻击

1496

关于NAT说法错误的是____。

ANAT允许一个机构专用Intranet中的主机透明地连接到公共域中的主机,无需内部主机拥有注册的(已经越采越缺乏的)全局互联网地址B静态NAT是设置起来最简单和最容易实现的一种地址转换方式,内部网络中的每个主机都被永久映射成外部网络中的某个合法的地址C动态NAT主要应用于拨号和频繁的远程连接,当远程用户连接上之后,动态NAT就会分配给用户一个IP地址,当用户断开时,这个IP地址就会被释放而留待以后使用D动态NAT又叫做网络地址端口转换NAPT

1497

下面关于防火墙策略说法正确的是____。

A在创建防火墙策略以前,不需要对企业那些必不可少的应用软件执行风险分析B防火墙安全策略一旦设定,就不能在再作任何改变C防火墙处理人站通信的缺省策略应该是阻止所有的包和连接,除了被指出的允许通过的通信类型和连接D防火墙规则集与防火墙平台体系结构无关

1498

下面关于DMZ区的说法错误的是____。

A通常DMZ包含允许来自互联网的通信可进入的设备,如Web服务器、FTP服务器、SMTP服务器和DNS服务器等B内部网络可以无限制地访问外部网络以及DMZCDMZ可以访问内部网络D有两个DMZ的防火墙环境的典型策略是主防火墙采用NAT方式工作,而内部防火墙采用透明模式工作以减少内部网络结构的复杂程度

1499

在PDRR模型中,____是静态防护转化为动态的关键,是动态响应的依据。

A防护B检测C响应D恢复

1500

从系统结构上来看,入侵检测系统可以不包括____。

A数据源B分析引擎C审计D响应

1401

下面说法正确的是____。

AUNIX系统中有两种NFS服务器,分别是基于内核的NFSDaemon和用户空间Daemon,其中安全性能较强的是基于内核的NFSDaemonBUNIX系统中有两种NFS服务器,分别是基于内核的Daemon和用户空间NFSDaemon,其中安全性能较强的是基于内核的NFSDaemonCUNIX系统中现只有一种NFS服务器,就是基于内核的NFSDaemon,原有的用户空间Daemon已经被淘汰,因为NFSDaemon安全性能较好DUNIX系统中现只有一种NFS服务器,就是基于内核的Daemon,原有的用户空间NFSDaemon已经被淘汰,因为Daemon安全性能较好

1402

下面不是UNIX/Linux系统中用来进行文件系统备份和恢复的命令是____。

AtarBcpioCumaskDbackup

1403

Backup命令的功能是用于完成UNIX/Linux文件的备份,下面说法不正确的是____。

ABackup—c命令用于进行完整备份BBackup—p命令用于进行增量备份CBackup—f命令备份由file指定的文件DBackup—d命令当备份设备为磁带时使用此选项

1404

UNIX工具(实用程序,utilities)在新建文件的时候,通常使用____作为缺省许可位,而在新建程序的时候,通常使用____作为缺省许可位。

A555666B666777C777888D888999

1405

保障UNIX/Linux系统帐号安全最为关键的措施是____。

A文件/etc/passwd和/etc/group必须有写保护B删除/etc/passwd、/etc/groupC设置足够强度的帐号密码D使用shadow密码

1406

UNIX/Linux系统中,下列命令可以将普通帐号变为root帐号的是____。

Achmod命令B/bin/passwd命令Cchgrp命令D/bin/su命令

1407

有编辑/etc/passwd文件能力的攻击者可以通过把UID变为____就可以成为特权用户。

A-1B0C1D2

1408

下面不是保护数据库安全涉及到的任务是____。

A确保数据不能被未经过授权的用户执行存取操作B防止未经过授权的人员删除和修改数据C向数据库系统开发商索要源代码,做代码级检查D监视对数据的访问和更改等使用情况

1409

下面不是数据库的基本安全机制的是____。

A用户认证B用户授权C审计功能D电磁屏蔽

1410

关于用户角色,下面说法正确的是____。

ASQLServer中,数据访问权限只能赋予角色,而不能直接赋予用户B角色与身份认证无关C角色与访问控制无关D角色与用户之间是一对一的映射关系

1411

下面原则是DBMS对于用户的访问存取控制的基本原则的是____。

A隔离原则B多层控制原则C唯一性原则D自主原则

1412

下面对于数据库视图的描述正确的是____。

A数据库视图也是物理存储的表B可通过视图访问的数据不作为独特的对象存储,数据库内实际存储的是SELECT语句C数据库视图也可以使用UPDATE或DELETE语句生成D对数据库视图只能查询数据,不能修改数据

1413

有关数据库加密,下面说法不正确的是____。

A索引字段不能加密B关系运算的比较字段不能加密C字符串字段不能加密D表间的连接码字段不能加密

1414

下面不是Oracle数据库提供的审计形式的是____。

A备份审计B语句审计C特权审计D模式对象设计

1415

下面不是SQLServer支持的身份认证方式的是____。

AWindowsNT集成认证BSQLServer认证CSQLServer混合认证D生物认证

1416

下面____不包含在MySQL数据库系统中。

A数据库管理系统,即DBMSB密钥管理系统C关系型数据库管理系统,即RDBMSD开放源码数据库

1417

下面不是事务的特性的是____。

A完整性B原子性C一致性D隔离性

1418

下面不是Oracle数据库支持的备份形式的是____。

A冷备份B温备份C热备份D逻辑备份

1419

操作系统的基本功能有____。

A处理器管理B存储管理C文件管理D设备管理

1420

通用操作系统必需的安全性功能有____。

A用户认证B文件和I/0设备的访问控制C内部进程间通信的同步D作业管理

1421

根据SahzerJ.H、SchroederM.D的要求,设计安全操作系统应遵循的原则有____。

A最小特权B操作系统中保护机制的经济性C开放设计D特权分离

1422

Windows系统中的用户组包括____。

A全局组B本地组C特殊组D标准组

1423

Windows系统登录流程中使用的系统安全模块有____。

A安全帐号管理(SecurityAccountManager,简称SAM)模块BWindows系统的注册(WinLogon)模块C本地安全认证(10calSecurityAuthority,简称LSA)模块D安全引用监控器模块

1424

域内置全局组安全控制非常重要,这些组只出现在域控制器中,包括____。

ADomainAdmins组BDomainUsers组CDomainReplicators组DDomainGuests组

1425

Windows系统中的审计日志包括____。

A系统日志(SystemLog)B安全日志(SecurityLog)C应用程序日志(ApplicationsLog)D用户日志(UserLog)

1426

组成UNIX系统结构的层次有____。

A用户层B驱动层C硬件层D内核层

1427

UNIX/Linux系统中的密码控制信息保存在/etc/passwd或/ect/shadow文件中,信息包含的内容有____。

A最近使用过的密码B用户可以再次改变其密码必须经过的最小周期C密码最近的改变时间D密码有效的最大天数

1428

UNIX/Linux系统中的Apcache服务器的主要安全缺陷表现在攻击者可以____。

A利用HTYP协议进行的拒绝服务攻击B发动缓冲区溢出攻击C获得root权限D利用MDAC组件存在一个漏洞,可以导致攻击者远程执行目标系统的命令

1429

数据库访问控制的粒度可能有____。

A数据库级B表级C记录级(行级)D属性级(字段级)E字符级

1430

下面标准可用于评估数据库的安全级别的有____。

ATCSECBITSECCCCDBMS.PPDGB17859——1999ETDI

1431

Oracle数据库的审计类型有____。

A语句审计B系统进程审计C特权审计D模式对象设计E外部对象审计

1432

SQLServer中的预定义服务器角色有____。

AsysadminBserveradminCsetupadminDsecurityadminEprocessadmin

1433

可以有效限制SQL注入攻击的措施有____。

A限制DBMS中sysadmin用户的数量B在Web应用程序中,不以管理员帐号连接数据库C去掉数据库不需要的函数、存储过程D对于输入的字符串型参数,使用转义E将数据库服务器与互联网物理隔断

1434

事务的特性有____。

A原子性(Atomicity)B一致性(Consistency)C隔离性(1solation)D可生存性(Survivability)E持续性(Durability)

1435

数据库故障可能有____。

A磁盘故障B事务内部的故障C系统故障D介质故障E计算机病毒或恶意攻击

1436

防火墙是设置在内部网络与外部网络(如互联网)之间,实施访问控制策略的一个或一组系统。

A正确B错误

1437

组成自适应代理网关防火墙的基本要素有两个:

自适应代理服务器(AdaptiveProxyServer)与动态包过滤器(DynamicPacketFilter)。

A正确B错误

1438

软件防火墙就是指个人防火墙。

A正确B错误

1439

网络地址端口转换(NAPT)把内部地址映射到外部网络的一个IP地址的不同端口上。

A正确B错误

1440

防火墙提供的透明工作模式,是指防火墙工作在数据链路层,类似于一个网桥。

因此,不需要用户对网络的拓扑做出任何调整就可以把防火墙接入网络。

A正确B错误

1441

防火墙安全策略一旦设定,就不能在再做任何改变。

A正确B错误

1442

对于防火墙的管理可直接通过Telnet进行。

A正确B错误

1443

防火墙规则集的内容决定了防火墙的真正功能。

A正确B错误

1444

防火墙必须要提供VPN、NAT等功能。

A正确B错误

1445

防火墙对用户只能通过用户名和口令进行认证。

A正确B错误

1446

即使在企业环境中,个人防火墙作为企业纵深防御的一部分也是十分必要的。

A正确B错误

1447

只要使用了防火墙,企业的网络安全就有了绝对的保障。

A正确B错误

1448

防火墙规则集应该尽可能的简单,规则集越简单,错误配置的可能性就越小,系统就越安全。

A正确B错误

1449

iptables可配置具有状态包过滤机制的防火墙。

A正确B错误

1450

可以将外部可访问的服务器放置在内部保护网络中。

A正确B错误

1351

Windows文件系统中,只有Administrator组和ServerOperation组可以设置和去除共享目录,并且可以设置共享目录的访问权限。

A正确B错误

1352

远程访问共享目录中的目录和文件,必须能够同时满足共享的权限设置和文件目录自身的权限设置。

用户对共享所获得的最终访问权限将取决于共享的权限设置和目录的本地权限设置中宽松一些的条件。

A正确B错误

1353

对于注册表的访问许可是将访问权限赋予计算机系统的用户组,如Administrator、Users、Creator/Owner组等。

A正确B错误

1354

系统日志提供了一个颜色符号来表示问题的严重程度,其中一个中间有字母“!

”的黄色圆圈(或三角形)表示信息性问题,一个中间有字母“i”的蓝色圆圈表示一次警告,而中间有“stop”字样(或符号叉)的红色八角形表示严重问题。

A正确B错误

1355

光盘作为数据备份的媒介优势在于价格便宜、速度快、容量大。

A正确B错误

1356

Windows防火墙能帮助阻止计算机病毒和蠕虫进入用户的计算机,但该防火墙不能检测或清除已经感染计算机的病毒和蠕虫。

A正确B错误

1357

Web站点访问者实际登录的是该Web服务器的安全系统,“匿名”Web访问者都是以IUSR帐号身份登录的。

A正确B错误

1358

UNIX的开发工作是自由、独立的,完全开放源码,由很多个人和组织协同开发的。

UNIX只定义了一个操作系统内核。

所有的UNIX发行版本共享相同的内核源,但是,和内核一起的辅助材料则随版本不同有很大不同。

A正确B错误

1359

每个UNIX/Linux系统中都只有一个特权用户,就是root帐号。

A正确B错误

1360

与Windows系统不一样的是UNIX/Linux操作系统中不存在预置帐号。

A正确B错误

1361

UNIX/Linux系统中一个用户可以同时属于多个用户组。

A正确B错误

1362

标准的UNIX/Linux系统以属主(Owner)、属组(Group)、其他人(World)三个粒度进行控制。

特权用户不受这种访问控制的限制。

A正确B错误

1363

UNIX/Linux系统中,设置文件许可位以使得文件的所有者比其他用户拥有更少的权限是不可能的。

A正确B错误

1364

UNIX/Linux系统和Windows系统类似,每一个系统用户都有一个主目录。

A正确B错误

1365

UNIX/Linux系统加载文件系统的命令是mount,所有用户都能使用这条命令。

A正确B错误

1366

UNIX/Linux系统中查看进程信息的who命令用于显示登录到系统的用户情况,与w命令不同的是,who命令功能更加强大,who命令是w命令的一个增强版。

A正确B错误

1367

Httpd.conf是Web服务器的主配置文件,由管理员进行配置,Srm.conf是Web服务器的资源配置文件,Access.conf是设置访问权限文件。

A正确B错误

1368

一个设置了粘住位的目录中的文件只有在用户拥有目录的写许可,并且用户是文件和目录的所有者的情况下才能被删除。

A正确B错误

1369

UNIX/Linux系统中的/etc/shadow文件含有全部系统需要知道的关于每个用户的信息(加密后的密码也可能存于/etc/passwd文件中)。

A正确B错误

1370

数据库系统是一种封闭的系统,其中的数据无法由多个用户共享。

A正确B错误

1371

数据库安全只依靠技术即可保障。

A正确B错误

1372

通过采用各种技术和管理手段,可以获得绝对安全的数据库系统。

A正确B错误

1373

数据库的强身份认证与强制访问控制是同一概念。

A正确B错误

1374

用户对他自己拥有的数据,不需要有指定的授权动作就拥有全权管理和操作的权限。

A正确B错误

1375

数据库视图可以通过INSERT或UPDATE语句生成。

A正确B错误

1376

数据库加密适宜采用公开密钥密码系统。

A正确B错误

1377

数据库加密的时候,可以将关系运算的比较字段加密。

A正确B错误

1378

数据库管理员拥有数据库的一切权限。

A正确B错误

1379

不需要对数据库应用程序的开发者制定安全策略。

A正确B错误

1380

使用登录ID登录SQLServer后,即获得了访问数据库的权限。

A正确B错误

1381

MSSQ