网络工程师基础考试试题含答案ts.docx

《网络工程师基础考试试题含答案ts.docx》由会员分享,可在线阅读,更多相关《网络工程师基础考试试题含答案ts.docx(23页珍藏版)》请在冰豆网上搜索。

网络工程师基础考试试题含答案ts

网络工程师考试试题(含答案)

一、单项选择题

1.在以太网协议中使用1-坚持型监听算法的特点是()。

A.能及时抢占信道,但增加了冲突的概率

B.能即使抢占信道,并减少了冲突的概率

C.不能及时抢占信道,并增加了冲突的概率

D.不能及时抢占信道,但减少了冲突的概率

【解析】

1-坚持CSMA的做法是:

当一个站点要发送数据帧时,它就监听媒体,判断当前时刻是否有其他站点正在传输数据。

如果媒体忙的话,该站等待直至媒体空闲。

一旦该站检测到媒体空闲,它就立即发送数据帧。

如果产生冲突,则等待一个随机时间再监听。

之所以叫“1-坚持”,是因为当一个站点发现媒体空闲的时候,它传输数据帧的概率是1。

1-坚持CSMA的优点是:

只要媒体空闲,站点就立即发送;它的缺点在于:

假如有两个或两个以上的站点有数据要发送,冲突就不可避免。

【正确答案】A

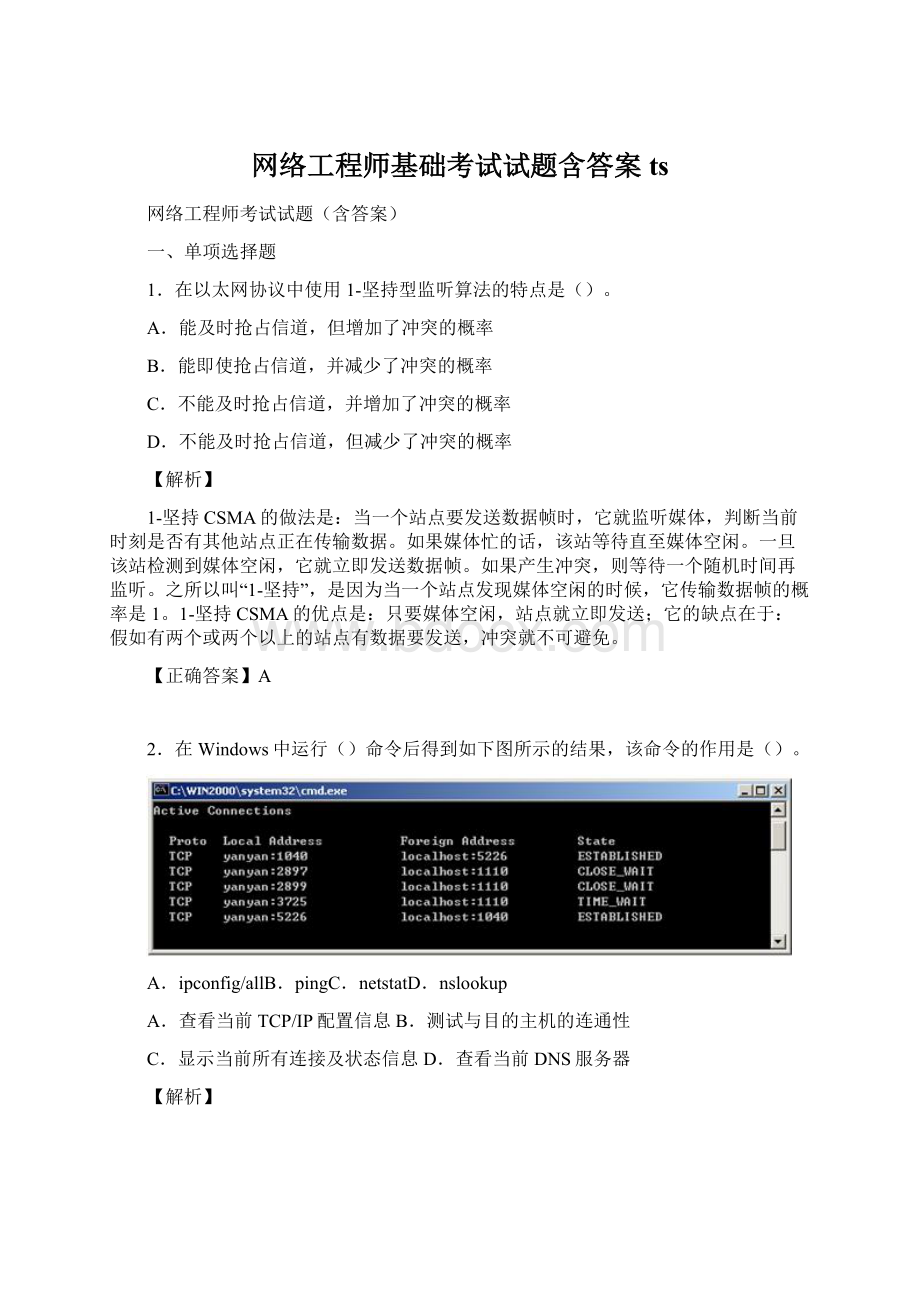

2.在Windows中运行()命令后得到如下图所示的结果,该命令的作用是()。

A.ipconfig/allB.pingC.netstatD.nslookup

A.查看当前TCP/IP配置信息B.测试与目的主机的连通性

C.显示当前所有连接及状态信息D.查看当前DNS服务器

【解析】

在Windows中可以使用ipconfig命令获得主机配置信息,包括IP地址、子网掩码和默认网关。

使用带/all选项的ipconfig命令时,将给出所有接口的详细配置报告,包括任何已配置的串行端口。

Ping命令有助于验证IP级的连通性。

发现和解决问题时,可以使用Ping向目标主机名或IP地址发送ICMP回应请求。

可以使用netstat命令显示协议统计信息和当前的TCP/IP连接。

netstat-a命令将显示所有连接,而netstat-r显示路由表和活动连接。

netstat-e命令将显示Ethernet统计信息,而netstat-s显示每个协议的统计信息。

Nslookup用来获取域名系统(DNS)名称服务器的信息。

很显然,图中显示的内容是当前所有连接及其状态信息。

【正确答案】C()C

3.活动目录()是由组织单元、域、()和域林构成的层次结构,安装活动目录要求分区的文件系统为()。

A.超域B.域树C.团体D.域控制器

A.FAT16B.FAT32C.ext2D.NTFS

【解析】

活动目录()服务是一个分布式的目录服务,它把网络中分布在不同计算机的信息和资源通过统一的标准组织起来,向服务使用者提供统一友好的访问和管理接口,同时,提高网络资源的利用效率。

域是网络名称空间的一部分,是活动目录逻辑结构的核心单元。

域树是由多个域通过信任关系连接起来形成的,这些域共享同一表结构和配置。

域树是一个连续的名称空间。

活动目录一般包括一个或多个域树。

域林是一个或多个域树的集合,这些域树共享同一表结构、配置和全局目录,但是不构成连续名称空间。

安装活动目录要求分区的文件系统为NTFS。

【正确答案】BD

4.Linux系统在默认情况下将创建的普通文件的权限设置为()。

A.-rw-r--r--B.-r--r--r--

C.-rw-rw-rwxD.-rwxrwxrw-

【解析】

普通文件是不可执行的,自然不会有x权限。

此外,文件拥有人缺省是具备读写权限的,而其他人只具备读权限。

【正确答案】A

5.在Linux操作系统中,()文件负责配置DNS,它包含了主机的域名搜索顺序和DNS服务器的地址。

A./etc/hostnameB./etc/host.conf

C./etc/resolv.confD./etc/name.conf

【正确答案】C

6.TCP是互联网中的传输层协议,TCP协议进行流量控制的方式是(),当TCP实体发出连接请求()后,等待对方的()相应。

A.使用停等ARQ协议B.使用后退N帧ARQ协议

C.使用固定大小的滑动窗口协议D.使用可变大小的滑动窗口协议

A.SYNB.FIN、ACK

C.SYN、ACKD.RST

【正确答案】D,C

7.操作系统是裸机上的第一层软件,其他系统软件()等)和应用软件都是建立在操作系统基础上的。

下图①②③分别表示。

A.编译程序、财务软件和数据库管理系统软件

B.汇编程序、编译程序和java解释器

C.编译程序、数据库管理系统软件和汽车防盗程序

D.语言处理程序、办公管理软件和气象预报软件

A.应用软件开发者、最终用户和系统软件开发者

B.应用软件开发者、系统软件开发者和最终用户

C.最终用户、系统软件开发者和应用软件开发者

D.最终用户、应用软件开发者和系统软件开发者

【正确答案】BD

8.某项目制定的开发计划中定义了3个任务,其中任务A首先开始,且需要3周完成,任务周完B必须在任务A启动1周后开始,且需要2周完成,任务C必须在任务A后才能开始,且需要完成2周完成。

该项目的进度安排可用下面的甘特图来描述。

【解析】

这个简单得都不用说了,小学生看图说话都能选对。

【正确答案】D

9.OSPF协议使用()分组来保持与其邻居的连接。

A.HelloB.Keepalive

C.SPF()D.LSU()

【正确答案】A

10.在距离矢量路由协议中,可以使用多种方法防止路由循环,以下选项中,不属于这些方法的是()。

A.垂直翻转()B.水平分裂()

C.反向路由中毒()D.设置最大度量值()

【解析】

此题主要考查了D-V算法收敛性的几种解决方法。

路由环的问题可以理解为跳数无穷大的问题。

解决方法有如下几种:

设置最大度量值():

使用这种方法,路由协议在向量距离超过协议允许的最大值前,允许路由环路的存在,一旦路由信息的向量距离超过规定的最大值,该路由信息将被标记为不可到达。

水平分裂方法():

即一条路由信息不会被发送给该信息的来源方向。

例如如果B必须经由C方可到达D的话,那么B不可能向C提供任何有价值的路由信息。

所以B会告诉C说它到达D的距离为无穷大。

反向路由中毒():

如果路由器监听到某个端口断开连接后,直接把到它的距离设为无穷大,然后向其他路由器发出更新后的信息。

保持计时法():

当一个路由器从它的邻居处收到以前某个可访问的网络现在变为不可访问的信息时,路由器将指向该网络的路由设置为不可访问,同时启动计数器。

如果在计时器到期之前,又接收到了从一个邻居路由传来到原网络可访问的信息,此时则关闭计时器,将网络改为可访问。

如果在路由器到期之前,收到来自其他路由器的关于信宿的路由信息,且路径比原有路径短,则关闭计时器,更新路由信息,以新的路由代替原来的路由信息。

如果计数器到期,则将该路由标记为不可到达。

触发更新法TriggeredUpdates):

一般来说,路由表在没有发生变化的情况下,将按照预定的时间周期进行交换,触发式更新是指路由器之间不单纯按照预定的时间周期进行路由信息交换,而是在路由表发生变化的时候及时地进行路由信息交换。

以上介绍的几种方法都是综合起来使用,以解决D-V路由算法的收敛问题。

【正确答案】A

11.内部网关协议RIP是一种广泛使用的基于()的协议。

RIP规定一条通路上最多可包含的路由器数量是()。

A.链路状态算法B.距离矢量算法

C.集中式路由算法D.固定路由算法

A.1个B.16个C.15个D.无数个

【解析】

此题主要考查了RIP协议的特征。

RIP()是距离矢量路由协议的一种。

所谓距离矢量是指路由器选择路由途径的评判标准:

在RIP选择路由的时候,利用D-V算法来选择它所认为的最佳路径,然后将其填入路由表,在路由表中体现出来的就是跳数()和下一跳的地址。

RIP允许的最大站点数为15,任何超过15个站点的目的地均被标为不可到达。

所以RIP只适合于小型的网络。

【正确答案】BC

12.ADSL采用多路复用技术是(),最大传输距离可达()米。

A.TDMB.FDMC.WDMD.CDMA

A.500B.1000C.5000D.10000

【解析】

ADSL通过不对称传输,利用FDM()或EC()技术使上、下行信道分开来减小串音的影响,从而实现信号的高速传送,最大传输距离可达5千米。

【正确答案】BC

13.IP交换是一种利用交换硬件快速传送IP分组的技术。

一台IP交换机由()三部分组成。

IP交换机初始化后为每一个物理连接建立一个默认的(),相邻的IP交换机通过这些默认通信交换路由信息和数据分组,为了进行第三层路由选择,IP交换控制器必须根据()等信息对网络数据流进行分类并加上数据流描述符。

A.ATM交换模块、IP交换控制器和交换机管理协议

B.RF交换模块、IP交换控制器和路由器管理协议

C.X.25交换模块、IP交换控制器和交换机管理协议

D.IPX交换模块、IP交换控制器和路由器管理协议

A.帧中继交换通道B.ATM交换通道C.X.25交换通道D.IPX交换通道

A.源和目标IP地址.MAC地址B.源IP地址.ATMVPI/VCI

C.目标IP地址.TCP/UDP端口号D.源和目标IP地址.TCP/UDP端口号

【解析】

如果知道IP交换是与ATM有关系的话,那么就不会答错了。

【正确答案】ABD

14.项目管理工具中,将网络方法用于工作计划安排的评审和检查的是()。

A.Gantt图B.PERT网图C.因果分析图D.流程图

【解析】

用网络分析的方法编制的进度计划称为网络图。

PERT()和CPM()都采用了网络图来表示项目的进度安排。

【正确答案】B

15.下图中画出曼彻斯特编码和差分曼彻斯特编码的波形图,实际传送的比特串为()。

()A.011010011

B.011110010

C.100101100

D.100001101

【解析】

本题考查曼彻斯特编码和差分曼彻斯特编码的特性。

曼彻斯特编码特点:

在每个比特间隙中间的电平跳变来同时代表比特位和同步信息。

负电平到正电平的跳变代表比特1,而正电平到负电平的跳变则代表比特0。

差分曼彻斯特编码的特点:

每比特的开始位置没有电平跳变表示比特1,有电平跳变表示比特0。

【正确答案】A

16.网络连接如下图所示,要使计算机能访问到服务器,在路由器R1中配置路由表

的命令是()。

A.R1(config)#iphostR2202.116.45.110

B.R1(config)#ipnetwork202.16.7.0255.255.255.0

C.R1(config)#iphostR2202.116.45.0255.255.255.0

D.R1(config)#iproute201.16.7.0255.255.255.0202.116.45.110

【解析】

路由器配置路由信息的命令是iproute。

【正确答案】D

17.某软件设计师自行将他人使用C程序语言开发的控制程序转换为机器语言形式的控制程序,并固化在芯片中,该软件设计师的行为。

A.不构成侵权,因为新的控制程序与原控制程序使用的程序设计语言不同

B.不构成侵权,因为对原控制程序进行了转换与固化,其使用和表现形式不同

C.不构成侵权,将一种程序语言编写的源程序转换为另一种程序语言形式,属于一种“翻译”行为

D.构成侵权,因为他不享有原软件作品的著作权

【解析】

根据《中华人民共和国计算机软件保护条例》的规定,软件著作权人享有翻译权,即将原软件从一种自然语言文字转换成另一种自然语言文字的权利。

未经软件著作权人许可,发表或者登记其软件的行为,构成计算机软件侵权。

【正确答案】D

18.为保障Web服务器的安全运行,对用户要进行身份验证。

关于WindowsServer2003中的“集成Windows身份验证”,下列说法错误的是()。

A