吉安金吉光伏电站二次安全防护方案.docx

《吉安金吉光伏电站二次安全防护方案.docx》由会员分享,可在线阅读,更多相关《吉安金吉光伏电站二次安全防护方案.docx(18页珍藏版)》请在冰豆网上搜索。

吉安金吉光伏电站二次安全防护方案

吉安金吉光伏电站监控系统安全防护方案

批准:

审核:

编制:

业主单位(盖章)

2018年12月

一、基本情况

江西吉安金吉光伏电站建设单位:

安徽熠阳新能源科技有限公司

江西吉安金吉光伏电站总装机容量为14MW,安装12个光伏子系统,每个子系统由4224片265Wp多晶硅太阳能电池组件组成。

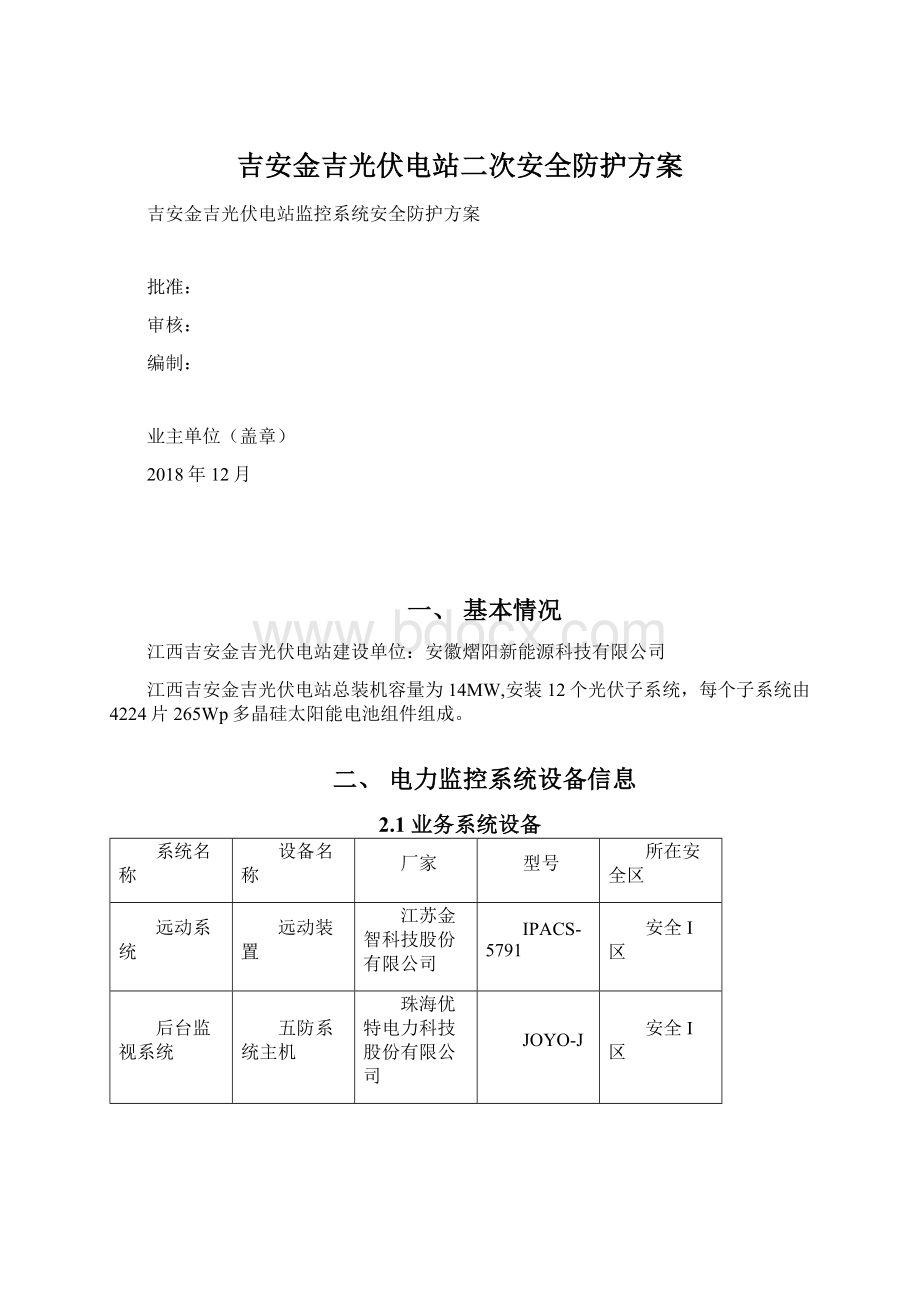

二、电力监控系统设备信息

2.1业务系统设备

系统名称

设备名称

厂家

型号

所在安全区

远动系统

远动装置

江苏金智科技股份有限公司

IPACS-5791

安全I区

后台监视系统

五防系统主机

珠海优特电力科技股份有限公司

JOYO-J

安全I区

后台监视主机A

江苏金智科技股份有限公司

iPACS-5000

安全I区

后台监视主机B

江苏金智科技股份有限公司

iPACS-5000

安全I区

无功电压控制

AVC

南京悠阔电气科技有限公司

RS-260

安全I区

发电功率控制

AGC

南京悠阔电气科技有限公司

RS-260

安全I区

开关柜监控系统

公共测控系统

江苏金智科技股份有限公司

iPACS-5772

安全I区

电能量采集装置

电能数据采集终端

长沙威盛信息科技有限公司

WFEF-2000S

安全II区

故障录波

故障录波测距管理单元

江苏金智科技股份有限公司

UK-5508

安全II区

继电保护装置及管理终端

母线成套保护装置

江苏金智科技股份有限公司

iPACS-5961

安全I区

光伏功率预测系统

光功率预测系统

南京悠阔电气科技有限公司

RS-260

安全II区

天气预报系统

光功率预测系统

南京悠阔电气科技有限公司

RS-260

安全II区

管理信息系统

综合信息网OMS

泰豪软件股份有限公司

/

安全III区

2.2网络设备

系统名称

厂家

型号

部署位置

地调路由器

H3C

MSR36-40

安全I区--地调数据专网

地调实时交换机

H3C

S3600V2

安全I区--地调数据专网

地调非实时交换机

H3C

S3600V2

安全II区--地调数据专网

站控交换机A

江苏金智科技

Wislinkw-2000

安全I区—站内组网系统

站控交换机B

江苏金智科技

Wislinkw-2000

安全I区—站内组网系统

光功率预测交换机

江苏金智科技

Wislinkw-2000

安全II区—光功率预测系统

III区交换机

华为

S2700

安全III区

地调路由器实际图片:

地调实时交换机实际图片:

地调非实时交换机实际图片:

站控交换机A实际图片:

站控交换机B实际图片:

光功率预测交换机实际图片:

III区交换机实际图片:

2.3安全防护设备

系统名称

厂家

型号

部署位置

地调实时纵向加密装置

卫士通

SJW77

安全I区地调接入网

地调非实时纵向加密装置

卫士通

SJW77

安全II区地调接入网

I/II区防火墙

迪普

FW1000-MS-N

安全I区站控交换机和安全II区光功率预测服务器之间

反向隔离装置

南瑞

SJY98

安全II区光功率预测服务器与III区气象服务器之间

III区防火墙

华为

USG-6000

安全III区

日志审计系统

山石网科

HSA-3

旁挂安全I区站控交换机

入侵检测系统

山石网科

D660

旁挂安全I区实时接入交换机

地调实时纵向加密装置实际图片:

地调非实时纵向加密装置实际图片:

I/II区防火墙实际图片:

反向隔离装置实际图片:

III区防火墙实际图片:

日志审计系统实际图片:

入侵检测系统实际图片:

三、网络安全防护

3.1横向边界防护

1、安全区I和安全区II之间采用具有访问控制功能的硬件防火墙实现逻辑隔离、报文过滤、访问控制等功能,禁止任何非正常业务的流量穿越安全I/II区之间。

I/II区防火墙配置截图:

2、反向安全隔离装置用于从管理信息大区到生产控制大区单向数据传输,是管理信息大区到生产控制大区的唯一数据传输途径。

反向安全隔离装置集中接受管理信息大区发向生产制大区的数据,进行签名验证、内容过滤、有效性检查等处理后,转发给生产控制大区内部的接受程序。

专用横向单向隔离装置应该满足实时性、可靠性和传输流量等方面的要求。

严格禁止E-MAIL、WEB、Telnet、Rlogin、FTP等安全风险高的通用网络服务和以B/S或C/S方式的数据库访问穿越专用横向单向安全隔离装置,仅允许纯数据的单向安全传输。

Ⅱ/Ⅳ区间反向隔离装置配置截图:

3.2纵向边界防护

纵向加密认证是电力二次系统安全防护体系的纵向防线。

采用认证、加密、访问控制等技术措施实现数据的远方安全传输以及纵向边界的安全防护。

对于重点防护的调度中心、发电厂、变电站在生产控制大区与广域网的纵向连接处应当设备经过国家指定部门检测认证的电力专用纵向加密认证装置或者加密认证网关及相应设施,实现双向身份认证、数据加密和访问控制。

纵向加密认证装置及加密认证网关用于生产控制大区的广域网边界防护。

纵向加密认证装置为广域网通信提供认证与加密功能,实现数据传输的机密性、完整性保护,同时具有类似防火墙的安全过滤功能。

加密认证网关除具有加密认证装置的全部功能外,还应实现对电力系统数据通信应用层协议及报文的处理功能。

吉安金吉光伏电站现场在高度数据网间安装有2台卫士通纵向加密认证装置,加密厂站端到主站端的数据传输,保证业务数据的安全性。

3.3日志审计系统

日志审计系统是海量日志管理系统,是基于WEB的异构日志统一收集、存储、查询、统计分析和可视化集中管理平台,系统全面支持各种网络设备、安全设备、主机和应用系统日志,支持事后审计和定责取证。

提供可扩展的日志收集接口,不断扩展收集分析能力,实现持续审计,保障客户投资,是基于日志视角的最佳信息安全管理解决方案。

吉安金吉光伏电站生产大区部署一台日志审计系统,对重要的I/II系统主机或服务器日志进行集中收集并分析告警,配置截图如下:

3.4入侵检测系统

入侵检测系统采用旁路部署方式,能够实时检测包括溢出攻击、RPC攻击、WebCGI攻击、拒绝服务攻击、木马、蠕虫、系统漏洞等超过4000种网络攻击行为。

山石网科产品还具有应用协议智能识别、网络病毒检测、上网行为监控和无线入侵防御等功能,为用户提供了完整的立体式网络安全监控

吉安金吉光伏电站生产大区部署一台入侵检测系统,对外网访问内网或内网访问外网的流量进行监测,配置截图如下:

四、综合安全防护

电力监控系统安全管理组织机构运行管理规定,包括但不限于门限管理、人员管理、权限管理、访问控制管理、日常维护管理、应用系统数据备份管理、培训管理等制度。

具体制度见附录三。

五、应急与监视

(一)网络安全监测装置部署情况

暂未部署监测装置,已向集团报计划,集团统一集采。

(二)网络安全日常监视制度

现场存在《吉安金吉光伏电站电力监控系统安全防护管理制度》,具体制度见附录二。

(三)应急响应

现场存在《吉安金吉光伏电站电力监控系统应急处置方案》,具体制度见附录三。

附录一、电力监控系统拓扑图

附录二、电力监控系统网络安全运行管理规定

第一条遵守国家有关法律、法规,严格执行安全保密制度,不得利用网络从事危害国家安全、泄露国家秘密等违法犯罪活动,不得制作、浏览、复制、传播反动及黄色信息,不得在网络上发布反动、非法和虚假的消息,不得在网络上漫骂攻击他人,不得在网上泄露他人隐私。

严禁通过网络进行任何黑客活动和性质类似的破坏活动,严格控制和防范计算机病毒的侵入。

第二条制定专门的网络安全管理员,主要负责全单位网络(包含局域网、广域网)的系统安全性,对网络进行管理,负责运行日志、网络监控记录的日常维护和报警信息分析和处理工作。

第三条良好周密的日志审计以及细致的分析经常是预测攻击,定位攻击,以及遭受攻击后追查攻击者的有力武器。

应对网络设备运行状况、网络流量、用户行为等进行日志审计,审计内容应包括事件的日期和时间、用户、事件类型、事件是否成功等内容,对网络设备日志须保存三个月。

第四条网络管理员察觉到网络处于被攻击状态后,应确定其身份,并对其发出警告,提前制止可能的网络犯罪,若对方不听劝告,在保护系统安全的情况下可做善意阻击并向主管领导汇报。

第五条每月网络安全管理员应向主管人员提交当月值班及事件记录,并对系统记录文件保存收档,以备查阅。

第六条网络设备策略配置的更改,各类硬件设备的添加、更换必需经负责人书面批准后方可进行;更改前需经过技术验证,必须按规定进行详细登记和记录,对各类软件、现场资料、档案整理存档。

第七条定期对网络设备进行漏洞扫描并进行分析、修复,网络设备软件存在的安全漏洞可能被利用,所以定期根据厂家提供的升级版本进行升级。

第八条对于需要将计算机外联及接入的,需填写网络外联及准入申请表(附件十、《网络外联及准入申请表》)。

第九条对关键网络设备和关键网络链路需进行冗余,以保证高峰时的业务需求,以消除设备和链路出现单点故障。

第十条IP地址为计算机网络的重要资源,计算机各终端用户应在信息科的规划下使用这些资源,不得擅自更改。

另外,某些系统服务对网络产生影响,计算机各终端用户应在信息科的指导下使用,禁止随意开启计算机中的系统服务,保证计算机网络畅通运行。

第十一条每个月对网络设备安全文件,安全策略进行备份。

第十二条网络设备用户名、密码及口令应符合以下要求;

(1)根据需要设置用户,删除默认用户或修改默认用户的密码及口令。

(2)密码及口令长度至少为8位,由数字、字母、符号组成并进行无规则混排。

(3)至少每3个月对密码及口令进行更改,且更新的密码至少5次内不能重复。

(4)如果网络设备密码长度不支持8位或其他复杂度要求,密码及口令应使用所支持的最长长度并适当缩小更换周期。

网络外联及准入申请表

申请人:

申请日期:

使用人:

所属部门:

用户类型:

□正式员工□实习生□外部人员□其他

使用期限:

□短期使用(自开始至结束)

□长期使用

网络类型:

□内网□外网□无线网络□其他

连接目的:

备注:

部门审核意见:

签名:

日期:

信息技术部负责人意见:

操作记录:

签名:

日期:

附录三、电力监控系统网络应急预案

建立健全本单位网络与信息安全事件应急工作机制,提高我单位在发生突发情况时应对网络与信息安全事件的应急处置能力,预防和减少网络与信息安全事件造成的损失和危害,特制定本预案。

一、启动应急预案的条件

1、数据库服务器可能发生以下故障:

(1)数据库主服务器突然宕机导致业务中断;

(2)数据库主服务器系统正常,但无法连接磁盘阵列,不可读写数据。

2、磁盘阵列常见的故障现象包括:

(1)阵列中某一块硬盘出现损坏,造成磁盘阵列告警;

(2)阵列中磁盘掉线达到两块以上,阵列崩溃;

(3)突然断电造成RAID磁盘阵列卡信息的丢失;

(4)阵列主控板损坏无法通电启动,数据丢失风险巨大。

3、病毒攻击、黑客入侵等危及信息安全。

4、意外停电事故。

5、发生火灾时。

6、发生漏水事故。

7、地震、台风等重大自然灾害。

8、关键人员不在岗。

二、应急处置流程

事件处置一般流程

(1)发生网络与信息安全事件后,应