数据库系统概论基本知识点Word文件下载.docx

《数据库系统概论基本知识点Word文件下载.docx》由会员分享,可在线阅读,更多相关《数据库系统概论基本知识点Word文件下载.docx(7页珍藏版)》请在冰豆网上搜索。

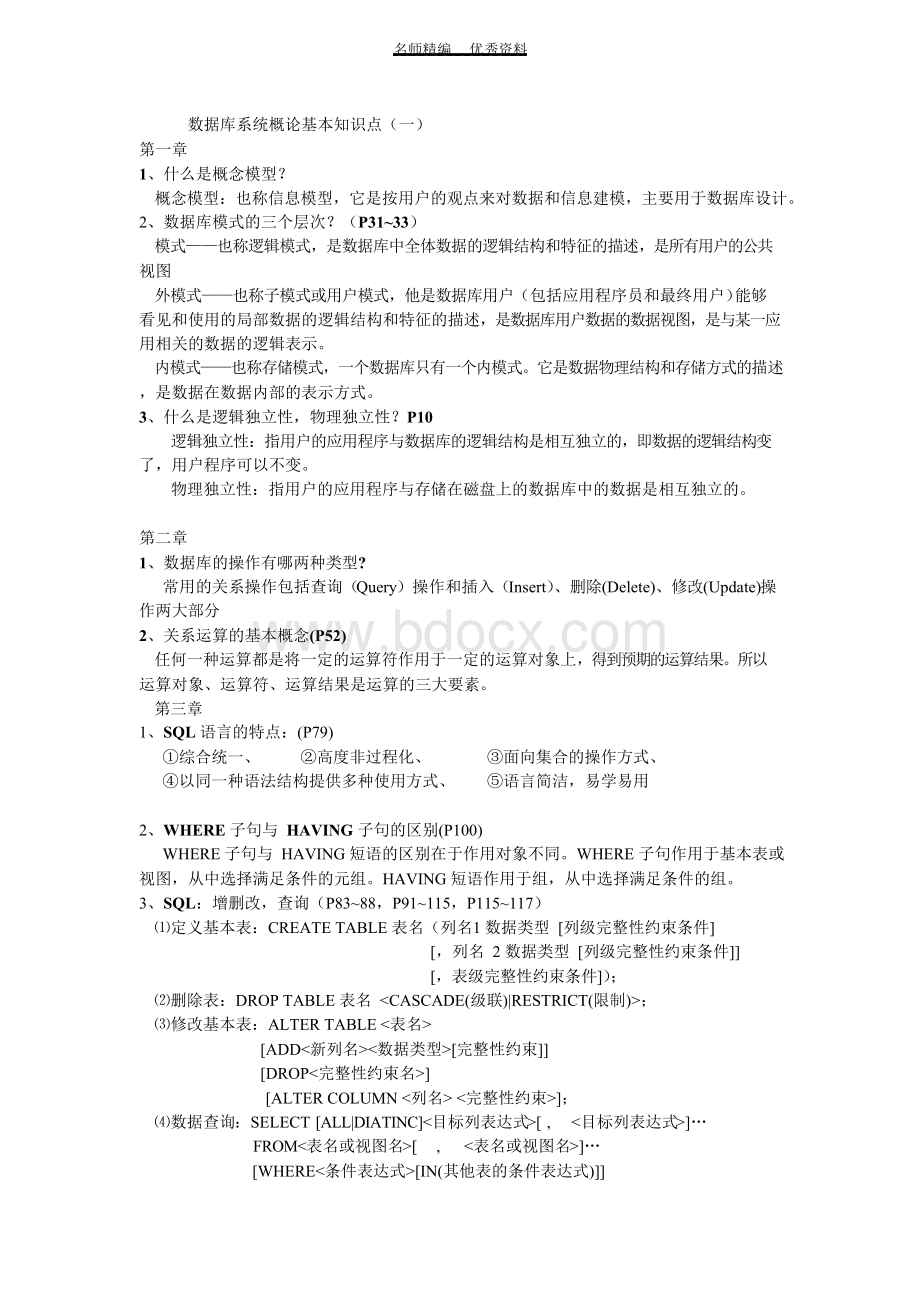

(P79)

①综合统一、 ②高度非过程化、 ③面向集合的操作方式、

④以同一种语法结构提供多种使用方式、 ⑤语言简洁,易学易用

2、WHERE子句与HAVING子句的区别(P100)

WHERE子句与HAVING短语的区别在于作用对象不同。

WHERE子句作用于基本表或视图,从中选择满足条件的元组。

HAVING短语作用于组,从中选择满足条件的组。

3、SQL:

增删改,查询(P83~88,P91~115,P115~117)

⑴定义基本表:

CREATETABLE表名(列名1数据类型[列级完整性约束条件]

[,列名2数据类型[列级完整性约束条件]]

[,表级完整性约束条件]);

⑵删除表:

DROPTABLE表名<

CASCADE(级联)|RESTRICT(限制)>

;

⑶修改基本表:

ALTERTABLE<

表名>

[ADD<

新列名>

<

数据类型>

[完整性约束]]

[DROP<

完整性约束名>

]

[ALTERCOLUMN<

列名>

<

完整性约束>

];

⑷数据查询:

SELECT[ALL|DIATINC]<

目标列表达式>

[, <

]…

FROM<

表名或视图名>

[ , <

[WHERE<

条件表达式>

[IN(其他表的条件表达式)]]

/*将结果按<

列名1>

的值进行分组,满足<

的输出

[ORDERBY<

列名2>

[ASE|DESC]]/*将结果按<

的值进行升序或降序

排序;

第四章

1、什么是计算机安全,有哪些问题类型(P130~131)

⑴计算机系统的安全性,是指计算机系统建立和采取各种安全保护措施,以保护计算机系统中的硬件、软件及数据,防止因偶然或恶意的原因使系统遭到破坏,数据遭更改或泄漏等

⑵计算机系统的三类安全性问题:

①技术安全:

是指计算机系统采用一定安全性的硬件、软件来实现对计算机系统及其所存数据的安全保护

②管理安全:

是指由于管理不善导致的计算机设备和数据介质的物理破坏、丢失等软硬件意外故障以及场地的意外事故等安全问题。

③政策法律:

则指政府部门建立的有关计算机犯罪、数据安全保密的法律道德准则和

政策法规、法令。

2、SQL语言如何实现存取控制P136

存取控制机制主要包括两部分:

①定义用户权限,并将用户权限登记到数据字典中

②合法权限检查

自主存取控制(DAC)与强制存取控制(MAC)的区别:

P136

DAC:

在DAC方法中,用于对于不同对象有不同的存取权限,不同的用户对同一对象也有不同的权限,而且用户还可以将其拥有的存取权限转手给其他用户。

因此自主存取控制非常灵活。

MAC:

在MAC方法中,每一个数据库被标以一定的密级,每一个用户也被授予某一个级别的许可证。

对任意一个对象,只有具有合法许可证的用户才可以存取。

强制存取控制因此相对比较严格。

1、数据库的三类完整性规则(P49~52.P152~157)

实体完整性:

[规则]若属性(指一个或一组属性)A是基本关系R的主属性,则A不能取空值。

参照完整性:

[规则]若属性(或属性组)F是基本关系R的外码,它与基本关系S的主码

KS相对应(基本关系R与S不一定是不同的关系),则对于R中每个元组在F上的值必须为:

●或者取空值(F的每个属性值均为空值);

●或者等于S中某个元组的主码值。

用户定义的完整性:

概念:

针对某一具体关系数据库的约束条件,它反映某一具体应用所涉及的数据必须满足语义要求。

实体完整性和参照完整性是关系模型必须满足的完整性约束条件,也被称作是关系的两个不变形,应该由关系系统自动支持。

用户定义的完整性是应用领域需要遵循的约束条件,体现了具体领域中的语义约束。

2、违反参照完整性的处理方法(P154~156)

被参照表S

参照表R

违约处理

可能破坏参照完整性

←

删除元组

拒绝

修改主码值

→

/级连修改/设置为空值

修改主码值 → 可能破坏参照完整性 拒绝/级连修改/设置为空值

拒绝(NOACTION)执行:

不允许该操作执行。

该策略一般设置为默认策略。

级连(CASCADE)操作:

当删除或修改被参照表S的一个元组造成了与参照表R的不一致,则删除或修改参照表中的所有造成不一致的元组。

设置为空值:

当除或修改参照表中的一个元组时造成了不一致,则删除或修改参照表中的所有造成不一致的元组的对应属性设置为空值。

第六章

1、什么叫规范化?

(P174)

一个低一级范式的关系模式,通过模式分解可以转化为若干个高一级的关系模式的集合,这种过程就叫规范化。

2、什么是决定因素主属性?

包含在任何一个候选码中的属性,称为主属性。

3、会判断范式级别(P174~)

1NF 2NF3NFBCNF

第七章

1、数据字典的内容

数据字典通常包括数据项、数据结构、数据流、数据储存和处理过程5个部分。

数据字典是系统中各类数据描述的集合,是进行详细的数据收集和数据分析所获得的主要成果。

2、数据库设计的过程,需求分析的具体步骤(P207)

①需求分析、 ②概念结构设计、 ③逻辑结构设计、

④物理结构设计、⑤数据库实施、 ⑥数据库运行和维护

需求分析的具体步骤:

调查组织机构总体情况、熟悉业务活动、明确用户需求、确定系统边界

3、概念设计阶段的成果是什么?

P209

将需求分析得到的用户需求抽象为信息结构即概念模型的过程

4、同一个表上的多个触发器激活时,遵循的顺序(P163)

①执行该表上的BEFORE触发器;

②激活触发器的SQL语句;

③执行该表上的AFTER触发器。

5、会设计数据库,会画E—R图,会判断关键字第十一章

1、事务的概念(P278)

事务是一系列的数据库操作,是数据库用用程序的基本逻辑单元。

事务的特性:

原子性、一致性、隔离性和持续性。

原子性:

事务是数据库的逻辑工作单位,事务中包括的诸操作要么都做,要么都不做。

一致性:

事务执行的结果必须是使数据库从一个一致性状态变到另一个一致性状态。

隔离性:

一个事务的执行不能被其他事务干扰。

即一个事务内部的操作及使用的数据对其

他并发事务是隔离的,并发执行的各个事务之间不能互相干扰。

持续性:

持续性也称永久性(Perfnanence),指一个事务一旦提交,它对数据库中数据的改变就应该是永久性的。

接下来的其他操作或故障不应该对其执行结果有任何影响。

2、数据库恢复机制,冗余常用的技术(P282)

数据转储和登录日志文件是数据库恢复的基本技术。

3、DBMS对并发操作进行正确调度的主要目的(P293)

为了保证事务的隔离性和一致性,DBMS对并发操作进行正确调度。

4、解决死锁问题主要两类方法(P298~299)

死锁的检测一般有两种方法:

超时法、事务等待图法。

死锁的处理:

DBMS选择一个处理死锁代价最小的事务,将其撤销,释放此事务持有的所有锁,使其他事务得以继续运行下去。

当然,对其撤销的事务所执行的数据修改操作必须加以恢复。

5、什么是封锁,多粒度封锁?

P295P303

封锁就是事务T在对某个数据对象例如表、记录等操作之前,先向系统发出请求,对其加锁。

加锁后事务T就对该数据对象有了一定的控制,在事务T释放它的锁之前,其他的事务不能更新此数据对象。

封锁是实现并发控制的一个非常重要的技术。

基本的封锁类型有两种:

排它锁(x锁,写锁)和共享锁(S锁,读锁)。

多粒度封锁:

在一个系统中同时支持多种封锁粒度供不同的事务选择是比较理想的,这种封锁方法称为多粒度封锁。

6、两段锁协议的内容

所谓两段锁协议是指所有事务必须分两个阶段对数据项加锁和解锁。

●在对任何数据进行读、写操作之前,首先要申请并获得对该数据的封锁;

●在释放一个封锁之后,事务不再申请和获得对该数据的封锁。

数据库系统概论知识点

(二)

第一章

1、什么是逻辑独立性,物理独立性?

2、什么是候选码?

P174

若关系中的某一属性组的值能唯一地标识一个元组,则称该属性组为候选码简单的情况:

候选码只包含一个属性。

3、什么是参照完整性?

[规则]若属性(或属性组)F是基本关系R的外码,它与基本关系S的主码KS相对应(基本关系R与S不一定是不同的关系),则对于R中每个元组在F上的值必须为:

4、数据库系统的特点:

①数据结构化、 ②数据共享性高、冗余度低,易扩充

③数据独立性高 ④数据由DBMS统一管理和控制第二章

1、什么是数据结构,关系模型的数据结构是什么?

P14

数据结构是所描述的对象类型的集合,是对系统静态特性的描述。

描述的内容:

与数据类型、内容、性质有关的对象

与数据之间联系有关的对象

层次结构、网状结构和关系结构的数据模型分别命名为层次模型、网状模型和关系模型。

2、笛卡尔积运算的过程(结果有多少行多少列)?

详见书P43

运算符

含义

3、关系代数运算符的几种类型?

∪

并

"

较

>

≥

大于

大于等于

—

差

小于

集合运算符 ∩

X

交

笛卡尔积

≤

=

小于等于

等于

不等于

专门的

σ

选择

┐

非

关系

∏

投影

逻辑

∧

与

连接

∨

或

÷

除

1、查询通配符有哪几个,分别代表什么?

●%(百分号