信息安全管理制度网络安全设备配置规范.docx

《信息安全管理制度网络安全设备配置规范.docx》由会员分享,可在线阅读,更多相关《信息安全管理制度网络安全设备配置规范.docx(25页珍藏版)》请在冰豆网上搜索。

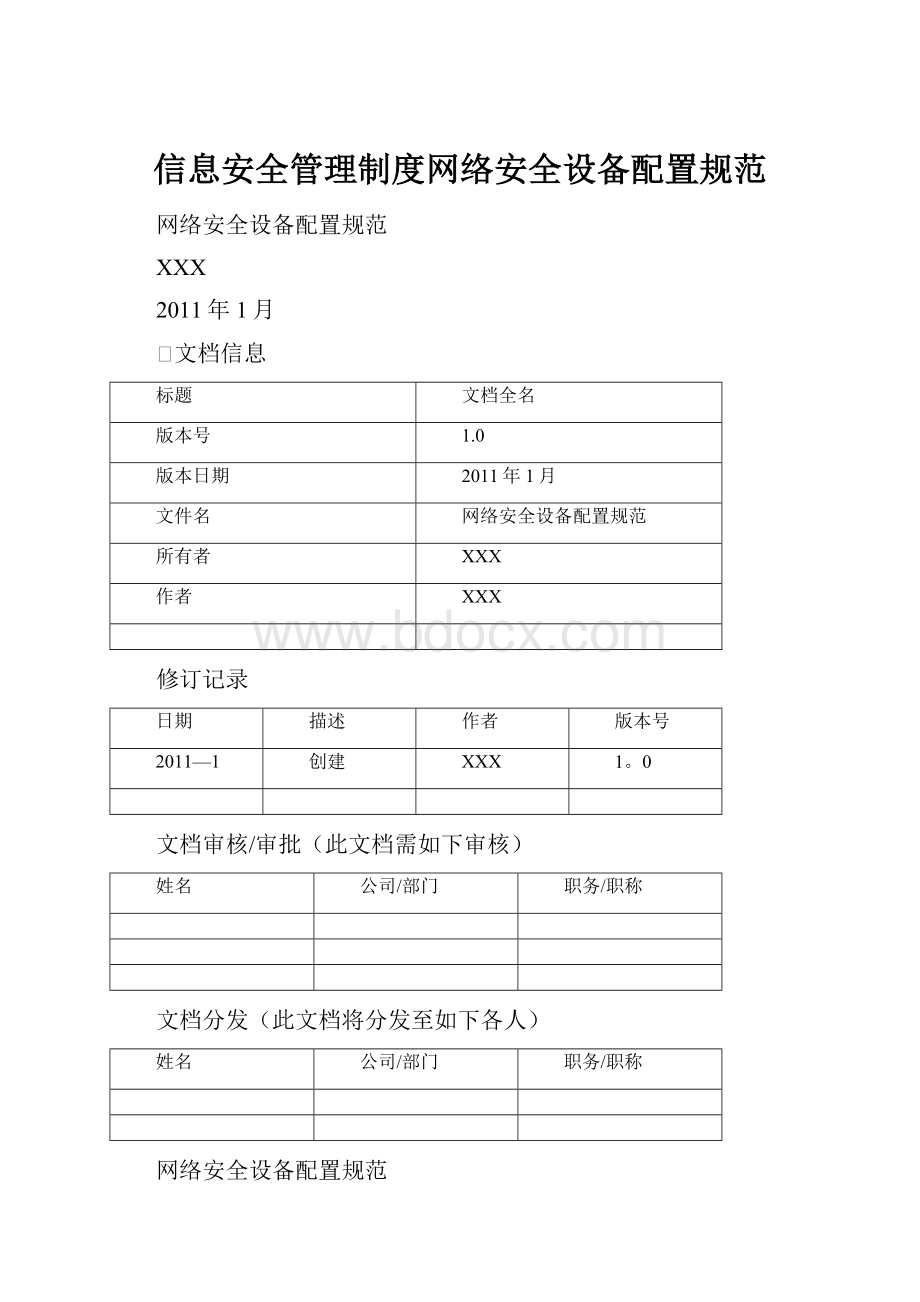

信息安全管理制度网络安全设备配置规范

网络安全设备配置规范

XXX

2011年1月

⏹文档信息

标题

文档全名

版本号

1.0

版本日期

2011年1月

文件名

网络安全设备配置规范

所有者

XXX

作者

XXX

修订记录

日期

描述

作者

版本号

2011—1

创建

XXX

1。

0

文档审核/审批(此文档需如下审核)

姓名

公司/部门

职务/职称

文档分发(此文档将分发至如下各人)

姓名

公司/部门

职务/职称

网络安全设备配置规范

1防火墙

1.1防火墙配置规范

1.要求管理员分级,包括超级管理员、安全管理员、日志管理员等,并定义相应的职责,维护相应的文档和记录。

2.防火墙管理人员应定期接受培训。

3.对防火墙管理的限制,包括,关闭telnet、http、ping、snmp等,以及使用SSH而不是telnet远程管理防火墙.

4.账号管理是否安全,设置了哪些口令和帐户策略,员工辞职,如何进行口令变更?

1.2变化控制

1.防火墙配置文件是否备份?

如何进行配置同步?

2.改变防火墙缺省配置。

3.是否有适当的防火墙维护控制程序?

4.加固防火墙操作系统,并使用防火墙软件的最新稳定版本或补丁,确保补丁的来源可靠.

5.是否对防火墙进行脆弱性评估/测试?

(随机和定期测试)

1.3规则检查

1.防火墙访问控制规则集是否和防火墙策略一致?

应该确保访问控制规则集依从防火墙策略,如严格禁止某些服务、严格开放某些服务、缺省时禁止所有服务等,以满足用户安全需求,实现安全目标。

2.防火墙访问控制规则是否有次序性?

是否将常用的访问控制规则放在前面以增加防火墙的性能?

评估防火墙规则次序的有效性.

防火墙访问控制规则集的一般次序为:

✧反电子欺骗的过滤(如,阻断私有地址、从外口出现的内部地址)

✧用户允许规则(如,允许HTTP到公网Web服务器)

✧管理允许规则

✧拒绝并报警(如,向管理员报警可疑通信)

✧拒绝并记录(如,记录用于分析的其它通信)

防火墙是在第一次匹配的基础上运行,因此,按照上述的次序配置防火墙,对于确保排除可疑通信是很重要的。

3.防火墙访问控制规则中是否有保护防火墙自身安全的规则

4.防火墙是否配置成能抵抗DoS/DDoS攻击?

5.防火墙是否阻断下述欺骗、私有(RFC1918)和非法的地址

✧标准的不可路由地址(255.255.255。

255、127。

0。

0.0)

✧私有(RFC1918)地址(10。

0。

0。

0–10。

255。

255。

255、172.16。

0.0–172.31。

.255。

255、192。

168.0.0–192.168。

255。

255)

✧保留地址(224.0.0.0)

✧非法地址(0。

0。

0.0)

6.是否确保外出的过滤?

确保有仅允许源IP是内部网的通信通过而源IP不是内部网的通信被丢弃的规则,并确保任何源IP不是内部网的通信被记录。

7.是否执行NAT,配置是否适当?

任何和外网有信息交流的机器都必须经过地址转换(NAT)才允许访问外网,同样外网的机器要访问内部机器,也只能是其经过NAT后的IP,以保证系统的内部地址、配置和有关的设计信息如拓扑结构等不能泄露到不可信的外网中去.

8.在适当的地方,防火墙是否有下面的控制?

如,URL过滤、端口阻断、防IP欺骗、过滤进入的Java或ActiveX、防病毒等。

9.防火墙是否支持“拒绝所有服务,除非明确允许”的策略?

1.4审计监控

1.具有特权访问防火墙的人员的活动是否鉴别、监控和检查?

对防火墙的管理人员的活动,防火墙应该有记录,并要求记录不能修改,以明确责任,同时能检查对防火墙的变化.

2.通过防火墙的通信活动是否日志?

在适当的地方,是否有监控和响应任何不适当的活动的程序?

确保防火墙能够日志,并标识、配置日志主机,确保日志安全传输。

管理员通过检查日志来识别可能显示攻击的任何潜在模式,使用审计日志可以监控破坏安全策略的进入服务、外出服务和尝试访问。

3.是否精确设置并维护防火墙时间?

配置防火墙使得在日志记录中包括时间信息。

精确设置防火墙的时间,使得管理员追踪网络攻击更准确。

4.是否按照策略检查、回顾及定期存档日志,并存储在安全介质上?

确保对防火墙日志进行定期存储并检查,产生防火墙报告,为管理人员提供必需的信息以帮助分析防火墙的活动,并为管理部门提供防火墙效率情况.

1.5应急响应

1.重大事件或活动是否设置报警?

是否有对可以攻击的响应程序?

如适当设置入侵检测功能,或者配合使用IDS(入侵检测系统),以防止某些类型的攻击或预防未知的攻击.

2.是否有灾难恢复计划?

恢复是否测试过?

评估备份和恢复程序(包括持续性)的适当性,考虑:

对重要防火墙的热备份、备份多长时间做一次、执行备份是否加密、最近成功备份测试的结果等。

2交换机

2.1交换机配置文件是否离线保存、注释、保密、有限访问,并保持与运行配置同步

2.2是否在交换机上运行最新的稳定的IOS版本

2.3是否定期检查交换机的安全性?

特别在改变重要配置之后。

2.4是否限制交换机的物理访问?

仅允许授权人员才可以访问交换机。

2.5VLAN1中不允许引入用户数据,只能用于交换机内部通讯.

2.6考虑使用PVLANs,隔离一个VLAN中的主机。

2.7考虑设置交换机的SecurityBanner,陈述“未授权的访问是被禁止的”.

2.8是否关闭交换机上不必要的服务?

包括:

TCP和UDP小服务、CDP、finger等。

2.9必需的服务打开,是否安全地配置这些服务?

.

2.10保护管理接口的安全

2.11shutdown所有不用的端口。

并将所有未用端口设置为第3层连接的vlan。

2.12加强con、aux、vty等端口的安全。

2.13将密码加密,并使用用户的方式登陆.

2.14使用SSH代替Telnet,并设置强壮口令。

无法避免Telnet时,是否为Telnet的使用设置了一些限制?

2.15采用带外方式管理交换机。

如果带外管理不可行,那么应该为带内管理指定一个独立的VLAN号。

2.16设置会话超时,并配置特权等级。

2.17使HTTPserver失效,即,不使用Web浏览器配置和管理交换机.

2.18如果使用SNMP,建议使用SNMPv2,并使用强壮的SNMPcommunitystrings.或者不使用时,使SNMP失效。

2.19实现端口安全以限定基于MAC地址的访问。

使端口的auto—trunking失效.

2.20使用交换机的端口映像功能用于IDS的接入。

2.21使不用的交换机端口失效,并在不使用时为它们分配一个VLAN号.

2.22为TRUNK端口分配一个没有被任何其他端口使用的nativeVLAN号.

2.23限制VLAN能够通过TRUNK传输,除了那些确实是必需的.

2.24使用静态VLAN配置。

2.25如果可能,使VTP失效。

否则,为VTP设置:

管理域、口令和pruning。

然后设置VTP为透明模式。

2.26在适当的地方使用访问控制列表。

2.27打开logging功能,并发送日志到专用的安全的日志主机。

2.28配置logging使得包括准确的时间信息,使用NTP和时间戳。

2.29依照安全策略的要求对日志进行检查以发现可能的事件并进行存档。

2.30为本地的和远程的访问交换机使用AAA特性.

3路由器

1.是否有路由器的安全策略?

明确各区域的安全策略

●物理安全

设计谁有权安装、拆除、移动路由器。

设计谁有权维护和更改物理配置。

设计谁有权物理连接路由器

设计谁有权物理在Console端口连接路由器

设计谁有权恢复物理损坏并保留证据

●静态配置安全

设计谁有权在Console端口登录路由器.

设计谁有权管理路由器.

设计谁有权更改路由器配置

设计口令权限并管理口令更新

设计允许进出网络的协议、IP地址

设计日志系统

限制SNMP的管理权限

定义管理协议(NTP,TACACS+,RADIUS,andSNMP)与更新时限

定义加密密钥使用时限

●动态配置安全

识别动态服务,并对使用动态服务作一定的限制

识别路由器协议,并设置安全功能

设计自动更新系统时间的机制(NTP)

如有VPN,设计使用的密钥协商和加密算法

●网络安全

列出允许和过滤的协议、服务、端口、对每个端口或连接的权限。

●危害响应

列出危害响应中个人或组织的注意事项

定义系统被入侵后的响应过程

收集可捕获的和其遗留的信息

●没有明确允许的服务和协议就拒绝

2.路由器的安全策略的修改

●内网和外网之间增加新的连接.

●管理、程序、和职员的重大变动。

●网络安全策略的重大变动。

●增强了新的功能和组件。

(VPNorfirewall)

●察觉受到入侵或特殊的危害.

3.定期维护安全策略

访问安全

1.保证路由器的物理安全

2.严格控制可以访问路由器的管理员

3.口令配置是否安全

Example:

Enablesecret53424er2w

4.使路由器的接口更安全

5.使路由器的控制台、辅助线路和虚拟终端更安全

控制台

#configt

Enterconfigurationcommands,oneperline。

EndwithCNTL/Z。

(config)#linecon0

(config—line)#transportinputnone

(config-line)#loginlocal

(config—line)#exec—timeout50

(config-line)#exit

(config)#

设置一个用户

(config)#usernamebrianprivilege1passwordg00d+pa55w0rd

(config)#end

#

关闭辅助线路

#configt

Enterconfigurationcommands,oneperline。

EndwithCNTL/Z.

(config)#lineaux0

(config—line)#transportinputnone

(config—line)#loginlocal

(config—line)#exec-timeout01

(config—line)#noexec

(config-line)#exit

关闭虚拟终端

#configt

Enterconfigurationcommands,oneperline。

EndwithCNTL/Z.

(config)#noaccess—list90

(config)#access—list90denyanylog

(config)#linevty04

(config—line)#access-class90in

(config-line)#transportinputnone

(config—line)#loginlocal

(config—line)#exec-timeout01

(config—line)#noexec

(config—line)#end

#

访问列表

1.实现访问列表及过滤

●拒绝从内网发出的源地址不是内部网络合法地址的信息流。

(config)#noaccess—list102

(config)#access—list102permitip14.2.6。

00.0.0。

255any

(config)#access—list102denyipanyanylog

(config)#interfaceeth0/1

(config—if)#description”internalinterface"

(config-if)#ipaddress14.2.6.250255。

255。

255.0

(config—if)#ipaccess-group102in

●拒绝从外网发出的源地址是内部网络地址的信息流

●拒绝所有从外网发出的源地址是保留地址、非法地址、广播地址的信息流

InboundTraffic

(config)#noaccess—list100

(config)#access—list100denyip14。

2.6.00.0。

0.255anylog

(config)#access-list100denyip127.0。

0。

00。

255.255.255anylog

(config)#access-list100denyip10.0.0。

00.255.255。

255anylog

(config)#access—list100denyip0.0。

0.00.255。

255。

255anylog

(config)#access-list100denyip172。

16。

0。

00。

15.255。

255anylog

(config)#access-list100denyip192。

168。

0.00。

0.255。

255anylog

(config)#access-list100denyip192.0。

2.00。

0.0.255anylog

(config)#access-list100denyip169。

254。

0.00。

0。

255。

255anylog

(config)#access—list100denyip224。

0。

0.015.255。

255。

255anylog

(config)#access-list100denyiphost255.255。

255。

255anylog

(config)#access-list100permitipany14。

2。

6.00.0。

0.255

(config)#interfaceeth0/0

(config-if)#description”externalinterface"

(config-if)#ipaddress14。

1。

1。

20255。

255。

0.0

(config-if)#ipaccess—group100in

(config—if)#exit

(config)#interfaceeth0/1

(config-if)#description"internalinterface"

(config—if)#ipaddress14.2。

6。

250255。

255.255。

0

(config-if)#end

入路由器外部接口阻塞下列请求进入内网的端口。

1(TCP&UDP)tcpmux

7(TCP&UDP)echo

9(TCP&UDP)discard

11(TCP)systat

13(TCP&UDP)daytime

15(TCP)netstat

19(TCP&UDP)chargen

37(TCP&UDP)time

43(TCP)whois

67(UDP)bootp

69(UDP)tftp

93(TCP)supdup

111(TCP&UDP)sunrpc

135(TCP&UDP)loc—srv

137(TCP&UDP)netbios-ns

138(TCP&UDP)netbios-dgm

139(TCP&UDP)netbios-ssn

177(UDP)xdmcp

445(TCP)netbios(ds)

512(TCP)rexec

515(TCP)lpr

517(UDP)talk

518(UDP)ntalk

540(TCP)uucp

1900,5000(TCP&UDP)MicrosoftUPnPSSDP

2049(UDP)nfs

6000—6063(TCP)XWindowSystem

6667(TCP)irc

12345(TCP)NetBus

12346(TCP)NetBus

31337(TCP&UDP)BackOrifice

161(TCP&UDP)snmp

162(TCP&UDP)snmptrap

513(TCP)rlogin

513(UDP)who

514(TCP)rsh,rcp,rdist,rdump

514(UDP)syslog

2.关闭路由器上不必要的服务(可运行showproc命令显示)

CiscoDiscoveryProtocol

Tcpsmallservers

UDPsmallservers

Finger

httpserver

bootpserver

configurationautoloading

ipsourcerouting

proxyARP

IPdirectedbroadcast

IPunreachablenotification

IPremarkreply

IPredirects

NTPservice

SimpleNetworkmgmtprotocol

DomainNameservice

3.是否过滤通过路由器的通信?

1)是否设置IP地址欺骗保护?

2)是否设置漏洞保护(ExploitsProtection)?

TCPSYN功击

设置在ROUTER的外网口,只允许从内部建立TCP连接

(config)#access-list106permittcpany14。

2.6。

00。

0。

0。

255established

(config)#access—list106denyipanyanylog

(config)#interfaceeth0/0

(config-if)#description"externalinterface"

(config—if)#ipaccess-group106in

只允许到达可达用户

(config)#access—list100denyiphost14。

1.1.20host14.1.1.20log

(config)#access-list100permitipanyany

(config)#interfaceeth0/0

(config—if)#descriptionExternalinterfaceto14.1。

0.0/16

(config—if)#ipaddress14。

1.1。

20255.255。

0.0

(config-if)#ipaccess—group100in

(config—if)#exit

SmurfAttack

不允许向内部网络发送IP广播包

(config)#access-list110denyipanyhost14。

2。

6。

255log

(config)#access—list110denyipanyhost14。

2。

6。

0log

(config)#interfaceinterfaceeth0/0

(config-if)#ipaccess-group110in

(config-if)#exit

ICMP和TRACEROUTE功能的设置

禁止PING内网

(config)#access—list100denyicmpanyanyecholog

(config)#access—list100denyicmpanyanyredirectlog

(config)#access—list100denyicmpanyanymask—requestlog

(config)#access—list100permiticmpany14.2.6。

00。

0.0。

255

(config)#access—list100denyudpanyanyrange3340034400log

允许PING外网

(config)#access-list102permiticmpanyanyecho

(config)#access—list102permiticmpanyanyparameter-problem

(config)#access-list102permiticmpanyanypacket-too-big

(config)#access—list102permiticmpanyanysource-quench

(config)#access-list102denyicmpanyanylog

(config)#access—list102permitudpanyanyrange3340034400log

DistributedDenialofService(DDoS)Attacks

access—list170denytcpanyanyeq27665log

access-list170denyudpanyanyeq31335log

access—list170denyudpanyanyeq27444log

!

theStacheldrahtDDoSsystem

access-list170denytcpanyanyeq16660log

access-list170denytcpanyanyeq65000log

!

theTrinityV3system

access—list170denytcpanyanyeq33270log

access-list170denytcpanyanyeq39168log

!

theSubsevenDDoSsystemandsomevariants

access-list170denytcpanyanyrange67116712log

access-list170denytcpanyanyeq6776log

access—list170denytcpanyanyeq6669log

access-list170denytcpanyanyeq2222log

access—list170denytcpanyanyeq7000log

4.是否过滤访问路由器自身的通信?

路由协议安全

RoutedProtocols

TCP/IP协议、