计算机网络ACL配置实验报告.docx

《计算机网络ACL配置实验报告.docx》由会员分享,可在线阅读,更多相关《计算机网络ACL配置实验报告.docx(15页珍藏版)》请在冰豆网上搜索。

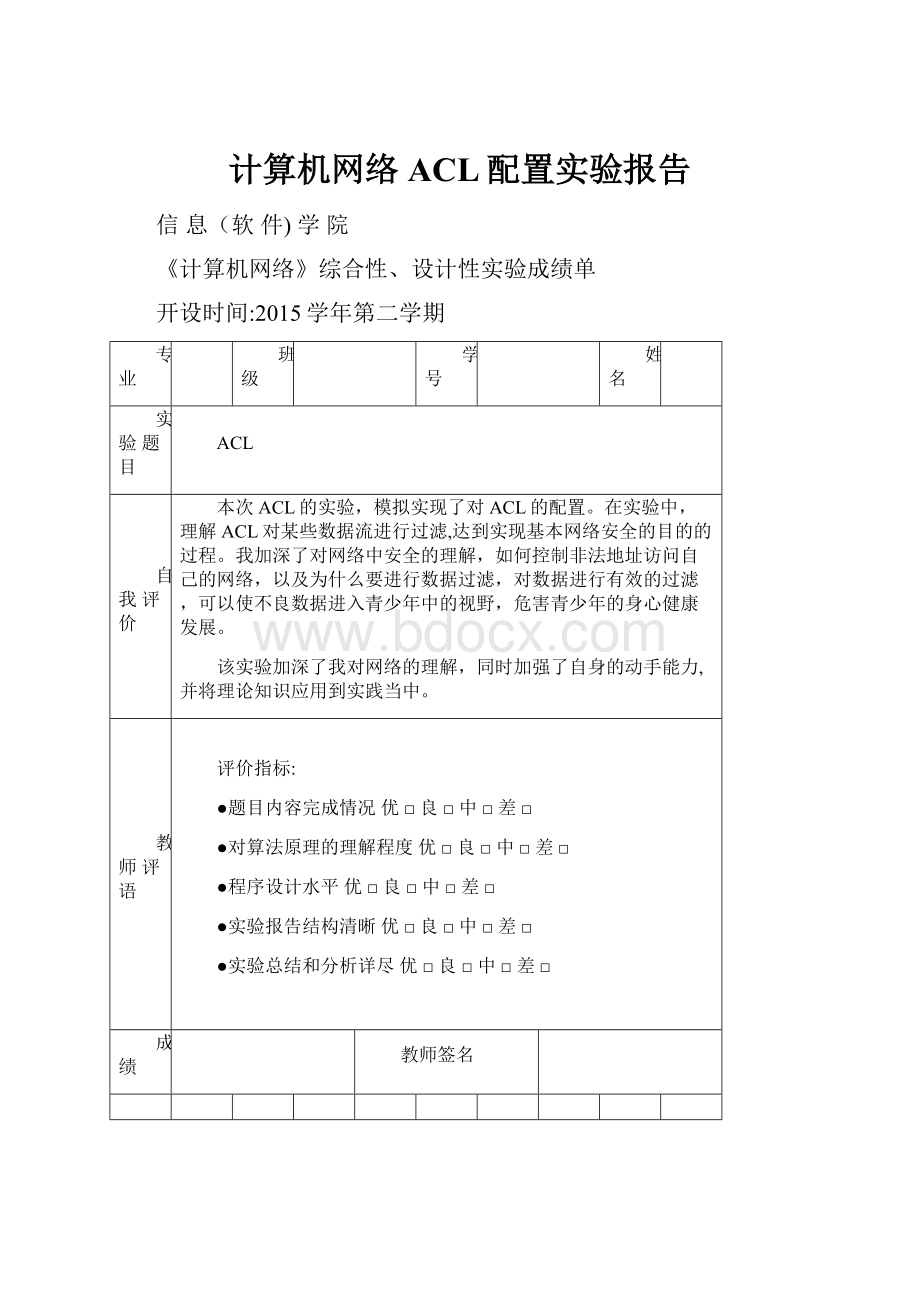

计算机网络ACL配置实验报告

信息(软件)学院

《计算机网络》综合性、设计性实验成绩单

开设时间:

2015学年第二学期

专业

班级

学号

姓名

实验题目

ACL

自我评价

本次ACL的实验,模拟实现了对ACL的配置。

在实验中,理解ACL对某些数据流进行过滤,达到实现基本网络安全的目的的过程。

我加深了对网络中安全的理解,如何控制非法地址访问自己的网络,以及为什么要进行数据过滤,对数据进行有效的过滤,可以使不良数据进入青少年中的视野,危害青少年的身心健康发展。

该实验加深了我对网络的理解,同时加强了自身的动手能力,并将理论知识应用到实践当中。

教师评语

评价指标:

●题目内容完成情况优□良□中□差□

●对算法原理的理解程度优□良□中□差□

●程序设计水平优□良□中□差□

●实验报告结构清晰优□良□中□差□

●实验总结和分析详尽优□良□中□差□

成绩

教师签名

实验报告

一、实验目的

通过本实验,可以掌握如下技能:

(1)ACL的概念

(2)ACL的作用

(3)根据网络的开放性,限制某些ip的访问

(4)如何进行数据过滤

二、实验要求

Result图

本实验希望result图中PC2所在网段无法访问路由器R2,而只允许主机pc3访问路由器R2的telnet服务

三、实验原理分析

ACL大概可以分为标准,扩展以及命名ACL

1.标准ACL

标准ACL最简单,是通过使用IP包中的源IP地址进行过滤,表号范围1-99或1300-1999;

2。

扩展ACL

扩展ACL比标准ACL具有更多的匹配项,功能更加强大和细化,可以针对包括协议类型、

源地址、目的地址、源端口、目的端口、TCP连接建立等进行过滤,表号范围100—199或

2000-2699;

3。

命名ACL

以列表名称代替列表编号来定义ACL,同样包括标准和扩展两种列表。

在访问控制列表的学习中,要特别注意以下两个术语。

1.通配符掩码:

一个32比特位的数字字符串,它规定了当一个IP地址与其他的IP地址进行比较时,该IP地址中哪些位应该被忽略。

通配符掩码中的“1"表示忽略IP地址中对应的位,而“0”则表示该位必须匹配。

两种特殊的通配符掩码是“255.255.255。

255”和

“0。

0。

0.0",前者等价于关键字“any”,而后者等价于关键字“host”;

2。

Inbound和outbound:

当在接口上应用访问控制列表时,用户要指明访问控制列表

是应用于流入数据还是流出数据。

总之,ACL的应用非常广泛,它可以实现如下的功能:

1.拒绝或允许流入(或流出)的数据流通过特定的接口;

2。

为DDR应用定义感兴趣的数据流;

3。

过滤路由更新的内容;

4.控制对虚拟终端的访问;

5。

提供流量控制。

标准ACL配置命令:

Router(config)#access-listaccess—listnumberpermit/deny源网段反掩码

扩展ACL配置命令:

Router(config)#access-listaccess—listnumberpermit/denyicmp/tcp/udp/ospf/eigrp源网段反掩码目的网段反掩码?

(问号之后可根据需要选择)

命名ACL配置命令:

Router(config)#ipaccess-liststandardstand//对标准命名ACL取名为stand

Router(config)#ipaccess-listextendedext1//对扩展命名ACL取名为ext1

之后在接口下进行应用,详细情况可见下列例子。

四、流程图

五、配置过程

1.配置路由器R1、R2、R3的基本信息

配置信息:

R1:

Router(config)#intf0/0

Router(config-if)#ipadd1.1.1.2255。

255.255。

0

Router(config—if)#noshutdown//注意,接口默认是关闭的,所以配置完IP地址后应该将其打开

Router(config-if)#intf0/1

Router(config-if)#ipadd2。

2。

2.2255.255.255.0

Router(config-if)#noshutdown

Router(config)#intserial0/0/0

Router(config—if)#ipadd12。

1.1。

1255。

255。

255.0

Router(config—if)#noshutdown

R2:

Router(config)#ints0/0/0

Router(config—if)#ipadd12。

1.1。

2255。

255.255.0

Router(config-if)#noshutdown

Router(config—if)#ints0/0/1

Router(config—if)#ipadd23。

1。

1.2255。

255。

255。

0

Router(config—if)#noshutdown

R3:

Router(config)#ints0/0/1

Router(config—if)#ipadd23.1。

1.3255。

255。

255。

0

Router(config-if)#noshutdown

Router(config-if)#intf0/0

Router(config-if)#ipadd3。

3。

3。

3255.255。

255。

0

Router(config—if)#noshutdown

配置图:

2。

配置PC1、PC2、PC3

配置图:

3.对三个路由器做路由协议配置,本实验在此用的OSPF协议。

配置信息

R1:

Router#conft

Router(config)#routerospf1

Router(config-router)#router-id21。

1。

1.1

Router(config—router)#network12。

1.1.00.0.0.255area0

Router(config-router)#network1.1。

1.00.0。

0.255area0

Router(config—router)#end

R2:

Router#conft

Router(config)#routerospf1

Router(config—router)#router-id12.2.2.2

Router(config—router)#net12.1.1.00。

0.0。

255area0

Router(config—router)#net23.1。

1。

00.0.0.255area0

Router(config-router)#end

R3:

Router#conft

Router(config)#routerospf1

Router(config—router)#router—id23.3。

3.3

Router(config—router)#network3。

3。

3。

00。

0。

0.255area0

Router(config—router)#network23。

1.1.00。

0。

0.255area0

Router(config—router)#end

配置图:

4.过滤访问R2的ip

达到的效果

PC2所在网段无法访问路由器R2,而只允许主机pc3访问路由器R2的telnet服务。

配置信息

主要是在R2上做配置,

Router(config)#access—list10deny2.2。

2。

00。

0.0.255//定义ACL执行条件

Router(config)#access—list10permitany

Router(config)#ints0/0/0

Router(config—if)#ipaccess—group10in//在接口下应用

Router(config)#access-list20permithost3。

3.3.1

Router(config)#ints0/0/1//在接口下应用远程登录

Router(config—if)#linevty04

Router(config-line)#access-class2in

Router(config-line)#passwordcisco

Router(config—line)#login

配置图

六、测试与分析

1。

对R2过滤访问的ip前

PC2可以访问R2所在的ip

PC3也可以访问R2所在的ip

2。

对访问R2的ip进行限制后

PC2已经不能访问R2所在的ip

PC3仍能访问R2所在的ip

3。

结论

我们可以使用deny、permit对能够进行访问的ip进行限制,有利于安全性,比如一个企业有关的商业秘密网,应该会限制只有某些ip进来的访问才有效,或者还可以进行限制,从某个端口进来的访问才有效。

七、体会

本次的实验了解到如何在搭建网络的时候对能够访问的ip进行限制,收益稍有,以前只是在建网站的时候了解到可以利用服务器apache的配置,对自己的网站能够限定某些ip用户才能够进行访问,现在了解到可以直接在建立网络的时候就对其限制,学到了一些东西。

另外刚开始配置的时候不熟悉,出现一些PC的ip地址配置错误的情况。