可行性研究分析终稿.docx

《可行性研究分析终稿.docx》由会员分享,可在线阅读,更多相关《可行性研究分析终稿.docx(26页珍藏版)》请在冰豆网上搜索。

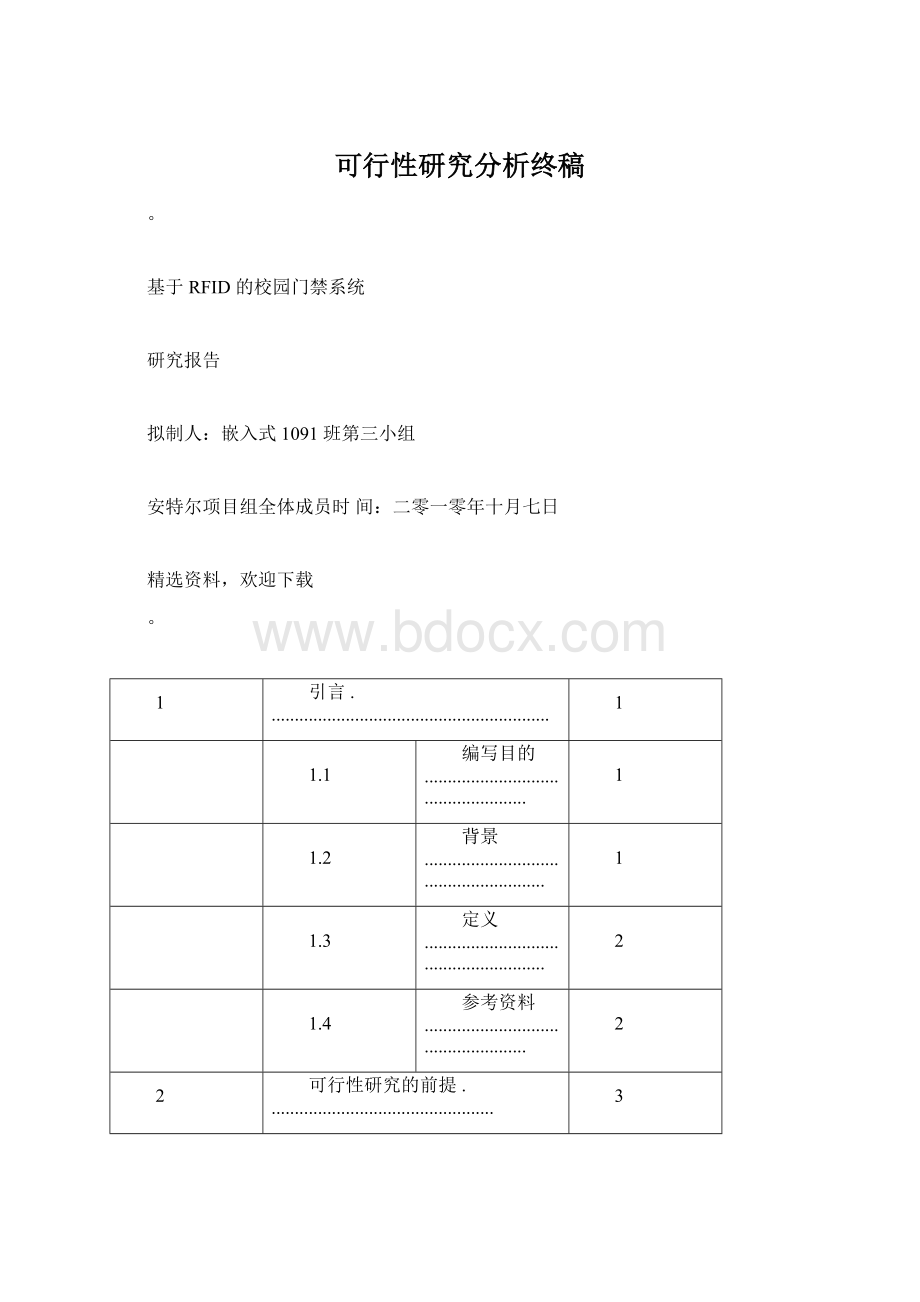

可行性研究分析终稿

。

基于RFID的校园门禁系统

研究报告

拟制人:

嵌入式1091班第三小组

安特尔项目组全体成员时间:

二零一零年十月七日

精选资料,欢迎下载

。

1

引言.............................................................

1

1.1

编写目的...................................................

1

1.2

背景.......................................................

1

1.3

定义.......................................................

2

1.4

参考资料...................................................

2

2

可行性研究的前提.................................................

3

2.1

要求.......................................................

3

2.2

目标.......................................................

4

2.3

条件、假定和限制...........................................

4

2.4

进行可行性研究的方法.......................................

4

2.5

评价尺度...................................................

5

3

对现有系统的分析.................................................

5

3.1

处理流程和数据流程.........................................

6

3.2

工作负荷...................................................

9

3.3

费用开支....................................................

9

3.4

人员......................................................

10

3.5

设备......................................................

10

3.6

局限性....................................................

11

4

所建议的系统....................................................

11

4.1

对所建议系统的说明........................................

11

4.2

处理流程和数据流程........................................

11

4.3

影响......................................................

14

4.4

技术可行性................................................

15

5

可选择的其他方案系统............................................

16

5.1

技术方案..................................................

16

5.2

语言方案..................................................

16

6

投资及效益分析..................................................

17

6.1

支出......................................................

17

6.2

收益......................................................

17

6.3

收益/投资比...............................................

18

6.4

投资回收周期..............................................

18

6.5

敏感性分析................................................

18

7

社会因素方面的可能性............................................

18

精选资料,欢迎下载

。

7.1法律方面的可行性18

7.2使用方面的可行性19

结论.20

精选资料,欢迎下载

。

1引言

1.1编写目的

随着高科技的蓬勃发展,智能化管理已经走进了人们的社会生活,一座座智能化大厦拔地而起,为适应信息时代的需要,智能建筑必须在功能上满足当前和未来发展的需求,成为文化和经济发展的基地。

这就要求建筑物本身除了处在良好的地理位置之外,不仅在建成和投入使用时具有超越他人的先进性,满足用户当时的各种需求,而且应该具有开放式的结构和动态灵活性,能满足用户不断变化的未来需求而不必增加花费。

而集成了门禁系统的建筑完全可以满足这些要求。

在宏观上,作为社会安全的一部分,学校安全直接涉及整个社会的稳定,直

接关系到学生家庭的幸福,对校园的管理应该从校园大门开始,有效的防止外来人员的进入是对校园安全的一个基础保障,几乎所有的大中院校都需要一套优秀的管理系统来提高校园安全,于是我们决定开发一款能够有效管理人员进出的门禁系统。

1.2背景

1.2.1所建议开发的软件系统的名称

基于RFID的校园门禁系统

1.2.2本项目的任务提出者、开发者、用户及实现该软件的计算中心或计算机网络

任务提出者:

刘元龙;

系统开发团队:

安特尔项目组;

系统用户群体:

在校学生以及老师;

实现该软件的单位:

淮阴工学院;

1.2.3该软件系统同其他系统或其他机构的基本的相互来往关系

早期的第一代门禁技术采用单一的键盘输入密码方式,常常会有因忘记

密码或混淆密码而被拒之门外;第二代门禁技术采用接触卡方式,例如磁码卡是把磁质贴在塑料卡片上制成的。

磁卡可以改写,应用方便。

其缺点是易消磁,易

磨损;而铁码卡的卡片中间用特殊的金属线排列编码,采用金属烧磁的原理制成,不易被复制。

这种系统虽然有些改进,但是如果卡片不小心被消磁或弄脏,进入

人员将被拒之门外;第三代门禁技术采用感应卡即非接触式IC卡方式,这种卡片采用了先进的半导体制造技术和信息安全技术,利用电子回路及感应线圈在读卡器本身产生的特殊震荡频率,当卡片进入读卡器能量范围时产生共振,感应电流使电子回路发射信号到读卡器,经读卡器将接收的信号转换成卡片资料,送到控制器进行判断、决策。

第四代门禁技术采用生物特征识别系统,包括指纹机、

掌纹机、视网膜识别、声音识别以及人脸识别装置等。

这些门禁通常用于对安全性要求较高的出入口控制系统,视网膜辨识机和声音辨识装置在正常情况下安全性极高,但若视网膜充血或病变以及感冒等疾病会影响使用。

本课题门禁系统采用射频识别技术,扬长避短。

RFID技术的优势是技术门槛较低,设计较为简单。

目前,国内外低端门禁系统中80%的市场份额由RFID技术占据。

而器件成本的降低和各种先进算法的出现使生物识别门禁系统在安全

性要求较高的场所得到广泛应用。

生物识别与RFID两种技术结合后巨大的性价比优势越来越突出的显现。

精选资料,欢迎下载

。

1.3定义

RFID:

RadioFrequencyIdentification

PPP:

public-privatepartnershipHTML:

HypertextMarkupLanguagePOP3:

PostOfficeProtocol3SMTP:

SimpleMailTransferProtocolODBC:

OpenDatabaseConnectivityRBAC:

Role-BasedAccessControlASP:

ActiveServerPages

MSIL:

MicrosoftIntermediateLanguage

SQL:

StructuredQueryLanguage

射频识别技术:

又称电子标签、无线射频识别,是一种通信技术,可通过无线电讯号识别特定目标并读写相关数据,而无需识别系统与特定目标之间建立机械或光学接触。

非接触式IC卡:

非接触式IC卡又称射频卡,由IC芯片、感应天线组成,封装在一个标准的PVC卡片内,芯片及天线无任何外露部分。

MySQL:

MySQL是一个小型关系型数据库管理系统,开发者为瑞典MySQLAB

公司。

图形用户界面:

图形用户界面或图形用户接口(GraphicalUserInterface,GUI)是指采用图形方式显示的计算机操作环境用户接口

1.4参考资料

1ZhangXin-fang,FangMing-wei+,WuJun-junAnIndoorLocation-based

AccessControlSystembyRFIDResearchCenterofSoftware&EmbeddedSystemEngineeringTechnologyHuazhongUniv.ofSci.&Tech.March20-23,2011

2C.M.Roberts,"Radiofrequencyidentification(RFID)",Computers&Security,Volume25,Issue1,February2006,Pages18-26

3B.Nath,F.Reynolds,andR.Want,"RFIDTechnologyandApplications,"

IEEEPervasiveComputing,vol.5,no.1,2006,pp.22

–24.

4PawelRotter,"AFrameworkforAssessingRFIDSystemSecurityandPrivacyRisks,"IEEEPervasiveComputing,vol.7,No.2,pp.70-77,Apr.-June2008,doi:

10.1109/MPRV.2008.22

5EnhancingRFIDprivacyviaantennaenergyanaly