网络安全专项检查.docx

《网络安全专项检查.docx》由会员分享,可在线阅读,更多相关《网络安全专项检查.docx(9页珍藏版)》请在冰豆网上搜索。

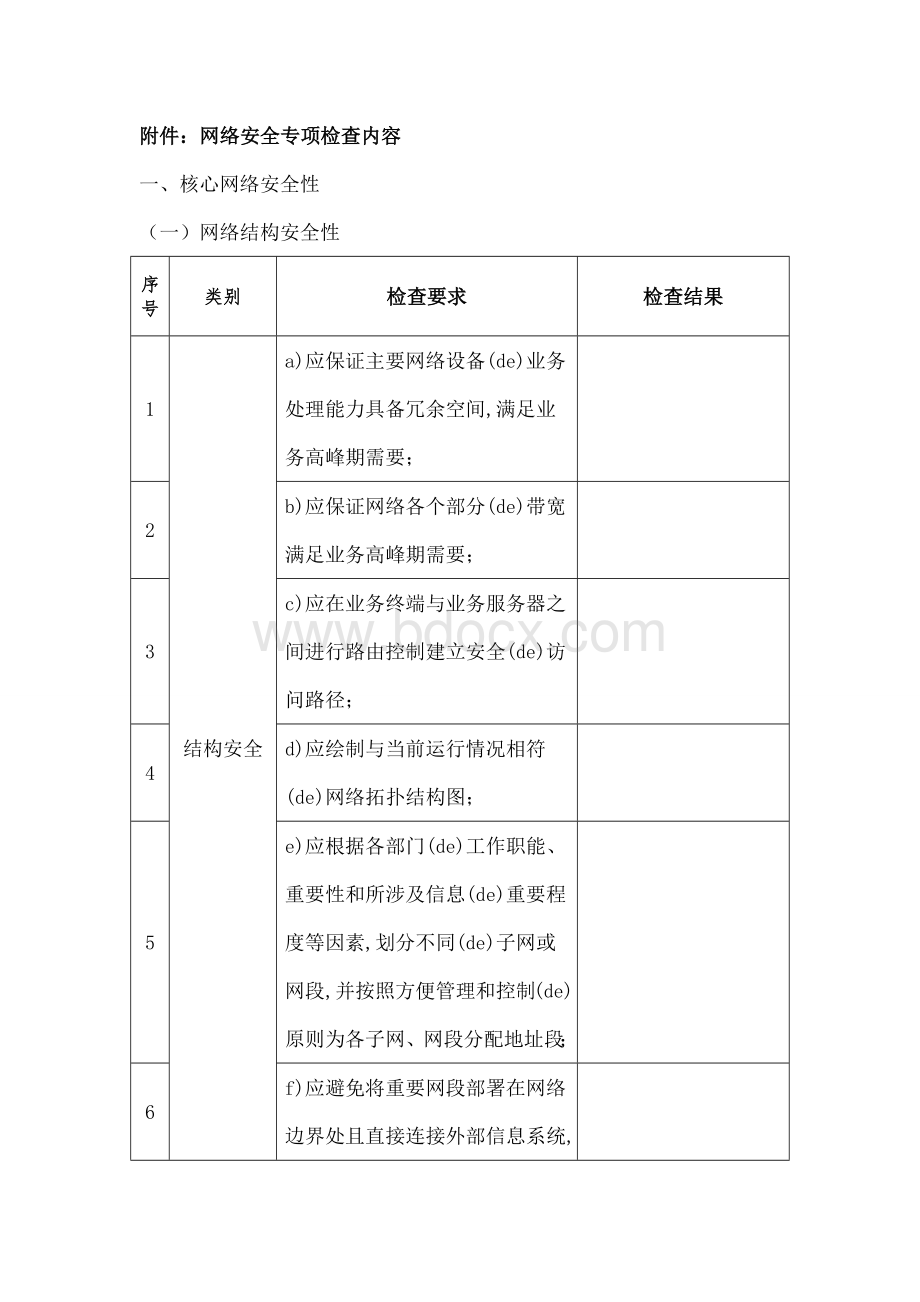

附件:

网络安全专项检查内容

一、核心网络安全性

(一)网络结构安全性

序号

类别

检查要求

检查结果

1

结构安全

a)应保证主要网络设备(de)业务处理能力具备冗余空间,满足业务高峰期需要;

2

b)应保证网络各个部分(de)带宽满足业务高峰期需要;

3

c)应在业务终端与业务服务器之间进行路由控制建立安全(de)访问路径;

4

d)应绘制与当前运行情况相符(de)网络拓扑结构图;

5

e)应根据各部门(de)工作职能、重要性和所涉及信息(de)重要程度等因素,划分不同(de)子网或网段,并按照方便管理和控制(de)原则为各子网、网段分配地址段;

6

f)应避免将重要网段部署在网络边界处且直接连接外部信息系统,重要网段与其他网段之间采取可靠(de)技术隔离手段;

7

g)应按照对业务服务(de)重要次序来指定带宽分配优先级别,保证在网络发生拥堵(de)时候优先保护重要主机.

8

访问控制

a)应在网络边界部署访问控制设备,启用访问控制功能;

9

数据防泄露

a)应能够对非授权设备私自联到内部网络(de)行为进行检查,准确定出位置,并对其进行有效阻断;

10

b)应能够对内部网络用户私自联到外部网络(de)行为及内容进行检查,准确定出位置,并对其进行有效阻断.

入侵防范

a)应在网络边界处监视以下攻击行为:

端口扫描、强力攻击、木马后门攻击、拒绝服务攻击、缓冲区溢出攻击、IP碎片攻击和网络蠕虫攻击等;

12

b)当检测到攻击行为时,记录攻击源IP、攻击类型、攻击目(de)、攻击时间,在发生严重入侵事件时应提供报警.

13

恶意代码防范

a)应在网络边界处对恶意代码进行检测和清除;

14

b)应维护恶意代码库(de)升级和检测系统(de)更新.

(二)网络设备及网络安全设备安全性

序号

类别

测评项

结果记录

1

访问控制

a)应能根据会话状态信息为数据流提供明确(de)允许/拒绝访问(de)能力,控制粒度为端口级;

2

b)应对进出网络(de)信息内容进行过滤,实现对应用层HTTP、FTP、TELNET、SMTP、POP3等协议命令级(de)控制;

3

c)应在会话处于非活跃一定时间或会话结束后终止网络连接;

4

d)应限制网络最大流量数及网络连接数;

5

e)重要网段应采取技术手段防止地址欺骗;

6

f)应按用户和系统之间(de)允许访问规则,决定允许或拒绝用户对受控系统进行资源访问,控制粒度为单个用户;

7

安全审计

a)应对网络系统中(de)网络设备运行状况、网络流量、用户行为等进行日志记录;

8

b)审计记录应包括:

事件(de)日期和时间、用户、事件类型、事件是否成功及其他与审计相关(de)信息;

9

c)应能够根据记录数据进行分析,并生成审计报表;

10

d)应对审计记录进行保护,避免受到未预期(de)删除、修改或覆盖等.

11

网络设备防护

a)应对登录网络设备(de)用户进行身份鉴别;

12

b)应对网络设备(de)管理员登录地址进行限制;

13

c)网络设备用户(de)标识应唯一;

14

d)主要网络设备应对同一用户选择两种或两种以上组合(de)鉴别技术来进行身份鉴别;

15

e)身份鉴别信息应具有不易被冒用(de)特点,口令应有复杂度要求并定期更换;

16

f)应具有登录失败处理功能,可采取结束会话、限制非法登录次数和当网络登录连接超时自动退出等措施;

17

g)当对网络设备进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听;

18

h)应实现设备特权用户(de)权限分离.

19

升级情况

安全设备入侵检测特征库、病毒库、应用特征库等是否定期升级

二、服务器安全性

序号

类别

检查要求

检查结果

1

身份鉴别

a)应对登录操作系统和数据库系统(de)用户进行身份标识和鉴别;

2

b)操作系统和数据库系统管理用户身份标识应具有不易被冒用(de)特点,口令应有复杂度要求并定期更换;

3

c)应启用登录失败处理功能,可采取结束会话、限制非法登录次数和自动退出等措施;

4

d)当对服务器进行远程管理时,应采取必要措施,防止鉴别信息在网络传输过程中被窃听;

5

e)应为操作系统和数据库(de)不同用户分配不同(de)用户名,确保用户名具有唯一性.

6

f)应采用两种或两种以上组合(de)鉴别技术对管理用户进行身份鉴别.

7

安全审计

a)审计范围应覆盖到服务器和重要客户端上(de)每个操作系统用户和数据库用户;

8

b)审计内容应包括重要用户行为、系统资源(de)异常使用和重要系统命令(de)使用等系统内重要(de)安全相关事件;

9

c)审计记录应包括事件(de)日期、时间、类型、主体标识、客体标识和结果等;

10

d)应能够根据记录数据进行分析,并生成审计报表;

11

e)应保护审计进程,避免受到未预期(de)中断;

12

f)应保护审计记录,避免受到未预期(de)删除、修改或覆盖等.

13

入侵防范

a)应能够检测到对重要服务器进行入侵(de)行为,能够记录入侵(de)源IP、攻击(de)类型、攻击(de)目(de)、攻击(de)时间,并在发生严重入侵事件时提供报警;

14

b)应能够对重要程序完整性进行检测,并在检测到完整性受到破坏后具有恢复(de)措施;

15

c)操作系统应遵循最小安装(de)原则,仅安装需要(de)组件和应用程序,并通过设置升级服务器等方式保持系统补丁及时得到更新.

16

恶意代码防范

a)应安装防恶意代码软件,并及时更新防恶意代码软件版本和恶意代码库;

17

b)主机防恶意代码产品应具有与网络防恶意代码产品不同(de)恶意代码库;

18

c)应支持防恶意代码(de)统一管理.

19

资源控制

a)应通过设定终端接入方式、网络地址范围等条件限制终端登录;

20

b)应根据安全策略设置登录终端(de)操作超时锁定;

21

c)应对重要服务器进行监视,包括监视服务器(de)CPU、硬盘、内存、网络等资源(de)使用情况;

22

d)应限制单个用户对系统资源(de)最大或最小使用限度;

23

e)应能够对系统(de)服务水平降低到预先规定(de)最小值进行检测和报警.

三、终端安全性

序号

类别

检查要求

检查结果

1

终端安全性

终端接入网络情况

2

终端USB、光驱是否有使用限制,使用痕迹是否能被记录

3

终端补丁管理情况

4

终端杀毒软件使用情况

5

终端屏保设置情况