软考网络工程师复习资料及习题.docx

《软考网络工程师复习资料及习题.docx》由会员分享,可在线阅读,更多相关《软考网络工程师复习资料及习题.docx(8页珍藏版)》请在冰豆网上搜索。

软考网络工程师复习资料及习题

2022软考网络工程师复习资料及习题

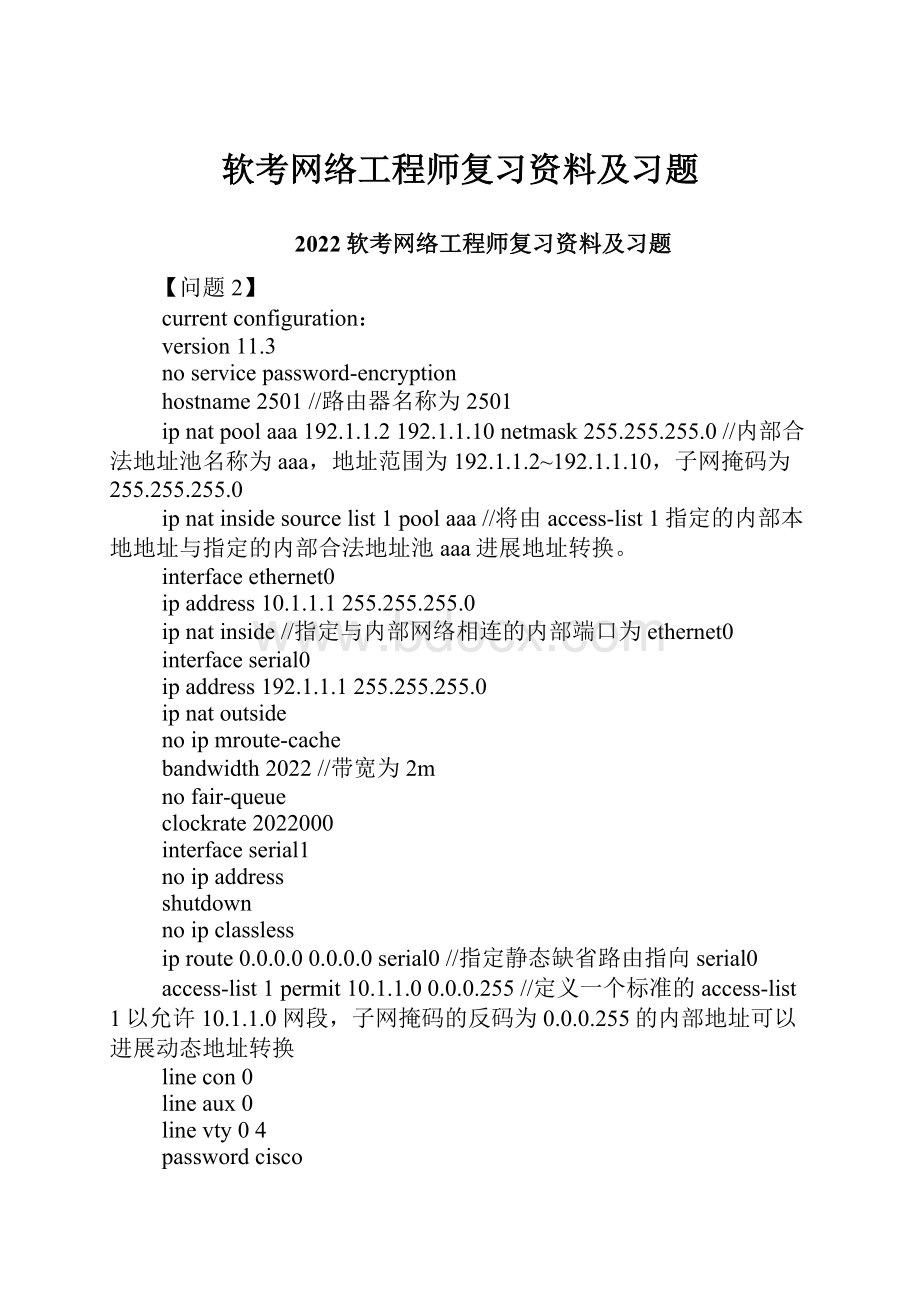

【问题2】

currentconfiguration:

version11.3

noservicepassword-encryption

hostname2501//路由器名称为2501

ipnatpoolaaa192.1.1.2192.1.1.10netmask255.255.255.0//内部合法地址池名称为aaa,地址范围为192.1.1.2~192.1.1.10,子网掩码为255.255.255.0

ipnatinsidesourcelist1poolaaa//将由access-list1指定的内部本地地址与指定的内部合法地址池aaa进展地址转换。

interfaceethernet0

ipaddress10.1.1.1255.255.255.0

ipnatinside//指定与内部网络相连的内部端口为ethernet0

interfaceserial0

ipaddress192.1.1.1255.255.255.0

ipnatoutside

noipmroute-cache

bandwidth2022//带宽为2m

nofair-queue

clockrate2022000

interfaceserial1

noipaddress

shutdown

noipclassless

iproute0.0.0.00.0.0.0serial0//指定静态缺省路由指向serial0

access-list1permit10.1.1.00.0.0.255//定义一个标准的access-list1以允许10.1.1.0网段,子网掩码的反码为0.0.0.255的内部地址可以进展动态地址转换

linecon0

lineaux0

linevty04

passwordcisco

end

【问题3】此配置中nat采纳了动态地址转换。

习题二:

【问题1】路由器router1和router2的s0口均封装ppp协议,采纳chap做认证,在router1中应建立一个用户,以对端路由器主机名作为用户名,即用户名应为router2。

同时在router2中应建立一个用户,以对端路由器主机名作为用户名,即用户名应为router1。

所建的这两用户的password必需一样。

【问题2】

router1:

hostnamerouter1//路由器名为router1

usernamerouter2passwordxxx//建立一用户,用户名为router2,口令为xxx

interfaceserial0

ipaddress192.200.10.1255.255.255.0

encapsulationppp//设置ppp封装

clockrate1000000

pppauthenticationchap//设置ppp认证方法为chap

!

router2:

hostnamerouter2 usernamerouter1passwordxxx

interfaceserial0

ipaddress192.200.10.2255.255.255.0

encapsulationppp

pppauthenticationchap

【问题1】

x.25网络设备分为数据终端设备(dte)、数据电路终端设备(dce)及分组交换设备(pse)。

【问题2】

router1:

interfaceserial0

encapsulationx25//设置x.25封装

ipaddress192.200.10.1255.255.255.0//设置serial0口ip地址为192.200.10.1,子网掩码为255.255.255.0

x25address110101//设置x.121地址为110101

x25htc16//设置的双向虚电路数为16

x25nvc2//设置一次连接可同时建立的虚电路数为2

x25mapip192.200.10.2110102broadcast//设置ip地址与x..121地址映射。

对方路由器地址为192.200.10.2,对方的x.121地址为110102,并且允许在x..25线路上传送路由播送信息

x25mapip192.200.10.3110103broadcast

!

习题四:

【问题1】ce1的传输线路的带宽是2048k,它和e1的区分主要在于:

e1不能划分时隙,ce1能划分时隙。

ce1的每个时隙是64k,一共有32个时隙,在使用的时候,可以划分为n*64k,例如:

128k,256k等等。

ce1的0和15时隙是不用来传输用户的数据流量,0时隙是传送同步号,15时隙传送掌握信令,这样实际能用的只有30个时隙,所以在详细配置ce1划分时隙时,要留意些了。

ce1和e1也可以互联,但是ce1必需当e1来使用,即不行分时隙使用。

由于ce1比拟敏捷,所以我们能经常遇到ce1。

【问题2】

currentconfiguration:

!

version11.2

noserviceudp-small-servers

noservicetcp-small-servers

!

hostnamerouter1

!

enablesecret5$1$xn08$ttr8nflop9.2rgzhcbzkk/

enablepasswordcisco

!

!

ipsubnet-zero

!

controllere10

framingno-crc4//帧类型为no-crc4

channel-group0timeslots1//建立规律通道组0与时隙1的映射

channel-group1timeslots2//建立规律通道组1与时隙2的映射

channel-group2timeslots3//建立规律通道组2与时隙3的映射

!

interfaceethernet0

ipaddress133.118.40.1255.255.0.0

media-type10baset

!

interfaceethernet1

noipaddress

shutdown

!

interfaceserial0:

0//规律接口serial0:

0

ipaddress202.119.96.1255.255.255.252

encapsulationhdlc

noipmroute-cache

!

interfaceserial0:

1

ipaddress202.119.96.5255.255.255.252

encapsulationhdlc

noipmroute-cache

nterfaceserial0:

2

ipaddress202.119.96.9255.255.255.252

encapsulationhdlc

noipmroute-cache

!

noipclassless

iproute133.210.40.0255.255.255.0serial0:

0

iproute133.210.41.0255.255.255.0serial0:

1

iproute133.210.42.0255.255.255.0serial0:

2

!

linecon0

lineaux0

linevty04

passwordcicso

login

!

end

习题五:

问题l:

“console”端口是虚拟操作台端口,安装维护人员通过直接连接该端口实施设备配置。

“aux”端口是用于远程调试的端口,一般连接在modem上,设备安装维护人员通过远程拨号进展设备连接,实施设备的配置。

问题2:

连接参数如下:

速率9600bps、数据位8位、奇偶检验无、停顿位2位。

问题3:

配置命令的含义如下:

(1)配置ras的拨号用户网络配置信息。

包括用户默认子网屏蔽码、默认网关、默认dns。

当用户拨入时,效劳器自动将配置信息传递给用户。

(2)设定第一组异步口的用户ip地址自动安排。

设置自动安排的ip地址来自于ip地址池pool25090

(3)配置路由协议rip。

指定设备直接连接到网络202.112.77.0与202.112.79.0。

(4)设置来自202.112.77.0网段的用户可以访问拨号效劳器。

配置用户登陆口令。

【问题1】

ipsec实现的*主要有下面四个配置局部。

1、为ipsec做预备

为ipsec做预备涉及到确定具体的加密策略,包括确定我们要爱护的主机和网络,选择一种认证方法,确定有关ipsec对等体的具体信息,确定我们所需的ipsec特性,并确认现有的访问掌握列表允许ipsec数据通过。

步骤1:

依据对等体的数量和位置在ipsec对等体间确定一个ike(ike阶段1或者主模式)策略;

步骤2:

确定ipsec(ike阶段2,或快捷模式)策略,包括ipsec对等体的细节信息,例如ip地址及ipsec变换集和模式;

步骤3:

用“writeterminal”、“showisakmp”、“showisakmppolicy”、“showcryptomap”命令及其它的show命令来检查当前的配置;

步骤4:

确认在没有使用加密前网络能够正常工作,用ping命令并在加密前运行测试数据来排解根本的路由故障;

步骤5:

确认在边界路由器和防火墙中已有的访问掌握列表允许ipsec数据流通过,或者想要的数据流将可以被过滤出来。

2、配置ike

配置ike涉及到启用ike(和isakmp是同义词),创立ike策略,验证我们的配置。

步骤1:

用isakmpenable命令来启用或关闭ike;

步骤2:

用isakmppolicy命令创立ike策略;

步骤3:

用isakmpkey命令和相关命令来配置预共享密钥;

步骤4:

用showisakmp[policy]命令来验证ike的配置。

3、配置ipsec

ipsec配置包括创立加密用访问掌握列表、定义变换集、创立加密图条目、并将加密集应用到接口上去。

步骤1:

用access-list命令来配置加密用访问掌握列表:

例如:

access-listacl-name{permit|deny}protocolsrc_addrsrc_mask[operatorport[port]]dest_addrdes_mask[operatorport[port]]

步骤2:

用crytoipsectransform-set命令配置交换集;

例如:

cryptoipsectransformp-settransform-set-nametransform1[transform2[transform3]]

步骤3:

(任选)用cryptoipsecsecurity-accociationlifetime命令来配置全局性的ipsec安全关联的生存期;

步骤4:

用cryptomap命令来配置加密图;

步骤5:

用interface命令和cryptomapmap-nameinterface应用到接口上;

步骤6:

用各种可用的show命令来验证ipsec的配置。

4、测试和验证ipsec

该任务涉及到使用“show”、“debug”和相关的命令来测试和验证ipsec加密工作是否正常,并为之排解故障。

注:

此类题目要求答出主要步骤即可。

【问题】

cryptoisakmppolicy1//配置ike策略1

authenticationpre-share//ike策略1的验证方法设为pre_share

group2//加密算法未设置则取默认值:

des

cryptoisakmpkeytest123address202.96.1.2//设置pre-share密钥为test123,此值两端需全都

cryptoipsectransform-set*tagah-md5-hmacesp-des//设置ah散列算法为md5,esp加密算法为des

cryptomap*demp10ipsec-isakmp//定义cryptomap

setpeer202.96.1.2//设置隧道对端ip地址

settransform-set*tag//设置隧道ah及esp

matchaddress101

!

interfacetunnel0//定义隧道接口

ipaddress192.168.1.1255.255.255.0//隧道端口ip地址

noipdirected-broadcast

tunnelsource202.96.1.1//隧道源端地址

tunneldestination202.96.1.2//隧道目标端地址

cryptomap*demo//应用*demo于此接口

interfaceserial0/0

ipaddress202.96.1.1255.255.255.252//串口的internetip地址

noipdirected-broadcast

cryptomap*demo//应用*demo于此端口

!

interfaceethernet0/1

ipaddress168.1.1.1255.255.255.0//外部端口ip地址

noipdirected-broadcast

interfaceethernet0/0

ipaddress172.22.1.100255.255.255.0//内部端口ip地址

noipdirected-broadcast

!

ipclassless

iproute0.0.0.00.0.0.0202.96.1.2//默认静态路由

iproute172.22.2.0255.255.0.0192.168.1.2//到内网静态路由(经过隧道)

access-lost101permitgrehost202.96.1.1host202.96.1.2//定义访问掌握列表

【问题1】

访问列表能够帮忙掌握网上ip包的传输,主要用在以下几个方面:

1、掌握一个端口的包传输

2、掌握虚拟终端访问数量

3、限制路由更新的内容

【问题2】

标准ip访问列表

–检查源地址

–通常允许、拒绝的是完整的协议

扩展ip访问列表

–检查源地址和目的地址

–通常允许、拒绝的是某个特定的协议

【问题3】

在此例中全部的ip数据包将全部不能从serial0端口发送出去。

缘由:

在默认状况下,除非明确规定允许通过,访问列表总是阻挡或拒绝一切数据包的通过,即实际上在每个访问列表的最终,都隐含有一条“denyany“的语句。

假设我们使用了前面创立的标准ip访问列表,从路由器的角度来看,这条语句实际内容如下:

access-list1deny172.16.4.130.0.0.0

access-list1denyany

因此我们应将配置改为:

access-list1deny172.16.4.130.0.0.0

access-list1permitany

interfaceserial0

ipaccess-group1out

des加密算法中,函数f的输出是

(1)位。

des算法是分组密码,数据分组长度是

(2)位。

用软件方法实现des一般至少比rsa快100倍。

des通过(3)方法产生密文。

1.a.8b.16c.32d.64

2.a.8b.16c.32d.64

3.a.累加b.迭代c.规律与d.异或

提示:

复习中des、ides、md5、sha的输入数据长度、输出长度等数据考前应记住。

使用什么方法(算法)或利用什么原理实现加密。

rsa属于(4)加密方法。

rsa的一个知名应用是用在(5)。

4.a.非对称b.对称c.流密码d.密钥

5.a.公钥加密b.sslc.私钥加密d.对称加密

提示:

传统密码的特点、公开钥密码系统的特点盼望考生自己看一看。

为了防范主动攻击,数据发送方在发送端将可变长的报文经过报文