华为安全实验第二部分.docx

《华为安全实验第二部分.docx》由会员分享,可在线阅读,更多相关《华为安全实验第二部分.docx(23页珍藏版)》请在冰豆网上搜索。

华为安全实验第二部分

华为安全实验第二部分

配置NAS-Initialized方式的L2TP举例(本地认证)

组网需求

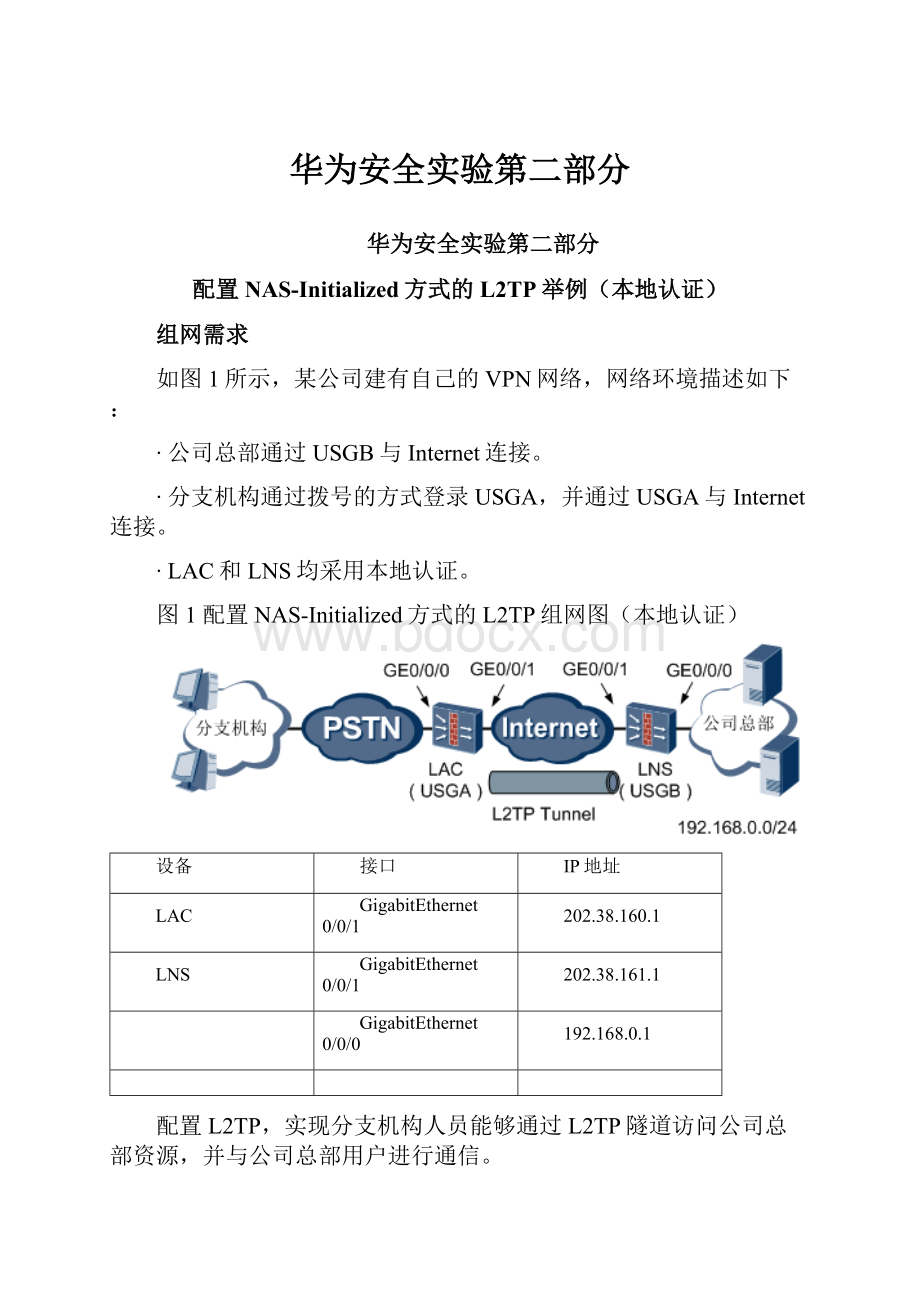

如图1所示,某公司建有自己的VPN网络,网络环境描述如下:

∙公司总部通过USGB与Internet连接。

∙分支机构通过拨号的方式登录USGA,并通过USGA与Internet连接。

∙LAC和LNS均采用本地认证。

图1配置NAS-Initialized方式的L2TP组网图(本地认证)

设备

接口

IP地址

LAC

GigabitEthernet0/0/1

202.38.160.1

LNS

GigabitEthernet0/0/1

202.38.161.1

GigabitEthernet0/0/0

192.168.0.1

配置L2TP,实现分支机构人员能够通过L2TP隧道访问公司总部资源,并与公司总部用户进行通信。

配置思路

1.根据网络规划为USG分配接口,并将接口加入相应的安全区域。

2.配置包过滤。

3.配置LAC。

4.配置LNS。

数据准备

为完成此配置例,需准备如下的数据:

∙USG各接口的IP地址。

∙本地用户名和密码。

∙L2TP隧道验证密码。

操作步骤

1.配置用户侧接入设备。

在用户侧,建立拨号网络,号码为LAC的接入号码,并接收由LNS分配的地址。

2.配置LAC。

#创建虚拟接口模板。

system-view

[USGA]interfaceVirtual-Template1

#配置PPP认证方式为CHAP。

[USGA-Virtual-Template1]pppauthentication-modechap

[USGA-Virtual-Template1]quit

#配置接口GigabitEthernet0/0/0绑定虚拟接口模板。

[USGA]interfaceGigabitEthernet0/0/0

[USGA-GigabitEthernet0/0/0]pppoe-serverbindvirtual-template1

[USGA-GigabitEthernet0/0/0]quit

说明:

需要在与拨号用户相连的接口上配置PPPoEServer。

#配置接口GigabitEthernet0/0/1的IP地址。

[USGA]interfaceGigabitEthernet0/0/1

[USGA-GigabitEthernet0/0/1]ipaddress202.38.160.124

[USGA-GigabitEthernet0/0/1]quit

#配置到达LNS端的静态路由,本举例中假设下一跳地址为202.38.160.2。

[USGA]iproute-static202.38.161.0255.255.255.0202.38.160.2

#配置接口虚拟接口模板加入Trust安全区域。

[USGA]firewallzonetrust

[USGA-zone-trust]addinterfaceVirtual-Template1

[USGA-zone-trust]quit

#配置接口GigabitEthernet0/0/1加入Untrust安全区域。

[USGA]firewallzoneuntrust

[USGA-zone-untrust]addinterfaceGigabitEthernet0/0/1

[USGA-zone-untrust]quit

#配置域间缺省包过滤规则。

[USGA]firewallpacket-filterdefaultpermitinterzoneuntrustlocal

说明:

由于LAC需要与LNS设备进行PPP协商,也需要传输分支机构用户的连接请求,因此配置上述两个域间的缺省包过滤规则。

#开启L2TP功能。

[USGA]l2tpenable

#创建L2TP组。

[USGA]l2tp-group1

#配置LAC端发起L2TP隧道呼叫的触发条件。

[USGA-l2tp1]startl2tpip202.38.161.1fullusernameuser1

#配置L2TP隧道验证功能。

[USGA-l2tp1]tunnelauthentication

#配置L2TP隧道进行验证时的密码。

[USGA-l2tp1]tunnelpasswordsimpleHellouser1

[USGA-l2tp1]quit

说明:

o缺省情况下,L2TP隧道验证功能处于开启状态,需要配置验证密码。

oLAC上配置的隧道验证密码必须与LNS上的配置保持一致。

#配置本地用户和密码。

[USGA]aaa

[USGA-aaa]local-useruser1passwordsimplePassword1

3.配置LNS。

#创建虚拟接口模板。

system-view

[USGB]interfaceVirtual-Template1

#配置虚拟接口模板的IP地址。

[USGB-Virtual-Template1]ipaddress10.1.1.124

#配置PPP认证方式为CHAP。

[USGB-Virtual-Template1]pppauthentication-modechap

#配置为对端分配IP地址池中的地址。

[USGB-Virtual-Template1]remoteaddresspool1

[USGB-Virtual-Template1]quit

说明:

此处指定的地址池号需要与AAA视图下配置的地址池的相对应。

#配置接口GigabitEthernet0/0/1的IP地址。

[USGB]interfaceGigabitEthernet0/0/1

[USGB-GigabitEthernet0/0/1]ipaddress202.38.161.124

[USGB-GigabitEthernet0/0/1]quit

#将接口GigabitEthernet0/0/1、虚拟接口模板加入Untrust区域。

[USGB]firewallzoneuntrust

[USGB-zone-untrust]addinterfaceGigabitEthernet0/0/1

[USGB-zone-untrust]addinterfaceVirtual-Template1

[USGB-zone-untrust]quit

#配置接口GigabitEthernet0/0/0的IP地址。

[USGB]interfaceGigabitEthernet0/0/0

[USGB-GigabitEthernet0/0/0]ipaddress192.168.0.124

[USGB-GigabitEthernet0/0/0]quit

#将接口GigabitEthernet0/0/0加入Trust区域。

[USGB]firewallzonetrust

[USGB-zone-trust]addinterfaceGigabitEthernet0/0/0

[USGB-zone-trust]quit

#配置到达LAC端的静态路由,本举例中假设下一跳地址为202.38.161.2。

[USGB]iproute-static202.38.160.0255.255.255.0202.38.161.2

#配置ACL。

[USGB]acl3000

[USGB-acl-adv-3000]rulepermitip

[USGB-acl-adv-3000]quit

[USGB]acl3001

[USGB-acl-adv-3001]rulepermitip

[USGB-acl-adv-3001]quit

#配置域间包过滤规则。

[USGB]firewallinterzoneuntrustlocal

[USGB-interzone-local-untrust]packet-filter3001inbound

[USGB-interzone-local-untrust]packet-filter3001outbound

[USGB-interzone-local-untrust]quit

[USGB]firewallinterzonetrustuntrust

[USGB-interzone-trust-untrust]packet-filter3000inbound

[USGB-interzone-trust-untrust]packet-filter3000outbound

[USGB-interzone-trust-untrust]quit

说明:

o由于LNS需要为拨号用户分配IP地址,因此需要配置Untrust和Local域间的包过滤规则。

o当拨号用户需要访问内部网络时,虚拟接口模板已加入Untrust区域,而内部网络属于Trust区域,因此需要配置Trust和Untrust域间的包过滤规则。

#开启L2TP功能。

[USGB]l2tpenable

#创建L2TP组。

[USGB]l2tp-group1

#配置LNS端接受L2TP隧道呼叫时使用的虚拟接口模板。

[USGB-l2tp1]allowl2tpvirtual-template1

#配置L2TP隧道验证功能。

[USGB-l2tp1]tunnelauthentication

#配置L2TP隧道进行验证时的密码。

[USGB-l2tp1]tunnelpasswordsimpleHellouser1

[USGB-l2tp1]quit

说明:

o缺省情况下,L2TP隧道验证功能处于开启状态,需要配置验证密码。

oLNS上配置的隧道验证密码必须与LAC上的配置保持一致。

#配置本地用户和密码。

[USGB]aaa

[USGB-aaa]local-useruser1passwordsimplePassword1

#配置用户类型。

[USGB-aaa]local-useruser1service-typeppp

#配置IP地址池。

[USGB-aaa]ippool1192.168.1.2192.168.1.99

配置Client-Initialized方式的L2TP举例

组网需求

如图1所示,某公司的网络环境描述如下:

∙公司总部通过USG与Internet连接。

∙出差员工需要通过USG访问公司总部的资源。

图1配置Client-Initialized方式的L2TP组网图

设备

接口

IP地址

LNS

GigabitEthernet0/0/1

202.38.161.1

GigabitEthernet0/0/0

192.168.0.1

配置L2TP,实现出差员工能够通过L2TP隧道访问公司总部资源,并与公司总部用户进行通信。

配置思路

1.配置客户端。

2.根据网络规划为USG分配接口,并将接口加入相应的安全区域。

3.配置包过滤。

4.配置LNS。

数据准备

为完成此配置例,需准备如下的数据:

∙USG各接口的IP地址。

∙本地用户名和密码。

操作步骤

1.配置客户端。

说明:

如果客户端的操作系统为Windows系列,请首先进行如下操作。

a.在“开始>运行”中,输入regedit命令,单击“确定”,进入注册表编辑器。

b.在界面左侧导航树中,定位至“我的电脑>HKEY_LOCAL_MACHINE>SYSTEM>CurrentControlSet>Services>Rasman>Parameters”。

在该路径下右侧界面中,检查是否存在名称为ProhibitIpSec、数据类型为DWORD的键值。

如果不存在,请单击右键,选择“新建>DWORD值”,并将名称命名为ProhibitIpSec。

如果此键值已经存在,请执行下面的步骤。

c.选中该值,单击右键,选择“修改”,编辑DWORD值。

在“数值数据”文本框中填写1,单击“确定”。

d.重新启动该PC,使修改生效。

此处以WindowsXPProfessional操作系统为例,介绍客户端的配置方法。

#客户端主机上必须装有L2TP客户端软件,并通过拨号方式连接到Internet。

本配置例中使用Windows操作系统自带的L2TP客户端软件。

#配置客户端计算机的主机名为client1。

#创建L2TP连接。

e.打开“我的电脑>控制面板>网络连接”,在“网络任务”中选择“创建一个新的连接”,在弹出的界面中选择“下一步”。

f.在“网络连接类型”中选择“连接到我的工作场所的网络”,单击“下一步”。

g.在“网络连接”中选择“虚拟专用网络连接”,单击“下一步”。

h.在“连接名”下的“公司名”文本框中设置公司名称或VPN服务器名称,本例设置为LNS,单击“下一步”。

i.在“公用网络”中选择“不拨初始连接”,单击“下一步”。

j.在“VPN服务器选择”中填写LNS的IP地址,此处设置的IP地址为USG与Internet连接接口的IP地址,本配置例中为202.38.161.1,单击“下一步”。

k.根据需要,在“可用连接”中选择“任何人使用”或“只是我使用”,单击“下一步”。

l.将“在我的桌面上添加一个到此连接的快捷方式”选中,单击“完成”。

m.在弹出的对话框中,输入VPN用户名、密码,单击“属性”,如图2所示。

图2连接LNS

n.单击“选项”页签,设置如图3所示。

图3设置LNS属性的选项页签

o.单击“安全”页签,选择“高级(自定义设置)”,单击“设置”,如图4所示。

图4设置LNS属性的安全页签

p.在“高级安全设置”中设置如图5所示,单击“确定”。

图5高级安全设置

q.单击“网络”页签,设置如图6所示。

图6设置LNS的网络页签

r.单击“确定”,完成设置,返回至图2。

单击“确定”,发起L2TP连接。

2.配置LNS。

#创建虚拟接口模板。

system-view

[USG]interfaceVirtual-Template1

#配置虚拟接口模板的IP地址。

[USG-Virtual-Template1]ipaddress10.1.1.124

#配置PPP认证方式为CHAP。

[USG-Virtual-Template1]pppauthentication-modechap

#配置为对端分配IP地址池中的地址。

[USG-Virtual-Template1]remoteaddresspool1

[USG-Virtual-Template1]quit

说明:

此处指定的地址池号需要与AAA视图下配置的地址池的相对应。

#配置接口GigabitEthernet0/0/1的IP地址。

[USG]interfaceGigabitEthernet0/0/1

[USG-GigabitEthernet0/0/1]ipaddress202.38.161.124

[USG-GigabitEthernet0/0/1]quit

#将接口GigabitEthernet0/0/1、虚拟接口模板加入Untrust区域。

[USG]firewallzoneuntrust

[USG-zone-untrust]addinterfaceGigabitEthernet0/0/1

[USG-zone-untrust]addinterfaceVirtual-Template1

[USG-zone-untrust]quit

#配置接口GigabitEthernet0/0/0的IP地址。

[USG]interfaceGigabitEthernet0/0/0

[USG-GigabitEthernet0/0/0]ipaddress192.168.0.124

[USG-GigabitEthernet0/0/0]quit

#将接口GigabitEthernet0/0/0加入Trust区域。

[USG]firewallzonetrust

[USG-zone-trust]addinterfaceGigabitEthernet0/0/0

[USG-zone-trust]quit

#配置ACL。

[USG]acl3000

[USG-acl-adv-3000]rulepermitip

[USG-acl-adv-3000]quit

[USG]acl3001

[USG-acl-adv-3001]rulepermitip

[USG-acl-adv-3001]quit

#配置域间包过滤规则。

[USG]firewallinterzonetrustuntrust

[USG-interzone-trust-untrust]packet-filter3000inbound

[USG-interzone-trust-untrust]packet-filter3000outbound

[USG-interzone-trust-untrust]quit

[USG]firewallinterzoneuntrustlocal

[USG-interzone-local-untrust]packet-filter3001inbound

[USG-interzone-local-untrust]packet-filter3001outbound

[USG-interzone-local-untrust]quit

说明:

由于LNS需要为拨号用户分配IP地址,因此需要配置Untrust和Local域间的包过滤规则。

当拨号用户需要访问内部网络时,虚拟接口模板与内部网络同属于Trust区域,因此不需要配置包过滤规则。

#开启L2TP功能。

[USG]l2tpenable

#创建L2TP组。

[USG]l2tp-group10

#配置L2TP隧道本端名称为lns。

[USG-l2tp10]tunnelnamelns

#配置LNS端接受客户端呼叫时使用的虚拟接口模板。

[USG-l2tp10]allowl2tpvirtual-template1remoteclient1

#关闭L2TP隧道验证功能。

[USG-l2tp10]undotunnelauthentication

[USG-l2tp10]quit

说明:

配置Client-Initialized方式的L2TP时,需要关闭L2TP隧道验证功能。

#配置本地用户和密码。

[USG]aaa

[USG-aaa]local-useradminpasswordsimpleAdmin123

#配置用户类型。

[USG-aaa]local-useradminservice-typeppp

#配置IP地址池。

[USG-aaa]ippool1192.168.0.2192.168.0.99

配置GRE隧道运行静态路由

组网需求

如图1所示,网络A和网络B通过USGA和USGB连接到Internet。

要求配置GRE隧道运行静态路由,实现网络A和网络B之间使用GRE进行互联。

图1运行静态路由的GRE隧道组网图

配置思路

1.根据网络规划为USG分配接口,并将接口加入相应的安全区域。

2.配置域间包过滤。

3.配置GRE隧道。

4.配置静态路由

数据准备

为完成此配置举例,需准备如下的数据:

∙USG各接口的IP地址。

∙Tunnel接口的IP地址、源端地址和目的端地址。

∙静态路由的下一跳。

操作步骤

1.配置USGA。

#配置接口GigabitEthernet0/0/1的IP地址。

system-view

[USGA]interfaceGigabitEthernet0/0/1

[USGA-GigabitEthernet0/0/1]ipaddress10.1.1.124

[USGA-GigabitEthernet0/0/1]quit

#配置接口GigabitEthernet0/0/0的IP地址。

[USGA]interfaceGigabitEthernet0/0/0

[USGA-GigabitEthernet0/0/0]ipaddress192.13.2.124

[USGA-GigabitEthernet0/0/0]quit

#创建Tunnel1接口。

[USGA]interfacetunnel1

#配置Tunnel1接口的IP地址。

[USGA-Tunnel1]ipaddress10.1.2.124

说明:

Tunnel接口的IP地址可以任意配置。

当使用动态路由协议生成经过Tunnel接口转发的路由时,GRE隧道两端Tunnel接口的IP地址必须配置为同一网段。

#配置Tunnel1接口的封装模式。

[USGA-Tunnel1]tunnel-protocolgre

说明:

此项配置为可选,缺省情况下,Tunnel接口的封装模式为GRE。

#配置Tunnel1接口的源地址(USGA接口GigabitEthernet0/0/0的IP地址)。

[USGA-Tunnel1]source192.13.2.1

#配置Tunnel1接口的目的地址(USGB接口GigabitEthernet0/0/0的IP地址)。

[USGA-Tunnel1]destination131.108.5.2

[USGA-Tunnel1]quit

#配置从USGA经过Tunnel1接口到网络B的静态路由。

[USGA]iproute-static10.1.3.0255.255.255.0tunnel1

[USGA]iproute-static131.108.5.0255.255.255.0192.13.2.2

说明:

此处配置以静态路由为例。

用户可以根据实际的网络情况,运行动态路由协议,如OSPF。

当使用动态路由协议时,需要在Tunnel接口上和与私网相连的接口上启动该动态路由协议,同时GRE隧道两端Tunnel接口的IP地址必须配置为同一网段。

#将接口GigabitEthernet0/0/1加入Trust区域。

[USGA]firewallzonetrust

[USGA-zone-trust]addinterfaceG