Packet Tracer50使用教程.docx

《Packet Tracer50使用教程.docx》由会员分享,可在线阅读,更多相关《Packet Tracer50使用教程.docx(14页珍藏版)》请在冰豆网上搜索。

PacketTracer50使用教程

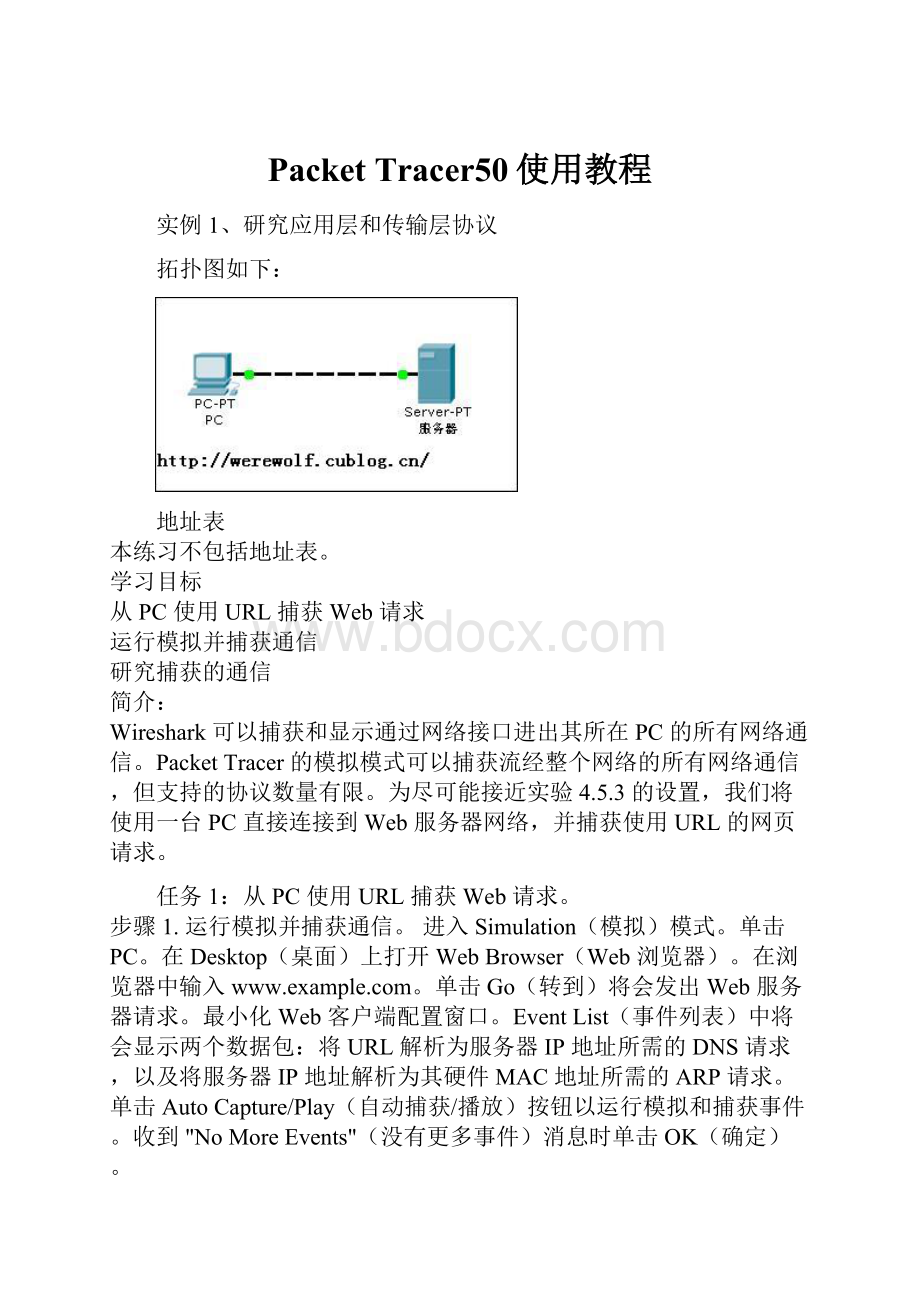

实例1、研究应用层和传输层协议

拓扑图如下:

地址表

本练习不包括地址表。

学习目标

从PC使用URL捕获Web请求

运行模拟并捕获通信

研究捕获的通信

简介:

Wireshark可以捕获和显示通过网络接口进出其所在PC的所有网络通信。

PacketTracer的模拟模式可以捕获流经整个网络的所有网络通信,但支持的协议数量有限。

为尽可能接近实验4.5.3的设置,我们将使用一台PC直接连接到Web服务器网络,并捕获使用URL的网页请求。

任务1:

从PC使用URL捕获Web请求。

步骤1.运行模拟并捕获通信。

进入Simulation(模拟)模式。

单击PC。

在Desktop(桌面)上打开WebBrowser(Web浏览器)。

在浏览器中输入。

单击Go(转到)将会发出Web服务器请求。

最小化Web客户端配置窗口。

EventList(事件列表)中将会显示两个数据包:

将URL解析为服务器IP地址所需的DNS请求,以及将服务器IP地址解析为其硬件MAC地址所需的ARP请求。

单击AutoCapture/Play(自动捕获/播放)按钮以运行模拟和捕获事件。

收到"NoMoreEvents"(没有更多事件)消息时单击OK(确定)。

步骤2.研究捕获的通信。

在EventList(事件列表)中找到第一个数据包,然后单击Info(信息)列中的彩色正方形。

单击事件列表中数据包的Info(信息)正方形时,将会打开PDUInformation(PDU信息)窗口。

此窗口将按OSI模型组织。

在我们查看的第一个数据包中,注意DNS查询(第7层)封装在第4层的UDP数据段中,等等。

如果单击这些层,将会显示设备(本例中为PC)使用的算法。

查看每一层发生的事件。

打开PDUInformation(PDU信息)窗口时,默认显示OSIModel(OSI模型)视图。

此时单击OutboundPDUDetails(出站PDU详细数据)选项卡。

向下滚动到此窗口的底部,您将会看到DNS查询在UDP数据段中封装成数据,并且封装于IP数据包中。

查看PDU信息,了解交换中的其余事件。

在此任务结束时,完成率应为100%。

实例2、检查路由

拓扑图如下:

地址表

本练习不包括地址表。

学习目标

使用route命令查看PT-PC路由表

使用命令提示符telnet连接到Cisco路由器

使用基本的CiscoIOS命令检查路由器的路由。

简介:

要通过网络传输数据包,设备必须知道通往目的网络的路由。

本实验将比较在Windows计算机和Cisco路由器中分别是如何使用路由的。

有些路由已根据网络接口的配置信息被自动添加到了路由表中。

若网络配置了IP地址和网络掩码,设备会认为该网络已直接连接,网络路由也会被自动输入到路由表中。

对于没有直接连接但配置了默认网关IP地址的网络,将发送通信到知道该网络的设备。

任务1:

查看路由表

步骤1.访问命令提示符。

单击PC>Desktop(桌面)选项卡>CommandPrompt(命令提示符)

步骤2.键入netstat-r以查看当前的路由表。

注意:

PacketTracer4.1不支持用于检查PC上活动路由的ROUTE命令。

与netstat-r命令不同,route命令可用于查看、添加、删除或更改路由表条目。

在此任务结束时,完成率应为100%。

任务2:

使用命令提示符Telnet连接到路由器

步骤1.使用命令提示符作为Telnet客户端。

单击PC>Desktop(桌面)选项卡>CommandPrompt(命令提示符)打开命令提示符窗口。

然后键入命令telnet及远程路由器默认网关的IP地址(172.16.255.254)。

需要输入的用户名为ccna1,口令为cisco。

注意:

键入时看不到口令。

在此任务结束时,完成率应为100%。

任务3:

使用基本的CiscoIOS命令检查路由器的路由

步骤1.学习特权模式

登录到远程路由器之后,键入enable进入特权模式。

此处需要输入的口令为class。

在键入时仍然看不到口令。

步骤2.输入命令以显示路由器的路由表。

使用showiproute命令显示路由表,它比主机计算机上显示的路由表更加详细。

这是正常行为,因为路由器的工作就是在网络之间路由通信。

IP掩码信息如何显示在路由器的路由表中?

在此任务结束时,完成率应为100%。

实例3、研究ICMP数据包

拓扑图如下:

学习目标

了解ICMP数据包的格式

使用PacketTracer捕获并研究ICMP报文

简介:

Wireshark可以捕获和显示通过网络接口进出其所在PC的所有网络通信。

PacketTracer的模拟模式可以捕获流经整个网络的所有网络通信,但支持的协议数量有限。

为尽可能接近实验6.7.2的设置,我们使用的网络中包含一台通过路由器连接到服务器的PC,并且可以捕获从PC发出的ping命令的输出。

任务1:

使用PacketTracer捕获和研究ICMP报文。

步骤1.捕获并评估到达EagleServer的ICMP回应报文。

进入Simulation(模拟)模式。

EventListFilters(事件列表过滤器)设置为只显示ICMP事件。

单击PodPC。

从Desktop(桌面)打开CommandPrompt(命令提示符)。

输入命令pingeagle-并按Enter键。

最小化PodPC配置窗口。

单击AutoCapture/Play(自动捕获/播放)按钮以运行模拟和捕获事件。

收到"NoMoreEvents"(没有更多事件)消息时单击OK(确定)。

在EventList(事件列表)中找到第一个数据包,即第一条回应请求,然后单击Info(信息)列中的彩色正方形。

单击事件列表中数据包的Info(信息)正方形时,将会打开PDUInformation(PDU信息)窗口。

单击OutboundPDUDetails(出站PDU详细数据)选项卡以查看ICMP报文的内容。

请注意,PacketTracer只显示TYPE(类型)和CODE(代码)字段。

要模拟Wireshark的运行,请在其中AtDevice(在设备)显示为PodPC的下一个事件中,单击其彩色正方形。

这是第一条应答。

单击InboundPDUDetails(入站PDU详细数据)选项卡以查看ICMP报文的内容。

查看AtDevice(在设备)为PodPC的其余事件。

完成时单击ResetSimulation(重置模拟)按钮。

步骤2.捕获并评估到达192.168.253.1的ICMP回应报文。

使用IP地址192.168.253.1重复步骤1。

观看动画,注意哪些设备参与交换。

步骤3.捕获并评估超过TTL值的ICMP回应报文。

PacketTracer不支持ping-i选项。

在模拟模式中,可以使用AddComplexPDU(添加复杂PDU)按钮(开口的信封)设置TTL。

单击AddComplexPDU(添加复杂PDU)按钮,然后单击PodPC(源)。

将会打开CreateComplexPDU(创建复杂PDU)对话框。

在DestinationIPAddress:

(目的IP地址:

)字段中输入192.168.254.254。

将TTL:

字段中的值改为1。

在SequenceNumber(序列号)字段中输入1。

在SimulationSettings(模拟设置)下选择Periodic(定期)选项。

在Interval(时间间隔)字段中输入2。

单击CreatePDU(创建PDU)按钮。

此操作等同于从PodPC上的命令提示符窗口发出命令ping-t-i1192.168.254.254。

重复单击Capture/Forward(捕获/转发)按钮,以在PodPC与路由器之间生成多次交换。

在EventList(事件列表)中找到第一个数据包,即第一个回应请求。

然后单击Info(信息)列中的彩色正方形。

单击事件列表中数据包的Info(信息)正方形时,将会打开PDUInformation(PDU信息)窗口。

单击OutboundPDUDetails(出站PDU详细数据)选项卡以查看ICMP报文的内容。

要模拟Wireshark的运行,请在其中AtDevice(在设备)为PodPC的下一个事件中,单击其彩色正方形。

这是第一条应答。

单击InboundPDUDetails(入站PDU详细数据)选项卡以查看ICMP报文的内容。

查看AtDevice(在设备)为PodPC的其余事件。

在此任务结束时,完成率应为100%。

实例4、子网和路由器配置

拓扑图如下:

地址表

本练习不包括地址表。

学习目标

根据要求划分子网的地址空间

分配适当的地址给接口并进行记录

配置并激活Serial和FastEthernet接口

测试和验证配置

思考网络实施并整理成文档

简介:

在本PT练习中,需要为拓扑图中显示的拓扑设计并应用IP编址方案。

将会为您分配一个地址块,您必须划分子网,为网络提供逻辑编址方案。

然后就可以根据IP编址方案配置路由器接口地址。

当配置完成时,请验证网络可以正常运作。

任务1:

划分子网的地址空间。

步骤1.检查网络要求。

已经有192.168.1.0/24地址块供您用于网络设计。

网络包含以下网段:

连接到路由器R1的LAN要求具有能够支持15台主机的IP地址。

连接到路由器R2的LAN要求具有能够支持30台主机的IP地址。

路由器R1与路由器R2之间的链路要求链路的每一端都有IP地址。

不要在本练习中使用可变长子网划分。

步骤2.在设计网络时要考虑以下问题。

在笔记本或单独的纸张中回答以下问题。

此网络需要多少个子网?

此网络以点分十进制格式表示的子网掩码是什么?

此网络以斜杠格式表示的子网掩码是什么?

每个子网有多少台可用的主机?

步骤3.分配子网地址给拓扑图。

分配第二个子网给连接到R1的网络。

分配第三个子网给R1与R2之间的链路。

分配第四个子网给连接到R2的网络。

在此任务结束时,完成率应为0%。

任务2:

确定接口地址。

步骤1:

分配适当的地址给设备接口。

分配第二个子网中第一个有效的主机地址给R1的LAN接口。

分配第二个子网中最后一个有效的主机地址给PC1。

分配第三个子网中第一个有效的主机地址给R1的WAN接口。

分配第三个子网中最后一个有效的主机地址给R2的WAN接口。

分配第四个子网中第一个有效的主机地址给R2的LAN接口。

分配第四个子网中最后一个有效的主机地址给PC2。

步骤2:

在拓扑图下的表中记录要使用的地址。

在此任务结束时,完成率应为0%。

任务3:

配置Serial和FastEthernet的地址。

步骤1:

配置路由器接口。

要完成PacketTracer中的练习,需要使用Config(配置)选项卡。

完成后,务必保存运行配置到路由器的NVRAM。

注意:

必须打开接口的端口状态。

注意:

所有DCE串行连接的时钟速率均为64000。

步骤2:

配置PC接口。

使用网络设计中确定的IP地址和默认网关来配置PC1和PC2的以太网接口。

在此任务结束时,完成率应为100%。

任务4:

验证配置。

回答下列问题,验证网络能否正常运行。

能否从连接到R1的主机ping默认网关?

能否从连接到R2的主机ping默认网关?

能否从路由器R1pingR2的Serial0/0/0接口?

能否从路由器R2pingR1的Serial0/0/0接口?

注意:

要想从路由器执行ping,必须转到CLI选项卡。

在此任务结束时,完成率应为100%。

实例5、研究第2层帧头

拓扑图如下:

学习目标

研究网络

运行模拟

简介:

当IP数据包通过网间时,可封装在许多不同的第2层帧中。

PacketTracer支持以太网、Cisco的私有HDLC、基于PPP的IETF标准以及第2层的帧中继。

当数据包在路由器之间传送时,第2层帧将会解封,而数据包将封装在出站接口的第2层帧中。

本练习将跟踪网间的IP数据包,研究不同的第2层封装。

任务1:

研究网络

步骤1.研究路由器之间的链路

PC1通过四个路由器连接到PC2。

这些路由器之间的三条链路各自使用不同的第2层封装。

Cisco1与Cisco2之间的链路使用Cisco的私有HDLC;Cisco2与BrandX之间的链路使用基于PPP的IETF标准,因为BrandX不是Cisco路由器;BrandX与Cisco3之间的链路使用帧中继通过服务提供商网络,以降低成本(与使用专用链路相比)。

步骤2.在实时模式中验证连通性

从PC1的CommandPrompt(命令提示符)pingPC2的IP地址。

使用命令ping192.168.5.2。

如果ping超时,请重复该命令直至其成功。

可能需要尝试多次才能覆盖网络。

任务2:

运行模拟

步骤1.开始模拟

进入模拟模式。

PC1的PDU是发往PC2的ICMP回应请求。

单击两次Capture/Forward(捕获/转发)按钮直到PDU到达路由器Cisco1。

步骤2.研究第2层封装

单击路由器Cisco1上的PDU。

将会打开PDUInformation(PDU信息)窗口。

单击InboundPDUDetails(入站PDU详细数据)选项卡。

入站第2层封装是以太网II,因为帧来自LAN。

单击OutboundPDUDetails(出站PDU详细数据)选项卡。

出站第2层封装是HDLC,因为帧要发送到路由器Cisco2。

再次单击Capture/Forward(捕获/转发)按钮。

重复此过程,因为PDU将沿着通往PC2的路径到达每个路由器。

要注意第2层封装在每一跳的变化。

另请注意,已封装的IP数据包不会改变。

实例6、地址解析协议(ARP)

拓扑图如下:

地址表

本练习不包括地址表。

学习目标

使用PacketTracer的arp命令

使用PacketTracer检查ARP交换

简介:

TCP/IP使用地址解析协议(ARP)将第3层IP地址映射到第2层MAC地址。

当帧进入网络时,必定有目的MAC地址。

为了动态发现目的设备的MAC地址,系统将在LAN上广播ARP请求。

拥有该目的IP地址的设备将会发出响应,而对应的MAC地址将记录到ARP缓存中。

LAN上的每台设备都有自己的ARP缓存,或者利用RAM中的一小块区域来保存ARP结果。

ARP缓存定时器将会删除在指定时间段内未使用的ARP条目。

具体时间因设备而异。

例如,有些Windows操作系统存储ARP缓存条目的时间为2分钟,但如果该条目在这段时间内被再次使用,其ARP定时器将延长至10分钟。

ARP是性能折衷的极佳示例。

如果没有缓存,每当帧进入网络时,ARP都必须不断请求地址转换。

这样会延长通信的延时,可能会造成LAN拥塞。

反之,无限制的保存时间可能导致离开网络的设备出错或更改第3层地址。

网络工程师必须了解ARP的工作原理,但可能不会经常与协议交互。

ARP是一种使网络设备可以通过TCP/IP协议进行通信的协议。

如果没有ARP,就没有建立数据报第2层目的地址的有效方法。

但ARP也是潜在的安全风险。

例如,ARP欺骗或ARP中毒就是攻击者用来将错误的MAC地址关联放入网络的技术。

攻击者伪造设备的MAC地址,致使帧发送到错误的目的地。

手动配置静态ARP关联是预防ARP欺骗的方法之一。

您也可以在Cisco设备上配置授权的MAC地址列表,只允许认可的设备接入网络。

任务1:

使用PacketTracer的arp命令

步骤1.访问命令提示符窗口。

单击PC1A的Desktop(桌面)中的CommandPrompt(命令提示符)按钮。

arp命令只显示PacketTracer中可用的选项。

步骤2.使用ping命令在ARP缓存中动态添加条目。

ping命令可用于测试网络连通性。

通过访问其它设备,ARP

关联会被动态添加到ARP缓存中。

在PC1A上ping地址255.255.255.255,并发出arp-a命令查看获取的MAC地址。

在此任务结束时,完成率应为100%。

任务2:

使用PacketTracer检查ARP交换

步骤1.配置PacketTracer捕获数据包。

进入模拟模式。

确认EventListFilters(事件列表过滤器)只显示ARP和ICMP事件。

步骤2.准备Pod主机计算机以执行ARP捕获。

在PC1A上使用PacketTracer命令arp-d。

然后Ping地址255.255.255.255。

步骤3.捕获并评估ARP通信。

在发出ping命令之后,单击AutoCapture/Play(自动捕获/播放)捕获数据包。

当BufferFull(缓冲区已满)窗口打开时,单击ViewPreviousEvents(查看以前的事件)按钮。

在此任务结束时,完成率应为100%。

实例7、中间设备用作终端设备

拓扑图如下:

地址表

本练习不包括地址表。

学习目标

捕获Telnet会话的建立过程

研究PC上Telnet数据包的交换

简介:

这个PacketTracer练习等同于“实验9.8.3:

中间设备用作终端设备”。

鉴于PacketTracer的局限性以及交换的数据量,本练习限于捕获从PC到交换机的Telnet连接。

任务1:

初始化所有网络表

Step1.完成生成树协议。

在实时与模拟模式之间切换4次,完成生成树协议。

所有链路指示灯应变为绿色。

将PT保留在实时模式中。

步骤2.Ping交换机。

访问PC1A,从Desktop(桌面)打开CommandPrompt(命令提示符),输入命令ping172.16.254.1。

这将更新PC及交换机的ARP信息。

任务2:

捕获Telnet会话的建立过程

步骤1.进入模拟模式。

切换到模拟模式。

步骤2:

设置事件列表过滤器。

我们只需要捕获Telnet事件。

在EventListFilters(事件列表过滤器)区域,确认只显示Telnet事件。

步骤3.从PC1ATelnet连接到交换机。

在PC1A的CommandPrompt(命令提示符)中,输入命令telnet172.16.254.1。

当TryingTelnet(正在尝试Telnet)显示时,继续下一步。

步骤4.运行模拟。

单击AutoCapture/Play(自动捕获/播放)按钮。

恢复PC1A窗口。

当提示输入口令时,输入cisco并按Enter键。

最小化PC1A窗口。

当BufferFull(缓冲区已满)窗口出现时,单击ViewPreviousEvents(查看以前的事件)按钮。

根据提示输入ccna1作为用户名,输入cisco作为口令。

在此任务结束时,完成率应为100%。

任务3:

研究PC1A上的Telnet数据包交换

步骤1.研究封装的Telnet数据。

要模拟Wireshark的运行,请研究数据包AtDevice(在设备)1A。

在InboundPDUDetails(入站PDU详细数据)和OutboundPDUDetails(出站PDU详细数据)中检查封装的Telnet数据。

步骤2.考虑Telnet的运行。

恢复PC1A窗口。

将输出与封装的Telnet数据进行比较。

封装的Telnet数据中是否包含口令?

在此任务结束时,完成率应为100%。

实例8、管理设备配置

用户注意:

本练习是实验11.5.2的变异,而不是上述实验的附属。

本实验中提供了如何完成实验的说明。

拓扑图如下:

地址表

学习目标

执行基本的路由器配置

备份路由器配置文件

从TFTP服务器将备份配置文件重新加载到路由器的RAM中

保存新的运行配置到NVRAM

简介:

本实验将在Cisco路由器上配置常用设置,将配置保存到TFTP服务器,然后从TFTP服务器恢复配置。

任务1:

配置ROUTER1

步骤1:

ROUTER1的基本配置

使用实验开头的表格配置路由器主机名。

配置FastEthernet接口及其说明。

以cisco为口令,保护对控制台端口的访问。

使用加密的使能口令class配置路由器。

使用口令cisco限制对路由器的远程访问。

配置标语,警告此处禁止XX的人员访问。

在路由器上执行showrunning-config命令验证路由器的配置。

如果配置不正确,修正任何配置错误,然后重试。

将配置保存到NVRAM中。

在此任务结束时,完成率应为62%。

任务2:

配置TFTP服务器

步骤1:

配置TFTP服务器

使用以下信息将第3层地址和默认网关应用到TFTP服务器:

IP地址:

192.168.1.2

子网掩码:

255.255.255.0

默认网关:

192.168.1.1

步骤2:

验证连通性

从ROUTER1PingTFTP服务器。

如果ping失败,请检查TFTP和路由器配置以解决问题。

在此任务结束时,完成率应为100%。

任务3:

备份启动配置到TFTP服务器

步骤1:

复制配置

在ROUTER1上使用CopyStartTFTP命令。

输入TFTPIP地址作为远程主机的地址;保留所有其它问题为默认值(按Enter)

在此任务结束时,完成率应为