网络安全与管理课程标准课案Word格式文档下载.docx

《网络安全与管理课程标准课案Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《网络安全与管理课程标准课案Word格式文档下载.docx(17页珍藏版)》请在冰豆网上搜索。

培养良好的职业道德,做良好的网络安全卫士

培养自主学习能力、交流沟通能力、创新能力

培养团队协作能力、基本的组织协调能力、责任心和服从意识

了解科技型企业或者大中型企业部分的组织架构和运营模式

感受企业对员工的知识结构、技术技能、综合素质的要求,体验企业文化的氛围

加速由学生向员工的身份转变,增强就业能力和信心

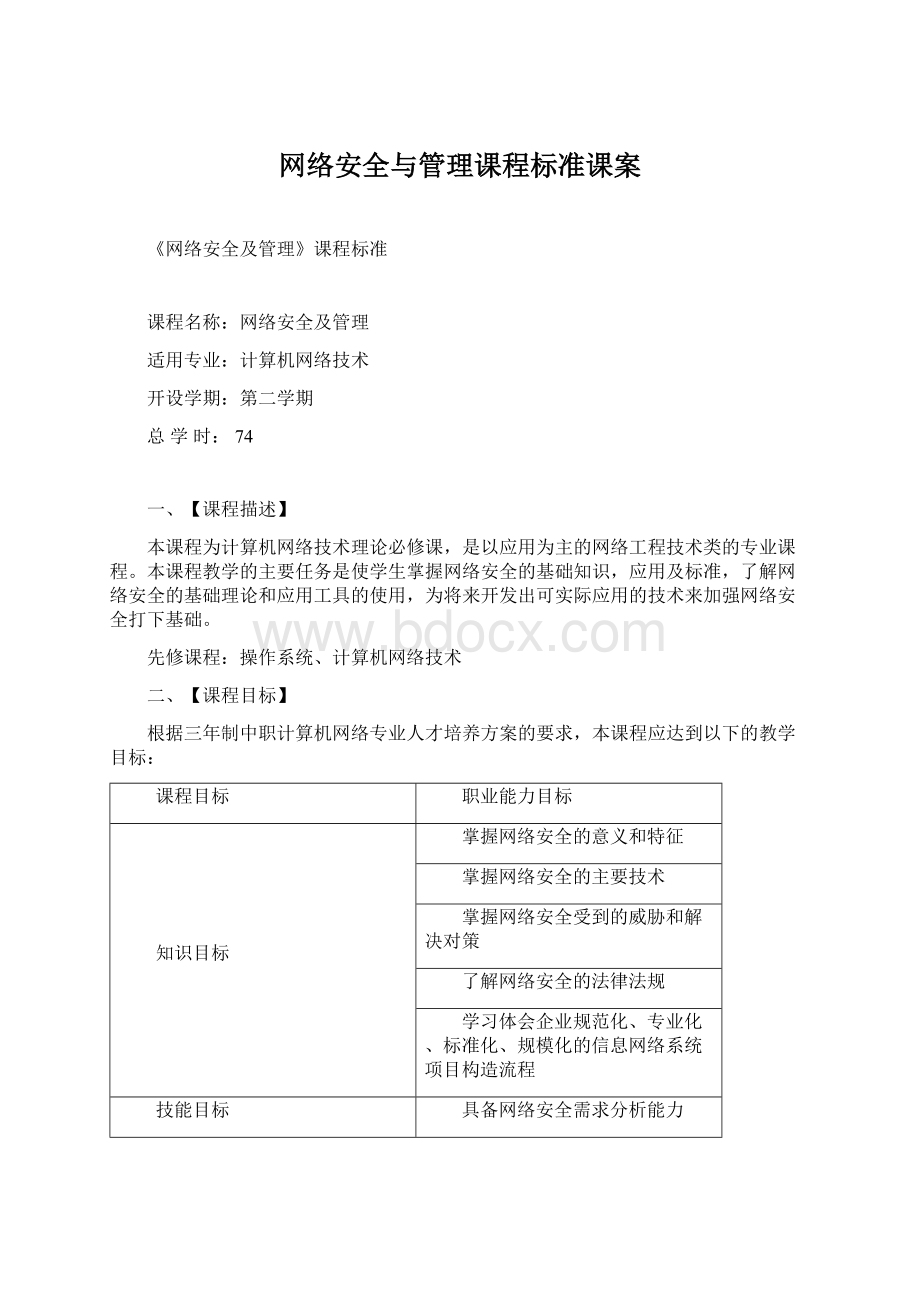

三、【课程内容】

课程模块结构及学时分配

模块

序号

名称

子模块

名称

教学

内容

实训

要点

岗位职业能力指向

学时安排

讲解

1

网络安全概述

1-1互联网介绍

◆互联网的影响

◆互联网的意义

◆互联网网民的规模

网络安全的产生根本来源

分析网络安全产生的根本原因

1-2网络安全介绍

◆网络安全吗

◆网络为什么不安全

◆网络安全防范

网络安全的任务和步骤

1、分析网络安全可能存在的主要威胁

2、树立法制和知识产权的理念

1-3十大威胁企业安全的网络危险行为

十大威胁企业安全的网络危险行为

网络威胁行为

树立企业的安全防范意识

1-4常用网络密码的安全保护技巧

常用网络密码的安全保护技巧

网络安全密码

增强个人及企业的密码保护机能

1-5威胁网络安全的因素

◆黑客会做什么

◆网络攻击分类

◆常见网络攻击形式

黑客攻击分类及形式

认识黑客对于网络安全的威胁

1-6网络安全的目标

◆第38届世界电信日主题

◆我国网络安全的战略目标

◆网络安全的主要目标

安全主要目标

规划企业的网络安全的目标

2

网络监控软件原理

2-1网络监控软件介绍

◆为什么要使用网络监控软件

◆网络监控软件主要目标

◆网络监控软件的分类

网络监控软件

清楚有哪些网络监控软件

2-2工具介绍

◆工具的原理

◆的分类

◆网络监听的目的

◆的应用

◆的工作原理

利用来监控网络

2-3的工作环境

2-4软件使用

2-5网路岗工具介绍

◆网路岗的基本功能

◆网路岗对上网的监控能做到什么程度

◆网路岗安装方式

网路岗工具

利用网路岗监控网咯

3

操作系统安全

3-1国际安全评价标准的发展及其联系

◆计算机安全评价标准

◆欧洲的安全评价标准

◆加拿大的评价标准

◆美国联邦标准

◆国际通用标准

各种安全评价标准

了解各种安全评价标准

3-2我国安全标准简介

◆第一级用户自主保护级

◆第二级系统审计保护级

◆第三级安全标记保护级

◆第四级结构化保护级

◆第五级访问验证保护级

我国安全标准

了解我国安全标准

3-3安全操作系统的基本特征

◆最小特权原则

◆自主访问控制和强制访问控制

◆安全审计功能

◆安全域隔离功能

3-42003的安全设置

◆2003的安全漏洞及其解决方案

◆2003的认证机制

◆2003的账号安全

◆2003文件系统安全

◆2003文件保护

◆2003的加密机制

◆2003的安全配置

◆2003文件和数据的备份

2003的安全设置

掌握2003的安全设置

4

密码技术

4-1密码学的起源

密码学的起源

了解密码学的起源

4-2密码学中的重要术语

密码学中的重要术语

了解密码学中的重要术语

4-3密码体制

◆对称密码体制

◆非对称密码体制

密码体制

4-4哈希算法

4-5著名密码体系

◆分组密码体系

◆数据加密标准

◆公开密钥密码体制

◆公开密钥算法

密码体系

熟悉密码体系

4-6加密软件

◆的技术原理

◆的密钥管理

的加密软件

4-7软件及硬件加密技术

◆软件加密

◆硬件加密

软硬件加密

熟悉软件及硬件的加密技术

4-8数字签名及数字证书

◆数字签名

◆数字认证

数字签名及认证

了解数字签名及数字认证

4-9基础知识

◆的基本组成

◆的安全服务功能

了解知识

4-10认证机构

◆认证机构的功能

◆系统的组成

◆国内的现状

认证机构

了解认证

5

病毒技术

5-1病毒的基本概念

◆计算机病毒的定义

◆计算机病毒的特点

◆计算机病毒的分类

◆计算机病毒的发展史

◆其他破坏行为

◆计算机病毒的行为

计算机病毒

对计算机病毒有较深的认识

5-2网络病毒

◆木马病毒的概念

◆小马病毒案例

◆蠕虫病毒的概念

◆蠕虫病毒案例

◆病毒、木马、蠕虫的比较

◆网络病毒的发展趋势

网络病毒

认识网络病毒的分类

5-3病毒检测技术

◆传统的病毒检测技术

◆基于网络的病毒检测技术

病毒检测技术

6

防火墙技术

6-1防火墙概述

◆防火墙的功能

◆防火墙的基本特征

防火墙

了解防火墙概念

6-2简介

◆的概念

◆网络访问控制策略

◆服务配置

了解

6-3防火墙的技术发展历程

◆第一代防火墙

◆第二代防火墙

◆第三代防火墙

◆第四代防火墙

防火墙的技术发展历程

6-4防火墙的分类

◆软件防火墙

◆包过滤防火墙

◆状态检测防火墙

◆应用代理网关防火墙

防火墙的分类

防火墙的人类

6-5防火墙硬件平台的发展

◆X86平台

◆平台

防火墙硬件平台

6-6防火墙关键技术

◆访问控制

◆网络地址转换

◆虚拟专用网

防火墙关键技术

7

入侵检测系统

8

技术

9

网络安全解决方案设计

10

实训阶段

第10章实验1软件的使用

第11章实验2网路岗软件的应用

第12章实验3操作系统的安全设置

第13章实验4软件的安装及使用

第14章实验5防火墙的安装及使用

第15章实验6设备的使用及配置

四、【先修课程】

操作系统:

计算机操作系统的基本理论知识

计算机网络技术:

计算机网络的相关知识如(模型等),特别是局域网的相关知识

五、【学习场地、设施要求】

多媒体设备、白板、挂图、教具、黑板灯

六、【实施建议】

(一)教学方法:

“任务驱动”教学法要求在教学过程中,以完成一个个具体的任务为线索,把教学内容巧妙地隐含在每个任务之中,让学生自己提出问题,并经过思考和老师的点拨,自己解决问题。

在完成任务的同时,学生培养了创新意识、创新能力以及自主学习的习惯,学会如何去发现问题、思考问题、寻找解决问题的方法。

具体教学过程如下:

(1)结合学生特点,精心设计任务。

在教学过程中,把教材中的每一章设计一个大任务,再将大任务分为若干小任务,每一节又由一个或几个小任务组成。

每一个任务的确立都根据学生现有知识状况、教学内容的统筹安排而定。

(2)引导学生分析任务并提出问题。

每一个任务中都包含着新、旧知识,学生接受任务后首先思考如何去完成任务,在完成任务的过程中将会遇到哪些不能解决的问题。

学生自己提出的问题,也是他们想要知道的知识点,此时老师再将新知识传授给他们,这就调动了学生主动求知的欲望。

(3)根据提出的问题,及时讲授新知识。

问题提出后,就需要开始寻求解决问题的方法了,老问题学生自己解决,新问题要通过师生的共同探索解决。

每次授课的时间不超过3~10分钟,然后让学生动手进行一个及刚才授课内容有关的练习或活动(即完成一个小任务)。

学生们听了一段课刚要开始走神,思路立刻又被下一活动拉了回来。

活动(任务)做完,接着刚才的兴奋劲儿,下一部分的授课又开始了。

这样,学生的思路始终跟着老师的授课内容,他们在动手的过程中及时强化了所学的知识,完成任务时又获得一种成就感。

(二)教学评价:

课程考核分为实验和理论两个部分。

实验考核要求学生能够独立完成80%的实验内容,其中课程标准中的6个实验为必须完成。

具体考核方式及标准如下表:

考核方式及标准

考核项目

考核内容

成绩比例(%)

项目考核

考核学生在每一个学习项目中的知识和技能掌握的程度

60

独立实践

考核学生在每个独立实践项目中综合技能的应用

笔试

综合测试学生对较复杂安全问题的掌握程度

口试

根据给定的安全问题进行分析、制定解决方案的描述,表达流利

小组互评

其他小组成员根据其在小组作业中的表现进行评分

自评

自我评价

合计

100

项目考核标准

成绩比例

学习态度

职业素质、实训态度、效率观念、协作精神

5%

问题分析

定位准确、分析透彻、观点全面

25%

设计方案

经济实效、安全可靠

20%

课内实践

逻辑清晰、结构合理

50%

100%

独立实践考核标准

考核内容

安全问题分析

网络监控、操作系统安全、密码保护、病毒、入侵检测

解决方案的拟定

方案合理、经济、可行

20

方案的具体实施

逻辑清晰、高效

40

方案的检测

是否有效解决安全问题

方案的修正

对实施过程中的问题进行修正

笔试考核标准

考核的知识点及要求

考核比例(%)

15

网络安全解决方案

(三)课程资源的开发及利用:

(1、使用教材;

2、实训指导手册、参考书;

3、多媒体资源及教学软件;

4、教学设备、实验(训)室利用;

5、校外实训(习)基地利用等方面)

七、【课程主讲教师和教学团队要求说明】

执笔:

(课程负责人或任课教师签字)

审阅:

(教研室主任签字)

审定:

(系院负责人签字)

年月日