广州大学信息安全保障服务项目采购需求文档格式.docx

《广州大学信息安全保障服务项目采购需求文档格式.docx》由会员分享,可在线阅读,更多相关《广州大学信息安全保障服务项目采购需求文档格式.docx(23页珍藏版)》请在冰豆网上搜索。

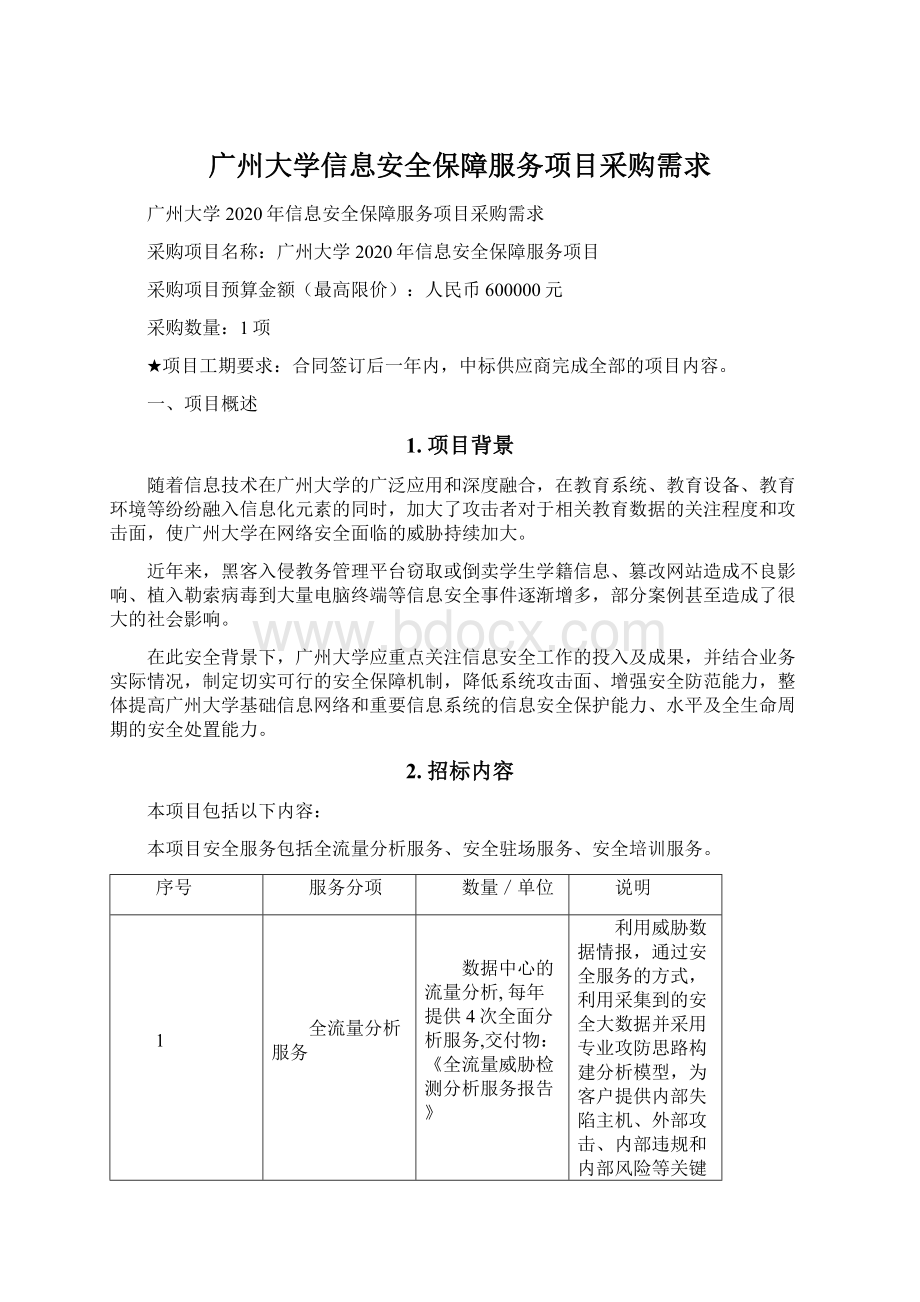

序号

服务分项

数量/单位

说明

1

全流量分析服务

数据中心的流量分析,每年提供4次全面分析服务,交付物:

《全流量威胁检测分析服务报告》

利用威胁数据情报,通过安全服务的方式,利用采集到的安全大数据并采用专业攻防思路构建分析模型,为客户提供内部失陷主机、外部攻击、内部违规和内部风险等关键信息安全问题的周期性的检测、发现和响应服务。

2

安全驻场服务

提供1人1年驻场,交付物:

《安全策略优化报告》、《安全产品运维记录单》、《安全扫描评估报告》、《应急响应报告》、《安全应急演练报告》

安全策略的优化、安全产品运维,协助落实等保,定期的漏洞扫描,重大活动的安全保障。

日常是5*8小时驻场服务;

安全敏感期提供7*24小时安全监测服务和应急响应工作。

3

安全培训服务

每年1次,交付物:

《安全培训培训课件》

对广州大学信息安全管理人员进行安全意识、安全运维等相关知识培训,具体培训内容双方协商确定

2.1全流量分析服务

全流量威胁检测分析服务主要是利用威胁数据情报,通过安全服务的方式,利用采集到的安全大数据并采用专业攻防思路构建分析模型,为客户提供内部失陷主机、外部攻击、内部违规和内部风险等关键信息安全问题的周期性的检测、发现和响应服务。

提升主动应对安全威胁能力,在信息安全方面构建最后一道“防火墙”。

全流量深度分析服务要求检测内容至少包括:

检查内容

简介

具体服务要求

11

资产管理服务

全流量威胁检测分析服务利用大数据分析工具,可以快速的分析出当前网络内的资产信息和相关的统计数据。

资产统计:

按照资产的服务器类型进行统计服务器的类型占比;

攻击面的统计信息:

各种开放端口的统计信息;

新增资产信息

资产变更信息

新增攻击面信息

攻击面变更信息

新增资产详细列表,包括资产的IP地址、服务器类型、服务器版本、状态和检测到的时间

22

内部失陷检测服务

利用全流量威胁检测分析服务工具,采用大数据分析技术和高级网络攻防模型,对流量事件进行分析和研判,发现内部失陷主机

Webshell检测

Redis检测

反弹shell检测

针对数据库的恶意操作检测

外部攻击检测服务

全流量威胁检测分析服务可以通过流量分析,发现外部攻击。

反序列攻击检测

WEB攻击态势分析

口令爆破攻击检测

4

内部违规检测服务

利用大数据分析工具,从多个方面快速的分析出内部违规的一些行为及内部风险。

暴露面检测

非法外联检测

恶意DNS分析发现

ACL梳理服务

弱口令

异常登陆

非常规服务分析

5

事件分析研判服务

通过发现攻陷事件、WEB攻击事件、内部异常等信息后,全流量威胁检测分析服务工程师利用网络渗透经验,并结合云端威胁情况,可以对事件性质是否是真的恶意攻击行为做出判断。

并且协助客户事件的产生原因、以及如何进行防范和处置。

并对一些恶意事件进行追踪溯源。

事件研判

事件溯源

全流量深度威胁分析需在广州大学部署威胁感知系统采集全流量数据,全流量深度威胁分析服务使用的工具参数要求如下:

指标项

指标要求

流量采集

流量采集引擎需单独部署,保障流量采集性能

能够支持对常见扫描行为的检测

能够检测常见的远控木马行为

提供对主要Web应用攻击的检测能力,包括:

注入、跨站、webshell、命令执行、文件包含等;

支持基于流量实时IOC匹配功能,设备具备主流的IOC,情报总量30+万条(需提供截图证明材料)

支持基于工具特征的WEBSHELL检测,能通过系统调用、系统配置、文件的操作来及时发现威胁;

如:

中国菜刀、小马上传工具、小马生成器等(需提供截图证明材料)

支持基于webshell函数的攻击检测,如文件包含漏洞、任意文件写入、任意目录读取、任意文件包含、preg_replace代码执行等(需提供截图证明材料)

支持基于网络请求的语义分析检测,能够将网络请求拆分后从请求头、响应头、请求体、响应体四方面详细展示请求内容,并能提升对未知威胁检测能力(需提供截图证明材料)

支持对常见可执行文件的还原:

EXE、DLL、OCX、SYS、COM、apk等。

支持对常见压缩格式的还原:

RAR、ZIP、GZ、7Z等。

支持常见的文档类型的还原:

word、excel、pdf、rtf、ppt等。

可支持旁路部署,对镜像流量进行监听。

可支持IPv4网络和IPv6网络两种部署场景,可对两种网络流量均进行分析还原。

可支持分布式部署,可以多台采集设备同时部署于客户网络不同位置并将数据传输到同一套分析类设备。

大数据分析平台

大数据分析平台需单独部署,单台分析平台需自带48TB以上存储,最高可扩展至PB级别。

分析平台能够存储所有采集还原后的关键流量数据。

能够定期接收或离线导入云端提供的高级威胁情报。

能够支持将告警分为APT类和非APT类的展现。

支持告警的深度行为分析,行为包括DNS解析行为、TCP/UDP交互行为、WEB访问行为、传输文件行为(需提供截图证明材料)

支持以受害资产维度进行分析,分析内容包括失陷状态、受到的攻击类型、威胁级别、处于的攻击阶段、所属的资产分组(需提供截图证明材料)

以攻击者的维度进行分析,对攻击者进行画像,画像内容包括地理位置信息、国家信息、所属组织、使用的攻击手段、攻击的所有资产

对于重要的未知威胁告警,将告知客户攻击的相关背景信息(攻击行业,受害范围)。

可提供未知威胁在本地发生的具体时间和受害主机地址。

能够对未知告警的受害IP进行搜索。

支持对业务资产主动外连行为检测,包含:

外连IP、外连IP归属、服务商、外连流量大小(需提供截图证明材料)

通过机器学习技术发现动态恶意域名,检测准确率≥99%(需提供截图证明材料)

日志检索

可对TB级日志做到快速搜索,搜索时间小于30s。

可将日志区分为普通流量日志、告警日志、终端日志,并可按照不同的日志类型就行日志筛选。

(要求提供截图并且盖章)

流量日志至少包含DNS、HTTP、TCP、SMTP等流量行为日志,并可按照以上应用协议的各个关键字段搜索日志。

流量日志记录至少包含以下字段:

时间、IP、IP地理位置、端口、域名、HTTP头信息、SQL语句、邮件收件人和发件人、文件名、文件MD5、应用层payload前100字节。

可对日志的关键字段进行追加搜索,从上一次的搜索结果中重新按照新的规则搜索日志。

可将IP地址的地理位置信息及AS号解析出来。

可展示流量及终端日志的时间分布。

可筛选日志中的关键字段展示,隐藏不必要的日志信息。

所有日志均可以标准化接口形式进行记录并可对外提供。

可以搜索文件访问行为,并展示还原流量中文件的MD5和文件名。

部署情况

需配备独立的数据分析平台,分析平台需基于大数据架构,以提供更高的存储与检索性能,数据存储平台可支持集群部署,可水平扩展至多台设备集群,以应对大量数据情况,可支持PB级数据检索。

威胁情报

要求设备具备威胁情报利用能力,要求原厂具有独立运营的威胁情报中心,能采集最新互联网数据,具有威胁情报生产能力(提供威胁情报中心官网截图证明)

产品生产厂商资质

具备公安部销售许可证

CCRC信息安全服务资质-安全运维服务资质(一级)

厂商拥有全国性的漏洞响应平台,累计发现10万个以上漏洞,并汇聚28000个以上的实名认证白帽子。

(提供官网截图证明并加盖原厂商公章)

具备强大的漏洞挖掘与发现能力,入选中国国家信息安全漏洞库CNNVD一级技术支撑单位(提供CNNVD官网截图证明)

具备网络安全应急服务支撑单位资质(国家级)

2.2安全驻场服务

(1)安全策略优化

对广州大学进行安全策略优化,对安全控制策略是否起到作用、是否合理高效进行检查和改进,可以及时地发现和控制风险。

在运维服务的过程中,需要持续地对信息系统各个层面的安全策略进行优化,需要通过工具及人工的方式进行检测、分析、优化。

(2)安全产品运维

对广州大学信息安全产品进行常规性维护,包括在信息安全产品常态化运行过程中所进行的一系列维护工作,包括设备运行安全监测、设备运行安全审计、设备及策略备份更新等工作。

设备运行安全监测:

信息系统运行过程中,可能面临安全产品和其它重要系统运行异常、安全事件的发生等情况,这些情况的出现需要第一时间发现并进行有效处理。

安全事件告警监控:

在巡检过程中出现的事件可以通过人工的方式进行告警,也可以通过安全管理平台进行告警处理。

配置安全产品告警规则,对监测到的安全事件按照不同的级别和类型产生不同告警,并将告警信息发送到安全管理平台,通过配置和使用安全管理平台,对各种安全产品产生的安全事件告警通过邮件、弹出窗口等方式通知运维人员,运维人员根据安全事件的具体情况采取针对性的处理措施;

安全审计:

利用安全管理平台等工具,结合资产信息等实际情况,找出海量告警数据中的关联关系,设置各种关联分析规则和过滤条件,挖掘出有价值的网络攻击、运行故障等信息。

配置及备份更新:

通过日常的策略配置、设备升级使安全防护有效发挥作用,通过不断对策略进行优化,提高安全防护效率。

同时,通过对安全产品的策略和配置备份等日常维护,保证安全产品的稳定运行,在出现故障时及时恢复,不会严重影响安全防护水平。

(3)协助落实等保工作

协助广州大学落实等保工作,目前广州大学已由专业的等级保护咨询机构对其系统进行等级保护建设咨询工作,驻场安全运维人员将作为信息中心与咨询机构、系统开发商的接口人员,协助广州大学信息中心落实等级保护工作。

(4)重大活动安全保障

协助用户开展安全漏洞预警防范、信息安全事件应急演练、重点时期或敏感时期网络信息安全保障等工作。

在重点时期或重大活动前,对用户管辖范围内的重要系统进行安全扫描、渗透测试等工作,并提供7*24小时安全监测服务和应急响应工作,出现安全事件能在规定时间内响应、处置。

(5)在驻场人员无法解决问题的情况下,保证30分钟内响应,2小时到达现场,4小时内排除故障。

2.3安全培训服务

服务目标:

对广州大学信息安全管理人员进行安全意识、安全运维等相关知识培训,了解常见的网络安全攻击与防御原理、手段与技巧,学习常用的安全工具使用。

服务内容:

根据广州大学相关安全培训要求为出发点,提供安全培训。

使学员掌握常见的网络安全攻击与防御原理、手段与技巧,学会常用的安全工具使用。

3.投标要求

3.1供应商要求

投标人应具有较强安全服务能力,获得ISO27001信息安全管理体系认证证书。

3.2人员要求

投标方承担本项目的项目总监需具有1