SonicWALL配置手册.docx

《SonicWALL配置手册.docx》由会员分享,可在线阅读,更多相关《SonicWALL配置手册.docx(27页珍藏版)》请在冰豆网上搜索。

SonicWALL配置手册

SonicWALL防火墙标准版配置

SonicWall标准版网络向导配置

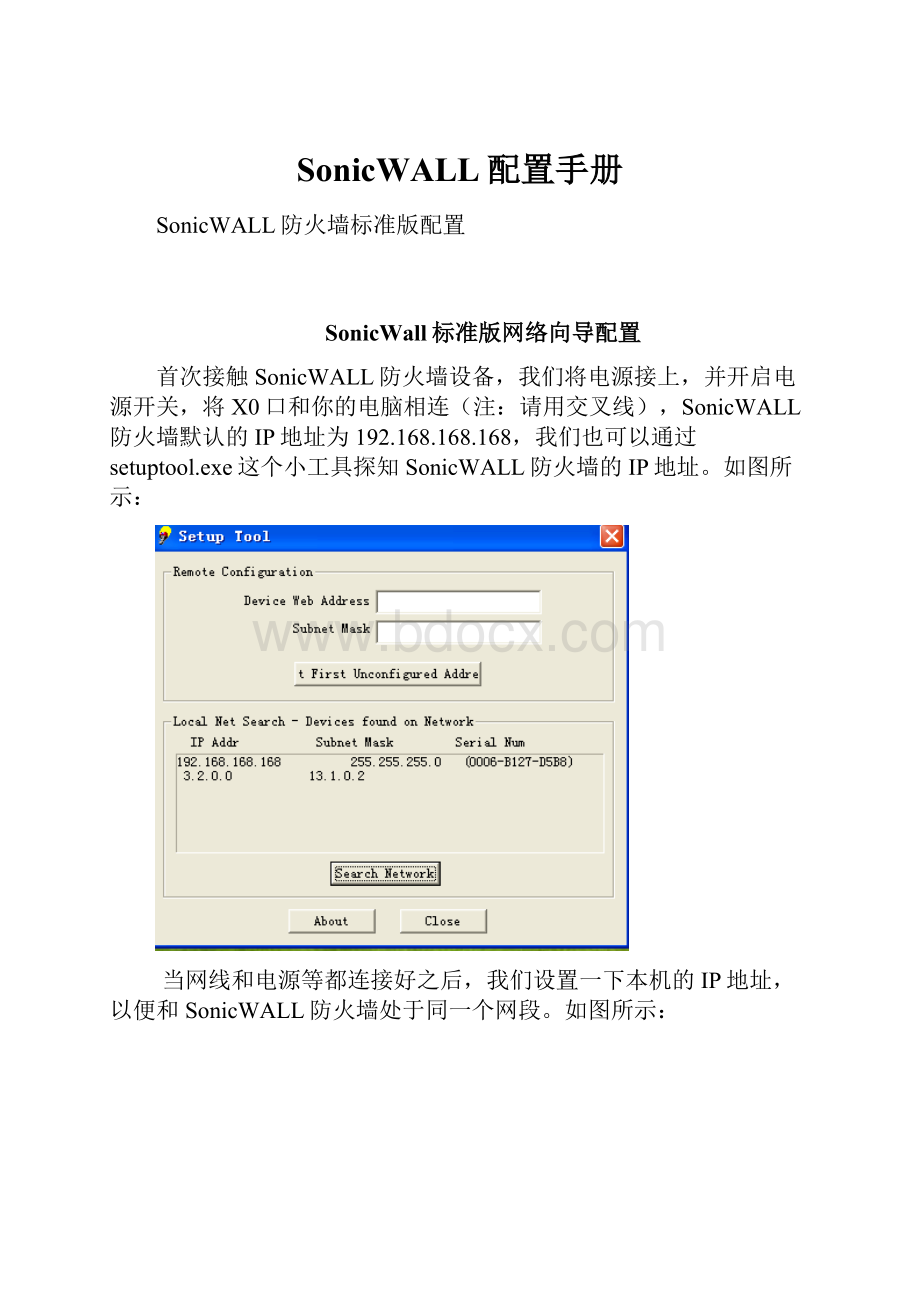

首次接触SonicWALL防火墙设备,我们将电源接上,并开启电源开关,将X0口和你的电脑相连(注:

请用交叉线),SonicWALL防火墙默认的IP地址为192.168.168.168,我们也可以通过setuptool.exe这个小工具探知SonicWALL防火墙的IP地址。

如图所示:

当网线和电源等都连接好之后,我们设置一下本机的IP地址,以便和SonicWALL防火墙处于同一个网段。

如图所示:

设置好IP地址后,我们在IE浏览器的地址栏输入SonicWALL防火墙的IP地址,

点next,提示我们是否修改管理员密码,

暂时不修改,点next,提示我们修改防火墙的时区,我们选择中国的时区。

点next,提示我们设置WAN口的地址获取类型,这时候,我们需要和ISP相联系,并选择相关的类型,这里以静态地址为例:

我们点next,输入相关的信息,IP地址、掩码、网关、DNS服务器等,如果不知道此处该如何设置,请和你的ISP联系。

点next,提示我们设置LAN口的IP和掩码,我们根据自己的规划和网络的实际情况设置,此处我没有修改。

点next,防火墙询问我们在LAN口是否开启DHCPserver的功能,并是否是默认的网段,我们可根据实际情况做调整,决定开始或关闭,以及网段地址等,如下图:

点next,防火墙将把前面做的设置做一个摘要,以便我们再一次确认是否设置正确,如果有和实际不符的地方,可以点back返回进行修改。

按照我们前面的设置,防火墙开启了NAT模式——即在LAN内的PC访问WAN外的互连网时,将转换其IP地址为WAN口地址。

点apply,设置生效。

并需要重起防火墙,点restart重起。

当把配置做好以后,我们将防火墙的X1口接到ISP进来的网线上,将X0口接到内网交换机上。

这时,我们可以找一个内网的机器,测试是否可以访问外网:

SonicWall标准版规则向导配置

SonicWall标准版一般规则向导配置

当我们做如上的配置后,此时的策略是默认允许内网的所有机器可以任意的访问外网,为了符合公司的安全策略,我们如果要相关的安全策略,限制一些访问的协议。

通常有两种做法:

一种是先限制所有的协议,在逐步开放需要访问的协议;另一种是先开放所有的协议,在逐步禁止不能访问的协议。

我们以第二种方式为例。

选择firewall,

我们可以点右上角的rulewizard,也可以直接点add,以使用规则向导为例:

点next,我们选择规则类型,publicserverrule我们在DMZ或者LAN有服务器,需要对外发布,——即允许来自WAN口的PC可以访问我们的服务器而做的端口映射。

而generalrule则是前面强调的针对LAN或DMZ区访问外网的权限控制。

我们以此为例,选择generalrule。

点next,选择我们需要控制的协议和服务,此处我们选择web,

点next,选择针对的web的执行的动作,由于默认已经有一条规则允许内网可以任意的访问外网,我们为控制内网的访问权限,选择deny,同时还有TCP连接超时的时间,默认是15分钟,可根据需要做修改。

如无特殊要求,可使用默认设置。

点next,此处设置此规则的源接口和源IP地址,根据需要做一配置,我们此处选择LAN的192.168.168.12做规则控制。

点next,此处选择规则生效的目的接口和目的IP地址,*表示任意的地址。

点next,此处设置规则生效的时间,默认是一直生效,可根据需要修改时间。

点next,相关的规则设置的选项已经设置好了。

点apply,规则生效,在规则列表的最上面一条,即是我们刚才通过规则向导设置的规则。

SonicWall标准版服务器规则向导配置

假如我们在DMZ区或者LAN区还有一些服务器需要对外发布,那么,我们也需要添加相关的规则,以允许来自外网的访问。

以web服务为例,通过规则向导来配置,如下:

点rulewizard,

点next,选择publicserverrule

点next,我们选择需要对外发布的服务类型,此处选择web,输入服务器的IP地址,并选择其所处的接口,此处选择LAN口,

点next,

点apply,规则生效

我们可以看到,在规则列表中的第4条即为我们添加的规则。

在我们添加这条规则的背后,服务器的IP地址被映射成了WAN口的地址,并自动添加了相关的NAT配置。

SonicWall标准版一般规则直接配置

通过前面的向导配置,我们可以发现,添加一般规则时,其配置过程相对复杂,因为,我们可以直接添加策略,而不用通过向导配置。

如下,

在firewall界面,的accessrules下,直接点add:

我们以禁止内网IP为192.168.168.12的PC不允许访问外网的ftp服务为例,在action处,选择deny,在service处选择ftp,source处选择LAN口的,在地址段处添写IP,192.168.168.12,

在destination处选择WAN口,地址保留*号,表示任意地址。

如果我们不需要做进一步的设置,如规则生效时间,带宽等,可直接点OK生效,如果需要做进一步设置,选advanced,修改我们需要设置的时间,

如果要做带宽限制,选择bandwidth,将enable勾选,并输入相关的带宽控制要求。

(注:

由于本条规则deny,所以带宽控制不可用)

点OK,规则生效。

规则列表中的第2条即为我们添加的规则。

SonicWall标准版服务器1对1NAT配置

如果我们有多余的公网IP地址,并且希望服务器可以单独拥有一个公网IP地址,即我们需要对服务器做1对1的NAT时,我们需要通过如下的配置来实现:

点network,选择one-to-oneNAT,我们勾选enableone-to-oneNAT

点add,

在弹出的界面中,我们输入相关的服务器IP和公网IP,在rangelength处,我们可以添入相关的数字,如果只有1个服务器,添1,如果添入的数字为其他数字如5,则,私网地址处,将从我们添入的地址开始,公网地址处,也将从我们添入的公网地址开始,一一对应,并递增直到段的长度结束。

点OK后,NAT生效。

如下图。

在做完1对1的NAT后,我们选择到firewall界面,选择accessrules,来添加相关的规则,

同样可通过rulewizard来做向导配置,其界面如前所述。

SonicWall标准版透明模式配置

如果需要将防火墙部署成透明模式,在我们登陆防火墙时,在弹出的向导设置页面选择cancel,

输入默认的帐号密码

点login,然后选择networks

我们点LAN对应的编辑条,并在IP地址处输入给予防火墙的IP地址,并把掩码做相应的修改,以符合实际情况。

点OK,配置生效。

此时,我们选择WAN口的模式,选择透明模式,

选择后生效,

点WAN口的编辑图标,修改WAN口的网关地址,以便可以和其他网络进行通讯。

点intranet,

在这里,如果我们选择第二个选项,点add后,添加的IP将属于LAN,其于的IP属于WAN口;如果我们选择第三个选项,点add后,添加的IP将属于WAN,其于的IP属于LAN口。

我们可以选择一个添加比较简单的选项。

以选择第二个选项为例。

点add,添加属于LAN口的IP,

点OK,添加的IP生效。

如果还有别的地址需要添加,我们可以点add,进一步添加。

即完成网络方面的配置,如果需要做规则等,可通过前面的叙述配置。