Cisco防火墙安全配置基线.docx

《Cisco防火墙安全配置基线.docx》由会员分享,可在线阅读,更多相关《Cisco防火墙安全配置基线.docx(35页珍藏版)》请在冰豆网上搜索。

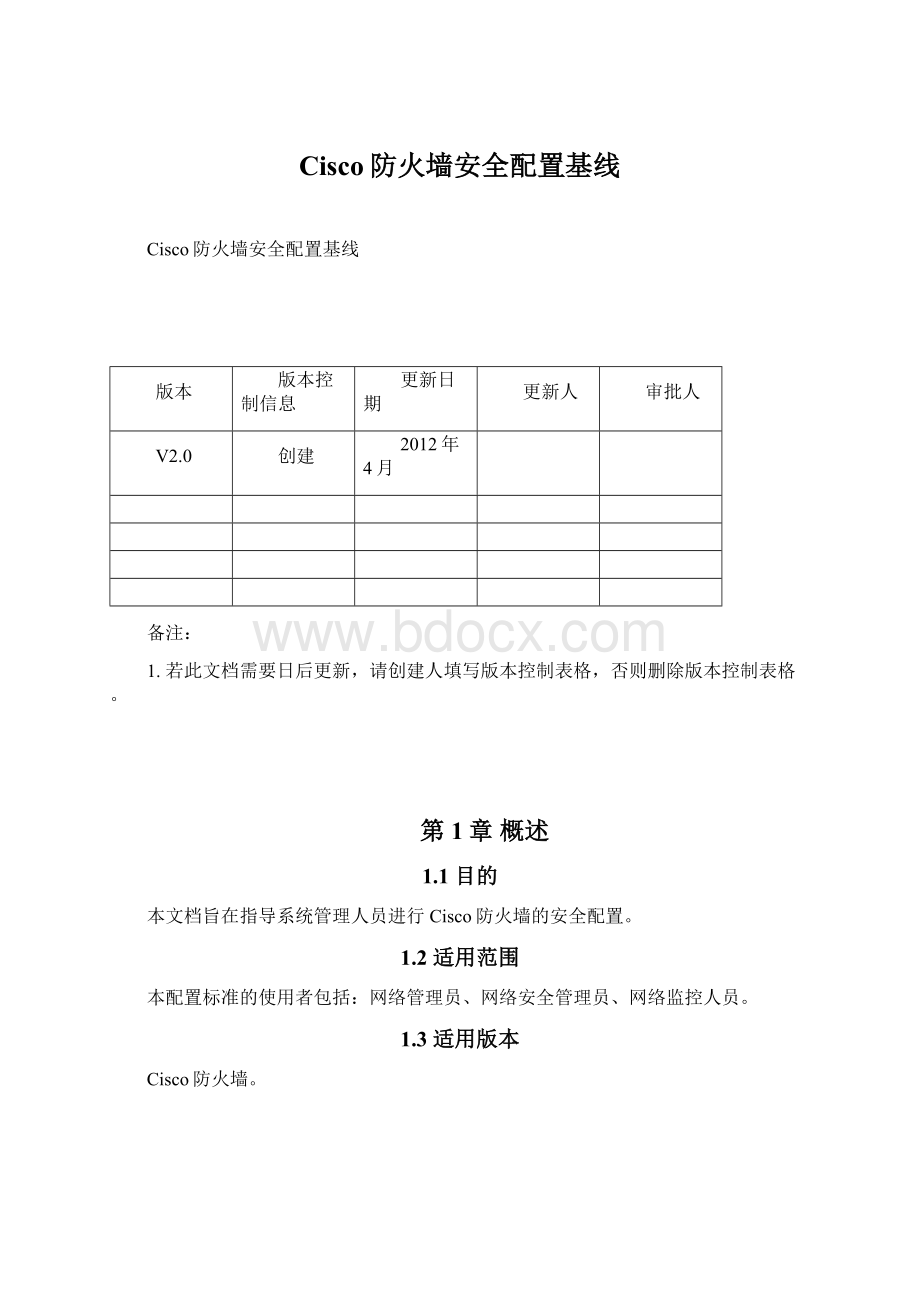

Cisco防火墙安全配置基线

Cisco防火墙安全配置基线

版本

版本控制信息

更新日期

更新人

审批人

V2.0

创建

2012年4月

备注:

1.若此文档需要日后更新,请创建人填写版本控制表格,否则删除版本控制表格。

第1章概述

1.1目的

本文档旨在指导系统管理人员进行Cisco防火墙的安全配置。

1.2适用范围

本配置标准的使用者包括:

网络管理员、网络安全管理员、网络监控人员。

1.3适用版本

Cisco防火墙。

1.4实施

1.5例外条款

第2章帐号管理、认证授权安全要求

2.1帐号管理

2.1.1用户帐号分配*

安全基线项目名称

用户帐号分配安全基线要求项

安全基线编号

SBL-PIX-02-01-01

安全基线项说明

不同等级管理员分配不同帐号,避免帐号混用。

检测操作步骤

1.参考配置操作

Enterconfigurationcommands,oneperline.EndwithCNTL/Z.

servicepassword-encryption

usernameruser1password3d-zirc0nia

usernameruser1privilege1

usernameruser2password2B-or-3B

usernameruser2privilege1

2.补充操作说明

前两个用户为系统默认建立的帐号。

基线符合性判定依据

1.判定条件

用配置中没有的用户名去登录,结果是不能登录。

2.检测操作

showrunning-config

Buildingconfiguration...

Currentconfiguration:

!

servicepassword-encryption

usernameruser1password3d-zirc0nia

usernameruser1privilege1

usernameruser2password2B-or-3B

usernameruser2privilege1

3.补充说明

无。

备注

有些防火墙系统本身就携带三种不同权限的帐号,需要手工检查。

2.1.2删除无关的帐号*

安全基线项目名称

无关的帐号安全基线要求项

安全基线编号

SBL-PIX-02-01-02

安全基线项说明

应删除或锁定与设备运行、维护等工作无关的帐号。

检测操作步骤

1.参考配置操作

configt

Enterconfigurationcommands,oneperline.EndwithCNTL/Z.

nousernameruser3

2.补充操作说明

基线符合性判定依据

1.判定条件

配置中用户信息被删除。

2.检测操作

showrunning-config

Buildingconfiguration...

Currentconfiguration:

!

usernameuser1privilege1passwordpassword1

usernamenobodyuseprivilege1passwordpassword1

3.补充说明

无。

备注

建议手工抽查系统,无关账户更多属于管理层面,需要人为确认。

2.1.3帐户登录超时*

安全基线项目名称

帐户登录超时安全基线要求项

安全基线编号

SBL-PIX-02-01-03

安全基线项说明

配置定时帐户自动登出,空闲5分钟自动登出。

登出后用户需再次登录才能进入系统。

检测操作步骤

1、参考配置操作

设置超时时间为5分钟

2、补充说明

无。

基线符合性判定依据

1.判定条件

在超出设定时间后,用户自动登出设备。

2.参考检测操作

3.补充说明

无。

备注

需要手工检查。

2.1.4帐户密码错误自动锁定*

安全基线项目名称

帐户密码错误自动锁定安全基线要求项

安全基线编号

SBL-PIX-02-01-04

安全基线项说明

在10次尝试登录失败后锁定帐户,不允许登录。

解锁时间设置为300秒

检测操作步骤

1、参考配置操作

设置尝试失败锁定次数为10次

2、补充说明

无。

基线符合性判定依据

1.判定条件

超出重试次数后帐号锁定,不允许登录,解锁时间到达后可以登录。

2.参考检测操作

3.补充说明

无。

备注

注意!

此项设置会影响性能,建议设置后对访问此设备做源地址做限制。

需要手工检查。

2.2口令

2.2.1口令复杂度要求

安全基线项目名称

口令复杂度要求安全基线要求项

安全基线编号

SBL-PIX-02-02-01

安全基线项说明

防火墙管理员帐号口令长度至少8位,并包括数字、小写字母、大写字母和特殊符号四类中至少两类。

且5次以内不得设置相同的口令。

密码应至少每90天进行更换。

检测操作步骤

1.参考配置操作

configureterminal

Enterconfigurationcommands,oneperline.EndwithCNTL/Z.

Router(config)#aaanew-model

Router(config)#aaaauthenticationlogindefaultgrouptacacs+

Router(config)#aaaauthenticationenabledefaultgrouptacacs+

Router(config)#tacacs-serverhost192.168.6.18

Router(config)#tacacs-serverkeyIr3@1yh8n#w9@swD

2.补充操作说明

口令字符不完全符合要求。

基线符合性判定依据

1.判定条件

该级别的密码设置由管理员进行密码的生成,设备本身无此强制功能。

2.检测操作

此项无法通过配置实现,建议通过管理实现。

3.补充说明

无。

备注

2.3授权

2.3.1远程维护的设备使用加密协议

安全基线项目名称

远程维护使用加密协议安全基线要求项

安全基线编号

SBL-PIX-02-03-01

安全基线项说明

对于防火墙远程管理的配置,必须是基于加密的协议。

如SSH或者WEB SSL,如果只允许从防火墙内部进行管理,应该限定管理IP。

检测操作步骤

1.参考配置操作

系统默认支持telnet及SSH两种加密管理方式,查看及增加管理IP操作如下:

Cryptokeygeneratersamodulus1024

ciscoasa(config)#writemem

ciscoasa(config)#ssh0.0.0.00.0.0.0outside

ciscoasa(config)#sshtimeout30

ciscoasa(config)#sshversion1

2.补充操作说明

基线符合性判定依据

1.判定条件

查看是否启用SSH连接。

2.检测操作

showssh

showcryptokeymypubkeyrsa

cryptokeyzeroize

3.补充说明

无。

备注

第3章日志及配置安全要求

3.1日志安全

3.1.1记录用户对设备的操作

安全基线项目名称

用户对设备记录安全基线要求项

安全基线编号

SBL-PIX-03-01-01

安全基线项说明

配置记录防火墙管理员操作日志,如管理员登录,修改管理员组操作,帐号解锁等信息。

配置防火墙将相关的操作日志送往操作日志审计系统或者其他相关的安全管控系统。

检测操作步骤

1.参考配置操作

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered6

2.补充操作说明

在启动日志记录的情况下,PIX会记录相关的日志,无需额外配置。

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

DeviceID:

disabled

Maillogging:

disabled

ASDMlogging:

disabled

备注

3.1.2开启记录NAT日志

安全基线项目名称

开启记录NAT日志安全基线要求项

安全基线编号

SBL-PIX-03-01-02

安全基线项说明

开启记录NAT日志,记录转换前后IP地址的对应关系。

检测操作步骤

1.参考配置操作

I.启动日志记录

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered

2.补充操作说明

在启动日志记录的情况下,PIX会记录NAT的日志,无需额外配置。

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

DeviceID:

disabled

Maillogging:

disabled

ASDMlogging:

disabled

备注

3.1.3开启记录VPN日志*

安全基线项目名称

开启记录VPN日志安全基线要求项

安全基线编号

SBL-PIX-03-01-03

安全基线项说明

开启记录VPN日志,记录VPN访问登陆、退出等信息。

检测操作步骤

1.参考配置操作

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered6

2.补充操作说明

在启动日志记录的情况下,PIX会记录VPN的日志,无需额外配置。

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

DeviceID:

disabled

Maillogging:

disabled

ASDMlogging:

disabled

备注

根据应用场景的不同,如部署场景需开启此功能,则强制要求此项。

3.1.4配置记录流量日志

安全基线项目名称

配置记录流量日志安全基线要求项

安全基线编号

SBL-PIX-03-01-04

安全基线项说明

配置记录流量日志,记录通过防火墙的网络连接的信息。

检测操作步骤

1.参考配置操作

PIX防火墙上无流量日志。

网络连接日志通过只需要启动日志记录

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered6

2.补充操作说明

可以通过showconnlong来检查连接情况。

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

DeviceID:

disabled

Maillogging:

disabled

ASDMlogging:

disabled

备注

3.1.5配置记录拒绝和丢弃报文规则的日志

安全基线项目名称

配置记录拒绝和丢弃报文规则的日志安全基线要求项

安全基线编号

SBL-PIX-03-01-05

安全基线项说明

配置防火墙规则,记录防火墙拒绝和丢弃报文的日志。

检测操作步骤

1.参考配置操作

PIX防火墙自动将在访问控制列表(access-list)中拒绝(deny)的数据包生成syslog信息。

只需要启动日志记录

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered6

2.补充操作说明

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

DeviceID:

disabled

Maillogging:

disabled

ASDMlogging:

disabled

备注

3.2告警配置要求

3.2.1配置对防火墙本身的攻击或内部错误告警

安全基线项目名称

配置对防火墙本身的攻击或内部错误告警安全基线要求项

安全基线编号

SBL-PIX-03-02-01

安全基线项说明

配置告警功能,报告对防火墙本身的攻击或者防火墙的系统内部错误。

检测操作步骤

1.参考配置操作

I.启动日志记录

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered

2.补充操作说明

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

DeviceID:

disabled

Maillogging:

disabled

ASDMlogging:

disabled

备注

3.2.2配置TCP/IP协议网络层异常报文攻击告警*

安全基线项目名称

配置TCP/IP协议网络层异常报文攻击告警安全基线要求项

安全基线编号

SBL-PIX-03-02-02

安全基线项说明

配置告警功能,报告网络流量中对TCP/IP协议网络层异常报文攻击的相关告警。

检测操作步骤

1.参考配置操作

I.启动日志记录

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered

2.补充操作说明

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

DeviceID:

disabled

Maillogging:

disabled

ASDMlogging:

disabled

备注

根据应用场景的不同,如部署场景需开启此功能,则强制要求此项。

3.2.3配置TCP/IP协议应用层异常攻击告警

安全基线项目名称

置TCP/IP协议应用层异常攻击告警安全基线要求项

安全基线编号

SBL-PIX-03-02-03

安全基线项说明

配置告警功能,报告网络流量中对TCP/IP应用层协议异常进行攻击的相关告警。

检测操作步骤

1.参考配置操作

I.启动日志记录

hostname(config)#loggingenable

hostname(config)#logginghostinterface_namesyslog_ip

hostname(config)#loggingtrap6

hostname(config)#loggingbuffered

2.补充操作说明

基线符合性判定依据

1.判定条件

检查配置中的logging相关配置

2.检测操作

使用showlogging检查:

hostname(config)#loggingenable

hostname(config)#showlogging

Sysloglogging:

enabled

Facility:

20

Timestamplogging:

disabled

Standbylogging:

disabled

DenyConnwhenQueueFull:

disabled

Consolelogging:

disabled

Monitorlogging:

disabled

Bufferlogging:

disabled

Traplogging:

disabled

Historylogging:

disabled

Dev