IDS测试方案11.docx

《IDS测试方案11.docx》由会员分享,可在线阅读,更多相关《IDS测试方案11.docx(22页珍藏版)》请在冰豆网上搜索。

IDS测试方案11

IDS

测试方案

2014-01-01

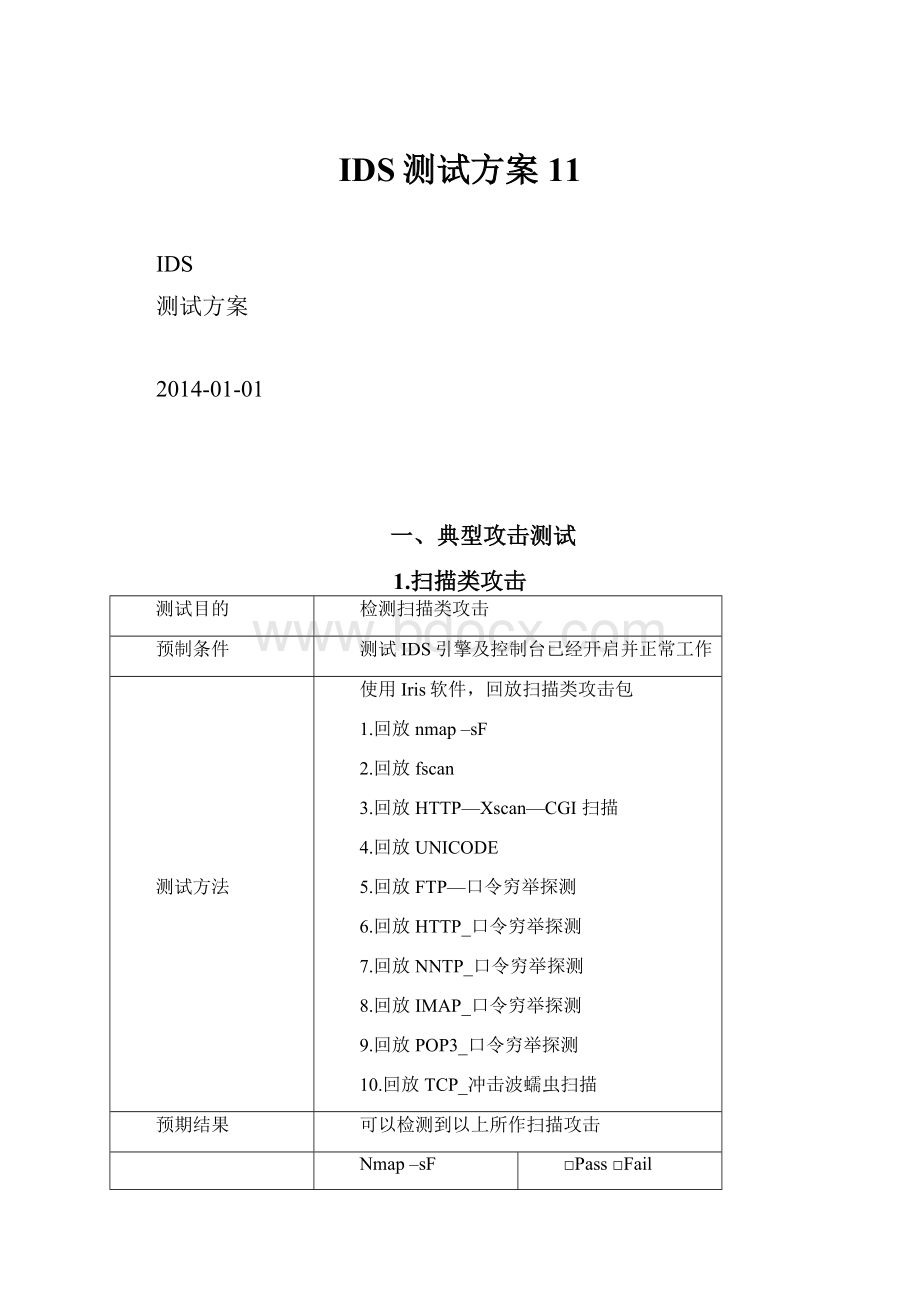

一、典型攻击测试

1.扫描类攻击

测试目的

检测扫描类攻击

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

使用Iris软件,回放扫描类攻击包

1.回放nmap–sF

2.回放fscan

3.回放HTTP—Xscan—CGI扫描

4.回放UNICODE

5.回放FTP—口令穷举探测

6.回放HTTP_口令穷举探测

7.回放NNTP_口令穷举探测

8.回放IMAP_口令穷举探测

9.回放POP3_口令穷举探测

10.回放TCP_冲击波蠕虫扫描

预期结果

可以检测到以上所作扫描攻击

测试结果

Nmap–sF

□Pass□Fail

Fscan

□Pass□Fail

HTTP—Xscan—CGI扫描

□Pass□Fail

UNICODE

□Pass□Fail

FTP—口令穷举探测

□Pass□Fail

HTTP_口令穷举探测

□Pass□Fail

NNTP_口令穷举探测

□Pass□Fail

IMAP_口令穷举探测

□Pass□Fail

POP3_口令穷举探测

□Pass□Fail

TCP_冲击波蠕虫扫描

□Pass□Fail

2.DoS类攻击

测试目的

检测DOS类攻击

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

使用Iris软件,回放DOS类攻击包

1、回放DOSTearDrop攻击

2、回放DOSVOOBS攻击

3、回放DOSWinNUKES攻击

4、回放Synflood攻击

5、回放TCP_拒绝服务_winnuke_攻击

6、回放udpflood攻击

预期结果

可以检测到以上所作DOS攻击

测试结果

Synflood攻击

□Pass□Fail

udpflood攻击

□Pass□Fail

DOSTearDrop攻击

□Pass□Fail

DOSWinNUKES攻击

□Pass□Fail

3.后门类攻击

测试目的

检测后门类攻击

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

使用Iris软件,回放后门类攻击包

1、回放Backdoor灰鸽子辐射版v0.3连接客户端

2、回放glac84-7626攻击

3、回放glac84-9000攻击

4、回放winshell攻击

5、回放Wollf攻击

6、回放广外女生攻击

预期结果

可以检测到以上所做的后门类攻击

测试结果

Backdoor灰鸽子辐射版v0.3连接客户端

□Pass□Fail

glac84-7626攻击

□Pass□Fail

glac84-9000攻击

□Pass□Fail

winshell攻击

□Pass□Fail

Wollf攻击

□Pass□Fail

广外女生攻击

□Pass□Fail

4.代码类攻击

测试目的

检测代码攻击

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

使用Iris软件,回放后门类攻击包

1.回放12-IDA(溢出)攻击

2.回放bsd-tele攻击

3.回放CDEToolTalk远程堆溢出漏洞攻击

4.回放cgi_gcuhl_u_webdistcgi2攻击

5.回放HTTPcgixpU攻击

6.回放Http_htsearch_读取任意文件尝试攻击

7.回放Http_IIS_传输头查看代码aaaaaaaaaaaaaaaaaaaaaaaaaaaaa攻击

8.回放idq攻击

9.回放iisx攻击

10.回放MSRPCDCOM攻击

11.回放MSSQLHACK攻击

12.回放WEBDAV攻击

预期结果

可以检测到以上所做的代码类攻击

测试结果

IDA(溢出)攻击

□Pass□Fail

bsd-tele攻击

□Pass□Fail

CDEToolTalk远程堆溢出漏洞攻击

□Pass□Fail

cgi_gcuhl_u_webdistcgi2攻击

□Pass□Fail

HTTPcgixpU攻击

□Pass□Fail

Http_htsearch_读取任意文件尝试攻击

□Pass□Fail

Http_IIS_传输头查看代码aaaaaaaaaaaaaaaaaaaaaaaaaaaaa攻击

□Pass□Fail

idq攻击

□Pass□Fail

iisx攻击

□Pass□Fail

MSRPCDCOM攻击

□Pass□Fail

MSSQLHACK攻击

□Pass□Fail

WEBDAV攻击

□Pass□Fail

5.规避测试

测试目的

检测分片及编码攻击

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

使用Iris软件,回放规避类攻击包

1.回放fragroutebase-1攻击

2.回放fragroutefrag-1攻击

3.回放fragroutefrag-2攻击

4.回放fragroutefrag-3攻击

5.回放fragroutefrag-4攻击

6.回放fragroutefrag-5.攻击

7.回放fragroutefrag-6攻击

8.回放fragroutefrag-7-unix攻击

9.回放fragroutefrag-7-win32攻击

10.回放fragrouteins-2攻击

11.回放fragroutetcbc-2攻击

12.回放fragroutetcp-3攻击

13.回放fragroutetcp-7攻击

14.回放fragroutetcp-9攻击

15.回放whiskerI0攻击

16.回放whiskerI1攻击

17.回放whiskerI2攻击

18.回放whiskerI3攻击

19.回放whiskerI4攻击

20.回放whiskerI5攻击

21.回放whiskerI6攻击

22.回放whiskerI7攻击

23.回放whiskerI8攻击

24.回放whiskerI9攻击

预期结果

IDS不受影响,还可以正常工作,报告攻击

测试结果

fragroutebase-1攻击

□Pass□Fail

fragroutefrag-1攻击

□Pass□Fail

fragroutefrag-2攻击

□Pass□Fail

fragroutefrag-3攻击

□Pass□Fail

fragroutefrag-4攻击

□Pass□Fail

fragroutefrag-5.攻击

□Pass□Fail

fragroutefrag-6攻击

□Pass□Fail

fragroutefrag-7-unix攻击

□Pass□Fail

fragroutefrag-7-win32攻击

□Pass□Fail

fragrouteins-2攻击

□Pass□Fail

fragroutetcbc-2攻击

□Pass□Fail

fragroutetcp-3攻击

□Pass□Fail

fragroutetcp-7攻击

□Pass□Fail

fragroutetcp-9攻击

□Pass□Fail

whiskerI0攻击

□Pass□Fail

whiskerI1攻击

□Pass□Fail

whiskerI2攻击

□Pass□Fail

whiskerI3攻击

□Pass□Fail

whiskerI4攻击

□Pass□Fail

whiskerI5攻击

□Pass□Fail

whiskerI6攻击

□Pass□Fail

whiskerI7攻击

□Pass□Fail

whiskerI8攻击

□Pass□Fail

whiskerI9攻击

□Pass□Fail

二、入侵检测功能测试

1.基于会话的入侵检测

测试目的

验证测试IDS是否为基于会话进行入侵分析

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.使用报文回放软件回放一个基于TCP的攻击,确保测试IDS可以报警;

2.回放同一个攻击,但不包括TCP三次握手部分的三个数据包,并验证测试IDS是否报警;

预期结果

测试IDS时基于会话进行入侵分析,针对无TCP三次握手的攻击不报警

测试结果

2.自定义事件

测试目的

验证测试IDS是否支持自定义事件功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.针对telnet协议root账号登录设置自定义事件;

2.针对FTP协议下载指定文件名称设置自定义事件;

3.针对HTTP协议内容部分指定字符串设置自定义事件;

4.执行相应操作,验证测试IDS是否报警

预期结果

自定义事件灵活、简便,并能准确报警

测试结果

3.响应策略编辑

测试目的

验证测试IDS是否支持响应策略编辑功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

要求测试IDS可以支持源地址、目的地址、时间、响应等可选参数,并能设置响应策略优先级

1.确定一个测试IDS可以报警的事件;

2.设置策略来自攻击主机A的攻击在早9点至下午5点时的响应方式为控制台报警+记录日志+切断会话;

3.设置策略来自攻击主机B的攻击在早9点至下午5点时的响应方式为控制台报警+记录日志+报文回放;

4.设置在早9点至下午9点之外的所有时间,来自所有攻击主机的响应方式为控制台报警+记录日志;

预期结果

可灵活编辑响应策略

测试结果

4.日志归并

测试目的

验证测试IDS是否支持日志归并功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

要求测试IDS可以支持源地址、目的地址、事件等归并基准,并可设置显示周期

1.设置按事件进行归并;

2.设置按源地址+事件进行归并;

3.设置按目的地址+事件进行归并;

4.设置1分钟显示一次;

5.设置2分钟显示一次;

预期结果

可以按不同条件进行归并

测试结果

5.并行数据采集

测试目的

验证测试IDS是否支持并行数据采集功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.在交换机上将被攻击主机所在接口的TX、RX分别镜像到交换机的2个端口;

2.在攻击主机上向被攻击发起基于TCP的攻击;

3.验证测试IDS是否可以报警;

预期结果

可以报警

测试结果

6.虚拟引擎

测试目的

验证测试IDS是否支持虚拟引擎功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.在交换机上将被攻击主机所在端口镜像到2个不同的接口;

2.在IDS上设置虚拟引擎,每个虚拟引擎分别接不同的镜像口;

3.为每个虚拟引擎设置不同的策略;

4.查看每个虚拟的入侵检测日志;

5.查看每个虚拟监控的流量信息;

预期结果

支持虚拟引擎功能,可为每个虚拟引擎单独配置策略,并单独查看日志及监控信息

测试结果

7.高级协议识别

测试目的

验证测试IDS是否支持高级协议识别功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.针对HTTP80、FTP21、Telnet23知名端口进行攻击,并确保测试IDS可以报警;

2.修改HTTP、FTP、Telnet为非知名端口;

3.进行相同的攻击;

4.验证测试IDS是否可以报警;

预期结果

测试IDS根据协议特征而非端口进行检测

测试结果

8.SSL加密数据检测

测试目的

验证测试IDS是否支持SSL加密数据检测功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.搭建HTTPS服务器;

2.在HTTPS下进行攻击;

3.验证测试IDS是否可以报警;

预期结果

可以对SSL加密数据进行检测

测试结果

9.VLANTrunk封装数据检测

测试目的

验证测试IDS是否支持VLANTrunk封装数据检测功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.确定测试IDS可以报警的攻击事件;

2.搭建环境,让攻击报文进行802.1Q封装;

3.搭建环境,让攻击报文进行ISL封装;

4.验证测试IDS是否可以报警;

预期结果

测试IDS支持VLANTrunk封装数据检测

测试结果

10.IP盗用监控

测试目的

验证测试IDS是否支持IP盗用监控功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.在IDS上设置IP、MAC地址绑定;

2.修改一台主机的IP地址,验证测试IDS是否报警;

3.将本机IP地址配置到另外一台主机上,验证测试IDS是否报警;

预期结果

可以对IP、MAC地址盗用进行报警

测试结果

11.会话参数调整

测试目的

验证测试IDS是否支持会话生成确认时间和会话维持时间调整

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.在IDS上设置会话生成确认时间;

2.使用报文回放软件回放某个会话的TCP三次握手报文,三个报文依次回放,在会话生成确认时间内回放完成,并验证测试IDS是否可以建立会话;

3.使用报文回放软件回放某个会话的TCP三次握手报文,三个报文依次回放,回放完前两个报文后,等超过会话生成确认时间再回放第三个报文,并验证测试IDS是否可以建立会话;

4.在IDS上设置会话维持时间;

5.建立telnet会话,登录后不做任何操作,并验证在等待设定的会话维持时间后测试IDS是否会清除该会话;

预期结果

测试IDS支持对会话生成确认时间和会话维持时间进行调整

测试结果

12.实时会话监控

测试目的

验证测试IDS是否支持实时会话监控功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.建立HTTP、TELNET、FTP等会话;

2.验证测试IDS是否可以实时显示会话列表,并可以手动切断会话或保存会话内容;

预期结果

测试IDS可以实时显示会话列表,并可以手动切断会话或保存会话内容;

测试结果

实时会话列表显示

□Pass□Fail

手动切断会话

□Pass□Fail

保存会话内容

□Pass□Fail

13.流量监控

测试目的

验证测试IDS是否支持实时会话监控功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.在攻击主机与被攻击主机之间进行正常访问生成正常网络流量,进行攻击生成攻击流量;

2.验证测试IDS是否可以显示网络流量和攻击流量;

预期结果

测试IDS可以显示网络流量和攻击流量

测试结果

14.入侵日志缓存

测试目的

验证测试IDS在控制台没有连接引擎时是否支持引擎日志缓存功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.关闭控制台软件;

2.进行攻击;

3.重新打开控制台软件,验证测试IDS是否保存了此前的攻击日志;

预期结果

测试IDS在控制台没有连接引擎时是否支持引擎日志缓存功能

测试结果

15.入侵响应

测试目的

验证测试IDS是否支持丰富的入侵响应方式

预制条件

需要准备网御防火墙、CISCO路由器和中国移动短信网关

测试方法

1.设置不同的响应方式;

2.进行攻击回放;

3.验证测试IDS是否支持相应的响应方式;

预期结果

测试IDS支持丰富的入侵响应方式

测试结果

控制台报警

□Pass□Fail

记录数据库

□Pass□Fail

声音报警

□Pass□Fail

邮件报警

□Pass□Fail

短信报警

□Pass□Fail

SNMPTrap

□Pass□Fail

报警消息器

□Pass□Fail

报文回放

□Pass□Fail

切断会话

□Pass□Fail

网御防火墙联动

□Pass□Fail

CISCO路由器联动

□Pass□Fail

二次报警

□Pass□Fail

三、管理功能测试

1.用户管理功能

测试目的

验证测试IDS是否支持用户管理功能

预制条件

测试IDS控制台已经开启并正常工作

测试方法

1.添加不同权限的用户,并验证是否具有不同的权限;

2.是否可以设置用户登录失败锁定;

3.用户登录失败锁定后是否可以邮件通知管理员;

预期结果

测试IDS具有用户管理功能

测试结果

用户权限分级

□Pass□Fail

登录失败锁定

□Pass□Fail

登录失败锁定邮件通知

□Pass□Fail

2.引擎状态监控

测试目的

验证测试IDS是否支持引擎状态监控功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.打开控制台,打开引擎状态监控窗口;

2.查看引擎运行时间、CPU、内容、监控网络信息,并验证是否准确;

3.控制台不能连接引擎时,是否可以通过邮件通知管理员

预期结果

测试IDS可以查看引擎状态

测试结果

引擎运行时间

□Pass□Fail

CPU使用率

□Pass□Fail

内存使用率

□Pass□Fail

流量

□Pass□Fail

报文

□Pass□Fail

会话数

□Pass□Fail

丢包数

□Pass□Fail

引擎断开邮件通知

□Pass□Fail

3.日志管理

测试目的

验证测试IDS是否支持日志管理功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.进行攻击,生成入侵日志;

2.进行日志查看,是否可以支持丰富的查询参数;

3.日志删除,是否可以灵活删除指定时间范围内的日志;

4.是否支持手动备份日志功能;

5.是否支持按周期、按时间、按大小等条件的自动日志备份功能;

6.是否支持日志恢复功能;

预期结果

测试IDS支持日志管理功能

测试结果

日志查看

□Pass□Fail

日志删除

□Pass□Fail

手动备份日志

□Pass□Fail

自动备份日志

□Pass□Fail

日志恢复

□Pass□Fail

4.报表

测试目的

验证测试IDS是否支持报表功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.进行攻击,生成入侵日志;

2.生成入侵报表;

3.生成汇总报表;

4.生成流量报表;

5.报表导出:

rpt、doc、excel、html、xml、rtf格式;

6.按周、月、年自动生成报表并上传到指定的FTP服务器;

预期结果

测试IDS支持入侵、流量、汇总报表,支持报表导出功能,支持自动生成报表功能

测试结果

入侵报表

□Pass□Fail

流量报表

□Pass□Fail

汇总报表

□Pass□Fail

报表导出

□Pass□Fail

自动生成报表

□Pass□Fail

5.升级管理

测试目的

验证测试IDS是否支持升级管理功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.在控制台执行在线升级;

2.在控制台执行脱机升级;

3.在引擎执行在线升级;

4.在引擎执行脱机升级

预期结果

测试IDS可以支持在线、脱机升级功能

测试结果

控制台在线升级

□Pass□Fail

控制台脱机升级

□Pass□Fail

引擎在线升级

□Pass□Fail

引擎脱机升级

□Pass□Fail

6.分级管理

测试目的

验证测试IDS是否支分级管理功能

预制条件

测试IDS引擎及控制台已经开启并正常工作,准备2个以上控制台主机

测试方法

1.设置好分级管理;

2.下级管理中心接一台IDS;

3.进行攻击,并验证上级管理中心是否可以收到下级管理中心的报警;

4.在上级管理中心向下级管理中心下发策略,并验证下级管理中心是否可以正常接收并应用;

5.在上级管理中心向下级管理中心发送全局消息和文件,并验证是否可以正常发送;

6.在上级管理中心查看下级管理中心的引擎状态;

7.在上级管理中心查看下级管理中心的特征库版本;

预期结果

测试IDS支持分级管理功能

测试结果

日志上报

□Pass□Fail

策略下发

□Pass□Fail

全局消息、文件共享

□Pass□Fail

全局引擎状态监控

□Pass□Fail

全局特征库版本监控

□Pass□Fail

7.引擎时间修正

测试目的

验证测试IDS是否支持引擎时间修正功能

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

一、登录引擎串口,修改系统时间,并验证是否可以正确修改;

二、将控制台与引擎设备设置为不同的时间,在控制台执行引擎时间同步,并验证是否正确同步;

三、将引擎系统时间设置为非标准时间,设置NTP时间同步,并验证是否可以正确同步时间;

预期结果

可以通过串口、控制台、NTP时间服务器进行引擎的时间修正

测试结果

串口时间设置

□Pass□Fail

控制台时间同步

□Pass□Fail

NTP时间同步

□Pass□Fail

8.上下文相关联机帮助

测试目的

验证测试IDS是否支持上下文相关的联机帮助

预制条件

测试IDS控制台已经开启并正常工作

测试方法

打开控制台软件,验证测试IDS是否在相关操作界面提供了具有上下文相关的联机帮助功能

预期结果

IDS支持上下文相关的联机帮助

测试结果

四、引擎自身安全性测试

测试目的

验证测试IDS引擎设备自身是否存在安全隐患

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

1.扫描测试IDS的监听端口,验证是否可以扫描到地址、端口等信息;

2.在引擎上设置访问控制列表,限制访问,验证测试IDS是否可以正常管理;

3.修改引擎的监听端口,验证测试IDS是否可以正常工作;

预期结果

测试IDS支持隐蔽部署,访问控制,并可以修改监听端口

测试结果

隐蔽部署

□Pass□Fail

访问控制列表

□Pass□Fail

通讯端口可修改

□Pass□Fail

五、性能测试

测试目的

验证测试IDS的性能参数

预制条件

测试IDS引擎及控制台已经开启并正常工作

测试方法

使用专业的性能测试设备,如:

IXIA、SmartBits等进行吞吐、并发和新建连接测试

预期结果

测试IDS性能可以满足用户需求

测试结果

吞吐(Mbps)

并发

新建