西工大计算机网络实验四.docx

《西工大计算机网络实验四.docx》由会员分享,可在线阅读,更多相关《西工大计算机网络实验四.docx(16页珍藏版)》请在冰豆网上搜索。

西工大计算机网络实验四

实验报告

实验四、解析IP分组

一、实验目的

1、IP分组是网络层传输的基本单元,通过接受和解析IP分组,了解IP分组基本结构,与IP协议基本功能;

2、输出TCP报文数据,以16进制输出,建立TCP连接,分析TCP的三次握手。

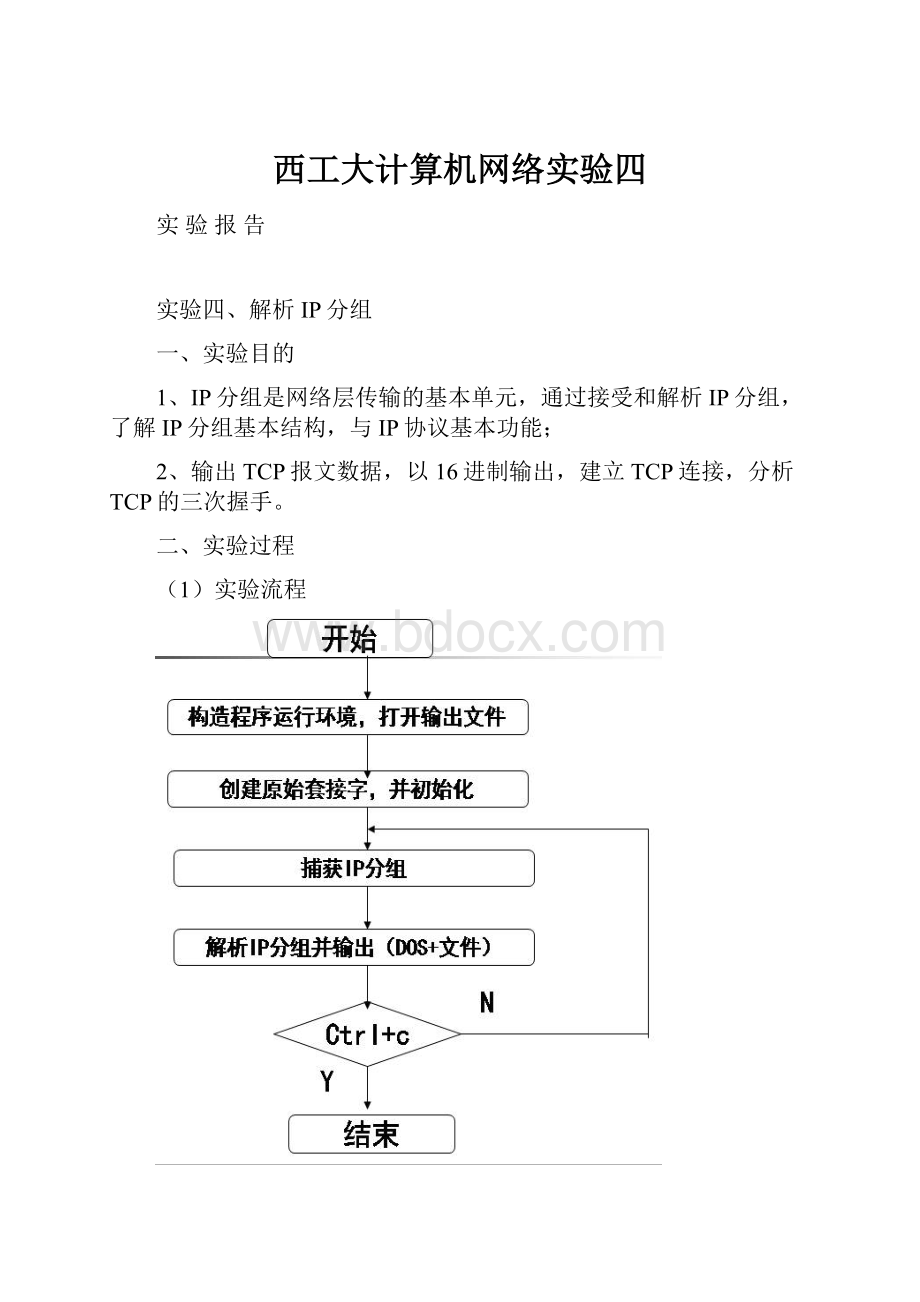

二、实验过程

(1)实验流程

(2)实验原理:

想要抓取网络中的IP数据包,必须对网卡进行编程,我们使用套接字(socket)进行编程。

但是,在通常情况下,网络通信的套接字程序只能响应与自己硬件地址相匹配的数据包或是以广播形式出发的数据包。

对于其他形式的数据包,如已到达网络接口但却不是发送到此地址的数据包,网络接口在验证投递地址并非自身地址之后将不引起响应,也就是说应用程序无法收取与自己无关的数据包。

我们要想获取流经网络设备的所有数据包,就需要将网卡设置为混杂模式。

本程序主要由三部分构成:

初始化原始套接字,反复监听捕获数据包和解析数据包。

1)使用原始套接字

套接字分为三种,即流套接字(StreamSocket)、数据报套接字(DatagramSocket)和原始套接字(RawSocket)。

要进行IP数据包的接受与发送,应使用原始套接字。

在WSASoccet函数中,第一个参数指定通信发生的区字段,AF_INET是针对Internet的,允许在远程主机之间通信。

第二个参数是套接字的类型,AF_INET地址族下,有SOCK_STREAM、SOCK_DGRAM、SOCK_RAW三种套接字类型。

在这里,我们设置为SOCK_RAW,表示我们声明的是一个原始套接字类型。

第三个参数依赖于第二个参数,用于指定套接字所用的特定协议,这里使用IP协议。

第四个参数为WSAPROTOCOL_INFO位,该位可以置空,永远置0。

第六个参数是标志位,WSA_FLAG_OVERRLAPPED表明可以使用发送接收超时设置,本课程设计也可以把这个标志位设置为NULL,因为本设计不用考虑超时情况。

创建原始套接字后,IP头就会包含在接收的数据中。

然后,我们可以设置IP头操作选项,调用sotscockpot函数。

其中flag设置为TRUE,并设定IP_HDRINCL选项,表明用户可以亲自对IP头进行处理。

之后,完成对socket的初始化工作。

填写sockaddr_in的内容时,其地址值应填写为本机IP地址可以通过gethostbyname()函数获取;端口号可以随便填写,但不能与系统冲突;协议族应填写为AF_INET。

注意,sockaddr_in结构的值必须是以网络字节顺序表示的值,而不能直接使用本机字节顺序的值,使用htoms()函数可以将无符号短整型的主机数据转换为网络字节的顺序的数据。

最后使用bind()函数将socket绑定到本地网卡上。

绑定网卡后,需要WSAIoctl()函数把网卡设置为混杂模式,使网卡能够接收所有网络数据,如果接收的数据包中的协议类型和定义的原始套接字匹配,那么接收到的数据就拷贝到套接字中。

因此,网卡就可以接收所有经过的IP包。

2)接收数据包

在程序中可使用RECV()函数接收经过的IP包。

该函数有四个参数,第一个参数接收操作所用的套接字描述符;第二个参数接收到缓冲区的地址;第二个参数接收缓冲区的地址;第三个参数接收缓冲区的大小,也就是所要接收的字节数;第四个参数是一个附加标志,如果对所发送的数据没特殊要求,直接设为0。

因为IP数据包的最大长度是65536B,因此缓冲区的大小不能小于65535B。

设置缓冲区后,可利用循环来反复监听接收IP包,用recv()函数接收。

然后定义IP头部的数据结构。

程序需要定义一个数据结构表示IP头部这时我们只考虑IP头部结构,不考虑数据部分。

在捕获IP数据包后,可以通过指针把缓冲区的内容强制转化为IP_HEADER数据结构。

3)解析IP数据包

解析IP数据包的字段有两种策略。

针对长度为8位、16位和32位的字段(或子字段)时,可以利用IP_HEADER的成员指教获取。

要解析长度不是9位倍数的字段(或子字段)时,可以利用C语言中的位移以及与、或操作完成。

下面给出了通过IP_HEADER解析IP头各个字段的代码。

(3)IP源代码

#include"winsock2.h"

#include"ws2tcpip.h"

#include"iostream"

#include"stdio.h"

#pragmacomment(lib,"ws2_32.lib")

usingnamespacestd;

staticconstintNumOfData=8;

typedefstruct_IP_HEADER

{

union

{

BYTEVersion;//版本

BYTEHdrLen;//IHL

};

BYTEServiceType;//服务类型

WORDTotalLen;//总长

WORDID;//标识

union

{

WORDFlags;//标志

WORDFragOff;//分段偏移

};

BYTETimeToLive;//生命期

BYTEProtocol;//协议

WORDHdrChksum;//头校验和

DWORDSrcAddr;//源地址

DWORDDstAddr;//目的地址

BYTEOptions;//选项

DWORDData[NumOfData];

}IP_HEADER;

//逐位解析IP头中的信息

voidgetVersion(BYTEb,BYTE&version)

{

version=b>>4;

}

voidgetIHL(BYTEb,BYTE&result)

{

result=(b&0x0f)*4;

}

char*parseServiceType_getProcedence(BYTEb)

{

switch(b>>5)

{

case7:

return"NetworkControl";

break;

case6:

return"InternetworkControl";

break;

case5:

return"CRITIC/ECP";

break;

case4:

return"FlashOverride";

break;

case3:

return"Flash";

break;

case2:

return"Immediate";

break;

case1:

return"Priority";

break;

case0:

return"Routine";

break;

default:

return"Unknown";

}

}

char*parseServiceType_getTOS(BYTEb)

{

b=(b>>1)&0x0f;

switch(b)

{

case0:

return"Normalservice";

break;

case1:

return"Minimizemonetarycost";

break;

case2:

return"Maximizereliability";

break;

case4:

return"Maximizethroughput";

break;

case8:

return"Minimizedelay";

break;

case15:

return"Maximizesecurity";

break;

default:

return"Unknown";

}

}

voidgetFlags(WORDw,BYTE&DF,BYTE&MF)

{

DF=(w>>14)&0x01;

MF=(w>>13)&0x01;

}

voidgetFragOff(WORDw,WORD&fragOff)

{

fragOff=w&0x1fff;

}

char*getProtocol(BYTEProtocol)

{

switch(Protocol)

{

case1:

return"ICMP";

case2:

return"IGMP";

case4:

return"IPinIP";

case6:

return"TCP";

case8:

return"BGP";

case17:

return"UDP";

case41:

return"RSVP";

case89:

return"OSPF";

default:

return"UNKNOWN";

}

}

voidipparse(FILE*file,char*buffer)

{

intk,j;

IP_HEADERip=*(IP_HEADER*)buffer;

fseek(file,0,SEEK_END);

for(k=0;k<5;k++)

{

for(j=0;j<20;j++)

{

fprintf(file,"%x%x",((unsignedchar)buffer[20*k+j])>>4,(buffer[20*k+j]&0x0f));

}

fprintf(file,"\n");

}

//解析版本信息

BYTEversion;

getVersion(ip.Version,version);

fprintf(file,"版本=%d\r\n",version);

//解析IP长度

BYTEheaderLen;

getIHL(ip.HdrLen,headerLen);

fprintf(file,"头长度=%d(BYTE)\r\n",headerLen);

//解析服务类型

fprintf(file,"服务类型=%s,%s\r\n",parseServiceType_getProcedence(ip.ServiceType),

parseServiceType_getTOS(ip.ServiceType));

//解析数据包长度

fprintf(file,"数据报长度=%d(BYTE)\r\n",ip.TotalLen);

//解析数据包ID

fprintf(file,"数据报ID=%d\r\n",ip.ID);

//解析标志位

BYTEDF,MF;

getFlags(ip.Flags,DF,MF);

fprintf(file,"分段标志DF=%d,MF=%d\r\n",DF,MF);

//解析分段偏移

WORDfragOff;

getFragOff(ip.FragOff,fragOff);

fprintf(file,"分段偏移值=%d\rn",fragOff);

//解析生存期

fprintf(file,"生存期=%d\r\n",ip.TimeToLive);

//解析协议

fprintf(file,"协议=%s\r\n",getProtocol(ip.Protocol));

//解析头校验和

fprintf(file,"头校验和=0x%0x\r\n",ip.HdrChksum);

//解析IP地址

fprintf(file,"源IP地址=%s\r\n",inet_ntoa(*(in_addr*)&ip.DstAddr));

//解析目的IP地址

fprintf(file,"目的IP地址=%s\r\n",inet_ntoa(*(in_addr*)&ip.DstAddr));

//解析数据包前32字节

for(inti=0;i{

fprintf(file,"数据报第%d字节:

%x\r\n",4*i,ip.Data[i]);

}

fprintf(file,"--------------------------------------------------\r\n");

}

intmain(intargc,char*argv[])

{

if(argc!

=2)

{

printf("usageerror!

\n");

return-1;

}

FILE*file;

if((file=fopen(argv[1],"wb+"))==NULL)

{

printf("failtoopenfile%s",argv[1]);

return-1;

}

WSADATAwsData;

//初始化失败,程序退出

if(WSAStartup(MAKEWORD(2,2),&wsData)!

=0)

{

printf("WSAStartupfailed\n");

return-1;

}

SOCKETsock;//建立原始socket

if((sock=socket(AF_INET,SOCK_RAW,IPPROTO_IP))==INVALID_SOCKET)

{

printf("createsocketfailed!

\n");

return-1;

}

BOOLflag=TRUE;

//设置IP头操作选项,其中flag设置为true,用户可以亲自对IP头进行处理

if(setsockopt(sock,IPPROTO_IP,IP_HDRINCL,(char*)&flag,sizeof(flag))==SOCKET_ERROR)

{

printf("setsockoptfailed!

\n");

return-1;

}

charhostName[128];

if(gethostname(hostName,100)==SOCKET_ERROR)

{

printf("gethostnamefailed\n");

return-1;

}

//获取本地IP地址

hostent*pHostIP;

if((pHostIP=gethostbyname(hostName))==NULL)

{

printf("gethostbynamefailed\n");

return-1;

}

//地充SOCKADDR_IN结构

sockaddr_inaddr_in;

addr_in.sin_addr=*(in_addr*)pHostIP->h_addr_list[0];

addr_in.sin_family=AF_INET;

addr_in.sin_port=htons(6000);

//把原始socket绑定到本地网卡上

if(bind(sock,(PSOCKADDR)&addr_in,sizeof(addr_in))==SOCKET_ERROR)

{

printf("bindfailed");

return-1;

}

DWORDdwValue=1;

//设置SOCK_RAW为SIO_RCVALL,以便接收所有的IP包

#defineIO_RCVALL_WSAIOW(IOC_VENDOR,1)

DWORDdwBufferLen[10];

DWORDdwBufferInLen=1;

DWORDdwBytesReturned=0;

if(WSAIoctl(sock,IO_RCVALL,&dwBufferInLen,sizeof(dwBufferInLen),&dwBufferLen,sizeof(dwBufferLen),&dwBytesReturned,NULL,NULL)==SOCKET_ERROR)

{

printf("ioctlsocketfailed\n");

cout<return-1;

}

//设置接收数据包的缓冲区长度

#defineBUFFER_SIZE65535

charbuffer[BUFFER_SIZE];

//监听网卡

printf("开始解析经过本机的IP数据包\n");

while(true)

{

intsize=recv(sock,buffer,BUFFER_SIZE,0);

if(size>0)

{

ipparse(stdout,buffer);

ipparse(file,buffer);

}

}

fclose(file);

return0;

}

(4)实验结果与分析

将IP分组按16进制形式输出:

IP数据报分析:

版本为4,“45”中的“4”,占4位;

头部长度为20字节,“45”中的“5”是包头长度为5行,即5个32位,5*32=20*8,故包头长度有20个字节;

服务类型为正常服务,占8位,依据“00”,用来获得更好的服务;

总长度为10240字节,“0028”,2*16*16*16+8*16*16=10240,指的是首部和数据之和的长度,此字段占16位;

标识ID=3972,依据“840f”,0*16*16*16+f*16*16+8*16+4=3972此字段占16位,;

分段标志DF=0,MF=0,依据“4”,表示数据包可以分片,并且是最后一个分片;

分段偏移,此分片在整个数据包的相对位置;

生存时间12864,依据“80”,占8位;

上层协议类型,TCP协议,占8位,依据“06”“0”表示IP协议,“6”表示TCP协议;

头部校验和,0x19e5,依据“e5”,这个数值主要用来检错用的用以确保封包被正确无误的接收到,该字段占16位;

源IP地址,“192.168.8.75”,依据“c0a8084b”,c*16=192,a*16+8=168,0*16+8=8,4*16+b=75,该字段占32位;

目的IP地址,“192.168.8.75”,依据“c0a8084b”,c*16=192,a*16+8=168,0*16+8=8,4*16+b=75,该字段占32位。

三、实验中遇到的问题:

由于对IP分组的抓包不熟悉,导致实验一直失败,同时,由于对IP数据报的组成不是非常了解,导致我在分析截获的数据报时不知从何下手,最后在同学们的帮助下才解决问题,完成实验。

四、心得体会

在此次实验中,重要的是要了解IP数据报的组成,才能分析截获的数据包,最后得出结论。

而在修改代码的部分则需要充分地查找相关资料,才能得到正确有效的代码。

通过本次实验,学习了如何解析IP数据包,从而更加深刻的了解到了IP数据包的结构及IP协议的相关问题,对IP层的工作原理有更好的理解和认识。

同时,希望老师以后再进行此类实验时,能够和我们先讲一下原理和实验的基本过程和步骤,这样更方便我们在实验时能顺利进行实验,不至于一头雾水,不知从何下手。