会计电算化班 讲义 第二章.docx

《会计电算化班 讲义 第二章.docx》由会员分享,可在线阅读,更多相关《会计电算化班 讲义 第二章.docx(21页珍藏版)》请在冰豆网上搜索。

会计电算化班讲义第二章

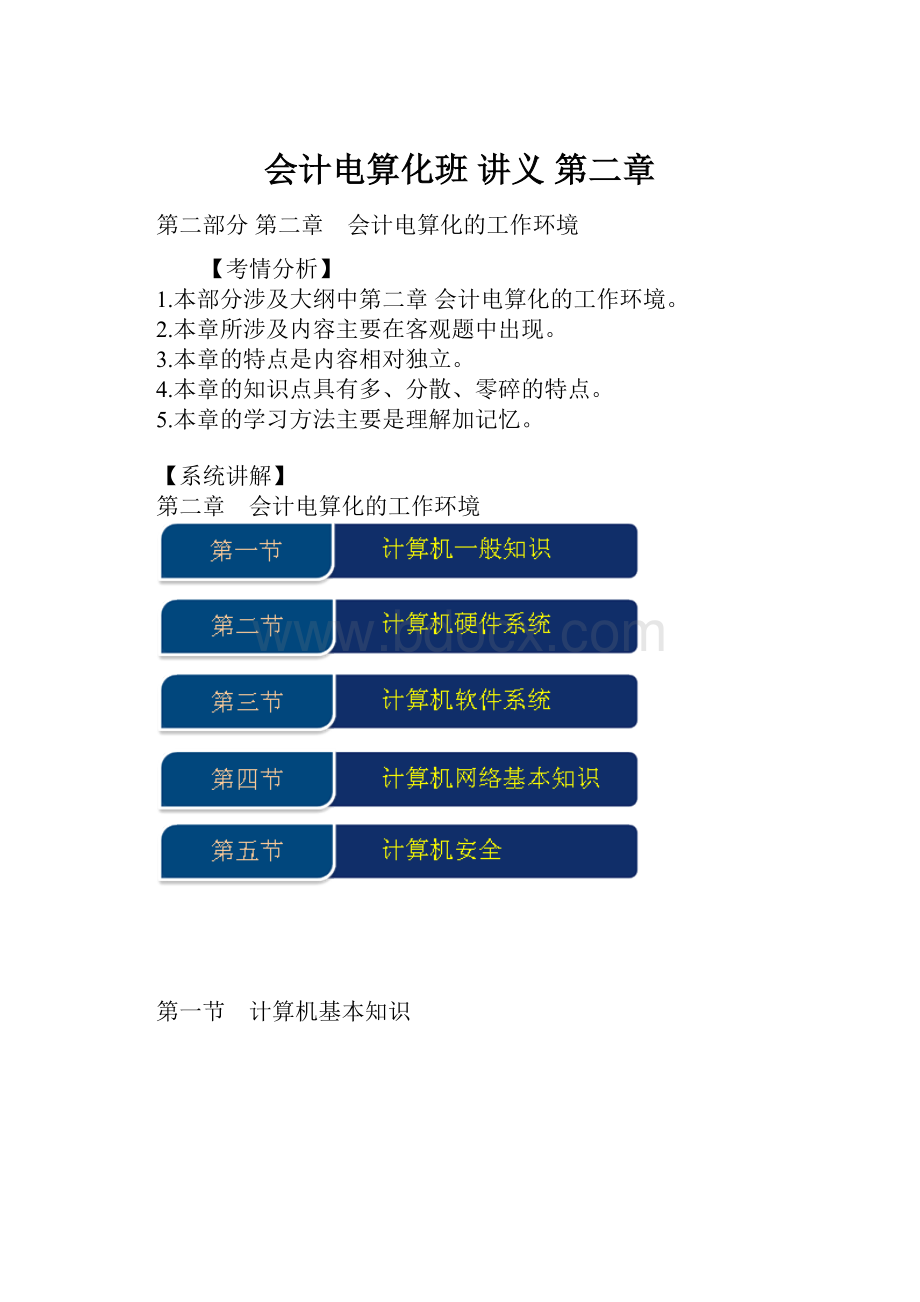

第二部分第二章 会计电算化的工作环境

【考情分析】

1.本部分涉及大纲中第二章会计电算化的工作环境。

2.本章所涉及内容主要在客观题中出现。

3.本章的特点是内容相对独立。

4.本章的知识点具有多、分散、零碎的特点。

5.本章的学习方法主要是理解加记忆。

【系统讲解】

第二章 会计电算化的工作环境

第一节 计算机基本知识

一、计算机的产生和发展

(一)计算机的产生(20世纪最卓越成就之一)

世界上第一台电子数字式计算机于1946年2月在美国宾夕法尼亚大学诞生,名字ENIAC,采用电子管。

目的:

为了解决二战中弹道高速计算。

ENIAC:

计算机鼻祖、开辟科学技术领域先河,使信息处理技术进入新时代。

(二)计算机的发展历史

第一代(1946-1958年)电子管计算机

第二代(1959-1964年)晶体管计算机

第三代(1965-1970年)中小规模集成电路计算机

第四代(1971年-至今)大规模、超大规模集成电路计算机

1.第一代:

电子管计算机(1946-1958年)

特征:

(1)电子管元件,体积大、耗电多、可靠性差、寿命低;

(2)内存:

水银延迟线、磁芯存储器(几千KB);

(3)外存:

纸带、卡片、磁带、磁鼓;

(4)运算速度:

每秒运算几千至几万次;

(5)程序设计语言:

使用二进制编码机器语言和汇编语言;

(6)用途:

主要用于科学计算、军事。

2.第二代:

晶体管计算机(1959-1964年)

特征:

(1)采用晶体管元件,体积缩小,可靠性增加、耗电减少;

(2)运算速度至几十万次;

(3)提出操作系统概念,出现高级语言(FORTRAN、COBOL);

(4)采用磁盘、磁带作为外存储器;

(5)开始应用于数据处理和工业控制,进入商业市场。

3.第三代:

中小规模集成电路计算机(1965-1970年)

特征:

(1)采用中小规模集成电路元件,可靠性高、功耗低;

(2)内存储器使用半导体存储器,每秒几百万次运算;

(3)速度快、体积小、存储量大;

(4)分时操作系统开始出现,提出结构化程序设计思想;

(5)应用范围更加广泛:

事物管理等。

4.第四代:

大规模和超大规模集成电路计算机(1971年-至今)

特征:

(1)采用大规模和超大规模集成电路逻辑元件;

(2)运算速度上亿次;

(3)高度集成的半导体内存;

(4)外存:

软磁盘、硬磁盘、光盘;

(5)网络为特征,数据库、通信软件。

【补充】微处理器的发展

(1)第一代:

1971年,Intel4004

(2)第二代:

1973年,8位,Intel8080

(3)第三代:

1978年,16位,Intel8086

(4)第四代:

1985年,32位,Intel80386、80486

(5)第五代:

1993年,64位,奔腾

(三)计算机的发展方向

(1)巨型化:

尖端科学技术;

(2)微型化:

笔记本、掌上电脑;

(3)网络化:

资源共享(硬件资源、软件资源、数据资源);

(4)智能化:

智能机器人;

(5)多媒体化:

文字、声音、图像等。

二、计算机的特点

1.快速的运算能力:

快

2.足够高的计算精度:

精

3.超强的存储能力:

大

4.复杂的逻辑判断能力:

智

5.按程序自动工作的能力:

自

三、计算机的分类

分类标准

项目

备注

用途

通用机、专用机

信息表示、

处理方式

数字计算机、模拟计算机、数字模拟混合计算机

规模

巨型机、大型机、中型机、小型机、微型机

用户使用

微型计算机、服务器、终端计算机

重点掌握

1.微型计算机

(1)电脑、个人计算机、PC机

(2)体积小、灵活性大、功耗低、价格便宜、使用方便

2.服务器

(1)帮助大量用户访问同一数据或资源

(2)可靠性、可用性、可扩充性

3.终端

(1)没有中央处理器(CPU)、没有内存

(2)泛指一切可介入网络的设备

【例题·判断题】体积微小的机器就是微机( )。

【正确】×

【答案】根据计算机的规模,可将计算机分为巨型机、大型机、中型机、小型机、微型机。

这里所指的规模不等同于体积,主要指计算机软件、硬件的部署规模。

四、计算机的性能指标

1.主频

(1)时钟频率、CPU单位时间内操作次数,单位:

MHz;

(2)速度的重要指标,越高速度越快。

2.字长

(1)每次处理的二进制数字串的长度;

(2)越长精度越高。

3.内存容量

(1)存储二进制信息的总量;

(2)CPU可直接访问内存;

(3)容量越大,处理速度越快。

4.存储周期

(1)连续两次独立的读(写)所需最短时间;

(2)周期越短、速度越快。

5.运算速度

(1)每秒执行的指令数;

(2)单位:

每秒百万条指令;

(3)影响因素:

CPU主频、存储器存取周期。

答疑编号:

NODE00820900102200000105

五、计算机中的应用领域

1.信息处理

(1)目前最主要应用领域(最主要任务);

(2)包括办公自动化、管理信息系统、专家系统等;

(3)会计数据处理是数据处理的典型应用;

(4)发展阶段:

电子数据处理(EDP)、管理信息系统(MIS)、决策支持系统(DSS)。

2.科学计算

(1)计算机最早的应用领域;

(2)高速计算、大存储容量、连续运算;

(3)航天工程、气象预报等。

3.过程控制

(1)又称:

实时控制;

(2)自动控制、自动调节、自动预报;

(3)会计电算化中对某些指标的预警和控制。

4.计算机辅助系统

(1)计算机辅助设计(CAD)

广泛应用于飞机、汽车、机械、电子等领域

(2)计算机辅助制造(CAM)

CAD、CAM集成,集成制造系统:

CIMS

(3)计算机辅助教学(CAI)

5.计算机通信

(1)计算机技术、通信技术结合而成

(2)计算机网络是计算机通信应用的典型代表

6.人工智能(AI)

(1)计算机模拟人类智能活动

(2)智能机器人

六、计算机中的数据和编码

1.数据在计算机中的表示

(1)计算机内部采用二进制(0、1)表示数据;

(2)其他数据形式必须转化为二进制才能识别;

(3)二进制特点:

电路简单、容易实现,运算法则简单、简化硬件结构,便于逻辑运算。

2.数据的存储单位

(1)最小单位:

二进制:

位(bit)

(2)8个二进制位集合:

字节—储存和运算的基本单位

(3)换算:

1KB=1024B;1MB=1024KB;1GB=1024MB;1TB=1024GB

3.计算机中的编码

(1)计算机只能识别二进制编码,其他信息需转换

(2)ASCII码:

7位基本ASCII码,共可表示128个字符

(3)大小比较:

同类字符ASCII码:

前面﹤后面

不同类字符:

数字﹤大写字母﹤小写字母

【例题·单选题】计算机中表示任何数据都采用( )形式。

A.二进制B.八进制

C.十进制D.十六进制

【答案】A

【解析】计算机只能识别二进制编码,其他信息需转换为二进制数据,计算机才能直接识别。

第二节 计算机硬件系统

一、计算机硬件系统概述

1.冯·诺依曼理论

(1)计算机由运算器、控制器、存储器、输入设备、输出设备构成;

(2)二进制是计算机的基本语言;

(3)程序预先存入存储器,自动取出执行;

(4)存储程序、程序控制;

(5)至今依然适用。

二、计算机硬件系统组成

1.运算器

(1)核心装置之一,也称:

算术逻辑单元(ALU)

(2)在控制器控制下完成工作

(3)读取、写入数据至存储器(内存)

(4)功能:

算术运算、逻辑运算、逻辑测试

(5)内部包括:

加法器、位移寄存器等

2.控制器

(1)指挥中心

(2)读取内存指令、指出指令位置

(3)译码、测试,产生控制信号

(4)控制CPU、内存、I/O设备间数据流动

(5)控制器+运算器=CPU(Intel、AMD)

3.存储器

内存储器:

主存,直接与CPU交换信息。

(1)RAM:

内存条,随时读出、写入,断电数据丢失;

(2)ROM:

只读不写,断电数据不丢失;

(3)Cache:

读写速度快,提高CPU读写速度,不改变内存。

外存储器:

辅助存储器,外存

(1)容量大、速度慢;

(2)光盘:

只读式、一次写入、可擦写,体积小、容量大、保存时间长、价格低、便携,CD、DVD;

(3)磁盘存储:

软盘(淘汰)、硬盘;

(4)移动存储设备:

U盘、移动硬盘、存储卡。

【例题·单选题】下列关于存储器的表述中正确的是( )。

A.CPU能直接访问存储在内存的数据,也能直接访问存储在外存中的数据

B.CPU不能直接访问存储在内存的数据,能直接访问存储在外存中的数据

C.CPU只能直接访问存储在内存的数据,不能直接访问存储在外存中的数据

D.CPU既不能直接访问存储在内存的数据,也不能直接访问存储在外存中的数据

【答案】C

【解析】CPU只能直接访问存储在内存的数据,不能直接访问存储在外存中的数据。

外存数据需要在运行时先调入内存,再由CPU读取。

4.输入设备

(1)向计算机存储器输入各种信息

(2)信息:

程序、文字、声音、图像等

(3)常见:

键盘、鼠标、扫描仪、条码扫描、触摸屏、写字板

(4)键盘:

机械信号转换为电信号

Ctrl+Alt+Del:

资源管理器

(5)鼠标:

机械、光电、串行借口、总线接口、USB接口

主要性能指标:

分辨率

5.输出设备

(1)输出计算机处理结果,人机交互部件

(2)输出信息:

数字、字符、图像、声音等

(3)常见:

显示器、打印机、绘图仪、影像输出、语音输出

(4)显示器:

监视器、显示终端,单色、彩色

(5)打印机:

针式、激光、喷墨

指标:

分辨率、打印速度、噪声

(6)绘图仪:

计算机辅助设计图纸输出

【例题·多选题】下列设备中,属于输入输出设备的有( )。

A.键盘B.软盘

C.硬盘D.显示器

【答案】BC

【解析】存储类设备在CPU读入数据是输入设备,在CPU将数据存储到该设备上时是输出设备。

第三节 计算机软件系统

一、软件系统概述

1.软件系统

(1)计算机软件是指在计算机上运行的各种程序及相应文档的总称。

(2)是计算机的灵魂。

二、软件系统分类

三、系统软件

1.作用地位:

对硬件进行管理、监控和维护,必备软件

2.操作系统(OS):

是最基本、最重要的系统软件,是计算机裸机(硬件)与应用软件、用户之间的桥梁,常见的操作系统有Windows操作系统、UNIX操作系统、Linux操作系统

3.语言处理程序:

又称程序设计语言,包括:

解释程序、编译程序

作用:

转化程序为二进制机器指令

4.数据库管理系统:

DBMS

分类:

根据数据库数据模型设计方法不同,分为层次型、网状型、关系型

例如:

Oracle、DB2、MSSQLServer等

会计软件基于DBMS开发

5.支持服务程序:

亦称工具软件

协助用户进行软件开发、硬件维护

例如:

编辑程序、诊断程序、调试程序、杀病毒程序等

四、应用软件

1.作用:

解决具体的应用问题而编制;

2.地位:

应用软件以系统软件为基础;

3.包括:

文字处理软件、表格处理软件、游戏软件、会计核算软件、企业管理软件等。

【例题·多选题】操作系统是( )的接口。

A.主机和外设 B.用户和计算机

C.硬件和应用软件 D.高级语言和机器语言

【答案】BC

【解析】操作系统属于系统软件范畴,是硬件的扩充,是硬件和应用程序、用户和计算机的接口。

五、计算机设计程序语言

1.机器语言

(1)直接用二进制表示,唯一能被计算机直接识别、执行;

(2)最底层的计算机语言;

(3)特点:

运行速度快、不直观、通用性差。

2.汇编语言

(1)符号化机器语言,亦称:

符号语言;

(2)不能直接识别,需要汇编程序翻译为机器语言再执行;

(3)汇编语言、机器语言特点:

低级语言,通用性差。

3.高级语言

(1)脱离机器指令,接近自然语言思维逻辑,便于理解;

(2)常见:

BASIC、C、C++、JAVA;

(3)运行方式:

编译方式、解释方式;

(4)编译执行:

源程序生成目标程序,独立执行、效率高;

(5)解释执行:

不生成目标程序、不生成可行性文件、效率低。

第四节 计算机网络基本知识

一、计算机网络概念及功能

1.计算机网络的概念及构成

(1)计算机网络:

计算机技术与通信技术结合产物

(2)形成:

在统一的网络协议控制下,将分散独立的计算机联在一起

2.计算机网络的主要功能

(1)资源共享:

硬件资源、软件资源、信息资源

(2)信息传递:

数据交换、信息发布

(3)分布处理:

任务分散、团队协作

二、计算机网络的分类

1.按地理有效范围划分

(1)广域网(WAN):

远程网,因特网最大,距离较远

(2)局域网(LAN):

小范围、单位内部、大楼内部

(3)城域网(MAN):

城市之间,大型局域网

2.按通信媒体划分

(1)有线网:

同轴电缆、双绞线、光纤

(2)无线网:

微波传输

3.按使用范围划分

(1)公用网:

为公众提供信息

(2)专用网:

为特定对象提供信息

4.按配置划分

(1)同类网:

亦称:

对等网,既是服务器又是客户机

(2)单服务器网:

一台计算机作为整个网络服务器,其他计算机全部是工作站

(3)混合网:

与单服务器的区别在于网络中有不止一个服务器(多台服务器),与同类网的区别在于每个工作站不能既是服务器又是客户机

5.按对数据的组织方式划分

(1)分布式数据组织网络:

既互联又独立,独立性强,用户使用方便、灵活

(2)集中式数据组织网络:

服务器支配工作,独立性差,对信息处理集中,系统响应时间短,可靠性高,便于管理,但整个系统适用性差

【例题·多选题】计算机网络按分布距离,通常可以分为( )。

A.局域网 B.广域网

C.万维网 D.校园网

【答案】AB

【解析】按地理有效范围,将计算机网络分为:

局域网、城域网、广域网。

校园网通常属于局域网。

三、因特网

1.因特网简介

(1)最大的国际性计算机互联网络,是广域网的一种

(2)集现代通信技术、计算机技术、网络技术于一体

是信息交流和实现计算机资源共享的最佳手段

(3)产生1969年美国军方,前身:

阿帕网(ARPA),为军事目的而建立

(4)通信技术观点:

TCP/IP协议下连接若干计算机网络的

数据通信网

(5)信息资源观点:

各学科各种信息资源的集合,供网上

用户共享的数据资源网

(6)我国:

中国科技网(CSTNET)

中国金桥网(ChinaGBN)

中国公用计算机互联网(Chinanet)

中国教育和科研计算机互联网(CERNET)等与因特网相连

答疑编号:

NODE00820900102600000101

2.因特网协议—TCP/IP协议

(1)通信必须遵守的通信规则、最基本的网络互联协议

(2)TCP/IP协议是一个协议集合,由很多协议组成

(3)IP协议:

网际协议

(4)TCP协议:

传输控制协议

IP协议

(1)定义了计算机通信规则的具体细节

(2)分组组成和路由器如何将一个分组传递到目的地。

TCP协议

⑴解决分组交换通道中数据流量超载和传输拥塞问题

⑵TCP自动检测因通过路由数据包过多而丢失的数据包并加以恢复

⑶TCP自动检测数据包接收的顺序并按原来顺序调整

⑷TCP自动检测重复数据包并收下最先到达的数据包

TCP协议与IP协议协同工作

(1)IP协议:

提供数据从源主机到目的主机的方法

(2)TCP协议:

解决数据传输中丢失、重复、失序的问题

(3)协同工作:

大数据分割为小数据包,不按统一线路

不需按一定顺序

3.因特网的应用

(1)万维网(WWW):

3W、Web,无数网页组成

①超文本、超媒体

3W信息组织形式、实现的关键技术之一

超媒体:

进一步拓展了超文本链接的信息类型

信息,可以是文字、图像、图形、视频和音频

超文本标记语言:

HTML,拓展名:

.html或.htm

②超文本传输协议:

HTTP协议

HTML、HTTP是Internet提供www服务的基础

③URL(统一资源定位器):

协议、主机名、路径及文件名

例:

④主页和网站

主页是指个人或机构的基本信息页面

站点(网站)是一系列网页的集合

⑤www工作方式:

客户机/服务器模式

客户端通过浏览器向www服务器发出请求

www服务器根据客户端请求,将内容发送至客户端

客户端通过浏览器解析并呈现接收到的内容

⑥www浏览器:

www服务的客户端

InternetExplorer360安全OperaChromeSafari

⑦搜索引擎:

主动搜索www服务器信息,对信息组织和处理后展现给用户

查找输入的关键字,返回包含关键字的URL并提供链接,用户通过相关链接可获取所需信息

(2)电子邮件(E-mail):

纯文本、其他信息形式

收发电子邮件必须有一个电子邮件地址

构成:

qukai@

(3)文件传输(FTP):

上载、下载

主要功能:

文件从一台计算机传输到另外一台计算机

任何类型、任意长度、不需转换、效率高

只要双方支持FTP协议,即可相互传送文件

(4)远程登录(Telnet):

实现资源共享的有效手段

基本功能:

把用户的Internet终端或主机变成另外一个主机的终端,这种终端称为仿真远程终端

在本地使用远程计算机对外开放的相应资源

(5)新闻组(Newsgroup)

(6)电子公告板(BBS):

BBS论坛

4.Internet网址

(1)IP地址:

接入Internet的每台计算机都有一个全球唯一的IP

IP地址由网络地址和主机地址组成

一台Internet主机至少有一个IP地址,该地址全世界唯一

32位二进制数,X.X.X.X表示,X在0~255之间

IP分类:

A:

第一位0B:

前两位10C:

前三位110

D:

前四位1110E:

前五位11110

例如:

172.17.1.4

(2)域名地址:

与IP地址对应,方便记忆,转换IP地址

格式:

www.<用户名>.<二级域名>.<一级域名>

一级域名:

中国.cn日本.jp英国.uk中国台湾.tw

二级域名:

商业机构.com教育机构.edu非营利组织.org

例如:

使用域名通信时,由域名服务器将域名转换为IP地址

Internet中的每台主机必须有唯一的IP地址,未必有一个域名

也可以有多个域名

IP地址与域名地址不是各部分一一对应关系

(3)网络文件地址

①格式:

<协议>:

//<服务器类型>.<域名>/<目录>/<文件名>

②协议:

http、ftp、telnet、news、file

③例:

http:

//

【例题·判断题】Internet上的每台主机都必须有一个唯一的域名地址。

( )

【答案】×

【解析】Internet上的每台主机都必须有一个唯一的IP地址,同一个IP地址可以对应多个域名地址。

(4)电子邮件地址

格式:

<用户名>@<电子邮件服务器域名>

第五节 计算机安全

一、计算机安全隐患及对策

二、计算机病毒防范

三、计算机黑客及其防范

一、计算机安全隐患及对策

计算机安全的目标:

保护计算机设备(硬件)、存储介质、软件、输出材料、数据免受毁坏、替换、盗窃和丢失。

1.影响计算机系统安全的主要因素

(1)系统故障风险:

硬件老化、操作失误(非恶意);

(2)内部人员道德风险:

企业内部人员非法访问、篡改、泄密和破坏等方面的风险。

系统风险主要来自内部;

(3)系统关联方道德风险:

企业关联方非法侵入企业内部网,以剽窃数据、破坏数据、搅乱某项特定交易或事项等所产生的风险。

关联方:

银行、供应商、客户等与企业有关联的单位和个人。

外联网:

Internet松散型:

指Internet,邮箱、网站的访问都是通过Internet进行的。

VPN紧密型:

指虚拟专用网,专用网的安全程度高于松散型网。

(4)社会道德风险:

社会不法分子非法入侵黑客攻击、病毒破坏;

(5)计算机病毒:

威胁计算机系统安全的主要因素之一。

2.保证计算机安全的对策

(1)不断完善计算机安全立法;

(2)不断创新计算机技术:

防火墙、信息加密、漏洞扫描、入侵检测、病毒检测、病毒消除;

(3)不断加强计算机系统内部控制与管理:

①加强基础设施的安全防范工作;

②配备功能完善的会计电算化软件;

③建立必要的技术防范措施;

④加强系统操作的安全管理;

⑤加强对会计电算化系统使用人员进行安全教育和管理。

二、计算机病毒防范

1.计算机病毒的特点

(1)实质:

一种人为蓄意编制、自我复制、篡改破坏系统和用户数据资源的计算机程序。

(2)特点:

①感染性:

自我复制到其他程序,软盘、U盘、网络传播;

②潜伏性:

潜伏时间越长、传播范围越广、危害越大;

③隐蔽性