H3C三层交换机配置命令.docx

《H3C三层交换机配置命令.docx》由会员分享,可在线阅读,更多相关《H3C三层交换机配置命令.docx(16页珍藏版)》请在冰豆网上搜索。

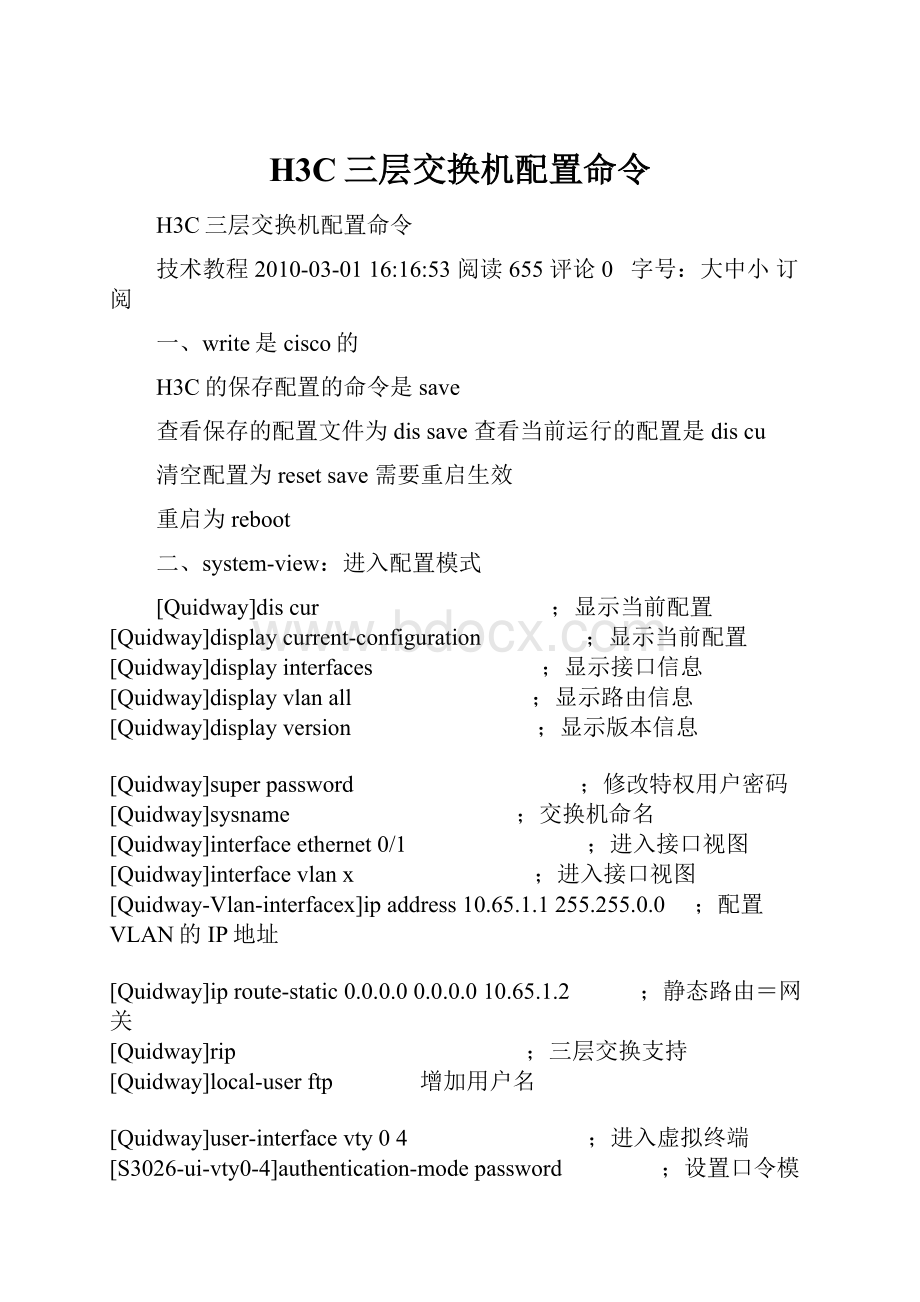

H3C三层交换机配置命令

H3C三层交换机配置命令

技术教程2010-03-0116:

16:

53阅读655评论0 字号:

大中小 订阅

一、write是cisco的

H3C的保存配置的命令是save

查看保存的配置文件为dissave查看当前运行的配置是discu

清空配置为resetsave需要重启生效

重启为reboot

二、system-view:

进入配置模式

[Quidway]discur ;显示当前配置

[Quidway]displaycurrent-configuration ;显示当前配置

[Quidway]displayinterfaces ;显示接口信息

[Quidway]displayvlanall ;显示路由信息

[Quidway]displayversion ;显示版本信息

[Quidway]superpassword ;修改特权用户密码

[Quidway]sysname ;交换机命名

[Quidway]interfaceethernet0/1 ;进入接口视图

[Quidway]interfacevlanx ;进入接口视图

[Quidway-Vlan-interfacex]ipaddress10.65.1.1255.255.0.0 ;配置VLAN的IP地址

[Quidway]iproute-static0.0.0.00.0.0.010.65.1.2 ;静态路由=网关

[Quidway]rip ;三层交换支持

[Quidway]local-userftp 增加用户名

[Quidway]user-interfacevty04 ;进入虚拟终端

[S3026-ui-vty0-4]authentication-modepassword ;设置口令模式

[S3026-ui-vty0-4]setauthentication-modepasswordsimple222 ;设置口令

[S3026-ui-vty0-4]userprivilegelevel3 ;用户级别

说明:

必须要配置虚拟终端用户名、密码等相关信息,否则将无法通过RJ-45端口telnet到交换机。

system-view

[Sysname]local-useradmin

[Sysname-luser-admin]service-typetelnetlevel3

[Sysname-luser-admin]passwordsimpleadmin

说明:

以上命令用于设置web管理页面的登录用户名和密码,必须要设置上述信息,否则将无法登录到web配置页面。

[Quidway]interfaceethernet0/1 ;进入端口模式

[Quidway]inte0/1 ;进入端口模式

[Quidway-Ethernet0/1]duplex{half|full|auto} ;配置端口工作状态

[Quidway-Ethernet0/1]speed{10|100|auto} ;配置端口工作速率

[Quidway-Ethernet0/1]flow-control ;配置端口流控

[Quidway-Ethernet0/1]mdi{across|auto|normal} ;配置端口平接扭接

[Quidway-Ethernet0/1]portlink-type{trunk|access|hybrid} ;设置端口工作模式

[Quidway-Ethernet0/1]portaccessvlan3 ;当前端口加入到VLAN

[Quidway-Ethernet0/2]porttrunkpermitvlan{ID|All} ;设trunk允许的VLAN

[Quidway-Ethernet0/3]porttrunkpvidvlan3 ;设置trunk端口的PVID

[Quidway-Ethernet0/1]undoshutdown ;激活端口

[Quidway-Ethernet0/1]shutdown ;关闭端口

[Quidway-Ethernet0/1]quit ;返回

[Quidway]vlan3 ;创建VLAN

[Quidway-vlan3]portethernet0/1 ;在VLAN中增加端口

[Quidway-vlan3]porte0/1 ;简写方式

[Quidway-vlan3]portethernet0/1toethernet0/4 ;在VLAN中增加端口

[Quidway-vlan3]porte0/1toe0/4 ;简写方式

[Quidway]monitor-port ;指定镜像端口

[Quidway]portmirror ;指定被镜像端口

[Quidway]portmirrorint_listobserving-portint_typeint_num;指定镜像和被镜像

[Quidway]descriptionstring ;指定VLAN描述字符

[Quidway]description ;删除VLAN描述字符

[Quidway]displayvlan[vlan_id] ;查看VLAN设置

[Quidway]stp{enable|disable} ;设置生成树,默认关闭

[Quidway]stppriority4096 ;设置交换机的优先级

[Quidway]stproot{primary|secondary} ;设置为根或根的备份

[Quidway-Ethernet0/1]stpcost200 ;设置交换机端口的花费

[Quidway]link-aggregatione0/1toe0/4ingress|both ;端口的聚合

[Quidway]undolink-aggregatione0/1|all ; 始端口为通道号

[SwitchA-vlanx]isolate-user-vlanenable ;设置主vlan

[SwitchA]isolate-user-vlansecondary ;设置主vlan包括的子vlan

[Quidway-Ethernet0/2]porthybridpvidvlan ;设置vlan的pvid

[Quidway-Ethernet0/2]porthybridpvid ;删除vlan的pvid

[Quidway-Ethernet0/2]porthybridvlanvlan_id_listuntagged ;设置无标识的vlan

如果包的vlanid与PVId一致,则去掉vlan信息.默认PVID=1。

所以设置PVID为所属vlanid,设置可以互通的vlan为untagged.

配置基本ACL2000,禁止源IP地址为192.168.0.1的报文通过。

system-view

[Sysname]aclnumber2000

[Sysname-acl-basic-2000]ruledenysource192.168.0.10

#显示基本ACL2000的配置信息。

[Sysname-acl-basic-2000]displayacl2000

BasicACL2000,1rule

Acl'sstepis1

rule0denysource192.168.0.10

#配置高级ACL3000,允许从129.9.0.0/16网段的主机向202.38.160.0/24网段的主机发送的端口号为80的TCP报文通过。

system-view

[Sysname]aclnumber3000

[Sysname-acl-adv-3000]rulepermittcpsource129.9.0.00.0.255.255destination202.38.160.00.0.0.255destination-porteq80

在端口Ethernet1/0/1的入方向上应用ACL2000进行包过滤。

system-view

[Sysname]interfaceEthernet1/0/1

[Sysname-Ethernet1/0/1]packet-filterinboundip-group2000

#在VLAN1的入方向上应用ACL2000进行包过滤。

system-view

[Sysname]packet-filtervlan1inboundip-group2000

说明:

acl的in和out

说明一:

in和out是相对交换机而言的,凡是数据从外部设备(如PC)进入交换机,则该方向为in;凡是数据从交换机转发到外部设备(如PC),则该方向为out。

说明二:

in和out是相对的,比如:

A(s0)-----(s0)B(s1)--------(s1)C

假设你现在想拒绝A访问C,并且假设要求你是在B上面做ACL(当然C上也可以),我们把这个拓扑换成一个例子:

B的s0口是前门,s1口是后门,整个B是你家客厅,前门外连的是A,客厅后门连接的是你家金库(C)

现在要拒绝小偷从A进来,那么你在你家客厅做个设置,就有2种办法:

1.在你家客厅(B)前门(B的s0)安个铁门(ACL),不让小偷进来(in),这样可以达到目的

2.在你家客厅后门安个铁门(B的s1),小偷虽然进到你家客厅,但是仍然不能从后门出去(out)到达你家金库(C)

虽然这2种办法(in/out)都可以达到功效,但是从性能角度上来说还是有区别的,实际上最好的办法,就是选办法1,就像虽然小偷没进到金库,至少进到你家客厅(B),把你客厅的地毯给搞脏了(B要消耗些额外的不必要的处理)

说明三:

1、交换机、路由器上:

针对某个vlan接口应用acl的方向问题,大家可以看看acl的源和目标地址段。

假设要为vlanA配置acl,当源地址段为vlanA的ip段时,acl就是用in;当目的地址段为vlanA的ip段时,acl就是用out方向。

反正有一点需要注意,应用在vlan的ACL为out方向时,其目的地址肯定是此vlan的ip网段内地址或者在acl中用any来匹配,但是用其他具体网段来匹配的话是匹配不上的;应用在vlan的ACL为in方向时,其源地址肯定是此vlan的ip网段内地址或者在acl中用any来匹配,但是用其他具体网段来匹配的话同样是匹配不上的。

要为vlan配acl时,可以把vlan看成是一个普通接口。

2、防火墙上:

从安全级别低的访问高的叫in

从安全级别高的访问低的叫ou

三、加密改密:

system-view

[h3c]local-useradmin//用户名

[h3c-user-admin]passwordcipheradmin//密码,显示的时候就变成密文的了。

[h3c-user-admin]quit

[h3c]quit

save保存

四、1、system-view进入系统视图模式

2、sysname为设备命名

3、displaycurrent-configuration当前配置情况

4、language-modeChinese|English中英文切换

5、interfaceEthernet1/0/1进入以太网端口视图

6、portlink-typeAccess|Trunk|Hybrid设置端口访问模式

7、undoshutdown打开以太网端口

8、shutdown关闭以太网端口

9、quit退出当前视图模式

10、vlan10创建VLAN10并进入VLAN10的视图模式

11、portaccessvlan10在端口模式下将当前端口加入到vlan10中

12、portE1/0/2toE1/0/5在VLAN模式下将指定端口加入到当前vlan中

13、porttrunkpermitvlanall允许所有的vlan通过

H3C路由器

1、system-view进入系统视图模式

2、sysnameR1为设备命名为R1

3、displayiprouting-table显示当前路由表

4、language-modeChinese|English中英文切换

5、interfaceEthernet0/0进入以太网端口视图

6、ipaddress192.168.1.1255.255.255.0配置IP地址和子网掩码

7、undoshutdown打开以太网端口

8、shutdown关闭以太网端口

9、quit退出当前视图模式

10、iproute-static192.168.2.0255.255.255.0192.168.12.2descriptionTo.R2配置静态路由

11、iproute-static0.0.0.00.0.0.0192.168.12.2descriptionTo.R2配置默认的路由

H3CS3100Switch

H3CS3600Switch

H3CMSR20-20Router

1、调整超级终端的显示字号;

2、捕获超级终端操作命令行,以备日后查对;

3、language-modeChinese|English中英文切换;

4、复制命令到超级终端命令行,粘贴到主机;

5、交换机清除配置:

resetsave;reboot;

6、路由器、交换机配置时不能掉电,连通测试前一定要

检查网络的连通性,不要犯最低级的错误。

7、192.168.1.1/24等同192.168.1.1255.255.255.0;在配置交换机和路由器时,192.168.1.1255.255.255.0可以写成:

192.168.1.124

8、设备命名规则:

地名-设备名-系列号例:

PingGu-R-S3600

H3C华为交换机端口绑定基本配置2008-01-2213:

40

1,端口MAC

a)AM命令

使用特殊的AMUser-bind命令,来完成MAC地址与端口之间的绑定。

例如:

〔SwitchA〕amuser-bindmac-address00e0-fc22-f8d3interfaceEthernet0/1

配置说明:

由于使用了端口参数,则会以端口为参照物,即此时端口E0/1只允许PC1上网,而使用其他未绑定的MAC地址的PC机则无法上网。

但

是PC1使用该MAC地址可以在其他端口上网。

b)mac-address命令

使用mac-addressstatic命令,来完成MAC地址与端口之间的绑定。

例如:

〔SwitchA〕mac-addressstatic00e0-fc22-f8d3interfaceEthernet0/1vlan1

〔SwitchA〕mac-addressmax-mac-count0

配置说明:

由于使用了端口学习功能,故静态绑定mac后,需再设置该端口mac学习数为0,使其他PC接入此端口后其mac地址无法被学习。

2,IPMAC

a)AM命令

使用特殊的AMUser-bind命令,来完成IP地址与MAC地址之间的绑定。

例如:

〔SwitchA〕amuser-bindip-address10.1.1.2mac-address00e0-fc22-f8d3

配置说明:

以上配置完成对PC机的IP地址和MAC地址的全局绑定,即与绑定的IP地址或者MAC地址不同的PC机,在任何端口都无法上网。

支持型号:

S3026E/EF/C/G/T、S3026C-PWR、E026/E026T、S3050C、E050、S3526E/C/EF、S5012T/G、S5024G

b)arp命令

使用特殊的arpstatic命令,来完成IP地址与MAC地址之间的绑定。

例如:

〔SwitchA〕arpstatic10.1.1.200e0-fc22-f8d3

配置说明:

以上配置完成对PC机的IP地址和MAC地址的全局绑定。

3,端口IPMAC

使用特殊的AMUser-bind命令,来完成IP、MAC地址与端口之间的绑定。

例如:

〔SwitchA〕amuser-bindip-address10.1.1.2mac-address00e0-fc22-f8d3interfaceEthernet0/1

配置说明:

可以完成将PC1的IP地址、MAC地址与端口E0/1之间的绑定功能。

由于使用了端口参数,则会以端口为参照物,即此时端口E0/1只允

许PC1上网,而使用其他未绑定的IP地址、MAC地址的PC机则无法上网。

但是PC1使用该IP地址和MAC地址可以在其他端口上网。

〔S2016-E1-Ethernet0/1〕mac-addressmax-mac-count0;

进入到端口,用命令macmax-mac-count0(端口mac学习数设为0)

〔S2016-E1〕macstatic0000-9999-8888inte0/1vlan10;

将0000-9999-8888绑定到e0/1端口上,此时只有绑定mac的pc可以通过此口上网,同时E0/1属于vlan10

就这样,ok了,不过上面两个命令顺序不能弄反,除非端口下没有接pc

disvlan显示vlan

nametext指定当前vlan的名称

undoname取消

〔h3c〕vlan2

〔h3c-vlan2〕nametestvlan

disusers显示用户

disstartup显示启动配置文件的信息

disuser-interface显示用户界面的相关信息

diswebusers显示web用户的相关信息。

headerlogin配置登陆验证是显示信息

headershell

undoheader

lock锁住当前用户界面

acl访问控制列表aclnumberinbound/outbound

〔h3c〕user-interfacevty04

〔h3c-vty0-4〕acl2000inbound

shutdown:

关闭vlan接口

undoshutdown打开vlan接口

关闭vlan1接口

〔h3c〕interfacevlan-interface1

〔h3c-vlan-interface〕shutdown

vlanvlan-id定义vlan

undovalnvlan-id

displayiprouting-table

displayiprouting-tableprotocolstatic

displayiprouting-tablestatistics

displayiprouting-tableverbose查看路由表的全部详细信息

interfacevlan-interfacevlan-id进入valn

management-vlanvlan-id定义管理vlan号

resetiprouting-tablestatisticsprotocolall清除所有路由协议的路由信息.

displaygarpstatisticsinterfaceGigabitEthernet1/0/1显示以太网端口上的garp统计信息

displayvoicevlanstatus查看语音vlan状态

〔h3c-GigabitEthernet1/0/1〕broadcast-suppression20允许接受的最大广播流量为该端口传输能力的20%.超出部分丢弃.

〔h3c-GigabitEthernet1/0/1〕broadcast-suppressionpps1000每秒允许接受的最大广播数据包为1000传输能力的20%.超出部分丢弃.

displayinterfaceGigabitEthernet1/0/1查看端口信息

displaybriefinterfaceGigabitEthernet1/0/1查看端口简要配置信息

displayloopback-detection用来测试环路