Sniffer ARP地址欺骗文档格式.docx

《Sniffer ARP地址欺骗文档格式.docx》由会员分享,可在线阅读,更多相关《Sniffer ARP地址欺骗文档格式.docx(11页珍藏版)》请在冰豆网上搜索。

Heinaen和GovindanRFC1735对上进行了进一步的讨论

W.RichardStenvensTCP/IP协议详解卷1:

协议

[日]村上公保TCP/IP网络实验程序篇科学出版社

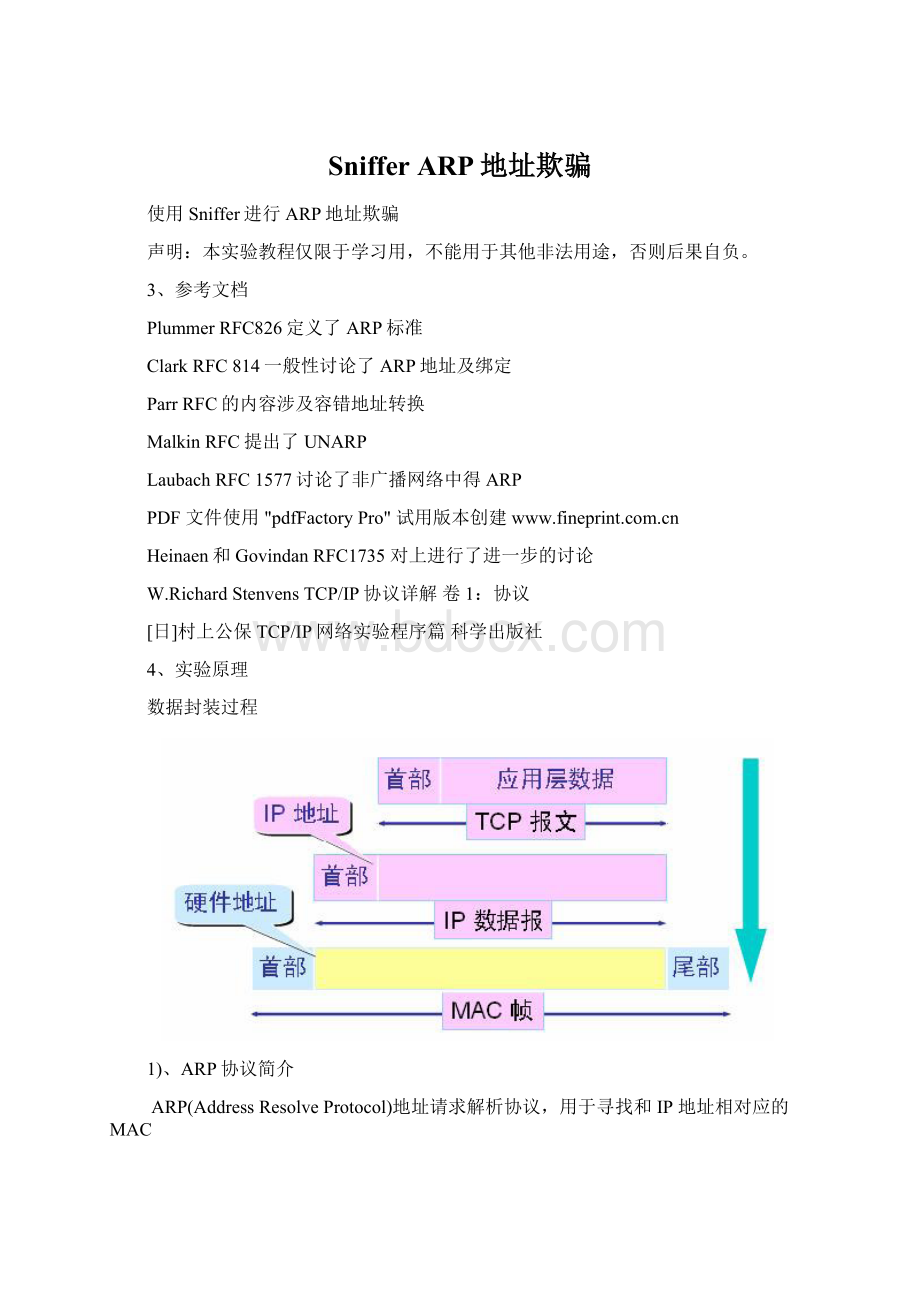

4、实验原理

数据封装过程

1)、ARP协议简介

ARP(AddressResolveProtocol)地址请求解析协议,用于寻找和IP地址相对应的MAC

地址。

在RFC826中定义了ARP协议的数据格式和类型。

ARP协议属于在网络层的下部,

可看作为网络层和数据链路层的接口,主要用于IPv4以太网。

ARP消息类型有2种:

ARPrequest:

ARP请求

ARPresponse:

ARP应答

ARP协议格式

ARP报文中各字段的意义

✓硬件类型:

以太网接口类型为1

✓协议类型:

IP协议类型为080016

✓操作:

ARP请求为1,ARP应答为2

✓硬件地址长度:

MAC地址长度为6B

✓协议地址长度:

IP地址长度为4B

✓源MAC地址:

发送方的MAC地址

✓源IP地址:

发送方的IP地址

✓目的MAC地址:

ARP请求中该字段没有意义;

ARP响应中为接收方的

MAC地址

✓目的IP地址:

ARP请求中为请求解析的IP地址;

ARP响应中为接收方

的IP地址

ARP协议的改进

高速缓存技术

高速缓存区中保存最近获得的ARP表项

高速缓冲区中ARP表项新鲜性的保持:

计时器

实验表明高速缓冲区的使用可以大大提高ARP的效率

其他改进技术

目的主机接收到ARP请求后将源主机的IP地址与物理地址映射关

系存入自己的高速缓冲区

ARP请求是广播发送的,网络中的所有主机接收到ARP请求后都

可以将源主机的IP地址与物理地址映射关系存入自己的高速缓冲

区

主机启动时主动广播自己的IP地址与物理地址的映射关系

5、实验步骤

1)掌握常用的ARP常用命令

ARP命令:

功能:

用于查看、添加和删除高速缓存区中的ARP表项

高速缓冲区中的ARP表项

动态表项:

随时间推移自动添加和删除

静态表项:

一直保留,直到人为删除或重新启动计算机

Windows中ARP表项的潜在生命周期:

10分钟

新表项加入时定时器开始计时

表项添加后两分钟内没有被再次使用:

删除

表项被再次使用:

增加2分钟的生命周期

表项始终在使用:

最长生命周期为10分钟

Arp–a//查看计算机的ARP缓存

Arp–s192.168.1.5000-11-22-33-44-55//将IP地址192.168.1.50和MAC地址

00-11-22-33-44-55静态绑定

Arp–d192.168.1.50//删除IP地址192.168.1.50的静态绑定

Arp缓存中的IP地址和MAC地址的映射表是有生存期的,每过一段时间就会过期,这时则

要重新获取MAC地址。

另外,当计算机重新启动时,ARP缓存表也会被清空。

2)利用SnifferPro捕获ARP数据包并进行分析

(1)启动SnifferPro,选择要监听的网卡。

(在实验室环境选择实际的网卡,不要选择虚拟网卡)。

图1选择要监听的网卡

(2)登录该网卡

(3)点击开始,开始监听数据

(4)对照ARP格式,分析各字段的意思。

3)利用SinfferPro发送伪造的ARP数据包。

选择发送当前数据帧的按钮,如图所示。

在这里我们要修改发送的数据帧。

比如说,要想对某台主机192.168.1.1(转换成十六进制为

c0a80101)欺骗,将其MAC地址欺骗为00-11-22-33-44-55。

也就是说,欺骗之后,网络上

的计算机都认为IP地址为192.168.1.1的主机MAC地址为00-11-22-33-44。

所以,当网络的

主机要和192.168.1.1进行通信时,便发生了故障。

该欺骗的原理,就是冒充192.168.1.1主机发出一个ARP请求,那么网络上接收到该请

求的计算机都会更新本机的ARP表,从而获得一个错误的消息。

要发送的帧如下图。

大家在修改该帧的字段时,要对照ARP协议的报文格式来进行。

注意:

如果192.168.1.1为网关(路由器)的IP地址,则该操作作对网络来说会产生严重的后果,造成网络内所有的计算机都不能连上Internet,请勿在实验室以外的地方使用,否则后果自负。

这是针对网关的一种ARP欺骗,数据包是以广播的方式发送。

点击发送之后,再查看网络内各主机的ARP缓存表,会发现出现以下情况:

实验验证

从上面可以看到192.168.1.1的MAC地址变成了一个错误的MAC地址。

导致无法通信。

6、操作时部分截图供参考

Arp–s10.8.18.13500-11-22-33-44-55//将IP地址10.8.18.135和MAC地址

Arp–d10.8.18.135//删除IP地址10.8.18.135的静态绑定

对照ARP格式,分析各字段的意思。

利用SinfferPro发送伪造的ARP数据包。

选择发送当前数据帧的按钮,在这里我们要修改发送的数据帧。

比如说,要想对某台主机10.8.18.145(转换成十六进制为(0a081291)欺骗,将其MAC地址欺骗为00-11-22-33-44-55。

也就是说,欺骗之后,网络上的计算机都认为IP地址为10.8.18.145的主机MAC地址为00-11-22-33-44。

所以,当网络的主机要和10.8.18.145进行通信时,便发生了故障。

该欺骗的原理,就是冒充10.8.18.145主机发出一个ARP请求,那么网络上接收到该请求的计算机都会更新本机的ARP表,从而获得一个错误的消息。

点击发送之后,再查看网络内各主机的ARP缓存表

实验截图如下:

从上面可以看到10.8.18.145的MAC地址变成了一个错误的MAC地址。

证明实验正确.