18王宝鑫网络安全实习报告优质文档Word格式文档下载.docx

《18王宝鑫网络安全实习报告优质文档Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《18王宝鑫网络安全实习报告优质文档Word格式文档下载.docx(39页珍藏版)》请在冰豆网上搜索。

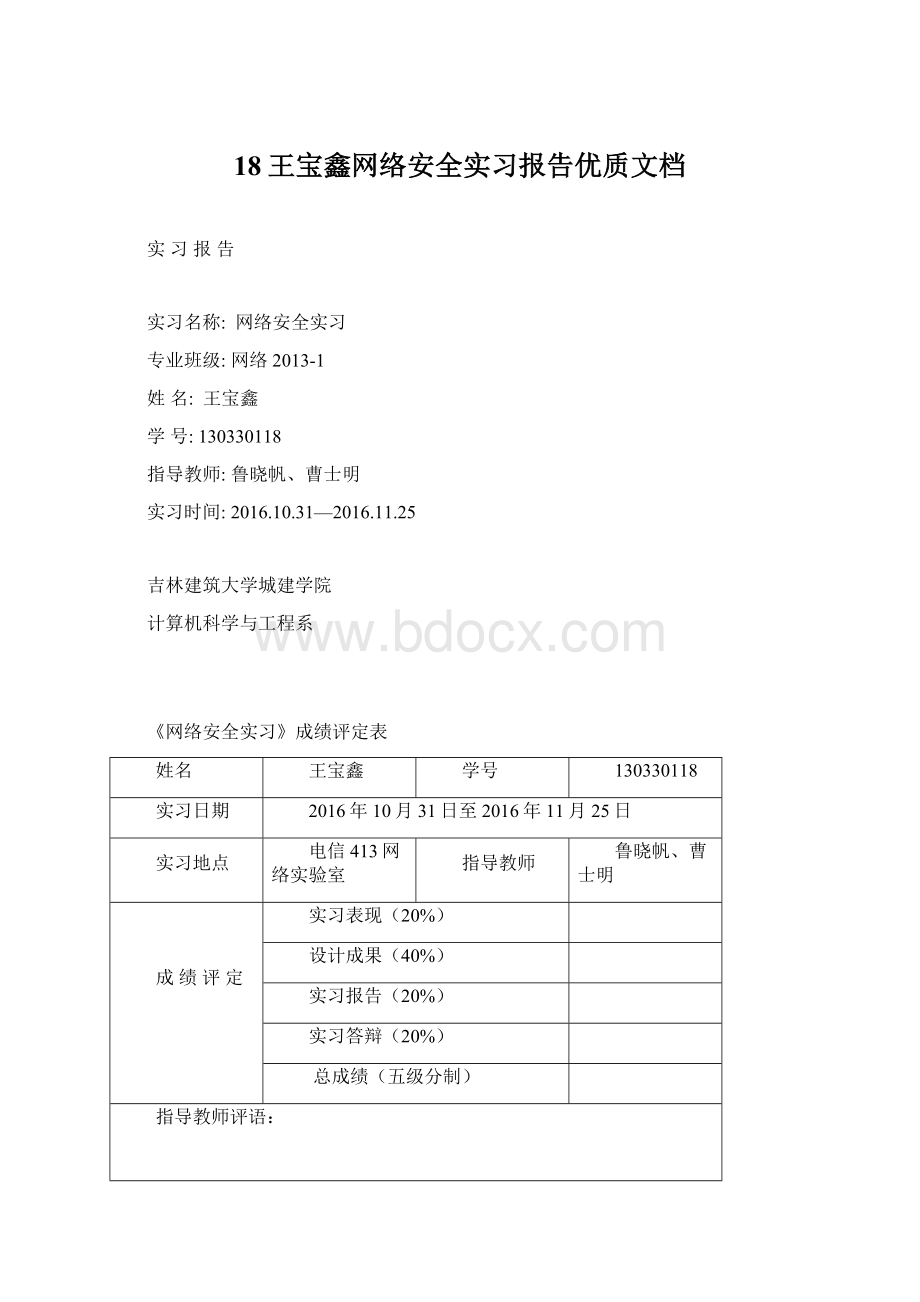

指导教师评语:

指导教师签字:

年月日

一、实习目的

通过本次实习,使学生认识了解防火墙、入侵检测、防病毒等技术;

认识电子邮件、网页木马等安全隐患及其防范;

掌握利用网络工具对局域网安全检测及扫描分析方法,利用抓包工具,对数据包进行分析的过程;

了解网络攻击方法及其防范技术。

二、实习意义

为了培养学生的实际动手操作与实践能力,通过网络工具的使用及数据分析,理论联系实际,增强学生综合运用所学知识解决实际问题。

三、实习内容

3.1防火墙技术

3.1.1包过滤技术简介

基于协议特定的标准,路由器在其端口能够区分包和限制包的能力叫包过滤(PacketFiltering)。

其技术原理在于加入IP过滤功能的路由器逐一审查包头信息,并根据匹配和规则决定包的前行或被舍弃,以达到拒绝发送可疑的包的目的。

过滤路由器具备保护整个网络、高效快速并且透明等优点,同时也有定义复杂、消耗CPU资源、不能彻底防止地址欺骗、涵盖应用协议不全、无法执行特殊的安全策略并且不提供日志等局限性。

3.1.2NAT技术

NAT(NetworkAddressTranslation,网络地址转换)是1994年提出的。

当在专用网内部的一些主机本来已经分配到了本地IP地址(即仅在本专用网内使用的专用地址),但现在又想和因特网上的主机通信(并不需要加密)时,可使用NAT方法。

3.1.3VPN技术

虚拟专用网络的功能是:

在公用网络上建立专用网络,进行加密通讯。

在企业网络中有广泛应用。

VPN网关通过对数据包的加密和数据包目标地址的转换实现远程访问。

VPN有多种分类方式,主要是按协议进行分类。

VPN可通过服务器、硬件、软件等多种方式实现。

3.1.4实验设备及工具

PIX501防火墙一台,CISCO2950交换机两台,控制线一根,网络连接线若干,PC机若干

3.1.5实验及分析

外网R4:

R4#conft

Enterconfigurationcommands,oneperline.EndwithCNTL/Z.

R4(config)#intf0/0

R4(config-if)#ipadd192.168.1.2255.255.255.0

R4(config-if)#noshut

R4(config-if)#exit

*Mar100:

02:

56.059:

%LINK-3-UPDOWN:

InterfaceFastEthernet0/0,changedstatetoup

57.059:

%LINEPROTO-5-UPDOWN:

LineprotocolonInterfaceFastEthernet0/0,changedstatetoup

R4(config)#iproute0.0.0.00.0.0.0192.168.1.3

R4(config)#

内网R1:

R1#conft

R1(config)#intf0/0

R1(config-if)#ipadd10.1.1.2255.255.255.0

R1(config-if)#noshut

R1(config-if)#

01:

32.115:

33.115:

R1(config-if)#exit

R1(config)#iproute0.0.0.00.0.0.010.1.1.3

R1(config)#exit

R1#

53:

05.287:

%SYS-5-CONFIG_I:

Configuredfromconsolebyconsole

防火墙上的配置:

pixfirewall#conft

pixfirewall(config)#hostnamepix

pix(config)#

pix(config)#inte0

pix(config-if)#ipadd10.1.1.3255.255.255.0

pix(config-if)#nameifinside

INFO:

Securitylevelfor"

inside"

setto100bydefault.

pix(config-if)#noshut

pix(config-if)#exit

pix(config)#inte1

pix(config-if)#nameifoutside

outside"

setto0bydefault.

pix(config-if)#ipadd192.168.1.3

pix(config-if)#ipadd192.168.1.3255.255.255.0

pix(config)#static(inside,outside)192.168.1.410.1.1.4netmask255.255.255.255

pix(config)#access-list100permiticmpanyany

pix(config)#access-gr

pix(config)#access-group100inint

pix(config)#access-group100ininterfaceoutside

pix(config)#exit

pix#

实验结果

内网ping外网:

外网ping内网:

总结:

pix防火墙默认情况下,从高安全级别到低安全级别的流量是被允许的,从低安全级别访问高安全级别的流量默认是被禁止的。

要使流量可以从低安全级别访问高安全级别,需要使用访问列表。

3.2入侵检测技术

3.2.1基于主机的入侵检测

基于主机:

系统分析的数据是计算机操作系统的事件日志、应用程序的事件日志、系统调用、端口调用和安全审计记录。

主机型入侵检测系统保护的一般是所在的主机系统。

是由代理(agent)来实现的,代理是运行在目标主机上的小的可执行程序,它们与命令控制台(console)通信。

3.2.2基于网络的入侵检测

基于网络:

系统分析的数据是网络上的数据包。

网络型入侵检测系统担负着保护整个网段的任务,基于网络的入侵检测系统由遍及网络的传感器(sensor)组成,传感器是一台将以太网卡置于混杂模式的计算机,用于嗅探网络上的数据包。

3.3服务器安全存储

3.3.1磁盘阵列

磁盘阵列(RedundantArraysofIndependentDisks,RAID),有“独立磁盘构成的具有冗余能力的阵列”之意

3.3.2SAN存储

存储区域网络(StorageAreaNetwork,简称SAN)采用网状通道(FibreChannel,简称FC,区别与FiberChannel光纤通道)技术,通过FC交换机连接存储阵列和服务器主机,建立专用于数据存储的区域网络。

SAN经过十多年历史的发展,已经相当成熟,成为业界的事实标准(但各个厂商的光纤交换技术不完全相同,其服务器和SAN存储有兼容性的要求)。

3.3.3实验设备及工具

一台装有WindowsServer2008/2003系统的虚拟机,一台装有WindowsServer2008/2003系统的虚拟机。

虚拟硬盘5块。

3.3.4实验及分析

(一)组建RAID实验的环境

(二)初始化新添加的硬盘

(三)带区卷(RAID0的实现)(四)磁盘阵列(RAID1的实现)

(五)带奇偶校验的带区卷(RAID5的实现)

(六)磁盘阵列数据的恢复

1.在VM中新建了三块200M的硬盘.用于实验.

2.安装mdadm软件包.

3.用fdisk命令初始化三块新硬盘

4.RAID1磁盘阵列的硬盘使用情况.

5.开始创建磁盘阵列.

6.格式化阵列磁盘7.下面新建目录.用于实验.8.下面可以基本验证RAID1配置是否成功.

9.下面编辑mdadm.conf配置文件.10.编辑rc.local文件,添加命令使RAID1能开机自动运行.

11.下面将第三块磁盘删除,模拟磁盘阵列出现故障.

12.开机重新启动linux.挂载阵列设备

13.到此RAID1磁盘阵列配置成功

3.4WEB安全

3.4.1实验设备及工具

Windows7,MyEclipse8.0,Tomcat6.0.29,JDK1.7.0.0_03

3.4.2实验及分析

第一步:

安装MyEclipse。

第二步:

安装JDK,安装路径为D:

\ProgramFiles\Java\jdk1.7.0_03

第三步:

配置环境变量,CLASSPATH

D:

\ProgramFiles\Java\jdk1.7.0_03\lib\dt.jar;

\ProgramFiles\Java\jdk1.7.0_03\lib\tools.jar

第四步:

安装Tomcat,并配置环境变量如图3.1,图3.2所示:

图3.1JAVA_HOME环境变量

图3.2CATALINA_HOME环境变量

第五步:

双击Tomcat路径的bin文件夹下的startup.bat,然后打开tomcat默认网址确认安装成功,如图3.3所示。

图3.3Tomcat默认主页

第六步:

在MyEclipse中配置Tomcat,如图3.4所示。

图3.4MyEclipse中的Tomcat配置

第七步:

建立Web应用程序的服务器端,首先建立一个WebServiceProject,具体步骤如图3.5,图3.6,图3.7,图3.8,图3.9所示。

图3.5建立WebServiceProject第一步

图3.6建立WebServiceProject第二步

图3.7建立WebServiceProject第三步

图3.8建立WebServiceProject第四步

图3.9建立WebServiceProject第五步

建立好之后,会出现图3.10,图3.11,图3.12的页面。

图3.10services.xml页面

图3.11ServerImpl.java页面

图3.12IServer.java页面

第八步:

部署Web服务,如图3.13所示

图3.13部署Tomcat

第九步:

测试Web服务,结果如图3.14所示。

图3.14Web服务器端测试结果

选择WSDL模式,如图3.15所示,

图3.15选择WSDL模式

输入其URL,如图3.16所示,

图3.16输入WSDL的URL

选择example操作并在int0域中键入字符串:

Helloworldagain~如图3.17所示,

图3.17键入字符串并测试

第十步:

建立客户端进行对服务器端的调用,建立WebServiceProject名叫WebClient,然后再新建一个WebServiceClient,如图3.18所示,将WSDLURL填入刚刚的WebServer的WSDL的URL。

图3.18客户端程序的WSDLURL的填写

建立完成之后,会出现图3.19的文件,

图3.19建立的WebClient所包含的文件

第十一步:

修改WebServer中的IServer.java和ServerImpl.java使其能接收两个参数,输出一个参数。

如图3.20,图3.21所示:

图3.20IServer.java的修改

图3.21ServerImpl.java的修改

第十二步:

修改其中ServerClient.java中的main函数,输入两个参数,分别是“WebServer:

”和“Helloworld”,如图3.22,使其能接受到来自服务器端的消息,

图3.22ServerClient.java的main函数的修改

启动服务器WebServer,然后再启动WebClient,最后的结果如图4.1所示。

图4.1测试结果

3.5网络扫描

实验环境:

Windows2000/XP平台、局域网环境。

扫描器软件:

X-Scan、Superscan。

实验步骤:

1).使用X-Scan扫描器扫描。

(1).下载并安装X-Scan扫描器。

(2).使用X-Scan对远程主机进行端口扫描,探测主机信息。

(3).对同一网段内的所有主机进行漏洞扫描。

(4).保存生成的HTML文件。

2).使用Superscan扫描:

(1).下载并安装Superscan。

(2).使用Superscan对远程主机和本地主机进行端口扫描。

(3).保存生成的文件。

实验结果:

X-scan:

SuperScan:

SuperScanReport-05/28/1410:

38:

28

IP

192.168.1.100

Hostname

[Unknown]

UDPPorts

(2)

123

NetworkTimeProtocol

137

NETBIOSNameService

192.168.1.101

Netbios

Name

LOIS079

Workgroup/Domain

WORKGROUP

UDPPorts

(1)

UDPPort

Banner

MACAddress:

00:

88:

99:

10:

79:

11

NICVendor:

Unknown

NetbiosNameTable(4names)

LOIS07900UNIQUEWorkstationservicename

LOIS07920UNIQUEServerservicesname

WORKGROUP00GROUPWorkstationservicename

WORKGROUP1EGROUPGroupname

192.168.1.102

LOIS093

1E:

C9:

39:

59:

2A

NetbiosNameTable(2names)

LOIS09300UNIQUEWorkstationservicename

192.168.1.104

ZHENGLIANG-PC

7

Echo

C0:

18:

85:

E1:

C4:

D3

ZHENGLIANG-PC00UNIQUEWorkstationservicename

ZHENGLIANG-PC20UNIQUEServerservicesname

192.168.1.108

SYBIA2FWX9YTRAO

38:

F9:

BD:

09:

F9

NetbiosNameTable(6names)

SYBIA2FWX9YTRAO00UNIQUEWorkstationservicename

SYBIA2FWX9YTRAO20UNIQUEServerservicesname

WORKGROUP1DUNIQUEMasterbrowsername

..__MSBROWSE__.01GROUP

192.168.1.109

ZL-PC

74:

2F:

68:

0C:

BA:

09

NetbiosNameTable(3names)

ZL-PC00UNIQUEWorkstationservicename

ZL-PC20UNIQUEServerservicesname

192.168.1.119

DELL-PC

4C:

80:

93:

86:

6D:

DELL-PC00UNIQUEWorkstationservicename

DELL-PC20UNIQUEServerservicesname

192.168.1.145

LOIS068

78:

F2

LOIS06800UNIQUEWorkstationservicename

LOIS06820UNIQUEServerservicesname

192.168.1.146

LOIS090

3D:

8E:

39

LOIS09000UNIQUEWorkstationservicename

LOIS09020UNIQUEServerservicesname

192.168.1.148

BPE26RG4ORAFCC7

NETBIOSNam