Linux网络服务器配置详解行安全的配置.docx

《Linux网络服务器配置详解行安全的配置.docx》由会员分享,可在线阅读,更多相关《Linux网络服务器配置详解行安全的配置.docx(11页珍藏版)》请在冰豆网上搜索。

Linux网络服务器配置详解行安全的配置

要建立一个安全Linux服务器就首先要了解Linux环境下和网络服务相关的配置文件的含义及如何进行安全的配置。

在Linux系统中,TCP/IP网络是通过若干个文本文件进行配置的,也许你需要编辑这些文件来完成联网工作,但是这些配置文件大都可以通过配置命令linuxconf(其中网络部分的配置可以通过netconf命令来实现)命令来实现。

下面介绍基本的TCP/IP网络配置文件。

*/etc/conf.modules文件

该配置文件定义了各种需要在启动时加载的模块的参数信息。

这里主要着重讨论关于网卡的配置。

在使用Linux做网关的情况下,Linux服务器至少需要配置两块网卡。

为了减少启动时可能出现的问题,Linux内核不会自动检测多个网卡。

对于没有将网卡的驱动编译到内核而是作为模块动态载入的系统若需要安装多块网卡,应该在“conf.modules”文件中进行相应的配置。

若设备驱动被编译为模块(内核的模块):

对于PCI设备,模块将自动检测到所有已经安装到系统上的设备;对于ISA卡,则需要向模块提供IO地址,以使模块知道在何处寻找该卡,这些信息在“/etc/conf.modules”中提供。

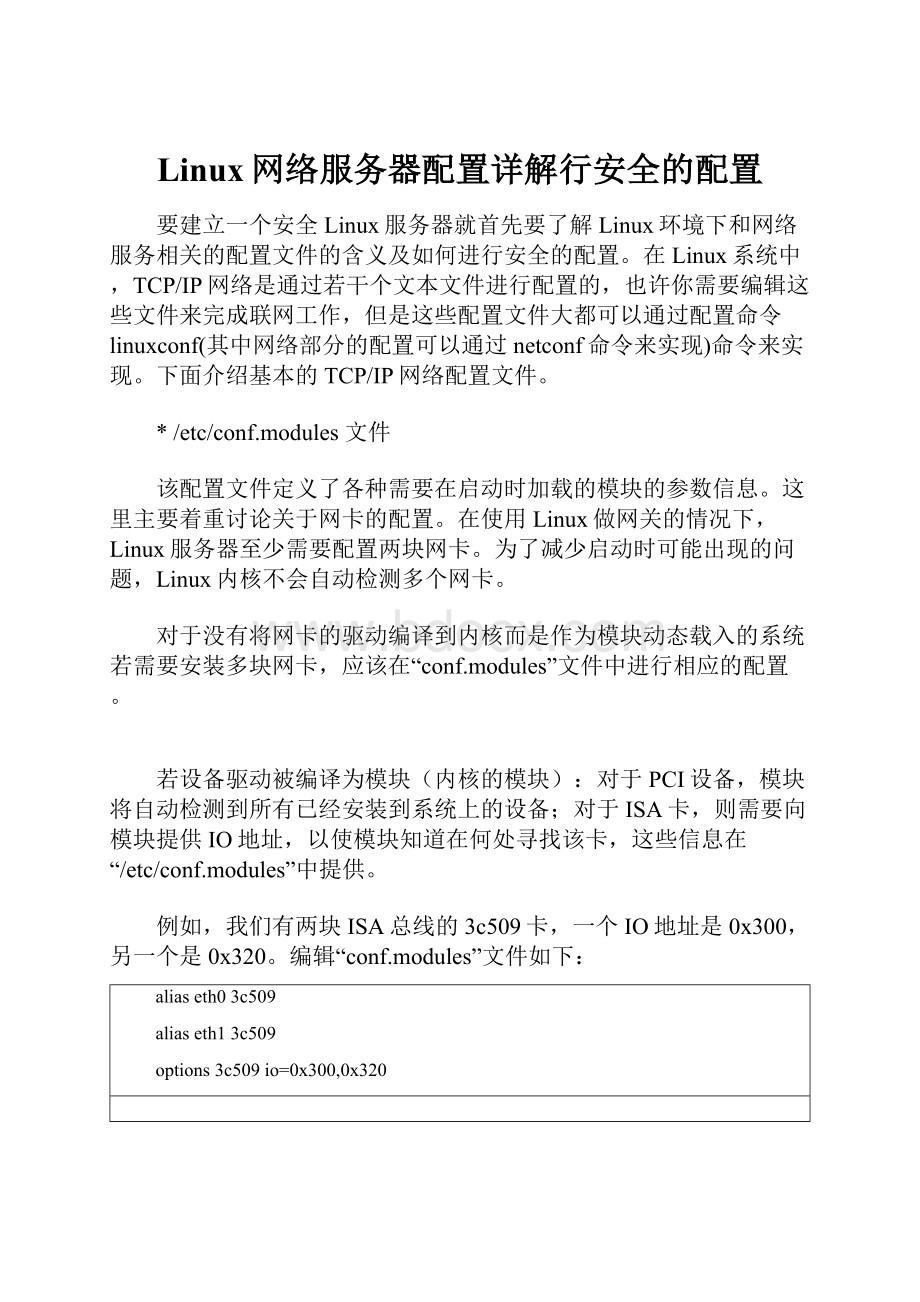

例如,我们有两块ISA总线的3c509卡,一个IO地址是0x300,另一个是0x320。

编辑“conf.modules”文件如下:

aliaseth03c509

aliaseth13c509

options3c509io=0x300,0x320

这是说明3c509的驱动程序应当分别以eth0或eth1的名称被加载(aliaseth0,eth1),并且它们应该以参数io=0x300,0x320被装载,来通知驱动程序到哪里去寻找网卡,其中0x是不可缺少的。

对于PCI卡,仅仅需要alias命令来使ethN和适当的驱动模块名关联,PCI卡的IO地址将会被自动的检测到。

对于PCI卡,编辑“conf.modules”文件如下:

aliaseth03c905

aliaseth13c905

若驱动已经被编译进了内核:

系统启动时的PCI检测程序将会自动找到所有相关的网卡。

ISA卡一般也能够被自动检测到,但是在某些情况下,ISA卡仍然需要做下面的配置工作:

在“/etc/lilo.conf”中增加配置信息,其方法是通过LILO程序将启动参数信息传递给内核。

对于ISA卡,编辑“lilo.conf”文件,增加如下内容:

append="ether="0,0,eth0ether="0,0,eth1"

注:

先不要在“lilo.conf”中加入启动参数,测试一下你的ISA卡,若失败再使用启动参数。

如果用传递启动参数的方法,eth0和eth1将按照启动时被发现的顺序来设置。

*/etc/HOSTNAME文件

该文件包含了系统的主机名称,包括完全的域名,如:

。

*/etc/sysconfig/network-scripts/ifcfg-ethN文件

在RedHat中,系统网络设备的配置文件保存在“/etc/sysconfig/network-scripts”目录下,ifcfg-eth0包含第一块网卡的配置信息,ifcfg-eth1包含第二块网卡的配置信息。

下面是“/etc/sysconfig/network-scripts/ifcfg-eth0”文件的示例:

DEVICE=eth0

IPADDR=208.164.186.1

NETMASK=255.255.255.0

NETWORK=208.164.186.0

BROADCAST=208.164.186.255

ONBOOT=yes

BOOTPROTO=none

USERCTL=no

若希望手工修改网络地址或在新的接口上增加新的网络界面,可以通过修改对应的文件(ifcfg-ethN)或创建新的文件来实现。

DEVICE=name

name表示物理设备的名字

IPADDR=addr

addr表示赋给该卡的IP地址

NETMASK=mask

mask表示网络掩码

NETWORK=addr

addr表示网络地址

BROADCAST=addr

addr表示广播地址

ONBOOT=yes/no

启动时是否激活该卡

none:

无须启动协议

bootp:

使用bootp协议

dhcp:

使用dhcp协议

USERCTL=yes/no

是否允许非root用户控制该设备

*/etc/resolv.conf文件

该文件是由域名解析器(resolver,一个根据主机名解析IP地址的库)使用的配置文件,示例如下:

search

nameserver208.164.186.1

nameserver208.164.186.2

“search”

表示当提供了一个不包括完全域名的主机名时,在该主机名后添加的后缀;“nameserver”表示解析域名时使用该地址指定的主机为域名服务器。

其中域名服务器是按照文件中出现的顺序来查询的。

*/etc/host.conf文件

在RedHat中,系统网络设备的配置文件保存在“/etc/sysconfig/network-scripts”目录下,ifcfg-eth0包含第一块网卡的配置信息,ifcfg-eth1包含第二块网卡的配置信息。

下面是“/etc/sysconfig/network-scripts/ifcfg-eth0”文件的示例:

DEVICE=eth0

IPADDR=208.164.186.1

NETMASK=255.255.255.0

NETWORK=208.164.186.0

BROADCAST=208.164.186.255

ONBOOT=yes

BOOTPROTO=none

USERCTL=no

若希望手工修改网络地址或在新的接口上增加新的网络界面,可以通过修改对应的文件(ifcfg-ethN)或创建新的文件来实现。

DEVICE=name

name表示物理设备的名字

IPADDR=addr

addr表示赋给该卡的IP地址

NETMASK=mask

mask表示网络掩码

NETWORK=addr

addr表示网络地址

BROADCAST=addr

addr表示广播地址

ONBOOT=yes/no

启动时是否激活该卡

none:

无须启动协议

bootp:

使用bootp协议

dhcp:

使用dhcp协议

USERCTL=yes/no

是否允许非root用户控制该设备

*/etc/resolv.conf文件

该文件是由域名解析器(resolver,一个根据主机名解析IP地址的库)使用的配置文件,示例如下:

search

nameserver208.164.186.1

nameserver208.164.186.2

“search”

表示当提供了一个不包括完全域名的主机名时,在该主机名后添加的后缀;“nameserver”表示解析域名时使用该地址指定的主机为域名服务器。

其中域名服务器是按照文件中出现的顺序来查询的。

*/etc/host.conf文件

在任何的网络环境中使用Linux系统,第一件要做的事就是了解一下服务器到底要提供哪些服务。

不需要的那些服务应该被禁止掉,最好卸载掉,这样黑客就少了一些攻击系统的机会。

查看“/etc/inetd.conf”文件,了解一下inetd提供哪些服务。

用加上注释的方法(在一行的开头加上#号),禁止任何不需要的服务,再给inetd进程发一个SIGHUP信号。

第一步:

把文件的许可权限改成600。

[root@deep]#chmod600/etc/inetd.conf

第二步:

确信文件的所有者是root。

[root@deep]#stat/etc/inetd.conf

第三步:

编辑“inetd.conf”文件(vi/etc/inetd.conf),禁止所有不需要的服务,如:

ftp、telnet、shell、login、exec、talk、ntalk、imap、pop-2、pop-3、finger、auth,等等。

如果你觉得某些服务有用,可以不禁止这些服务。

但是,把这些服务禁止掉,系统受攻击的可能性就会小很多。

改变后的“inetd.conf”文件的内容如下面所示:

#Tore-readthisfileafterchanges,justdoa'killall-HUPinetd'

#

#echostreamtcpnowaitrootinternal

#echodgramudpwaitrootinternal

#discardstreamtcpnowaitrootinternal

#discarddgramudpwaitrootinternal

#daytimestreamtcpnowaitrootinternal

#daytimedgramudpwaitrootinternal

#chargenstreamtcpnowaitrootinternal

#chargendgramudpwaitrootinternal

#timestreamtcpnowaitrootinternal

#timedgramudpwaitrootinternal

#

#Thesearestandardservices.

#

#ftpstreamtcpnowaitroot

/usr/sbin/tcpdin.ftpd-l-a

#telnetstreamtcpnowaitroot

/usr/sbin/tcpdin.telnetd

#

#Shell,login,exec,comsatandtalkareBSDprotocols.

#

#shellstreamtcpnowaitroot

/usr/sbin/tcpdin.rshd

#loginstreamtcpnowaitroot

/usr/sbin/tcpdin.rlogind

#execstreamtcpnowaitroot

/usr/sbin/tcpdin.rexecd

#comsatdgramudpwaitroot

/usr/sbin/tcpdsat

#talkdgramudpwaitroot

/usr/sbin/tcpdin.talkd

#ntalkdgramudpwaitroot

/usr/sbin/tcpdin.ntalkd

#dtalkstreamtcpwaitnobody

/usr/sbin/tcpdin.dtalkd

#

#Popandimapmailservicesetal

#

#pop-2streamtcpnowaitroot

/usr/sbin/tcpdipop2d

#pop-3streamtcpnowaitroot

/usr/sbin/tcpdipop3d

#imapstreamtcpnowaitroot

/usr/sbin/tcpdimapd

#

#TheInternetUUCPservice.

#

#uucpstreamtcpnowaituucp

/usr/sbin/tcpd/usr/lib/uucp/uucico-l

#

#Tftpserviceisprovidedprimarily

forbooting.Mostsites

#runthisonlyonmachinesactingas

"bootservers."Donotuncomment

#thisunlessyou*need*it.

#

#tftpdgramudpwaitroot

/usr/sbin/tcpdin.tftpd

#bootpsdgramudpwaitroot

/usr/sbin/tcpdbootpd

#

#Finger,systatandnetstatgiveout

userinformationwhichmaybe

#valuabletopotential"systemcrackers."

Manysiteschoosetodisable

#someoralloftheseservicestoimprovesecurity.

#

#fingerstreamtcpnowaitroot

/usr/sbin/tcpdin.fingerd

#cfingerstreamtcpnowaitroot

/usr/sbin/tcpdin.cfingerd

#systatstreamtcpnowaitguest

/usr/sbin/tcpd/bin/ps-auwwx

#netstatstreamtcpnowaitguest

/usr/sbin/tcpd/bin/netstat-finet

#

#Authentication

#

#authstreamtcpnowaitnobody

/usr/sbin/in.identdin.identd-l-e-o

#

#Endofinetd.conf

注意:

改变了“inetd.conf”文件之后,别忘了给inetd进程发一个SIGHUP信号(killall–HUPinetd)。

[root@deep/root]#killall-HUPinetd

第四步:

为了保证“inetd.conf”文件的安全,可以用chattr命令把它设成不可改变。

把文件设成不可改变的只要用下面的命令:

[root@deep]#chattr+i/etc/inetd.conf

这样可以避免“inetd.conf”文件的任何改变(意外或是别的原因)。

一个有“i”属性的文件是不能被改动的:

不能删除或重命名,不能创建这个文件的链接,不能往这个文件里写数据。

只有系统管理员才能设置和清除这个属性。

如果要改变inetd.conf文件,你必须先清除这个不允许改变的标志:

[root@deep]#chattr-i/etc/inetd.conf

但是对于诸如sendmail,named,www等服务,由于它们不象finger,telnet等服务,在请求到来时由inet守护进程启动相应的进程提供服务,而是在系统启动时,作为守护进程运行的。

而对于redhatlinux,提供了一个linuxconfig命令,可以通过它在图形界面下交互式地设置是否在启动时运行相关服务。

也可以通过命令来设置是否启动时启动某个服务,如:

[root@deep]#chkconfig–level35namedoff。