JYYHPS信息安全风险评估管理程序Word文档下载推荐.doc

《JYYHPS信息安全风险评估管理程序Word文档下载推荐.doc》由会员分享,可在线阅读,更多相关《JYYHPS信息安全风险评估管理程序Word文档下载推荐.doc(18页珍藏版)》请在冰豆网上搜索。

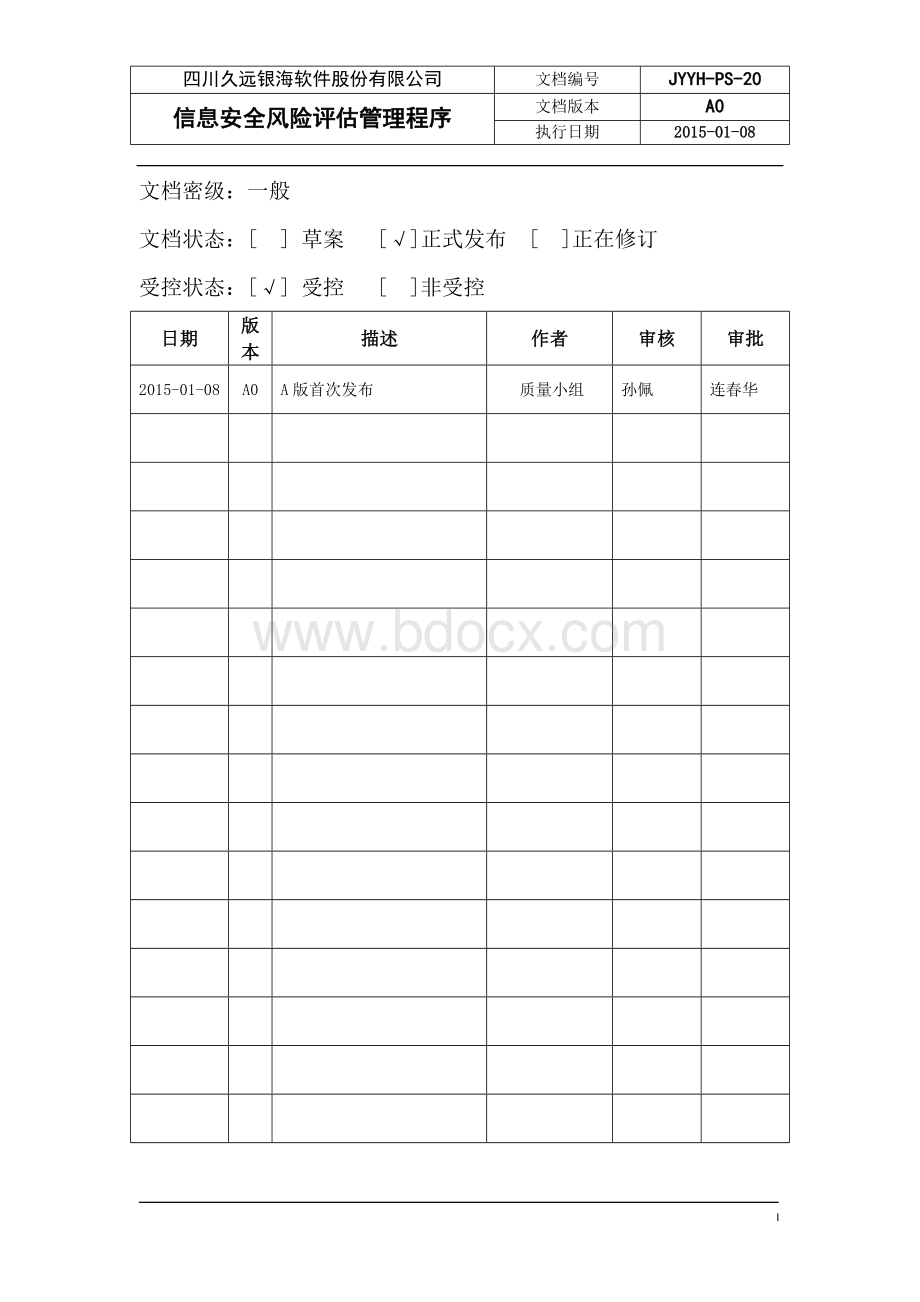

信息安全风险评估管理程序 RiskAssessment

目录

1. 适用 1

2. 目的 1

3. 职责 1

4. 程序 1

4.1. 风险评估前准备 1

4.2. 信息资产的识别 1

4.3. 信息资产风险等级评估 2

4.4. 不可接受风险的确定和处理 2

4.5. 评估时机 3

5. 相关/支持性文件 3

6. 附表 3

6.1. 信息资产分类参考目录 4

6.2. 资产赋值判断准则 6

6.2.1. 机密性赋值 6

6.2.2. 完整性赋值 7

6.2.3. 可用性赋值 7

6.2.4. 资产重要性等级 8

6.3. 信息安全威胁参考表 8

6.4. 信息安全薄弱点参考表 9

6.5. 威胁发生可能性等级对照表 11

6.6. 当前控制力度等级表 12

6.7. 弱点被利用可能性等级表 12

6.8. 事件可能影响程度等级对照表 12

6.8.1. 对机密性的影响等级 12

6.8.2. 对完整性的影响等级赋值 13

6.8.3. 对可用性的影响等级 13

6.8.4. 事件影响程度等级 13

6.9. 信息安全风险矩阵计算表 13

6.10. 信息安全风险接受准则 14

----------------------------------------------5----------------------------------------------

1.适用

本程序适用于本公司信息安全管理体系(ISMS)范围内信息安全风险评估活动。

2.目的

本程序规定了公司所采用的信息安全风险评估方法。

通过识别信息资产、风险等级评估认知本公司的信息安全风险,在考虑控制成本与风险平衡的前提下选择合适控制目标和控制方式将信息安全风险控制在可接受的水平,保持本公司业务持续性发展,以满足本公司信息安全管理方针的要求。

3.职责

1、过程改进委员会会负责牵头成立风险评估小组。

2、风险评估小组负责编制信息安全风险评估计划,监督风险评估过程,确认评估结果,形成《信息安全风险评估报告》。

3、各部门主管或主管指定人员负责本部门使用或管理的信息资产的识别和风险评估,并负责本部门所涉及的信息资产的具体安全控制工作。

4.程序

4.1.风险评估前准备

1、过程改进委员会会牵头成立风险评估小组,小组成员至少应该包含:

信息安全管理体系负责部门的成员、信息安全重要责任部门的成员。

2、风险评估小组制定信息安全风险评估计划,下发各部门主管或主管指定人员。

3、必要时应对风险评估实施人员进行风险评估相关知识和表格填写的培训。

4.2.信息资产的识别

1、风险评估小组通过电子邮件向各部门主管或主管指定人员发放《信息资产分类参考目录》、《资产赋值判断准则》、《信息资产识别表》,同时提出信息资产识别的要求。

2、各部门主管或主管指定人员参考《信息资产分类参考目录》识别本部门信息资产,填写《信息资产识别表》,并根据《资产赋值判断准则》判断每类资产的赋值,经本部门主管确认后,在风险评估计划规定的时间内提交风险评估小组审核汇总。

3、风险评估小组对各部门填写的《信息资产识别表》进行审核,确保没有遗漏信息资产,形成公司的《信息资产识别表》,并存档。

4.3.信息资产风险等级评估

1、应按资产分类对《信息资产识别表》中的所有资产进行风险评估,评估应考虑威胁发生的可能性和威胁发生后对信息资产造成的影响程度两方面因素。

2、风险评估小组向各部门内审员分发《信息资产风险评估表》、《信息安全威胁参考表》、《信息安全薄弱点参考表》、《威胁发生可能性等级对照表》、《威胁利用弱点可能影响程度等级对照表》。

3、各部门主管或主管指定人员根据资产本身所处的环境条件,参考《信息安全威胁参考表》识别每个信息资产所面临的威胁,针对每个威胁,识别目前已有的控制;

并参考《信息安全薄弱点参考表》识别可能被该威胁所利用的薄弱点;

在考虑现有的控制前提下,参考《威胁发生可能性等级对照表》判断每项信息资产所面临威胁发生的可能性;

参考《弱点被利用可能性等级表》判断威胁利用弱点的可能性,《威胁利用弱点可能影响程度等级对照表》,判断威胁利用薄弱点可能使信息资产保密性、完整性或可用性丢失所产生的影响程度等级。

将结果填写在《信息资产风险评估表》上,提交风险评估小组审核汇总。

4、风险评估小组考虑本公司整体的信息安全要求,对各部门填写的《信息资产风险评估表》进行审核,确保风险评估水平的一致性,确保没有遗漏重要信息安全风险。

如果对评估结果进行修改,应该和资产责任部门进行沟通并获得该部门的确认。

5、风险评估小组根据《信息安全风险矩阵计算表》计算风险等级,完成公司的《信息资产风险评估表》,并存档。

4.4.不可接受风险的确定和处理

1、风险评估小组根据《信息安全风险接受准则》,确定风险的可接受性;

针对不可接受风险编制《信息安全风险处置计划》,该计划应该规定风险处理方式、责任部门和时间进度;

编制《信息安全风险评估报告》,陈述本公司信息安全管理现状,分析存在的信息安全风险,在《信息安全风险处置计划》中提出信息安全管理(控制)的建议与措施,提交过程改进委员会会进行审核,由管理者代表批准实施。

2、各责任部门按照《信息安全风险处置计划》的要求采取有效安全控制措施后,原评估部门重新评估其风险等级,确保所采取的控制措施是充分的,直到其风险降至可接受为止。

4.5.评估时机

1、每年重新评估一次,以确定是否存在新的威胁或薄弱点及是否需要增加新的控制措施,对发生以下情况需及时进行风险评估:

当发生重大信息安全事故时;

当信息网络系统发生重大更改时;

过程改进委员会会确定有必要时。

2、风险评估小组对新增加、转移的或授权销毁的信息资产应及时按照本程序在《信息资产识别表》上予以添加或变更。

5.相关/支持性文件

1、《信息安全适用性声明》

2、《信息安全管理手册》

3、《文件控制程序》

4、《信息安全风险评估报告》

6.附表

记录名称

保存部门

保存期限

《信息资产识别表》

运营管理中心

1年

《信息资产风险评估表》

《信息安全风险评估报告》

2年

《信息安全风险处置计划》

《残余风险评审表》

6.1.信息资产分类参考目录

大类

详细分类

举例

文档和数据

经营规划

中长期规划等

经营计划等

组织情况

组织变更方案等

组织机构图等

组织变更通知等

组织手册等

规章制度

各项规程、业务手册等

人事制度

人事方案等

人事待遇资料等

录用计划等

离职资料等

中期人员计划等

人员构成等

人事变动通知等

培训计划等

培训资料等

财务信息

预决算(各类投资预决算)等

业绩(财务报告)等

中期财务状况等

资金计划等

成本等

财务数据的处理方法(成本计算方法和系统,会计管理审查等经营分析系统,减税的方法、规程)等

营业信息

市场调查报告(市场动向,顾客需求,其它公司动向及对这些情况的分析方法和结果)等

商谈的内容、合同等

报价等

客户名单等

营业战略(有关和其它公司合作销售、销售途径的确定及变更,对代理商的政策等情报)等

退货和投诉处理(退货的品名、数量、原因及对投诉的处理方法)等

供应商信息等

技术信息

试验/分析数据(本公司或者委托其它单位进行的试验/分析)等

研究成果(本公司或者和其它单位合作研究开发的技术成果)等

科技发明的内容(专利申请书以及有关的资料/试验数据)等

开发计划书等

新产品开发的体制、组织(新品开发人员的组成,业务分担,技术人员的配置等)

技术协助的有关内容(协作方,协作内容,协作时间等)

教育资料等

技术备忘录等

软件信息

生产管理系统等

技术解析系统等

计划财务系统等

设计书等

流程等

编码、密码系统等

源程序表等

其他

诉讼或其他有争议案件的内容(民事、无形资产、工伤等纠纷内容)

公司基本设施情况(包括动力设施)等

董事会资料(新的投资领域、设备投资计划等)

公司电话簿等

公司安全保卫实施情况及突发事件对策等

软件

操作系统

Windows、Linux等

应用软件/系统

开发工具、办公软件、网站平台、财务系统等

数据库

MSSQLServer、MySQL等

硬件设备

通讯工具

传真等

传输线路

光纤、双绞线等

存储媒体

磁带、光盘、软盘、U盘等

存储设备

光盘刻录机、磁带机等

文印设备

打印机、复印机、扫描仪

服务器

PCServer、小型机等

桌面终端

PC、工作站等

网络通信设备

路由器、交换机、集线器、无线路由器等

网络安全设备

防火墙、防水墙、IPS等

支撑设施

UPS、机房空调、发电机等

人力资源

高层管理人员

公司总/副总经理、总监等

中层管理人员

部门经理

技术管理人员

项目经理、项目组长、安全工程师

普通技术人员

软件工程师、程序员、测试工程师、界面工程师等

IT服务人员

系统管理员、网络管理员、维护工程师

其它

人事、行政、财务等人员

服务

通信

ADSL、光纤等

房租

办公房屋租用

托管

服务器托管、虚拟主机、邮箱托管

法律

外聘律师、法律顾问

供电

照明电、动力电

审计

财务审计

6.2.资产赋值判断准则

对资产的赋值不仅要考虑资产的经济价值,更重要的是要考虑资产的安全状况对于系统或组织的重要性,由资产在其三个安全属性上的达成程度决定。

资产赋值的过程也就是对资产在机密性、完整性和可用性上的达成程度进行分析,并在此基础上得出综合结果的过程。

达成程度可由安全属性缺失时造成的影响来表示,这种影响可能造成某些资产的损害以至危及信息系统,还可能导致经济效益、市场份额、组织形象的损失。

6.2.1.机密性赋值

根据资产在机密性上的不同要求,将其分为三个不同的等级,分别对应资产在机密性上应达成的不同程度或者机密性缺失时对整个组织的影响。

赋值

标识

定义

3

高

包含组织最重要的秘密,关系未来发展的前途命运,对根本利益有着决定性的影响,如果泄露会造成灾难性的损害,例如直接损失超过100万人民币,或重大项目(合同)失败,或失去重要客户,或关键业务中断3天。

2

中

组织的一般性秘密,其泄露会使组织的安全和利益受到损害,例如直接损失超过10万人民币,或项目(合同)失败,或失去客户,或关键业务中断超过1天。

1

低

可在社会、组织内部或在组织某一部门内部公开的信息,向外扩散有可能对组织的