Juniper ns5GT的基本配置.docx

《Juniper ns5GT的基本配置.docx》由会员分享,可在线阅读,更多相关《Juniper ns5GT的基本配置.docx(14页珍藏版)》请在冰豆网上搜索。

Juniperns5GT的基本配置

文章只是JuniperNetScreen-5G的一些入门配置,就是能把这个东西配置起来,实现一个基于策略的站点到站点的VPN,把一个公司与另一公司通过这个VPN连起来。

配置VPN的目的主要是想让两个公司的通过这个VPN通信。

实验环境:

站点A:

(1)ISP提供的IP为:

61.172.1.100/27

(2)使用192.168.3.0/24为局域网网段,也是这个网段VPN到另一站点B

站点B:

(1)ISP提供的IP为:

61.172.1.200/27

(2)使用192.168.5.0/24为局域网网段,也是这个网段VPN到另一站点A

*:

61.172.1.100/200是我随意写的,若真的有纯属巧合。

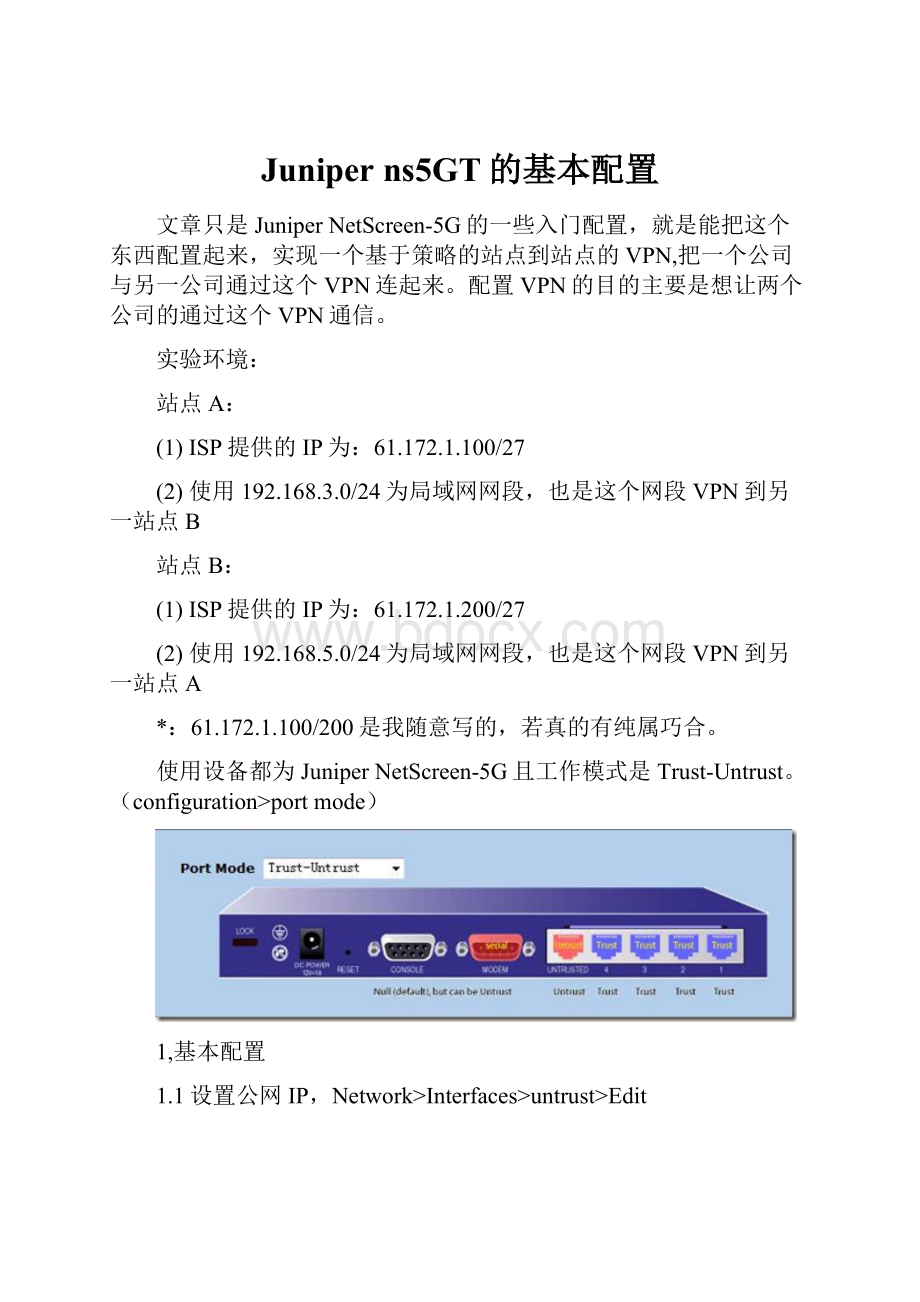

使用设备都为JuniperNetScreen-5G且工作模式是Trust-Untrust。

(configuration>portmode)

1,基本配置

1.1设置公网IP,Network>Interfaces>untrust>Edit

如果想通过这个IP来管理该设备则把Manageable勾选,并在managementservices中选webUI,Telnet,SSH,SNMP,SSL方式之一进行管理该设备。

为了安全一般不这样做。

1.2,设置trust的IP,局域网IP,Network>Interfaces>trust>Edit

这里最好设一个固定的IP,manageable勾选,managementservices里我都选中了,因为我想通过这个IP来管理这个设备。

Otherservices里还选了一个ping,当发生问题时我想ping一下这个设置,看看它有没有down掉。

1.3,设置它为局域网提供DHCP服务,Network>DHCP>trust>Edit

设置DHCP的作用围:

Network>DHCP>trust>Edit>Addresses

1.4,设置DNS,Network>DHCP>trust>Edit>AdvancedOptions

1.5,配置网关,Network>Routing>Destination>选trust-vr,>new

在IPAddress/netmask写0.0.0.0/0就可以,其实就是添加了一个静态路由,Network>Routing>Destination,如下图

1.6,配置策略,Policies>new

接着做如下设置

在sourceAddress里选ANY,表示与trust口在同一网段并以此trust口的IP为网关的计算机都可以访问到DestinationAddress设置的IP,service的服务(FTP,MAIL,DNS,MSN),Action选permit。

这条策略如果没有则要添加,若有就不用设置了。

完成以上的配置后,局域网192.168.3.0通过这个设备就可以上网了。

如果设备是新的,则可以通过向导完成以上设置。

2,端口映射,也叫开端口。

2.1把SMTP服务,POP3或IMAP映射到网的MAIL服务器192.168.3.10

NetWork>Interfaces>untrust>Edit>VIP>NewVIPService

以上服务都是默认的端口,如果在实际应用时,更改常用服务的端口,那就要做相应的改动。

比如把http的80更改为8080,那么就要做VIP时,VirtualPort那地方更改为8080。

2.2,创建一个新服务,端口为6000-8000

Objects>Services>Custom>New

NetWork>Interfaces>untrust>Edit>VIP>NewVIPService

2.3,创建一个服务组g-vip,把SMTP,POP3,IMAP,s-test放到这个组里

Objects>services>groups

完成2.1及2.2的操作后,不要忘了做策略,否则是无效的。

Policies

接着做以下设置

设置以上策略,就是只允许外网访问网的SMTP,POP3,IMAP及自定义的服务s-test(开放的6000-8000端口)

完成以上设置后,通过NetWork>Interfaces>untrust>Edit就可以看到以下容:

到此就可以看到画红线的两条策略:

到这一步后,JuniperNetScreen-5GT基本功能就完成了。

基于策略的站点到站点的VPN,自动密钥IKE

3,配置一个站点到站点的VPN,在这配置一个简单的基于策略的站点到站点的VPN,自动密钥IKE使用共享。

3.1,VPNS>AutokeyAdvanced>Gateway>new

如果SecurityLevel选择了Custom,则在上图中再选择advanced,进阶设置安全

两端要设置相同的配置。

3.2,VPNS>AutokeyIKE>New

选Advanced进一步设置securitylevel,因为我选了custom

3.3,最后一定要记住做策略

在做策略前,我们先创建两个AddressBook,就相当于给局域网要进行VPN的网段起个名字;另一站点要进行VPN的网段起个名字,这样做的目的是要给VPN的网段围进行划分。

Objects>Addresses>New

Objects>Addresses>New

Policies

到此为止,我们所做策略就4条:

一定要注意的是策略是有顺序的,比如把ID为3的那条与ID为1的那条策略的上下顺序调整一下,你就会发现配置的VPN没有达到目的,就是当你ping192.168.5.2时发现不通。

就因为当时我没注意到这点,VPN总是不通郁闷了好几天,配置过程没有错误,可就是不通。