Solaris安全配置基线.docx

《Solaris安全配置基线.docx》由会员分享,可在线阅读,更多相关《Solaris安全配置基线.docx(36页珍藏版)》请在冰豆网上搜索。

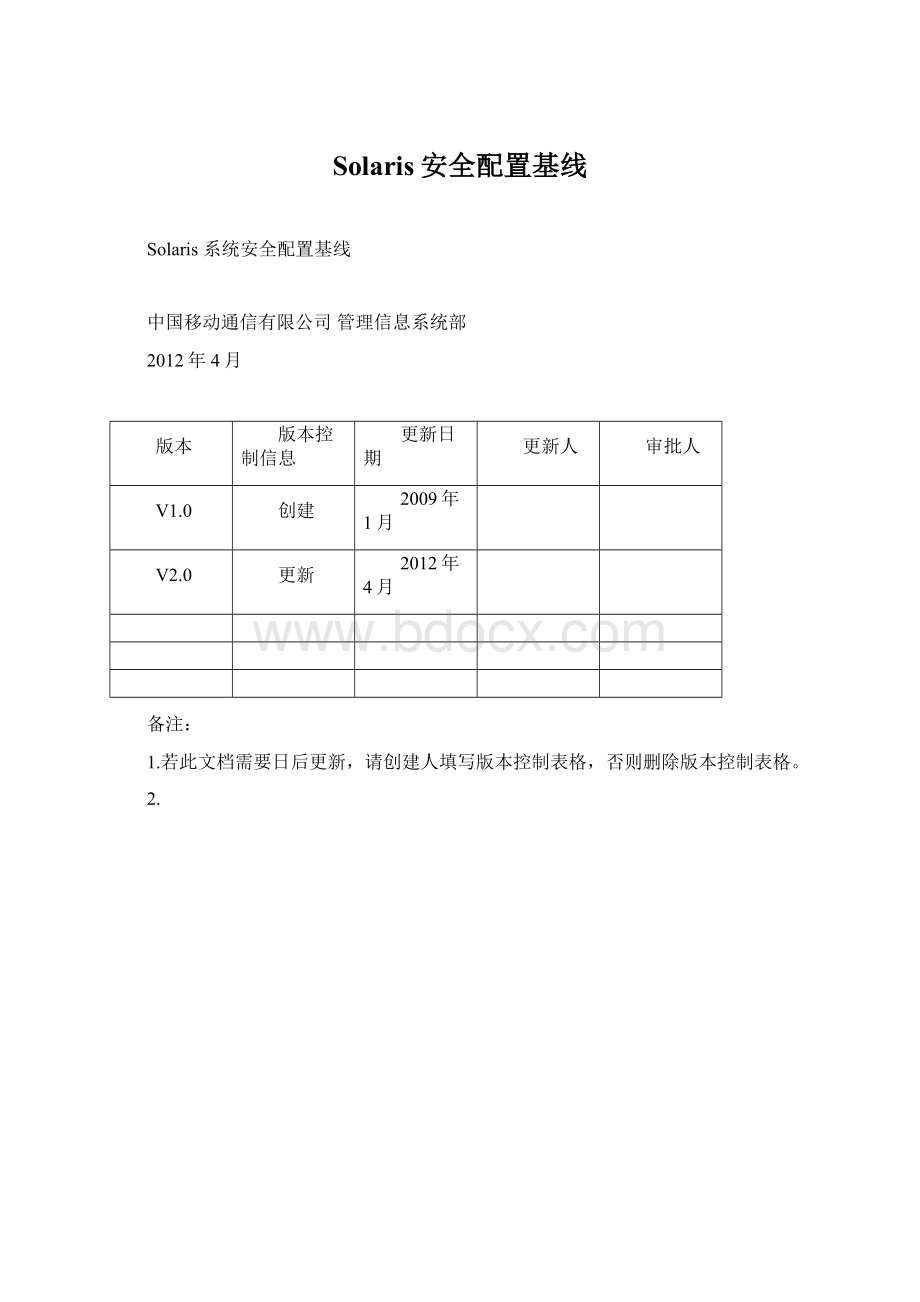

Solaris安全配置基线

Solaris系统安全配置基线

中国移动通信有限公司管理信息系统部

2012年4月

版本

版本控制信息

更新日期

更新人

审批人

V1.0

创建

2009年1月

V2.0

更新

2012年4月

备注:

1.若此文档需要日后更新,请创建人填写版本控制表格,否则删除版本控制表格。

2.

第1章概述

第2章

2.1目的

2.2

本文档规定了中国移动通信有限公司管理信息系统部门所维护管理的SOLARIS操作系统的主机应当遵循的操作系统安全性设置标准,本文档旨在指导系统管理人员或安全检查人员进行SOLARIS操作系统的安全合规性检查和配置。

2.3适用范围

2.4

本配置标准的使用者包括:

服务器系统管理员、应用管理员、网络安全管理员。

本配置标准适用的范围包括:

中国移动总部和各省公司信息化部门维护管理的SOLARIS服务器系统。

2.5适用版本

2.6

SOLARIS系列服务器。

2.7实施

2.8

本标准的解释权和修改权属于中国移动集团管理信息系统部,在本标准的执行过程中若有任何疑问或建议,应及时反馈。

本标准发布之日起生效。

2.9例外条款

2.10

欲申请本标准的例外条款,申请人必须准备书面申请文件,说明业务需求和原因,送交中国移动通信有限公司管理信息系统部进行审批备案。

第3章帐户管理、认证授权

第4章

4.1帐户

4.2

4.2.1管理无关帐户*

安全基线项目名称

操作系统Solaris无关帐户安全基线要求项

安全基线编号

SBL-Solaris-02-01-01

安全基线项说明

应删除或锁定与设备运行、维护等工作无关的帐户。

系统内存在不

可删除的内置帐户,包括root,bin等。

检测操作步骤

使用删除或锁定的与工作无关的帐户登录系统

基线符合性判定依据

需要锁定的用户:

listen,gdm,webservd,nobody,nobody4、noaccess。

备注

手工判断

4.2.2限制超级用户远程登录

安全基线项目名称

操作系统Solaris远程登录安全基线要求项

安全基线编号

SBL-Solaris-02-01-02

安全基线项说明

限制具备超级管理员权限的用户远程登录。

远程执行管理员权限操作,应先以普通权限用户远程登录后,再切换到超级管理员权限帐户后执行相应操作

检测操作步骤

root从远程使用ssh登录;

普通用户从远程使用ssh登录

基线符合性判定依据

root远程登录不成功,提示“Notonsystemconsole”;

普通用户可以登录成功,而且可以切换到root用户

备注

4.2.3用户共享帐户避免*

安全基线项目名称

操作系统Solaris用户帐户共享安全基线要求项

安全基线编号

SBL-Solaris-02-01-03

安全基线项说明

应按照用户分配帐户。

避免不同用户间共享帐户。

避免用户帐户和设备间通信使用的帐户共享。

检测操作步骤

为用户创建帐户:

#useraddusername#创建帐户

#passwdusername#设置密码

修改权限:

#chmod750directory#其中755为设置的权限,可根据实际情况设置相应的权限,directory是要更改权限的目录)

使用该命令为不同的用户分配不同的帐户,设置不同的口令及权限信息等。

基线符合性判定依据

能够登录成功并且可以进行常用操作;

使用不同的帐户进行登录并进行一些常用操作

备注

手工判断

4.3口令和认证

4.4

4.4.1口令长度

安全基线项目名称

操作系统Solaris口令长度安全基线要求项

安全基线编号

SBL-Solaris-02-02-01

安全基线项说明

对于采用静态口令认证技术的设备,口令长度至少8位,并包括数字、小写字母、大写字母和特殊符号4类中至少2类。

检测操作步骤

1、检查口令强度配置选项是否可以进行如下配置:

i.配置口令的最小长度;

ii.将口令配置为强口令。

2、创建一个普通帐户,为用户配置与用户名相同的口令、只包含字符或数字的简单口令以及长度短于8位的口令,查看系统是否对口令强度要求进行提示;输入带有特殊符号的复杂口令、普通复杂口令,查看系统是否可以成功设置。

基线符合性判定依据

不符合密码强度的时候,系统对口令强度要求进行提示;

符合密码强度的时候,可以成功设置;

备注

4.4.2口令生存期略

安全基线项目名称

操作系统Solaris口令生存周期安全基线要求项

安全基线编号

SBL-Solaris-02-02-02

安全基线项说明

对于采用静态口令认证技术的设备,帐户口令的生存期不长于90天。

检测操作步骤

1、参考配置操作

vi/etc/default/passwd文件:

MAXWEEKS=13密码的最大生存周期为13周;(Solaris8&10)

PWMAX=90#密码的最大生存周期;(Solaris其它版本)

2、补充操作说明

对于Solaris8以前的版本,PWMIN对应MINWEEKS,PWMAX对应MAXWEEKS等,需根据/etc/default/passwd文件说明确定。

NIS系统无法生效,非NIS系统或NIS+系统能够生效。

基线符合性判定依据

过期帐户登录不成功;

备注

4.4.3重复口令使用

安全基线项目名称

操作系统Solaris重复口令安全基线要求项

安全基线编号

SBL-Solaris-02-02-03

安全基线项说明

对于采用静态口令认证技术的设备,应配置设备,使用户不能重复使用最近5次(含5次)内已使用的口令。

检测操作步骤

cat/etc/default/passwd,查看HISTORY设置。

基线符合性判定依据

HISTORY=5

备注

4.4.4认证次数*

安全基线项目名称

操作系统Solaris认证次数安全基线要求项

安全基线编号

SBL-Solaris-02-02-04

安全基线项说明

对于采用静态口令认证技术的设备,应配置当用户连续认证失败次数超过10次,锁定该用户使用的帐户。

检测操作步骤

1、当本地用户登陆失败次数等于或者大于允许的重试次数则帐户被锁定:

cat/etc/user_attr

cat/etc/security/policy.conf

查看LOCK_AFTER_RETRIES;

2、查看重试的次数:

cat/etc/default/login

查看RETRIES。

基线符合性判定依据

LOCK_AFTER_RETRIES=YES

RETRIES=10

备注

注意!

版本9以后可以支持此项功能。

9以前的版本不支持,此项设置会影响性能,建议设置后对访问此服务器源地址做限制。

4.4.5用户权利指派*

安全基线项目名称

操作系统Solaris用户权力指派安全基线要求项

安全基线编号

SBL-Solaris-02-02-05

安全基线项说明

在设备权限配置能力内,根据用户的业务需要,配置其所需的最小权限。

检测操作步骤

1、设备系统能够提供用户权限的配置选项,并记录对用户进行权限配置是否必须在用户创建时进行;

2、记录能够配置的权限选项内容;

3、所配置的权限规则应能够正确应用,即用户无法访问授权范围之外的系统资源,而可以访问授权范围之内的系统资源。

基线符合性判定依据

/etc/passwd必须所有用户都可读,root用户可写–rw-r—r—

/etc/shadow只有root可读–r--------

/etc/group必须所有用户都可读,root用户可写–rw-r—r—

备注

手工检查

4.4.6访问权限控制

安全基线项目名称

操作系统Solaris访问权限控制安全基线要求项

安全基线编号

SBL-Solaris-02-02-06

安全基线项说明

控制用户缺省访问权限,当在创建新文件或目录时应屏蔽掉新文件或目录不应有的访问允许权限。

防止同属于该组的其它用户及别的组的用户修改该用户的文件或更高限制。

检测操作步骤

#cat/etc/default/login查看umask内容

基线符合性判定依据

应设置umask027

备注

4.4.7FTP访问权限*

安全基线项目名称

操作系统SolarisFTP访问权限控制安全基线要求项

安全基线编号

SBL-Solaris-02-02-07

安全基线项说明

控制FTP进程缺省访问权限,当通过FTP服务创建新文件或目录时应屏蔽掉新文件或目录不应有的访问允许权限。

检测操作步骤

查看新建的文件或目录的权限,操作举例如下:

#more/etc/ftpusers#Solaris8

#more/etc/ftpd/ftpusers#Solaris10

#more/etc/ftpaccess#Solaris8

#more/etc/ftpd/ftpaccess#Solaris10

基线符合性判定依据

权限设置符合实际需要;不应有的访问允许权限被屏蔽掉

补充说明

查看#catftpusers

说明:

在这个列表里边的用户名是不允许ftp登陆的。

应包括:

root

daemon

bin

sys

adm

lp

uucp

nuucp

listen

nobody

noaccess

nobody4

备注

手工判断

第5章日志配置操作

第6章

6.1日志配置

6.2

6.2.1用户登录记录

安全基线项目名称

操作系统Solaris用户登录审计安全基线要求项

安全基线编号

SBL-Solaris-03-01-01

安全基线项说明

设备应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的帐户,登录是否成功,登录时间,以及远程登录时,用户使用的IP地址。

检测操作步骤

查看文件:

more/etc/default/login中的SYSLOG;

/var/adm/wtmpx或者wtmp,wtmps文件中记录着所有登录过主机的用户,时间,来源等内容,该文件不具可读性,可用last命令来看。

#last

基线符合性判定依据

SYSLOG=YES

列出用户帐户、登录是否成功、登录时间、远程登录时的IP地址

备注

6.2.2日志功能配置

安全基线项目名称

操作系统Solaris日志功能配置安全基线要求项

安全基线编号

SBL-Solaris-03-01-02

安全基线项说明

设备应配置日志功能,记录用户对设备的操作,包括但不限于以下内容:

帐户创建、删除和权限修改,口令修改,读取和修改设备配置,读取和修改业务用户的话费数据、身份数据、涉及通信隐私数据。

需记录要包含用户帐户,操作时间,操作内容以及操作结果。

检测操作步骤

#lastcomm[username]

基线符合性判定依据

能够显示出包含配置内容中所要求的全部内容。

备注

6.2.3设备安全事件记录*

安全基线项目名称

操作系统Solaris设备安全审计功能配置安全基线要求项

安全基线编号

SBL-Solaris-03-01-03

安全基线项说明

设备应配置日志功能,记录对与设备相关的安全事件。

检测操作步骤

查看配置文件vi/etc/syslog.conf,

基线符合性判定依据

应配置如下类似语句:

*.err;kern.debug;daemon.notice;/var/adm/messages

定义为需要保存的设备相关安全事件

备注

手工检查

6.2.4远程日志*

安全基线项目名称

操作系统Solaris远程日志安全基线要求项

安全基线编号

SBL-Solaris-03-01-04

安全基线项说明

设备配置远程日志功能,将需要重点关注的日志内容传输到日志服务器。

检测操作步骤

查看配置文件vi/etc/syslog.conf,

基线符合性判定依据

应配置类似一行:

*.*@192.168.0.1

可以将"*.*"替换为你实际需要的日志信息。

比如:

kern.*/mail.*等等。

可以将此处192.168.0.1替换为实际的IP或域名。

重新启动syslog服务,依次执行下列命令:

/etc/init.d/syslogstop

/etc/init.d/syslogstart

检测操作

查看日志服务器上的所收到的日志文件。

备注

根据应用场景的不同,如部署场景需开启此功能,则强制要求此项。

6.2.5记录不良尝试

安全基线项目名称

操作系统Solaris失败操作审计安全基线要求项

安全基线编号

SBL-Solaris-03-01-05

安全基线项说明

设备应配置日志功能,记录用户使用SU命令的情况,记录不良的尝试记录。

检测操作步骤

查看配置文件vi/etc/default/su,

基线符合性判定依据

SYSLOG=YES

备注

6.2.6应用或服务日志配置

安全基线项目名称

操作系统Solaris服务日志配置安全基线要求项

安全基线编号

SBL-Solaris-03-01-06

安全基线项说明

系统上运行的应用/服务也应该配置相应日志选项,比如cron。

检测操作步骤

查看配置文件vi/etc/default/cron,

基线符合性判定依据

应包含设置"CRONLOG=yes"

查看日志存放文件,如cron的日志:

more/var/cron/log

日志中能够列出相应的应用/服务的详细日志信息

备注

6.2.7日志文件读取控制

安全基线项目名称

操作系统Solaris日志读取安全基线要求项

安全基线编号

SBL-Solaris-03-01-07

安全基线项说明

设备应配置权限,控制对日志文件读取、修改和删除等操作。

检测操作步骤

修改文件权限:

chmod644/var/adm/messages

chmod644/var/adm/utmpx

chmod644/var/adm/wmtpx

chmod600/var/adm/sulog

查看syslog.conf文件中配置的日志存放文件:

more/etc/syslog.conf

使用ls–l/var/adm查看的目录下日志文件的权限,messages、utmpx、wmtpx的权限应为644,如下所示:

-rw-r--r--1rootrootmessage

-rw-r--r--1rootbinutmpx

-rw-r--r--1admadmwtmpx

sulog的权限应为600,如下所示:

-rw-------1rootrootsulog

基线符合性判定依据

没有相应权限的用户不能查看或删除日志文件;

对于其他日志文件,也应该设置适当的权限,如登录失败事件的日志、操作日志,具体文件查看syslog.conf中的配置。

备注

第7章IP协议安全配置

第8章

8.1IP协议

8.2

8.2.1IP安全机制

安全基线项目名称

操作系统SolarisIP安全基线要求项

安全基线编号

SBL-Solaris-04-01-01

安全基线项说明

对于使用IP协议进行远程维护的设备,设备应配置使用SSH等加密协议。

检测操作步骤

查看SSH服务状态:

#ps–elf|grepssh

查看telnet服务状态:

#ps–elf|greptelnet

基线符合性判定依据

SSH服务状态查看结果为:

online

telnet服务状态查看结果为:

disabled

备注

8.2.2主机系统禁止ICMP重定向

安全基线项目名称

操作系统SolarisICMP重定向安全基线要求项

安全基线编号

SBL-Solaris-04-01-02

安全基线项说明

主机系统应该禁止ICMP重定向,采用静态路由。

检测操作步骤

查看/etc/rc2.d/S?

?

inet内容

基线符合性判定依据

应包含ip_send_redirects=0

备注

8.2.3IP服务端口及进程管理*

安全基线项目名称

操作系统SolarisIP服务端口和进程安全基线要求项

安全基线编号

SBL-Solaris-04-01-03

安全基线项说明

设备应支持列出对外开放的IP服务端口和设备内部进程的对应表。

检测操作步骤

开放的服务列表

SOLARIS8&9命令:

#cat/etc/inetd.conf

SOLARIS10命令:

inetadm

开放的端口列表

命令:

#netstat-an

服务端口和进程对应表:

命令:

cat/etc/services

2、补充操作说明

ftp-data20/tcp

ftp21/tcp

ssh22/tcp

telnet23/tcp

smtp25/tcp

pop2109/tcp

pop3110/tcp

imap143/tcp

ldap389/udp

tftp69/udp

rje77/tcp

finger79/tcp

link87/tcp

supdup95/tcp

iso-tsap102/tcp

x400103/tcp

x400-snd104/tcp

ntp123/tcp

login513/tcp

shell514/tcp

syslog514/udp

基线符合性判定依据

1、判定条件

能够列出端口和服务对应表。

2、检测操作

开放的服务列表

命令:

#cat/etc/inetd.conf

#inetdadm

开放的端口列表

命令:

#netstat-an

服务端口和进程对应表:

命令:

cat/etc/services

备注

手工检查

8.2.4维护IP地址限制*

安全基线项目名称

操作系统Solaris维护IP地址限制安全基线要求项

安全基线编号

SBL-Solaris-04-01-04

安全基线项说明

对于通过IP协议进行远程维护的设备,设备应支持对允许登陆到该设备的IP地址范围进行设定。

检测操作步骤

1、参考配置操作

2、

编辑etc/default/inetd文件,将其中的ENABLE_TCPWRAPPERS行前的注释去掉,并修改ENABLE_TCPWRAPPERS=NO为ENABLE_TCPWRAPPERS=YES。

编辑/etc/hosts.allow和/etc/hosts.deny两个文件

vi/etc/hosts.allow

增加一行:

允许访问的IP;举例如下:

sshd:

192.168.1.:

allow#允许192.168.1的整个网段使用ssh访问

in.telnetd:

192.168.1.#允许192.168.1网段的IP通过telnet登录。

vi/etc/hosts.deny

增加如下:

in.telnetd:

all#拒绝所有IP通过telnet访问

sshd:

all#拒绝所有IP通过ssh访问

重启进程或服务:

#pkill-HUPinetd

#/etc/init.d/inetsvcstop

#/etc/init.d/inetsvcstart

2、补充操作说明

solaris9forx86下,更改/etc/inetd.conf文件后,重启inetd的命令是:

#pkill-HUPinetd

#/etc/init.d/inetsvcstop

#/etc/init.d/inetsvcstart

solaris10X86下,可以用如下命令重启inetd:

svcadmenablesvc:

/network/inetd

如果hosts.allow和hosts.deny中的条目有冲突,hosts.allow优先。

以下是一示例,只有192.168.1.1能telnet登录设备,但是其他IP可以使用其他服务,如ftp等:

cat/etc/hosts.allow

in.telnetd:

192.168.1.1#设置192.168.1.1可以telnet

cat/etc/hosts.deny

in.telnetd:

all#设置其他IP均不能telnet

类似可以设置in.ftpd、sshd等。

基线符合性判定依据

1、判定条件

被允许的服务和IP范围可以登录到该设备,其它的都被拒绝。

2、检测操作

查看/etc/hosts.allow和/etc/hosts.deny两个文件

cat/etc/hosts.allow

cat/etc/hosts.deny

3、补充说明

如果在hosts.allow中设置了all:

192.168.4.44类似条目,在hosts.deny中设置了all:

all条目,则除了条目中的IP地址外,其他地址均不能访问系统的任何服务(通过tcp控制的服务),如telnet、ftp等。

tcpwrapper又称TCPD,是网络服务的访问控制工具,也就是能过滤客户端的各种server的一个前台程序。

不过有一个不好的地方就是:

不适合用于UDP服务!

TCPD有两个访问控制文件:

/etc/hosts.allow

/etc/hosts.deny

/etc/hosts.allow决定谁有资格使用哪些服务。

/etc/hosts.deny则决定哪些客户端应该被阻挡在外。

每当有客户端试图访问TCPD所代理的服务,它会优先评估/etc/hosts.allow所设定的条件,如果符合,则开放访问;若客户端不符合/etc/hosts.allow所描述的任何条件,则以/etc/hosts.deny来审核客户端的资格。

若客户端符合/etc/hosts.deny所描述的资格,则会被拒绝访问。

反之,客户端依然可以访问被保护的网络服务。

备注

手工检查

8.2.5系统路由转发控制*

安全基线项目名称

操作系统Solaris系统路由转发控制安全基线要求项

安全基线编号

SBL-Solaris-04-01-05

安全基线项说明

对于不做路由功能的系统,应该关闭数据包转发功能。

检测操作步骤

1、参考配置操作

2、

vi/etc/init.d/inetinit:

IPForwarding(IP转发)

a.关闭IP转发

ndd-set/dev/ipip_forwarding0

b.严格限定多主宿主机,如果是多宿主机,还可以加上更严格的限定防止ipspoof的攻击

ndd-set/dev/ipip_strict_dst_multihoming1

c.转发包广播由于在转发状态下默认是允许的,为了防止被用来实施smurf攻击,关闭