网络安全防护技术课程单元教学设计.docx

《网络安全防护技术课程单元教学设计.docx》由会员分享,可在线阅读,更多相关《网络安全防护技术课程单元教学设计.docx(13页珍藏版)》请在冰豆网上搜索。

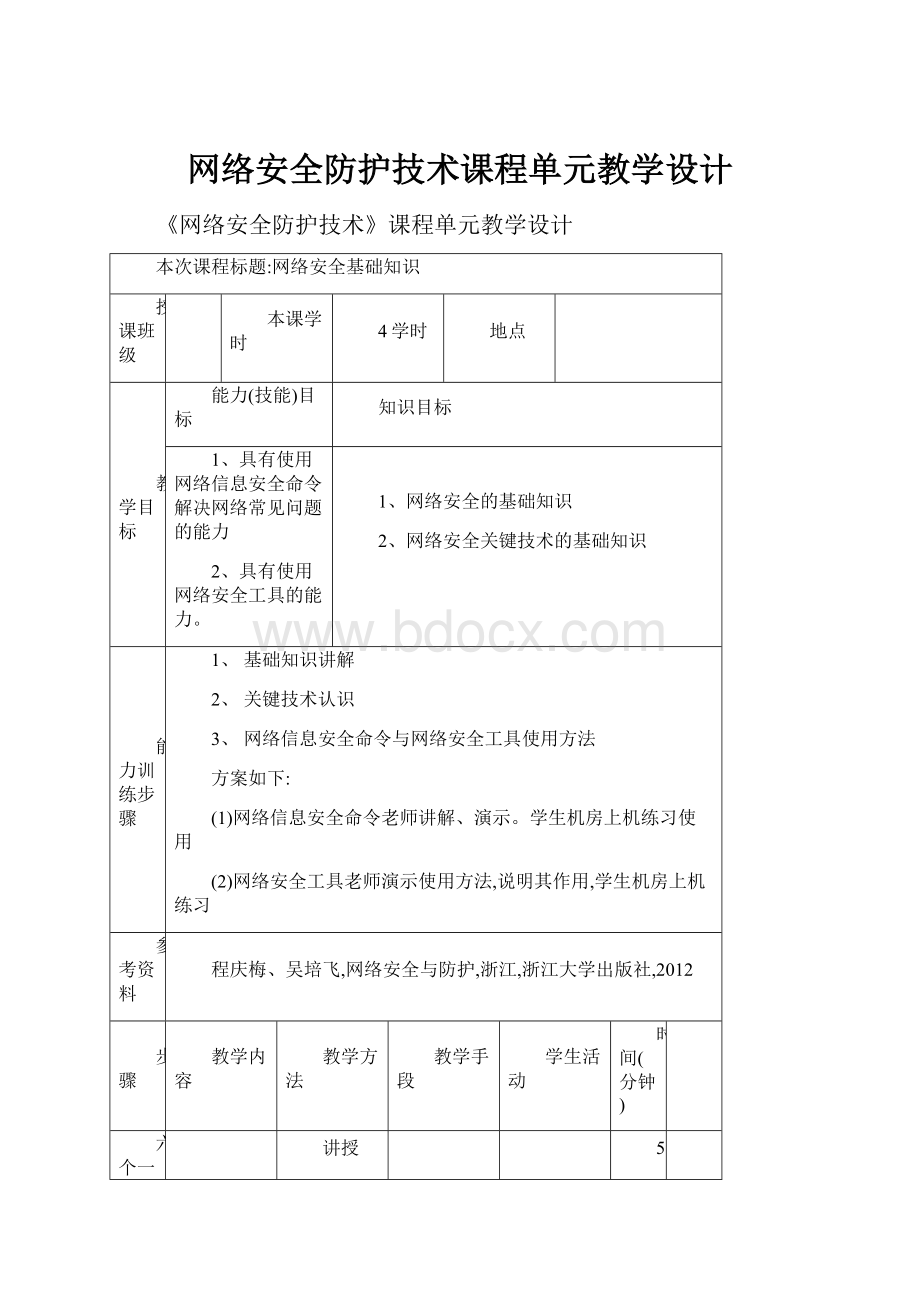

网络安全防护技术课程单元教学设计

《网络安全防护技术》课程单元教学设计

本次课程标题:

网络安全基础知识

授课班级

本课学时

4学时

地点

教学目标

能力(技能)目标

知识目标

1、具有使用网络信息安全命令解决网络常见问题的能力

2、具有使用网络安全工具的能力。

1、网络安全的基础知识

2、网络安全关键技术的基础知识

能力训练步骤

1、基础知识讲解

2、关键技术认识

3、网络信息安全命令与网络安全工具使用方法

方案如下:

(1)网络信息安全命令老师讲解、演示。

学生机房上机练习使用

(2)网络安全工具老师演示使用方法,说明其作用,学生机房上机练习

参考资料

程庆梅、吴培飞,网络安全与防护,浙江,浙江大学出版社,2012

步骤

教学内容

教学方法

教学手段

学生活动

时间(分钟)

六个一企业案例

讲授

5

告知(教学内容与目的)

基础知识:

网络与信息安全发展史

关键技术:

网络及信息安全关键技术

讲授

课件演示

明确本次课的教学目的

5

引入任务步骤1

信息安全的由来

信息安全关键技术

任务驱动法

课件演示

明确任务目的与内容

10

操作步骤1

1、网络信息安全命令使用

2、网络安全工具使用

重点讲解

教师示范后指导学生操作

学生操作

55

深化与训练步骤1

1、指导学生使用网络信息安全命令

2、指导学生使用网络安全工具

师生互动启发法

课件演示

学生讨论、操作

90

归纳与总结

(知识与能力)

网络安全基础知识

网络安全关键技术

网络信息安全命令的使用

网络安全工具的使用

先由学生总结,再由教师归纳

学生代表发言

5

作业

1)复习相关概念

2)完成本课习题

3)完成实验报告

教师说明作业要求

教师布置

学生记录

5

后记

《网络安全防护技术》课程单元教学设计

本次课程标题:

网络防护环境搭建

授课班级

本课学时

2学时

地点

教学目标

能力(技能)目标

知识目标

1、具有使用虚拟机的能力

2、具有使用服务器技术与网络服务的能力。

3、具有预防网络病毒与恶意软件的能力

1、虚拟机技术的基础知识

2、服务器技术的基础知识

3、堡垒主机的相关知识

能力训练步骤

1、Vmware虚拟机的使用方法

2、“IIS+ASP”技术

3、“Apache+Tomcat”技术

4、堡垒主机环境搭建

参考资料

程庆梅、吴培飞,网络安全与防护,浙江,浙江大学出版社,2012

步骤

教学内容

教学方法

教学手段

学生活动

时间(分钟)

“六个一’企业案例

讲授

5

回顾及作业点评

点评作业:

讲授

教师提问

课件演示

个别回答

5

告知(教学内容与目的)

应用需求:

堡垒主机环境搭建

教学任务:

虚拟机技术、服务器技术的学习

讲授

课件演示

明确本次课的教学目的

5

引入任务步骤1

网络防护环境搭建

任务驱动法

课件演示

明确任务目的与内容

10

操作步骤1

1、Vmware虚拟机的使用

2、服务器技术

3、堡垒主机环境搭建

重点讲解

教师示范后指导学生操作

学生操作

55

深化与训练步骤1

1、指导学生使用VMWare虚拟机

2、指导学生搭建堡垒主机环境

师生互动启发法

课件演示

学生讨论、操作

90

归纳与总结

(知识与能力)

1、虚拟机技术的基础知识及使用方法

2、服务器技术的基础知识

3、堡垒主机的相关知识及搭建方法

先由学生总结,再由教师归纳

学生代表发言

5

作业

1)练习虚拟机技术

2)搭建堡垒主机环境

教师说明作业要求

教师布置

学生记录

5

后记

《网络安全防护技术》课程单元教学设计

本次课程标题:

园区网安全维护

授课班级

本课学时

2学时

地点

教学目标

能力(技能)目标

知识目标

1、具有识别欺骗的能力

2、具有防御欺骗攻击的能力。

3、具有维护园区安全的能力

1、ARP欺骗攻击的基础知识

2、路由欺骗攻击的基础知识

3、DHCP欺骗攻击的基础知识

4、ICMP协议攻击的基础知识

能力训练步骤

1、欺骗攻击原理分析

2、欺骗攻击防御方法

3、欺骗攻击防御方案

参考资料

程庆梅、吴培飞,网络安全与防护,浙江,浙江大学出版社,2012

步骤

教学内容

教学方法

教学手段

学生活动

时间(分钟)

“六个一’企业案例

讲授

5

回顾及作业点评

点评作业:

讲授

教师提问

课件演示

个别回答

5

告知(教学内容与目的)

应用需求:

如何保障园区网络的安全

教学任务:

办公网络的安全规划设计

讲授

课件演示

明确本次课的教学目的

5

引入任务步骤1

办公网络的安全规划设计

任务驱动法

课件演示

明确任务目的与内容

10

操作步骤1

1、办公网络安全规划

2、办公网络用户及安全需求

3、办公网络安全规划设计方案

重点讲解

教师示范后指导学生操作

学生操作

45

深化与训练步骤1

1、办公网络的安全规划

2、办公网络的用户及安全需求

3、办公网络的安全规划设计及实现方法

师生互动启发法

课件演示

学生讨论、操作

15

归纳与总结

(知识与能力)

办公网络的安全规划设计(路由器、交换机、VLAN)

先由学生总结,再由教师归纳

学生代表发言

5

作业

3)查阅网络规划设计、网络安全规划等相关资料

4)完成本课习题

5)完成任务报告

教师说明作业要求

教师布置

学生记录

5

后记

《网络安全防护技术》课程单元教学设计

本次课程标题:

加强园区访问控制

授课班级

本课学时

2学时

地点

教学目标

能力(技能)目标

知识目标

1、具有使用访问控制列表的能力

2、具有防火墙配置的能力。

3、具有防火墙策略应用的能力

1、访问控制列表的基础知识

2、防火墙的基础知识

3、防火墙策略的基础知识

能力训练步骤

1、标准ACL列表的应用

2、策略路由中的ACL应用

3、防火墙配置

防火墙基础配置

防火墙策略应用

参考资料

程庆梅、吴培飞,网络安全与防护,浙江,浙江大学出版社,2012

步骤

教学内容

教学方法

教学手段

学生活动

时间(分钟)

“六个一’企业案例

讲授

5

回顾及作业点评

点评作业:

讲授

教师提问

课件演示

个别回答

5

告知(教学内容与目的)

应用需求:

如何规进行访问控制

教学任务:

加强园区的访问控制规划设计

讲授

课件演示

明确本次课的教学目的

5

引入任务步骤1

园区网络的访问控制规划设计

任务驱动法

课件演示

明确任务目的与内容

10

操作步骤1

1、园区网络访问控制规划

2、园区网络用户访问控制

3、园区网络访问控制规划设计方案

重点讲解

教师示范后指导学生操作

学生操作

45

深化与训练步骤1

1、园区网络访问控制的规划

2、园区网络的用户访问控制需求

3、园区网络的访问控制规划设计及实现方法

师生互动启发法

课件演示

学生讨论、操作

15

归纳与总结

(知识与能力)

园区网络的访问控制规划设计(ACL、防火墙)

先由学生总结,再由教师归纳

学生代表发言

5

作业

6)查阅网络访问控制规划设计、网络安全规划等相关资料

7)完成本课习题

8)完成任务报告

教师说明作业要求

教师布置

学生记录

5

后记

《网络安全防护技术》课程单元教学设计

本次课程标题:

检测及防御网络入侵

授课班级

本课学时

2学时

地点

教学目标

能力(技能)目标

知识目标

1、具有搭建IDS系统的能力

2、具有检测入侵的能力。

3、具有防御网络入侵的能力

1、常用攻击的基础知识

2、入侵检测系统的基础知识

3、拒绝服务攻击的基础知识

4、漏洞的基础知识

能力训练步骤

1、搭建IDS系统

2、拒绝服务攻击的防御方法

3、防御网络入侵规划设计方案

参考资料

程庆梅、吴培飞,网络安全与防护,浙江,浙江大学出版社,2012

步骤

教学内容

教学方法

教学手段

学生活动

时间(分钟)

“六个一’企业案例

讲授

5

回顾及作业点评

点评作业:

讲授

教师提问

课件演示

个别回答

5

告知(教学内容与目的)

应用需求:

如何规IDS系统

教学任务:

构建网络入侵检测系统

讲授

课件演示

明确本次课的教学目的

5

引入任务步骤1

网络入侵检测系统的规划设计

任务驱动法

课件演示

明确任务目的与内容

10

操作步骤1

1、IDS系统搭建

2、攻击处理

3、漏洞攻击处理

重点讲解

教师示范后指导学生操作

学生操作

45

深化与训练步骤1

1、网络入侵检测系统的规划

2、办公网络的用户及安全需求

3、网络入侵检测系统的规划设计及实现方法

师生互动启发法

课件演示

学生讨论、操作

15

归纳与总结

(知识与能力)

办公网络的安全规划设计(IDS、IPS)

先由学生总结,再由教师归纳

学生代表发言

5

作业

9)查阅网络规划设计、网络安全规划等相关资料

10)完成本课习题

11)完成任务报告

教师说明作业要求

教师布置

学生记录

5

后记