SteelApp WAF基本操作指南.docx

《SteelApp WAF基本操作指南.docx》由会员分享,可在线阅读,更多相关《SteelApp WAF基本操作指南.docx(15页珍藏版)》请在冰豆网上搜索。

SteelAppWAF基本操作指南

1WAF操作指南

1.1基本操作

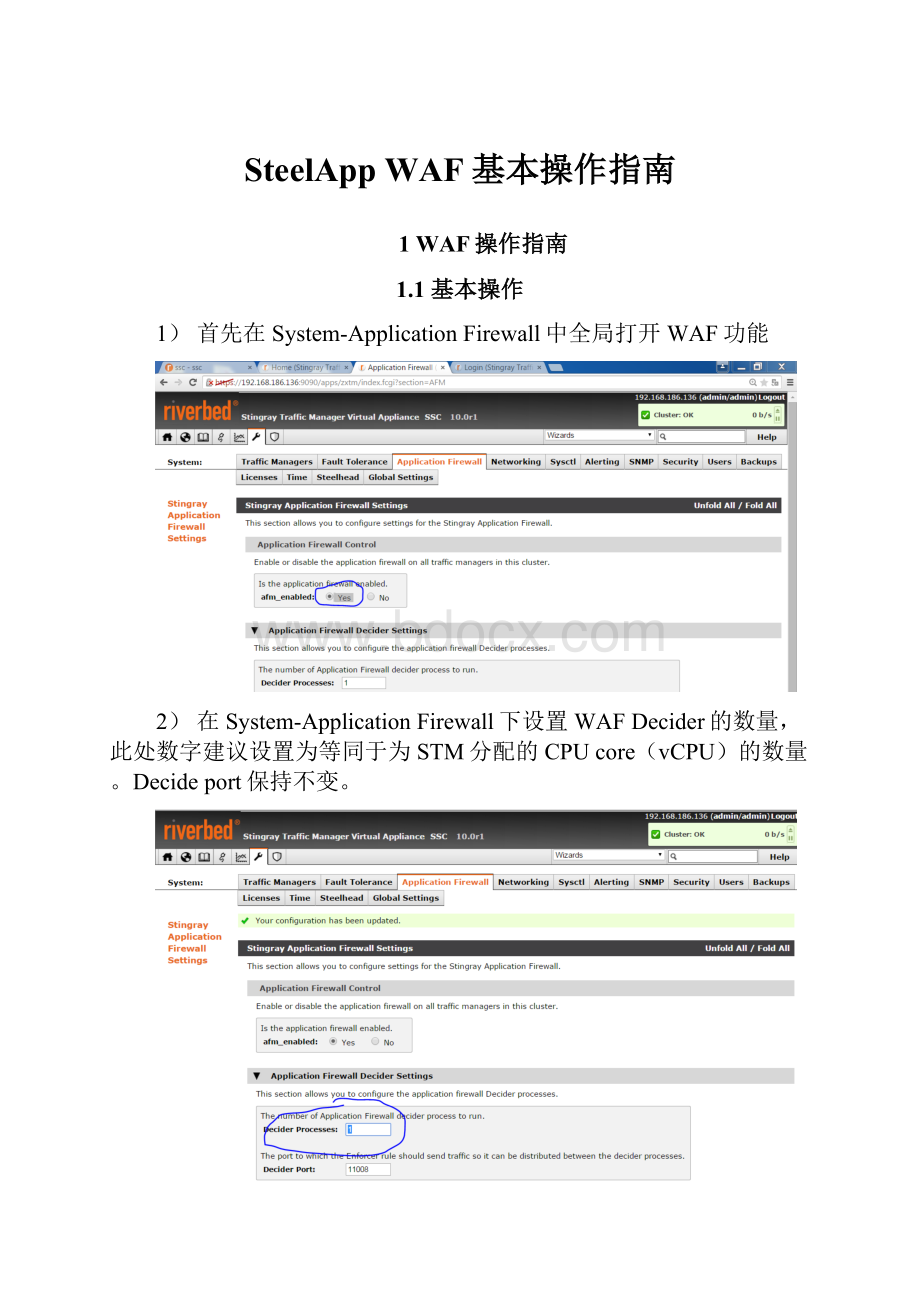

1)首先在System-ApplicationFirewall中全局打开WAF功能

2)在System-ApplicationFirewall下设置WAFDecider的数量,此处数字建议设置为等同于为STM分配的CPUcore(vCPU)的数量。

Decideport保持不变。

3)创建新的VirtualServers

4)在创建的VirtualServers的BasicSetting中打开ApplicationFirewall功能

5)选择菜单栏的ApplicationFirewall进入WAF的配置页面。

WAF配置页面下可以通过点击右上角的TrafficManage返回到STM的配置页面

6)在Administration-DeciderClusterNodes中查看到Decider节点(策略控制节点)的信息

7)Administration-AdminServer显示出WAFAdmins·erver(管理服务器)的信息,如下图为两台STM构建的cluster,其adminserver为192.168.186.136

1.2WAF基本应用控制策略配置

1)针对每个Application定义控制策略,Application的含义是指特定的域名或子频道。

首先通过Wizard创建应用应用控制策略。

2)创建应用的名称

3)选择采用策略控制是保护模式还是侦测模式(类似于IPS和IDS的区别)

4)为这个应用选择一个特定的customerkey。

通过customerkey可以来标识某个特定的应用。

这里可以选择“DefaultCustomerKey”

5)输入Hostname,如,并通过addthishostname的按钮添加这个host,便于WAF系统侦听和处理。

6)选择WAFlog是否采用简化的log日志,建议在PoC时去掉,便于troubleshooting

7)选择是否打开fullrequestlogging,即针对request中的header和body都产生日志,建议测试时打开

8)选择下载并激活baselines,即下载并激活基础特征代码库,整个应用控制创建完成

9)进入ApplicationControl下定义的应用控制中(此处为test1)中的RulesetConfig(即规则配置),查看HandlerTemplates(攻击防护的规则模板),可以看到BaselineProtectionHandler,这就是基本的特征库,具体定义如下:

可以看到当match到相应的攻击代码后,可以设定returnerrorcode,此处设置为403,禁止访问。

10)可以在AddHandler中增加额外的处理规则

修改了handlertemplate后,需要在applicationcontrol中update一下,即左边菜单栏的绿色向上箭头。

可以通过选择Commit/Protection或者Commit/Detection选择这条策略是采用保护模式还是仅检测模式。

1.3WAF防护演示

1)Js代码攻击测试,访问如下URL,

响应页面为设定的Responsecode403

查询应用控制的日志,点击update,可以看到匹配的策略规则Handler是BaselineProtection:

点击某一条log,可以查看viewhandlerconfig,这里就是可以查到到BaselineProtectionhandler的具体信息:

2)通过setting,修改模式从Protection到Detection

通过恶意URL访问页面,发现可以正常访问

在log中可以同样看到有提示日志,并可通过点击suggestchanges查看建议操作如下:

对于日志系统中出现的新的类型的log,可以根据suggestchanges新建对应的handler进行防护。

Globalhandler一般只需要在处理SSL会话保持时才需要配置。

3)自定义handler策略规则

对于某一个application来说,我们都是在application-path下面为其定义和配置handler。

如定义一个限制每秒钟request数量的handler如下:

4)自定义handler策略例子:

重定向

5)自定义handler策略例子:

匹配浏览器的useragent

例如自定义一个限制httpheader中的useragent的handler如下:

当通过curl模拟以chrom的user-agent访问时,handler作用并返回403的errorcode: