计算机网络历年考试的选择题汇总.docx

《计算机网络历年考试的选择题汇总.docx》由会员分享,可在线阅读,更多相关《计算机网络历年考试的选择题汇总.docx(7页珍藏版)》请在冰豆网上搜索。

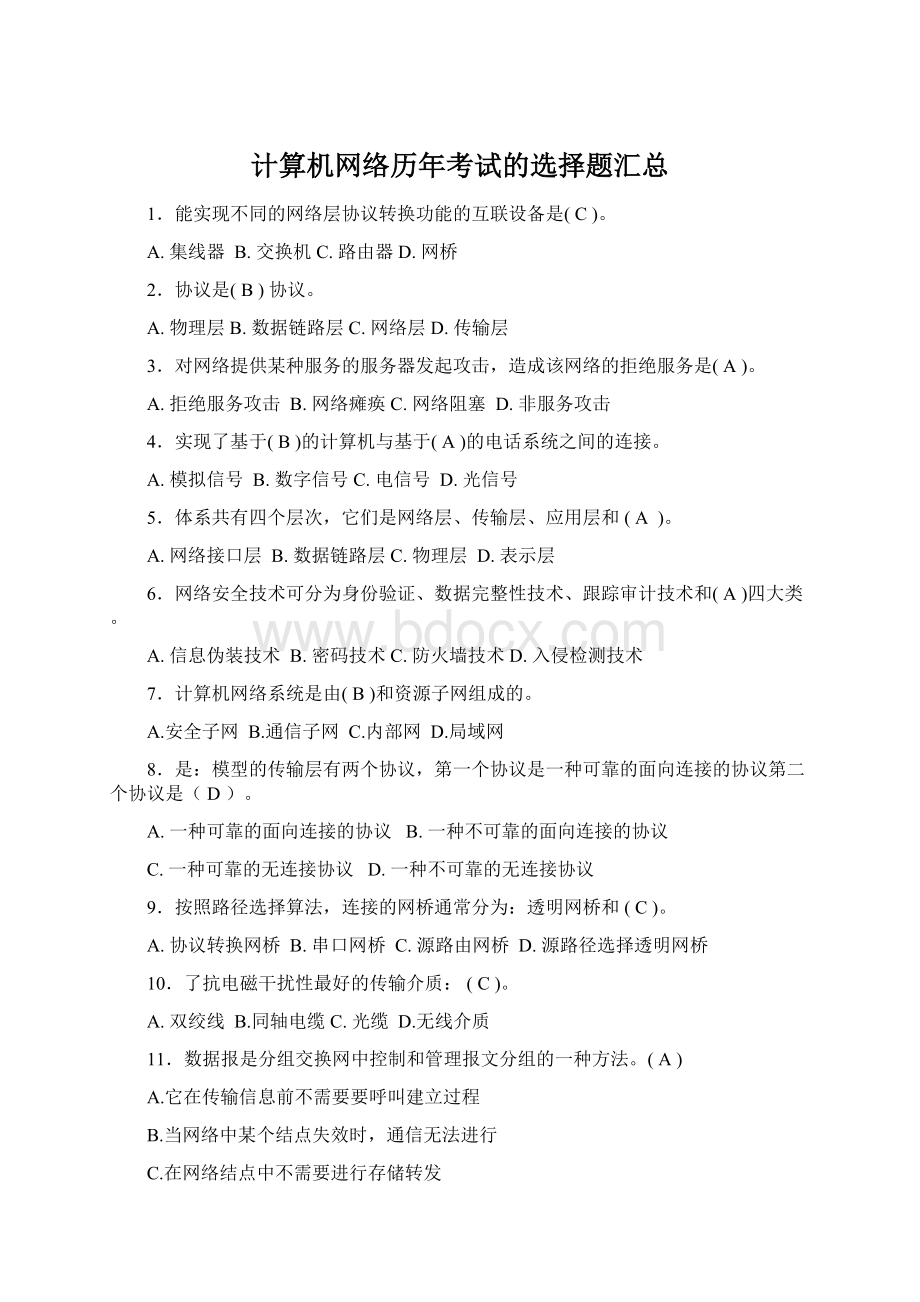

计算机网络历年考试的选择题汇总

1.能实现不同的网络层协议转换功能的互联设备是(C)。

A.集线器B.交换机C.路由器D.网桥

2.协议是(B)协议。

A.物理层B.数据链路层C.网络层D.传输层

3.对网络提供某种服务的服务器发起攻击,造成该网络的拒绝服务是(A)。

A.拒绝服务攻击B.网络瘫痪C.网络阻塞D.非服务攻击

4.实现了基于(B)的计算机与基于(A)的电话系统之间的连接。

A.模拟信号B.数字信号C.电信号D.光信号

5.体系共有四个层次,它们是网络层、传输层、应用层和(A)。

A.网络接口层B.数据链路层C.物理层D.表示层

6.网络安全技术可分为身份验证、数据完整性技术、跟踪审计技术和(A)四大类。

A.信息伪装技术B.密码技术C.防火墙技术D.入侵检测技术

7.计算机网络系统是由(B)和资源子网组成的。

A.安全子网B.通信子网C.内部网D.局域网

8.是:

模型的传输层有两个协议,第一个协议是一种可靠的面向连接的协议第二个协议是(D)。

A.一种可靠的面向连接的协议B.一种不可靠的面向连接的协议

C.一种可靠的无连接协议D.一种不可靠的无连接协议

9.按照路径选择算法,连接的网桥通常分为:

透明网桥和(C)。

A.协议转换网桥B.串口网桥C.源路由网桥D.源路径选择透明网桥

10.了抗电磁干扰性最好的传输介质:

(C)。

A.双绞线B.同轴电缆C.光缆D.无线介质

11.数据报是分组交换网中控制和管理报文分组的一种方法。

(A)

A.它在传输信息前不需要要呼叫建立过程

B.当网络中某个结点失效时,通信无法进行

C.在网络结点中不需要进行存储转发

D.不能把一份报文送给多个目的地

12.传输线上保持比特流信号同步,应属于下列的哪一层处理?

(A)。

A.物理层B.数据链路层层D.网络层

13.无论是还是协议都是(B)协议。

A.物理层B.数据链路层C.网络层D.运输层

14.下述哪个正确描述了模型的各层?

(C)

A.物理,数据链路,网络,传输,系统,表示,应用

B.物理,数据链路,网络,传输,表示,会话,应用

C.物理,数据链路,网络,传输,会话,表示,应用

D.表示,数据链路,网络,传输,系统,物理,应用

15.登录名和口令的验证、(C)属于连接建立的功能。

A.恢复已中断的通信B.数据加密的过程

C.确定所请求的服务D.数据收到的确认

16.家庭用户可以通过(A)接入到。

A.B.C.D.

17.虚电路交换是一种(C)。

A.电路交换技术B.报文交换技术C.分组交换技术D.路由交换技术

18.差分曼彻斯特编码是将(D)。

A.模拟数据转换为模拟信号B.模拟信号转换为数字信号,

C.数字数据转换为模拟信号D.数字数据转换成数字信号

19.在数据链路层为网络层提供的服务中,以下哪种服务不存在(C)。

A.无确认的无连接服务B.有确认的无连接服务

C.无确认的面向连接服务D.有确认的面向连接服务

20.802.11协议是一种(C)。

A.以太网协议B.蓝牙协议C.无线局域网协议D.无线扩频协议

21.网际协议定义在的(B)

A.数据链路层B.网络层C.传输层D.应用层

22.是(D)。

A.一种特殊的网络B.内部网C.一种加密技术D.网络地址转换技术

23.是一种(B)。

A.数据链路层的竞争协议B.码分多路复用技术C.交换技术D.路由器

24.开放系统互连参考模型()将整个网络功能划分为七层,它们从低到高的次序为:

(A)。

A.物理层、数据链路层、网络层、传输层、会话层、表示层、应用层

B.物理层、传输层、数据链路层、会话层、网络层、表示层、应用层

C.物理层、传输层、数据链路层、网络层、会话层、表示层、应用层

D.物理层、数据链路层、传输层、网络层、会话层、表示层、应用层

25.网络中的数据传输速率也称(B)。

A.波特率B.比特率C.调制速率D.信道容量

26.将数字信号调制成模拟音频信号后再传输的方式称为(C)。

A.基带传输B.宽带传输C.频带传输D.同步传输

27.数据链路层中的传送单位是(C)。

A.比特位B.字节C.帧D.数据报文

28802局域网参考模型对应参考模型的(A)两层功能。

A.物理层和数据链路层B.物理层和传输层

C.物理层和网络层D.数据链路层和网络层

29是一种(D)。

A.无线局域网B.一种局域网接入设备C.路由器D.虚拟局域网

30.路由器是一种在(C)层上实现多个网络之间互连的设备。

A.物理层B.传输层C.网络层D.数据链路层

31.是(C)层的一个协议。

A.数据链路层B.网络层C.传输层D.应用层

32.要让一台计算机上网,首先要接入,然后需要有一个地址,其地址可以通过(D)协议由服务器分配得到。

A.B.C.D.

33.在协议族中实现从地址到物理地址的映射的是( B )协议。

A. B. C. D.

34.在令牌环中,令牌是( B )、( D)。

A.由要发送分组的站产生B.在环上流动的特殊位串

C.由接收站将忙令牌变成空令牌的D.由网络监控站维护的

35.带宽是对下列哪种媒体容量的度量?

( B )

A.快速信息通信 B.传送数据

C.在高频范围内传送的信号 D.上述所有的

36.报文交换方式的特点是( A )。

A.源节点和目标节点在交换时无需建立专用通路B.利于实时交互性通信

C.利于减少网络传输的延迟D.任何情况下发出的报文都能够按顺序达到目的地

37.在电缆中屏蔽有什么好处?

( B )

A.减少信号衰减 B.减少电磁干扰辐射和对外界干扰的灵敏度

C.减少物理损坏 C.减少电磁的阻抗

38.在模型中,一个层N与它的上层(第1层)的关系是( A )

A.第N层为第1层提供服务。

B.第1层把从第N层接收到的信息添一个报头。

C.第N层使用第1层提供的服务。

D.第N层与第1层相互没有影响。

39.如果两个不同的计算机类型能通信,那么它们必须( C )。

A.符合模型B.都使用

C.都使用兼容的协议族D.一个是,一个是工作站

40.在协议族中用来实现无连接服务的协议是( C )。

A. B. C. D.

41.想测试计算机上是否正确地初始化了协议(其固定地址是10.169.86.178),要键入的命令是( D )。

A.10.169.86.178B.C.D.127.0.0.1

42.应用层是的第七层,是( C )界面,它为应用进程访问环境提供手段。

A.应用进程与应用进程B.计算机与网络

C.计算机网络与最终用户D.网络与网络

43.( C )有连接建立、数据传输、连接释放三阶段

A.包传输 B.报文传输C.虚电路 D.以太帧传输

44.在传输量比较大的局域网中,采用( D )协议效率高。

A.以太协议 B.竞争协议 C.P坚持协议 D.令牌协议

45.用来检查到一台主机的网络层是否连通命令是( A )。

A. B. C. D.

46.下面属于物理层的设备是( C )。

A.网桥 B.网关 C.中继器 D.以太网交换

47.对于一个没有经过子网划分的传统C类网络来说,允许安装( B )台主机?

A.1024 B.254 C.16 D.256

48.关于以下说法正确的是( A )

A.可以用来构建局域网

B.一般都具有路由功能

C.通常也叫集线器,一般可以作为地址翻译设备

D.利用可以无限制的扩充以太网的规模。

49.以太网是以( D )标准的实现。

A.802.1 B.802.2 C.802.5 D.802.3

50.局域网常用的网络拓扑结构是( D )。

A.星型和环型 B.总线型、星型和树型

C.总线型和树型 D.总线型、星型和环型

51.常用的通信有线介质包括双绞线、同轴电缆和( C )。

A.微波 B.红外线 C.光纤 D.激光

52.常见的网络攻击方法有:

口令窃取、木马程序攻击、欺骗攻击、邮件攻击、网络监听、寻找系统漏洞和( A )。

A.拒绝服务攻击 B.网络入侵攻击 C.服务攻击 D.信息伪装技攻击

53.下列叙述中,不正确的是( B )。

A.提供了因特网上任意两台计算机之间相互传输文件的机制,因此它是用户获得大量资源的重要方法。

B.当拥有一台个人计算机个一部电话机,只要再安装一个调制解调器(),便可以接到因特网上。

C.是用户或者用户组之间通过计算机网络收发信息的服务。

D.利用超文本和超媒体技术组织和管理信息浏览或信息检索的系统。

54.下述( C )按照从低到高顺序描述了模型的各层。

A.物理,数据链路,网络,传输,系统,表示,应用

B.物理,数据链路,网络,传输,表示,会话,应用

C.物理,数据链路,网络,传输,会话,表示,应用

D.表示,数据链路,网络,传输,系统,物理,应用

55.(4选2)在建网时,设计地址方案首先要(B)(D)

A.给每一硬件设备分配一个地址B.选择合理的寻址方式

C.保证地址不重复D.动态获得地址时可自由安排

56.在转发E数据包之前,当检测到不合法的源地址或目的地址时,这个数据包将(B)

A.要求重发B丢弃C.不考虑D.接受

57.(4选2)计算机网络中,分层和协议的集合称为计算机网络的(A)。

其中,实际应用最广泛的是(C),由它组成了一整套协议。

A.体系结构B.组成结构参考模型网

58.如果多个互连局域网的高层协议不同,例如一种是协议,另一种是协议,那么互连这些局域网必须选择(B)

A.B.C.D.

59.建立虚拟局域网的交换技术一般包括(D)、帧交换、信元交换三种方式。

A.线路交换B.报文交换C.分组交换D.端口交换

60.在局域网中,运行网络操作系统的设备是(B)

A.网络工作站B.网络服务器C网卡D.网桥

61.路由器的缺点是(B)

A.不能进行局域网联接B.容易成为网络瓶颈

C.无法隔离广播D.无法进行流量控制

62.下列只能简单再生信号的设备是(C)

A.网卡B.网桥C.中继器D.路由器

63.网络用户可以通过与全世界的因特网用户发电子邮件,电子邮件的传递可由下面的(C)协议完成。

3和3和

3和3和

64.(4选2)的特点是(B)、(D)

A.利用单模光纤进行传输B.使用有容错能力的双环拓扑

C.支持500个物理连接D.光信号码元传输速率为125

65.(4选2)下列以太网拓扑要求总线的每一端都必须终结的是(A)(B)

A.102B.105C.10D.10

66是(B)协议找上一个重要的路由协议。

B.C.D.

67.划分的方法常用的有(B)、按地址划分和按第3层协议划分3种。

A.按地址划分B.按交换端口号划分

C.按帧划分D.按信元交换

68.以太网交换机的最大带宽为(C)

A.等于端口带宽B.大于端口带宽的总和

C.等于端口带宽的总和D.小于端口带宽的总和

69.(4选2)身份认证技术包含以下两个过程()

A.用户核对自己身份证明

B.系统查核用户身份证明

C.系统出示用户身份证明

D.用户出示自己身份证明