IDC网络整体设计.docx

《IDC网络整体设计.docx》由会员分享,可在线阅读,更多相关《IDC网络整体设计.docx(10页珍藏版)》请在冰豆网上搜索。

IDC网络整体设计

IDC网络设计

1.IDC网络全貌

网站托管(WebHosting)及主机托管(Co-location)为目前IDC中主的两种业务,由于其业务模式的不同,使得其在对网络设计时的要求也不相同。

以下分别给出基于两种不同模式时的网络全貌。

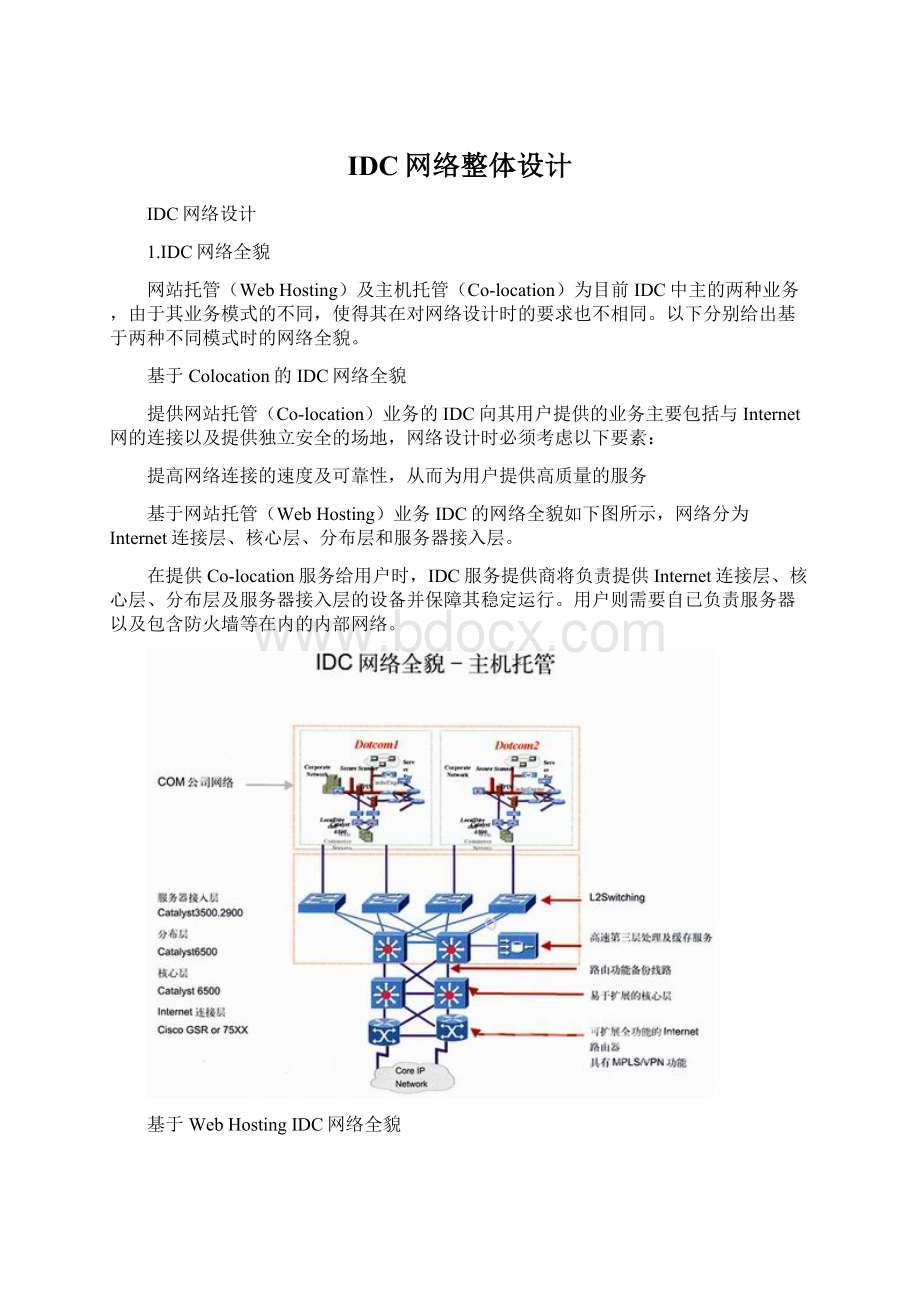

基于Colocation的IDC网络全貌

提供网站托管(Co-location)业务的IDC向其用户提供的业务主要包括与Internet网的连接以及提供独立安全的场地,网络设计时必须考虑以下要素:

提高网络连接的速度及可靠性,从而为用户提供高质量的服务

基于网站托管(WebHosting)业务IDC的网络全貌如下图所示,网络分为Internet连接层、核心层、分布层和服务器接入层。

在提供Co-location服务给用户时,IDC服务提供商将负责提供Internet连接层、核心层、分布层及服务器接入层的设备并保障其稳定运行。

用户则需要自已负责服务器以及包含防火墙等在内的内部网络。

基于WebHostingIDC网络全貌

提供WebHosting业务的IDC向其用户提供的业务主要包括网络设施及网站托管,这样对于IDC而言在进行网络设计时必须考虑以下要素:

提高服务器及Web应用的可访问性,这需要网络具有内容识别(ContentAware)的功能

为方便租用主机的用户易于控制及管理其主机内容,提供相应的管理平台。

在基于网站托管(WebHosting)业务IDC的网络全貌如上图所示,网络分为Internet连接层、核心层、服务器接入后台管理平台。

在提供网站托管(WebHosting)业务时,IDC服务提供商需提供并管理所有各层的设备,对于IDC的用户是完全透明的,从而用户可以专注于其业务而无需负责任何系统的管理。

对于网络结构中各层的详细描述,请参见后续相应章节。

2.IDC网络设计原则

由前面分析可以看出,作为今天的电信运营商而言,IDC业务模式是其利润的主要来源,也是其能否成功的重要特征之一,因此目前几乎所有的电信运营商都在积极的进行IDC的建设,除此之外还有一些基于房地产背景及系统集成背景的公司也同样在筹划IDC。

IDC间的竞争会相当激烈,如何在激烈的竞争中立于不败之地呢?

根据IDC的具体特点及建设经验,我们提出以下设计原则:

可扩展性

在Cisco的IDC方案设计中每个层次设计中所采用的设备本身皆具有极高的端口密度,为IDC的扩展奠定了基础。

在Internet互联层、核心层、分布层的设备GSR/7500、Catalyst6500、CSS11800系列皆采用模块化设计可根据IDC网络的发展进行灵活扩展。

在Cisco提供的IDC方案中,Internet互联层、核心层、分布层具有Layer3以上的智能化,其中连接Internet采用BGP4、内部IGP采用OSFP/IS-IS、边缘采用缺省路由。

使得整个IDC网络具有极强的路由扩展能力。

在Cisco提供的IDC方案中,功能的可扩展性是IDC随着发展提供增值业务的基础。

CiscoIDC解决方案中,负载均衡、动态内容复制、MPLSVPN、PrivateVLAN功能为IDC增值业务的扩展提供了基础。

可用性

关键设备均采用电信级全冗余设计,GSR12000/Cisco7500、Catalyst6500、CSS11000可实现模板热拨插、冗余的模块设计、冗余电源设计、风扇冗余设计。

采用冗余网络设计,每个层次均采用双机方式,层次与层次之间采用全冗余连接。

提供多种冗余技术-在CiscoIDC解决方案中,在不同层次可提供增值冗余设计,分布层采用ECMP、HSRP实现高效、负载均衡的双机备份。

采用FEC(FastEthernetChanne)、GEC(GigabitEthernetChannel)实现网络连接点对点、及与服务器连接的高效、负载均衡的冗余设计。

Cisco提供的IDC网络设计可用性可实现电信级的要求。

灵活性

模块化设计,可根据IDC不同需求进行取舍,特别是后台管理平台设计思想为使得IDC可实现对于不同用户的定制服务,如在后台管理平台中的用户数据备份中心、IDC客户中心、IDC控制中心使得IDC用户可以方便的进行对其应用的控制与更新。

CiscoIDC解决方案中采用的的设备中,GSR1200/Cisco7500、Catalyst6500、CSS11800均可灵活提供多种接口。

可管理性

对于IDC运营商而言,运营管理的成功与否是IDC是否成功的标志,而网络的可管理性是IDC运营管理成功的基础。

在Cisco的IDC网络方案中,可提供多种优化的可管理信息。

对于提供WebHosting业务的IDC,Cisco解决方案可提供多种方式的详尽的事件记录以便于计费系统进行计费。

在方案中可以通过CSS11K提供完整的事件日志信息,Catalyst6500的Netflow功能可以提供优化的完整统计信息提供给上层管理系统如:

计费系统。

完整的QoS功能为SLA提供了保证。

完整的SLA管理体系

多厂家网络设备管理能力

独特的后台管理平台设计实现与前台运营的相对独立,且主要针对IDC用户提供相应的管理手段,方便IDC及其用户的网络管理。

可实现基于Web的管理。

安全性

安全性是IDC的用户特别是电子商务的用户最为关注的问题,也是IDC建设中的关键,它包括物理空间的安全控制及网络的安全控制。

CiscoIDC解决方案提供完整的安全策略控制体系以实现IDC安全控制。

以下为其关键技术:

·"交易状态维系"(Stateful)的功能可保证电子商务的无损失交易

·基于硬件处理可实现线速的安全控制,如GSR12000、Catalyst6500、CSS11K可以实现线速的访问控制列表(ACL)控制。

·提供DoS服务以防止对于网络的恶意进攻。

·提供MPLSVPN为IDC的网络外包服务提供了安全的基础。

·提供SSH功能可对采取远程管理的TELNET方式进行加密以保证管理的安全性。

·内容识别(ContentAware)网络-现今的IDC具有内容的识别能力是其主要的技术特征,在Cisco的IDC解决方案中可提供多种技术保证基于内容的有效交换。

·ookie"锁定技术保证在进行电子商务中避免丢失购物车(LostShoppingCart)"的事件发生。

·动态内容复制功能可根据用户访问量的增加自动启动复制功能。

·智能化高速缓存(Caching)。

·智能化的负载均衡。

·防火墙负载均衡功能可实现防火墙功能的备份与负载均衡,提高安全性及吞吐能力。

IDC网络解决方案

1.基本IDC网络设计-容量为100-5000服务器的系统

系统结构

对于只有基本要求的数据中心,网络结构可采用三层系统结构。

第一层,Internet接入层

作为IDC网络与公共IP骨干网络的接口,Internet连接层提供了IDC与公共IP网的桥梁,它的运行情况直接关系到IDC为其用户所提供的服务的质量,这就要求该层的设备具有以下的特点:

高速的路由交换能力,该设备提供Gbps一级的系统容量,实现访问请求和内容流量在IDC和多个ISP网络间的转接和控制。

对各种高级路由协议(如BGP等)的全面支持,以实现路由信息的交换和路由策略。

具备丰富的接口类型。

提供多种网络端口和相应的链路协议。

第二层,分配层

在基本需求的ICD中分布层不需要为其提供高层交换能力,而是需要为其提供高速高性能的二、三层交换。

同时在上行链路上运行IGP协议,基于IP的流量均衡和冗余,并同时可作为服务器群的缺省网关。

第三层,接入层

接入层直接接入服务器群。

提供第二层流量会聚。

并具通过VLAN和/或PrivateVLAN隔离不同用户的服务器群。

后台管理平台

IDC的运营得成功与否,网络及业务的管理是很关键的一个因素,这包含了如下的方面:

网络设备的管理

网络流量的监控

用户对其业务更新的手段

用户数据的备份

详尽的计费报告

作为提供网络及业务管理的网络平台--后台管理平台,包含有:

IDC控制中心(IDC的网络管理中心)

IDC客户中心(用户对其服务器进行更新、维护)动态业务复制区等(用户数据的备份)

其安全性和易操作性是同时需要的。

在这里采用了二级网络结构,第一级采用交换机(Cat4800,Cat3500,Cat2900)将服务器接入后台管理平台网络,第二级采用两台大容量、高性能交换机6500将所有第一级的交换机汇聚。

同时连接到各业务中心。

这种网络结构的优点是通过对PrivateVLAN的支持,能够简化网络设计,减少IP地址的浪费,同时又可以达到网络安全的要求--不同用户群可以享有同样的服务而相互之间完全独立。

这样就使得业务的开展变得简单--诸如动态业务复制(用于备份IDC用户的数据)等。

在后台管理平台与前后核心层之间放置单向防火墙,使得在收集网络流量数据的同时又保证了其安全性。

设备选择

对于基本需求的数据中心,建议采取的设备配置有:

Internet接入层

有两种重要的配置原则

其一,使用Cisco7200/7500/12000系列。

其中,Cisco7200/7500提供大量的中/低速端口和少量的高速端口;Cisco12000系列提供大量高速接口,同时保证在增加新的网络接口时性能呈线性增长。

其二,选用Catalyst6000/6500系列产品,并配置三层交换子模块(MSFC)。

这样在上行链路和IDC内部网络之间运行路由协议。

Catalyst6000/6500的FlexWan模块同时提供多种中/高速WAN接口的选择。

这种配置较使用于具有少量ISP网络对接要求的IDC。

分配层

分配层通常采用三层交换机,大容量,具有服务器负载均衡功能。

多采用Catalyst6000/6500(MSFC+SLB)。

端口选用千兆以太网短距端口,对接第一层和第三层设备。

对小型网络也可选用Catalyst4000系列交换机,选配三层交换引擎。

接入层

接入层通常选择二层千兆交换机。

常选用的是Catalyst3500/2900系列产品。

由于接入层设备与客户服务器放在同一个或相邻机架,所以应根据不同客户服务器大小来选择具有不同接入接口(10/1000M以太网)数量的型号。

如Catalyst3524/2924/2948/2980G等。

其他设计考虑

为了隔离不同服务器群,可采用VLAN的方式,为每个服务器群划分一个VLAN,上行链路包括在每个VLAN中。

同时也给以考虑采用PrivateLAN隔离服务器群,这样各个服务器群可以采用同一个连续的IP子网地址。

在IDC中服务器负载均衡只要/也只能在某一层设备中实现,以保证负载均衡策略的统一。

不论基于传统的四层交换还是提供高级功能的五层至七层交换的负载均衡都是这样。

通常有两种情况:

其一,由IDC运营商提供,这样,该功能层通常由分配层设备实现,如前面提到的在Catalyst6500上的SLB功能集;其二,由客户的接入层设备提供,这样可选用中/小型的设备,如Catalyst4840(L4)或CSS11150/11050(L5~7)等。

2.基本配置的扩展

作为一个功能完善,在商业上有竞争力的IDC,在基本的设备配置基础上还有许多需求值得考虑。

内容发送和管理(ContentDeliveryManagement)

内容发送系统给以智能地管理内容的发布。

其智能性表现在:

智能地发现"新"的内容,智能地确定内容应该发送到的服务器和缓存设备,智能地将请求重导向到离用户最"近"的服务器或缓存设备,智能地发现缓存设备的状态并形成相应的拓扑和内容发送路由。

同时可以定制策略,使发送过程在网络流量较低时进行。

内容发送和管理系统为CDM4600系列。

它能和网络缓存设备和内容路由器协同工作来完成内容的发送和管理。

内容缓存(ContentEngine)

内容缓存,Cisco的ContentEngine系列缓存支持TransparentCaching、ProxyCaching、ReverseTransparentCaching、WCCPbasedCaching等多种方式。

对于IDC环境,建议采用CE590和CE7320系列产品,它们分别具有45M和155Mbps的吞吐量,并且支持流式媒体的发送。

内容路由设备(ContentRouter)

对于大型的IDC,相同的内容通常放置在许多地方,对于某个具体的请求系统应将其提交给距离用户最近的内容放置点,以达到最佳的响应和网络资源利用。

这些工作应由内容路由设备来处理。

Cisco有多种内容路由的实现方式。

根据用户网络的具体情况和业务需求选择不同的实现。

ContentRouter7200

以Cisco的LocalDirector为基础,对每个请求实时确定最佳路由。

通常使用于小型网络,或专门针对特定内容/服务,如媒体流的访问。

响应较慢。

Cisco4400

使用DNS请求响应的竞争确定最佳路由。

适用于中/大型网络,配置简单。

系统简单,响应较快。

Cisco4450

通过周期性地收集内容源到主要POP的"距离",以生成对于内容的路由向量表供内容路由计算之用。

适用于中/大型网络,响应很快。

CAPP

对于适用了CSS11000系列交换机的IDC,CSS11000通过CAPP协议交换各自的距离和本地网络/服务器状态。

在此基础之上总结对于内容的距离向量,并以此作为路由算法的衡量参数。

响应快,适用大型网络。

防火墙(Firewall)

对于企业内部网托管和后台应用系统数据库来说,需要从网络一级安全防护,最基本、最常用的手段就是防火墙。

CISCOPIX防火墙产品

高性能:

100/1000M以太端口,385Mb/s吞吐率,同时支持250,000session。

安全的实时操作系统,可选配加密卡,完成VPN功能,网络地址翻译功能NAT,支持地址翻译及不翻译通过FailoverCable连接2台PIX,支持热备份。

支持多媒体的应用。

对于大型系统可能需要多个防火墙设备构成防火墙组,这时可利用CSS11000系列交换机的防火墙负载均衡功能进行防火墙的负载均衡。

可选的产品是PIX506/515/520/525。

入侵检测

这是一种带外的、主动的网络访问监控手段。

Cisco提供的产品称为NetRanger.

NetRanger是Cisco的实时入侵检测系统解决方案,用于检测、报告和终止整个网络中XX的活动。

NetRanger可以在Internet和内部网环境中操作,保护企业的整个网络。

NetRanger包括两个部件:

NetRangerSensor和NetRangerDirector。

NetRangerSensor不影响网络性能,它分析各个数据包的内容和上下文,决定流量是否XX。

如果一个网络的数据流遇到XX的活动,例如SATAN攻击、PING攻击或秘密的研究项目代码字,NetRangerSensor可以实时检测政策违规,给NetRangerDirector管理控制台转发告警,并从网络删除入侵者。

漏洞检测

漏洞检测就是对重要计算机信息系统进行检查,发现其中可被黑客利用的漏洞。

漏洞检测的结果实际上就是系统安全性能的一个评估,它指出了哪些攻击是可能的,因此成为安全方案的一个重要组成部分。

安全扫描服务器可以对网络设备进行自动的安全漏洞检测和分析,并且在实行过程中支持基于策略的安全风险管理过程。

另外,互联网扫描执行预定的或事件驱动的网络探测,包括对网络通信服务、操作系统、路由器、电子邮件、Web服务器、防火墙和应用程序的检测,从而去识别能被入侵者利用来进入网络的漏洞。

能进行系统扫描。

系统扫描通过对企业内部操作系统安全弱点的完全的分析,帮助组织管理安全风险。

系统扫描通过比较规定的安全策略和实际的主机配置来发现潜在的安全风险,包括缺少安全补丁、词典中可猜的口令、不适当的用户权限、不正确的系统登录权限、不安全的服务配置和代表攻击的可疑的行为。

系统安全扫描还可以修复有问题的系统,自动产生文件所有权和文件权限的修复脚本。

能提供实时入侵检测和实时报警。

当收到安全性消息时,CWSI图形用户界面上相应的主机状态颜色和安全性消息组的图标都就有相应变化,以帮助操作人员快速地确定报警的原因和范畴。

CiscoSecureScanner是Cisco专门提供这项功能的产品。

3.思科IDC网络案例

该IDC将在全国建立5个IDC中心:

北京、上海、广州、、成都、深圳。

第一步是在北京建立IDC中心,所以现就北京的具体情况说明:

此方案分为四部分:

骨干接入层:

通过GSR/6500实现与Internet骨干的连接。

主要保证连接的冗余备份。

策略分布层:

由若干台CSS11800组成,实现识别内容的网络交换。

ServerFarm层:

由若干台CISCOC4840连接每台服务器,并以二个千兆上联到不同的CSS11800。

IDC管理中心:

如图中C部分。

对IDC网络设备、服务器、服务策略、统计、计费进行管理。

根据IDC的客户站点性质不同,要求不同,分布层和服务器层的设计主要分以下二种情况:

1、如图中A部分:

通过二台或若干台CSS11800(注:

交换机的数量取决于服务器的数量,本方案暂设计二台)提供容错备份的策略交换核心,与6509双连接备份,排除本层的单点故障。

服务器层通过C4840双上联到CSS11800。

C4840是固定配置,共40个100M端口,二个千兆上联端口。

2、如图中B部分:

与A部分的不同在于增加了防火墙,并通过CSS11000系列实现Firewall负载均衡,提高服务器的安全性,并解决由增加防火墙带来的瓶劲问题。