实验VPNIntranet VPN通信实验.docx

《实验VPNIntranet VPN通信实验.docx》由会员分享,可在线阅读,更多相关《实验VPNIntranet VPN通信实验.docx(16页珍藏版)》请在冰豆网上搜索。

实验VPNIntranetVPN通信实验

实验〈IntranetVPN通信实验〉

【实验名称】

IntranetVPN通信实验

【实验目的】

学习配置SitetoSite的IPSecVPN隧道,加深对IPSec协议的理解。

【背景描述】

假设北京的某公司在上海开了新的分公司,分公司要远程访问总公司的各种服务器资源,例如:

CRM系统、FTP系统等。

Internet上的网络传输本身存在安全隐患,这家公司希望通过采用IPSecVPN技术实现数据的安全传输。

【需求分析】

需求:

解决上海分公司和北京总公司之间通过Internet进行信息安全传输的问题

分析:

IPSecVPN技术通过隧道技术、加解密技术、密钥管理技术、和认证技术有效的保证了数据在Internet网络传输的安全性,是目前最安全、使用最广泛的VPN技术。

因此我们可以通过建立IPSecVPN的加密隧道,实现分公司和总公司之间的信息安全传输。

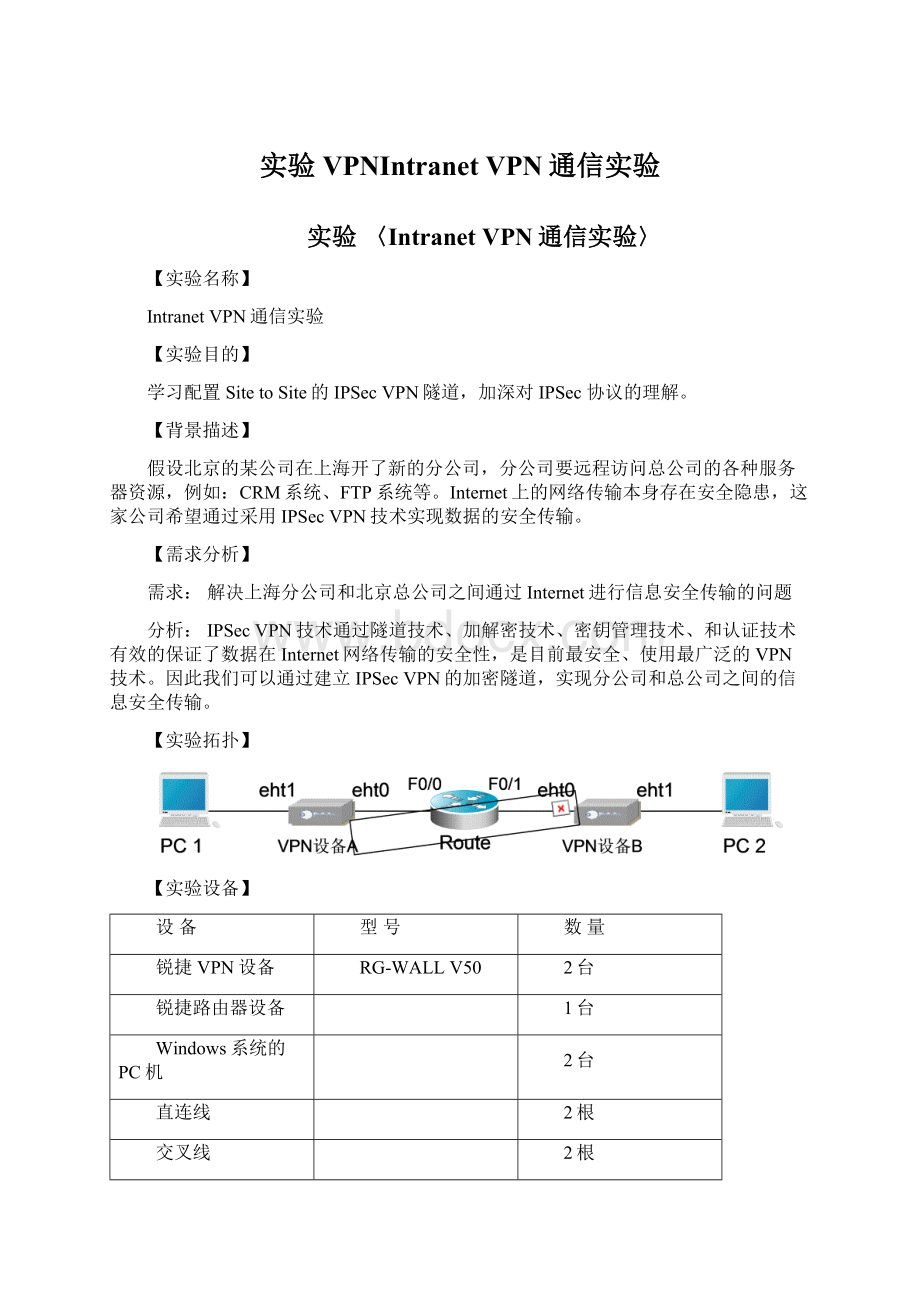

【实验拓扑】

【实验设备】

设备

型号

数量

锐捷VPN设备

RG-WALLV50

2台

锐捷路由器设备

1台

Windows系统的PC机

2台

直连线

2根

交叉线

2根

【预备知识】

1、网络基础知识、网络安全基础知识、VPN基础知识;

2、IPSec协议的基本内容、其工作模式;

3、IKE协议的基本工作原理。

【实验原理】

两个局域网出口的VPN设备(A和B)之间通过IKE自动协商建立起IPSec的VPN加密隧道。

使得这两个局域网内部的PC机1和PC机2之间的通信,在这两个局域网间(VPN设备A到VPN设备B的路径)是被加密传输的。

【实验步骤】

第一步:

准备好PC1和PC2后,先在PC1和PC2上安装VPN管理软件(见随机附带的光盘)

第二步:

搭建图示实验拓扑,然后配置PC1、PC2、VPN设备A、VPN设备B、route的IP及必要路由。

示例如下:

VPN设备A的eht1口地址:

192.168.1.1

VPN设备A的eth0口地址:

10.1.1.1

PC1的IP地址:

192.168.1.2

PC1的网关地址:

192.168.1.1

VPN设备B的eth1口地址:

192.168.2.1

VPN设备B的eth0口地址:

10.1.2.1

PC2的IP地址:

192.168.2.2

PC2的网关地址:

192.168.2.1

Route的F0/0地址:

10.1.1.2

Route的F0/1地址:

10.1.2.2

注意:

PC机及路由器的详细配置这里省略,请参考相关操作手册。

RG-WALLV50设备接口标识为“WAN”口,对应系统内部显示为“eth1”的接口;接口标识为“LAN”口,对应系统内部显示为“eth0”的接口。

1、VPN设备A接口及缺省路由配置如下:

1)通过PC1的超级终端,在命令行下配置VPN设备A的eth1口地址,操作如下:

注意:

我司VPN出厂时eth1口默认地址即为192.168.1.1,因此你可以先查看接口配置,如果的确是如此则可以免去该配置步骤。

2)通过PC1上的VPN管理软件登录VPN设备A,然后配置eth0口地址,操作如下:

设置eth0口地址:

2、VPN设备B接口及缺省路由配置如下:

1)通过PC2的超级终端,在命令行下配置VPN设备B的eth1口地址,操作如下:

2)通过PC2上的VPN管理软件登录VPN设备B,然后配置eth0口地址,操作如下:

设置eth0口地址:

验证测试:

PC1可以Ping通VPN设备A的eth1口;

VPN设备A可Ping通VPN设备B(反之亦可);

PC2可以Ping通VPN设备B的eth1口。

第三步:

配置IPSecVPN隧道

1、在VPN设备A上进行IPSecVPN隧道配置:

1)进行设备配置

注意:

此次实验IKE的协商选择“预共享密钥”方式(即PSK方式),关于“数字签名”的方式将再另外的专题实验中练习。

2)进行隧道配置

添加完隧道后的界面截图:

2、在VPN设备B上进行IPSecVPN隧道配置:

1)进行设备配置

2)进行隧道配置

添加完隧道后的界面截图:

第四步:

启动已配置好的隧道

验证测试:

隧道启动后可以在“隧道协商状态”栏目下看到隧道的协商状态。

如果协商的“隧道状态”显示“第二阶段协商成功”,则表示VPN设备A到VPN设备B的加密隧道已建立成功。

第五步:

进行隧道通信

VPN隧道的通信是可以双向的,因此你即可以从PC1去访问PC2,也可以从PC2去访问PC1。

最简单的访问方式就是Ping,因此你可以先从PC1去Ping一下PC2的地址,现在因为有了VPN隧道所以Ping是可以成功的。

(没有VPN隧道前Ping会是失败的)

VPN隧道的通信情况可以在“隧道通信状态”中查看到,如下图:

【注意事项】

1、实验环境IP可以随意定义,但请不要使用1.1.1.0这个网段的IP,因为某些功能实现的需要,系统内部已占用该网段的部分IP。

2、VPN设备A和VPN设备B保护的内部子网不允许有冲突和包含关系。

IPSec协议本身无法实现相同内部子网间的通信。

针对此问题,锐捷VPN有自己独有的解决办法,但将在另外的实验中练习。

3、该实验中,VPN设备的防火墙规则为全部开放。

但在实际的网络环境中,如果VPN设备直接连接Internet网络,则一定需要启用防火墙规则,关于防火墙规则的使用不在该实验中祥述。

【参考配置】

如何使用VPN管理软件?

其操作如下:

1、打开【开始】→【程序】→【锐捷VPN管理平台】,启动锐捷VPN管理平台。

您若是第一次打开VPN管理平台,里面是没有任何VPN设备的,需要依次添加网关组与网关。

2、可以从【文件(F)】→【新建(N)】→【网关组(G)】,添加一个网关组,如下图1。

图1新建网关组

3、添加完网关组后,便可添加网关,从【文件(F)】→【新建(N)】→【网关(W)】,可以添加网关,在打开的属性框中,填写网关的属性,如下图2所示。

图2填写网关属性

4、填写完成后,点【确定】,便回到锐捷VPN管理平台的主界面,如下图3。

图3成功添加一个网关