DEX加壳加密解决处理办法的设计与实现.docx

《DEX加壳加密解决处理办法的设计与实现.docx》由会员分享,可在线阅读,更多相关《DEX加壳加密解决处理办法的设计与实现.docx(44页珍藏版)》请在冰豆网上搜索。

DEX加壳加密解决处理办法的设计与实现

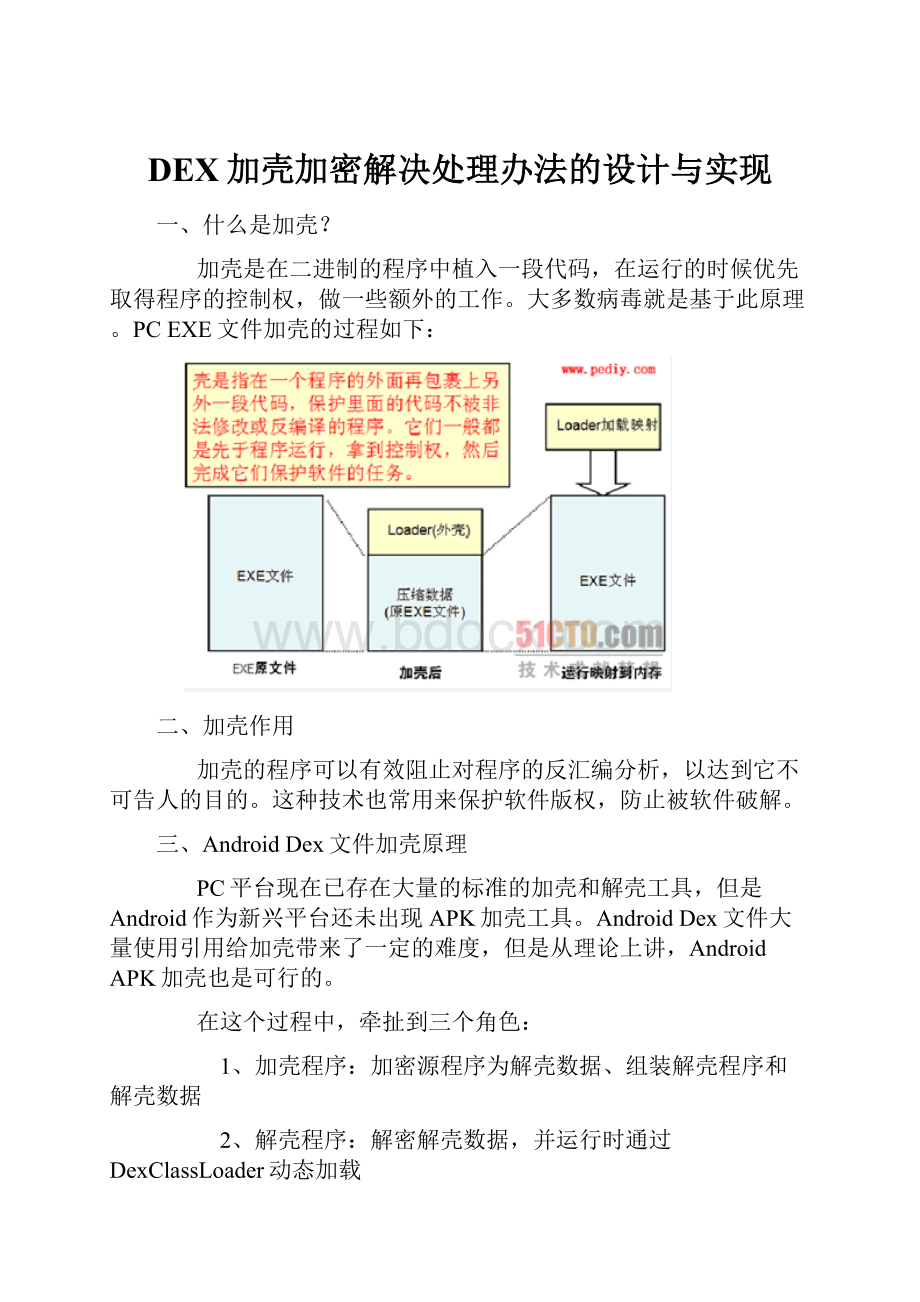

一、什么是加壳?

加壳是在二进制的程序中植入一段代码,在运行的时候优先取得程序的控制权,做一些额外的工作。

大多数病毒就是基于此原理。

PCEXE文件加壳的过程如下:

二、加壳作用

加壳的程序可以有效阻止对程序的反汇编分析,以达到它不可告人的目的。

这种技术也常用来保护软件版权,防止被软件破解。

三、AndroidDex文件加壳原理

PC平台现在已存在大量的标准的加壳和解壳工具,但是Android作为新兴平台还未出现APK加壳工具。

AndroidDex文件大量使用引用给加壳带来了一定的难度,但是从理论上讲,AndroidAPK加壳也是可行的。

在这个过程中,牵扯到三个角色:

1、加壳程序:

加密源程序为解壳数据、组装解壳程序和解壳数据

2、解壳程序:

解密解壳数据,并运行时通过DexClassLoader动态加载

3、源程序:

需要加壳处理的被保护代码

阅读该文章,需要您对DEX文件结构有所了解,您可以通过以下网址了解相关信息:

根据解壳数据在解壳程序DEX文件中的不同分布,本文将提出两种AndroidDex加壳的实现方案。

(一)解壳数据位于解壳程序文件尾部

该种方式简单实用,合并后的DEX文件结构如下。

加壳程序工作流程:

1、加密源程序APK文件为解壳数据

2、把解壳数据写入解壳程序Dex文件末尾,并在文件尾部添加解壳数据的大小。

3、修改解壳程序DEX头中checksum、signature和file_size头信息。

4、修改源程序AndroidMainfest.xml文件并覆盖解壳程序AndroidMainfest.xml文件。

解壳DEX程序工作流程:

1、读取DEX文件末尾数据获取借壳数据长度。

2、从DEX文件读取解壳数据,解密解壳数据。

以文件形式保存解密数据到a.APK文件

3、通过DexClassLoader动态加载a.apk。

(二)解壳数据位于解壳程序文件头

该种方式相对比较复杂,合并后DEX文件结构如下:

加壳程序工作流程:

1、加密源程序APK文件为解壳数据

2、计算解壳数据长度,并添加该长度到解壳DEX文件头末尾,并继续解壳数据到文件头末尾。

(插入数据的位置为0x70处)

3、修改解壳程序DEX头中checksum、signature、file_size、header_size、string_ids_off、type_ids_off、proto_ids_off、field_ids_off、

method_ids_off、class_defs_off和data_off相关项。

分析map_off数据,修改相关的数据偏移量。

4、修改源程序AndroidMainfest.xml文件并覆盖解壳程序AndroidMainfest.xml文件。

解壳DEX程序工作流程:

1、从0x70处读取解壳数据长度。

2、从DEX文件读取解壳数据,解密解壳数据。

以文件形式保存解密数据到a.APK

3、通过DexClassLoader动态加载a.APK。

一、序言

在上篇“AndroidAPK加壳技术方案”(Dex加壳技术实现方案,本片博文将对方案1代码实现进行讲解。

博友可以根据方案1的代码实现原理对方案2自行实现。

在方案1的代码实现过程中,各种不同的问题接踵出现,最初的方案也在不同问题的出现、解决过程中不断的得到调整、优化。

本文的代码实现了对整个APK包的加壳处理。

加壳程序不会对源程序有任何的影响。

二、代码实现

本程序基于Android2.3代码实现,因为牵扯到系统代码的反射修改,本程序不保证在其它android版本正常工作,博友可以根据实现原理,自行实现对其它Android版本的兼容性开发。

1、 加壳程序流程及代码实现

1、加密源程序APK为解壳数据

2、把解壳数据写入解壳程序DEX文件末尾,并在文件尾部添加解壳数据的大小。

3、修改解壳程序DEX头中checksum、signature和file_size头信息。

代码实现如下:

[java] viewplaincopy

1.package com.android.dexshell;

2.import java.io.ByteArrayOutputStream;

3.import java.io.File;

4.import java.io.FileInputStream;

5.import java.io.FileOutputStream;

6.import java.io.IOException;

7.import java.security.MessageDigest;

8.import java.security.NoSuchAlgorithmException;

9.import java.util.zip.Adler32;

10.

11.public class DexShellTool {

12. /**

13. * @param args

14. */

15. public static void main(String[] args) {

16. // TODO Auto-generated method stub

17. try {

18. File payloadSrcFile = new File("g:

/payload.apk");

19. File unShellDexFile = new File("g:

/unshell.dex");

20. byte[] payloadArray = encrpt(readFileBytes(payloadSrcFile));

21. byte[] unShellDexArray = readFileBytes(unShellDexFile);

22. int payloadLen = payloadArray.length;

23. int unShellDexLen = unShellDexArray.length;

24. int totalLen = payloadLen + unShellDexLen +4;

25. byte[] newdex = new byte[totalLen];

26. //添加解壳代码

27. System.arraycopy(unShellDexArray, 0, newdex, 0, unShellDexLen);

28. //添加加密后的解壳数据

29. System.arraycopy(payloadArray, 0, newdex, unShellDexLen,

30. payloadLen);

31. //添加解壳数据长度

32. System.arraycopy(intToByte(payloadLen), 0, newdex, totalLen-4, 4);

33. //修改DEX file size文件头

34. fixFileSizeHeader(newdex);

35. //修改DEX SHA1 文件头

36. fixSHA1Header(newdex);

37. //修改DEX CheckSum文件头

38. fixCheckSumHeader(newdex);

39.

40.

41. String str = "g:

/classes.dex";

42. File file = new File(str);

43. if (!

file.exists()) {

44. file.createNewFile();

45. }

46.

47. FileOutputStream localFileOutputStream = new FileOutputStream(str);

48. localFileOutputStream.write(newdex);

49. localFileOutputStream.flush();

50. localFileOutputStream.close();

51.

52.

53. } catch (Exception e) {

54. // TODO Auto-generated catch block

55. e.printStackTrace();

56. }

57. }

58.

59. //直接返回数据,读者可以添加自己加密方法

60. private static byte[] encrpt(byte[] srcdata){

61. return srcdata;

62. }

63.

64.

65. private static void fixCheckSumHeader(byte[] dexBytes) {

66. Adler32 adler = new Adler32();

67. adler.update(dexBytes, 12, dexBytes.length - 12);

68. long value = adler.getValue();

69. int va = (int) value;

70. byte[] newcs = intToByte(va);

71. byte[] recs = new byte[4];

72. for (int i = 0; i < 4; i++) {

73. recs[i] = newcs[newcs.length - 1 - i];

74. System.out.println(Integer.toHexString(newcs[i]));

75. }

76. System.arraycopy(recs, 0, dexBytes, 8, 4);

77. System.out.println(Long.toHexString(value));

78. System.out.println();

79. }

80.

81.

82. public static byte[] intToByte(int number) {

83. byte[] b = new byte[4];

84. for (int i = 3; i >= 0; i--) {

85. b[i] = (byte) (number % 256);

86. number >>= 8;

87. }

88. return b;

89. }

90.

91.

92. private static void fixSHA1Header(byte[] dexBytes)

93. throws NoSuchAlgorithmException {

94. MessageDigest md = MessageDigest.getInstance("SHA-1");

95. md.update(dexBytes, 32, dexBytes.length - 32);

96. byte[] newdt = md.digest();

97. System.arraycopy(newdt, 0, dexBytes, 12, 20);

98. String hexstr = "";

99. for (int i = 0; i < newdt.length; i++) {

100. hexstr += Integer.toString((newdt[i] & 0xff) + 0x100, 16)

101. .substring

(1);

102. }

103. System.out.println(hexstr);

104. }

105.

106.

107. private static void fixFileSizeHeader(byte[] dexBytes) {

108.

109.

110. byte[] newfs = intToByte(dexBytes.length);

111. System.out.println(Integer.toHexString(dexBytes.length));

112. byte[] refs = new byte[4];

113. for (int i = 0; i < 4; i++) {

114. refs[i] = newfs[newfs.length - 1 - i];

115. System.out.println(Integer.toHexString(newfs[i]));

116. }

117. System.arraycopy(refs, 0, dexBytes, 32, 4);

118. }

119.

120.

121. private static byte[] readFileBytes(File file) throws IOException {

122. byte[] arrayOfByte = new byte[1024];

123. ByteArrayOutputStream localByteArrayOutputStream = new ByteArrayOutputStream();

124. FileInputStream fis = new FileInputStream(file);

125. while (true) {

126. int i = fis.read(arrayOfByte);

127. if (i !

= -1) {

128. localByteArrayOutputStream.write(arrayOfByte, 0, i);

129. } else {

130. return localByteArrayOutputStream.toByteArray();

131. }

132. }

133. }

134.

135.

136.}

2、 解壳程序流程及代码实现

在解壳程序的开发过程中需要解决如下几个关键的技术问题:

(1)解壳代码如何能够第一时间执行?

Android程序由不同的组件构成,系统在有需要的时候启动程序组件。

因此解壳程序必须在Android系统启动组件之前运行,完成对解壳数 据的解壳及APK文件的动态加载,否则会使程序出现加载类失败的异常。

Android开发者都知道Applicaiton做为整个应用的上下文,会被系统第一时间调用,这也是应用开发者程序代码的第一执行点。

因此通过对 AndroidMainfest.xml的application的配置可以实现解壳代码第一时间运行。

[html] viewplaincopy

1.2. android:

icon="@drawable/ic_launcher"

3. android:

label="@string/app_name"

4. android:

theme="@style/AppTheme" android:

name=" rgb(255, 0, 0);">com.android.dexunshell.ProxyApplication" >

5.

(2)如何替换回源程序原有的Application?

当在AndroidMainfest.xml文件配置为解壳代码的Application时。

源程序原有的Applicaiton将被替换,为了不影响源程序代码逻辑,我们需要 在解壳代码运行完成后,替换回源程序原有的Application对象。

我们通过在AndroidMainfest.xml文件中配置原有Applicaiton类信息来达到我们 的目的。

解壳程序要在运行完毕后通过创建配置的Application对象,并通过反射修改回原Application。

[html] viewplaincopy

1.2. android:

icon="@drawable/ic_launcher"

3. android:

label="@string/app_name"

4. android:

theme="@style/AppTheme" android:

name=" rgb(255, 0, 0);">com.android.dexunshell.ProxyApplication

" >

5. rgb(255, 0, 0);">name="APPLICATION_CLASS_NAME" android:

value="com.***.Application"/>

6.

(3)如何通过DexClassLoader实现对apk代码的动态加载。

我们知道DexClassLoader加载的类是没有组件生命周期的,也就是说即使DexClassLoader通过对APK的动态加载完成了对组件类的加载, 当系统启动该组件时,还会出现加载类失败的异常。

为什么组件类被动态加载入虚拟机,但系统却出现加载类失败呢?

通过查看Android源代码我们知道组件类的加载是由另一个ClassLoader来完成的,DexClassLoader和系统组件ClassLoader并不存在关 系,系统组件ClassLoader当然找不到由DexClassLoader加载的类,如果把系统组件ClassLoader的parent修改成DexClassLoader,我们就可 以实现对apk代码的动态加载。

(4)如何使解壳后的APK资源文件被代码动态引用。

代码默认引用的资源文件在最外层的解壳程序中,因此我们要增加系统的资源加载路径来实现对借壳后APK文件资源的加载。

解壳实现代码: