等保三级安全技术应用系统.docx

《等保三级安全技术应用系统.docx》由会员分享,可在线阅读,更多相关《等保三级安全技术应用系统.docx(18页珍藏版)》请在冰豆网上搜索。

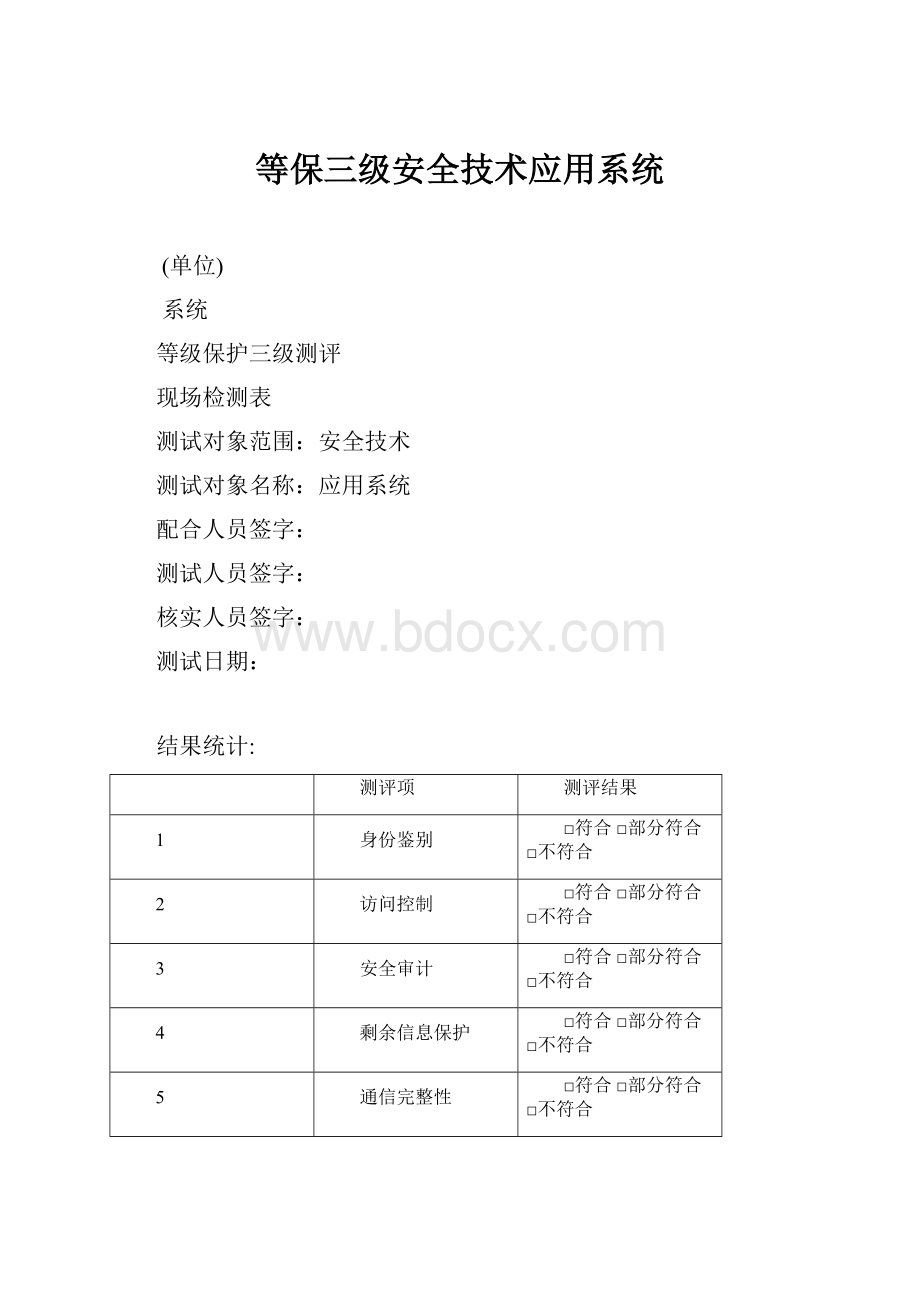

等保三级安全技术应用系统

(单位)

系统

等级保护三级测评

现场检测表

测试对象范围:

安全技术

测试对象名称:

应用系统

配合人员签字:

测试人员签字:

核实人员签字:

测试日期:

结果统计:

测评项

测评结果

1

身份鉴别

□符合□部分符合□不符合

2

访问控制

□符合□部分符合□不符合

3

安全审计

□符合□部分符合□不符合

4

剩余信息保护

□符合□部分符合□不符合

5

通信完整性

□符合□部分符合□不符合

6

通信保密性

□符合□部分符合□不符合

7

抗抵赖

□符合□部分符合□不符合

8

软件容错

□符合□部分符合□不符合

9

资源控制

□符合□部分符合□不符合

10

代码安全

□符合□部分符合□不符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

身份鉴别

测试要求:

1.系统用户的身份标识应具有唯一性;

2.应对登录的用户进行身份标识和鉴别;

3.系统用户的身份鉴别信息应具有不易被冒用的特点,例如口令长度、复杂性和定期的更新等;

4.应对同一用户采用两种或两种以上组合的鉴别技术实现用户身份鉴别;

5.应具有登录失败处理功能,如结束会话、限制非法登录次数,当登录连接超时,自动退出;

6.应具有鉴别警示功能;

7.应用系统应及时清除存储空间中动态使用的鉴别信息。

测试记录:

1、访谈系统管理员,询问应用系统是否采取身份标识和鉴别措施

否□是□

○具体措施有:

○系统采取何种措施防止身份鉴别信息被冒用(如复杂性混有大、小写字母、数字和特殊字符,口令周期等):

2、访谈系统管理员,询问应用系统是否具有登录失败处理的功能

否□是□

○是如何进行处理的:

○应用系统对用户标识在整个生命周期内是否具有唯一性(如UID、用户名或其他信息在系统中是唯一的,用该标识在整个生命周期内能唯一识别该用户)

否□是□

3、检查设计/验收文档,查看文档中是否有系统采取了唯一标识(如用户名、UID或其他属性)的描述

否□是□

4、检查操作规程和操作记录,查看其是否有身份标识和鉴别的操作规程、审批记录和操作记录:

否□是□

5、检查主要应用系统,查看其是否采用了两个及两个以上身份鉴别技术的组合来进行身份鉴别(如采用用户名/口令、挑战应答、动态口令、物理设备、生物识别技术中的任意两个组合):

否□是□

○对有抗抵赖要求的系统,查看其是否采用数字证书方式的身份鉴别技术:

否□是□

6、检查主要应用系统,查看其是否配备身份标识(如建立账号)和鉴别(如口令等)功能:

否□是□

○查看其其身份鉴别信息是否具有不易被冒用的特点,例如复杂性(如规定字符应混有大、小写字母、数字和特殊字符)或为了便于记忆使用了令牌:

否□是□

7、检查主要应用系统,查看其是否配备并使用登录失败处理功能(如登录失败次数超过设定值,系统自动退出等):

否□是□

8、测试主要应用系统,通过注册用户,并登录系统,查看登录是否成功,验证其身份标识和鉴别功能是否有效:

否□是□

○通过删除一个用户再重新注册相同标识的用户,查看能否成功,验证身份标识在整个生命周期内是否具有唯一性:

否□是□

9、测试主要应用系统,验证其登录失败处理,非法登录次数限制,登录连接超时自动退出等功能是否有效:

否□是□

10、测试主要应用系统,验证其是否及时清除存储空间中动态使用的鉴别信息(如登录系统,退

出系统后重新登录系统,查看上次登录的鉴别信息是否存在):

否□是□

11、测试主要应用系统,验证其是否有鉴别警示功能(如系统有三次登录失败则锁定该用户的限

制,则应给用户必要的提示):

否□是□

12、渗透测试主要应用系统,测试身份鉴别信息是否不易被冒用(如通过暴力破解或其他手段进

入系统,对WEB系统可采用SQL注入等绕过身份鉴别的方法):

否□是□

测试结果:

□符合□部分符合□不符合

备注:

1、如果测试记录3中相关文档有用户唯一性标识的描述,则该项为肯定;

2、如果测试记录4中缺少相应的文档,则该项为否定;

3、测试记录3-12项全部符合即视为符合.

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

访问控制

测试要求:

1.应依据安全策略控制用户对客体的访问;

2.自主访问控制的覆盖范围应包括与信息安全直接相关的主体、客体及它们之间的操作;

3.自主访问控制的粒度应达到主体为用户级,客体为文件、数据库表级;

4.应由授权主体设置对系统功能操作和对数据访问的权限;

5.应实现应用系统特权用户的权限分离,例如将管理与审计的权限分配给不同的应用系统用户;

6.权限分离应采用最小授权原则,分别授予不同用户各自为完成自己承担任务所需的最小权限,并在它们之间形成相互制约的关系;

7.应严格限制默认用户的访问权限。

测试记录:

1、访谈系统管理员,询问业务系统是否提供访问控制措施:

否□是□

○具体措施有:

○自主访问控制的粒度如何:

2、检查主要应用系统,查看系统是否提供访问控制机制:

否□是□

○是否依据安全策略控制用户对客体(如文件和数据库中的数据)的访问:

否□是□

3、检查主要应用系统,查看其自主访问控制的覆盖范围是否包括与信息安全直接相关的主体、客体及它们之间的操作:

否□是□

○自主访问控制的粒度是否达到主体为用户级,客体为文件、数据库表级(如数据库表、视图、存储过程等):

否□是□

4、检查主要应用系统,查看应用系统是否有对授权主体进行系统功能操作和对数据访问权限进行设置的功能:

否□是□

5、检查主要应用系统,查看其特权用户的权限是否分离(如将系统管理员、安全员和审计员的权限分离):

否□是□

○权限之间是否相互制约(如系统管理员、安全管理员等不能对审计日志进行管理,安全审计员不能管理审计功能的开启、关闭、删除等重要事件的审计日志等):

否□是□

6、检查主要应用系统,查看其是否有限制默认用户访问权限的功能,并已配置使用:

否□是□

7、测试主要应用系统,通过用不同权限的用户登录,查看其权限是否受到应用系统的限制,验证系统权限分离功能是否有效:

否□是□

8、测试主要应用系统,通过授权主体设置特定用户对系统功能进行操作和对数据进行访问的权限,然后以该用户登录,验证用户权限管理功能是否有效:

否□是□

9、测试主要应用系统,通过用默认用户(默认密码)登录,并用该用户进行操作(包括合法、非法操作),验证系统对默认用户访问权限的限制是否有效:

否□是□

10、渗透测试主要应用系统,测试自主访问控制的覆盖范围是否包括与信息安全直接相关的主体、客体及它们之间的操作(如试图绕过系统访问控制机制等操作):

否□是□

测试结果:

□符合□部分符合□不符合

备注:

测试记录2-10项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

安全审计

测试要求:

1.安全审计应覆盖到应用系统的每个用户;

2.安全审计应记录应用系统重要的安全相关事件,包括重要用户行为、系统资源的异常使用和重要系统功能的执行等;

3.安全相关事件的记录应包括日期和时间、类型、主体标识、客体标识、事件的结果等;

4.安全审计应可以根据记录数据进行分析,并生成审计报表;

5.安全审计应可以对特定事件,提供指定方式的实时报警;

6.审计进程应受到保护避免受到未预期的中断;

7.测试记录应受到保护避免受到未预期的删除、修改或覆盖等。

测试记录:

1、访谈安全审计员,询问应用系统是否有安全审计功能:

否□是□

○对事件进行审计的选择要求和策略是:

○对审计日志的保护措施有:

2、检查主要应用系统,查看其当前审计范围是否覆盖到每个用户:

否□是□

3、检查主要应用系统,查看其审计策略是否覆盖系统内重要的安全相关事件,例如,用户标识与鉴别、自主访问控制的所有操作记录、重要用户行为(如用超级用户命令改变用户身份,删除系统表)、系统资源的异常使用、重要系统命令的使用(如删除客体)等:

否□是□

4、检查主要应用系统,查看其测试记录信息是否包括事件发生的日期与时间、触发事件的主体与客体、事件的类型、事件成功或失败、身份鉴别事件中请求的来源(如末端标识符)、事件的结果等内容:

否□是□

5、检查主要应用系统,查看其是否为授权用户浏览和分析审计数据提供专门的审计工具(如对测试记录进行分类、排序、查询、统计、分析和组合查询等):

否□是□

○是否能根据需要生成审计报表:

否□是□

6、检查主要应用系统,查看其能否对特定事件指定实时报警方式(如声音、EMAIL、短信等):

否□是□

7、测试主要应用系统,通过非法终止审计功能或修改其配置,验证审计功能是否受到保护:

否□是□

8、测试主要应用系统,在系统上以某个用户试图产生一些重要的安全相关事件(如鉴别失败等),测试安全审计的覆盖情况和记录情况与要求是否一致:

否□是□

9、测试主要应用系统,在系统上以某个系统用户试图删除、修改或覆盖测试记录,验证安全审计的保护情况与要求是否一致:

否□是□

测试结果:

□符合□部分符合□不符合

备注:

测试记录2-9项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

剩余信息保护

测试要求:

1.应保证用户鉴别信息所在的存储空间被释放或再分配给其他用户前得到完全清除,无论这些信息是存放在硬盘上还是在内存中;

2.应保证系统内的文件、目录和数据库记录等资源所在的存储空间被释放或重新分配给其他用户前得到完全清除。

测试记录:

1、访谈系统管理员,询问系统是否采取措施保证对存储介质中的残余信息进行删除(无论这些信息是存放在硬盘上还是在内存中):

否□是□

○具体措施有:

2、检查设计/验收文档,查看其是否有关于系统在释放或再分配鉴别信息所在存储空间给其他用户前如何将其进行完全清除(无论这些信息是存放在硬盘上还是在内存中)的描述:

否□是□

3、检查设计/验收文档,查看其是否有关于释放或重新分配系统内文件、目录和数据库记录等资源所在存储空间给其他用户前如何进行完全清除的描述:

否□是□

4、测试主要应用系统,用某用户登录系统并进行操作后,在该用户退出后用另一用户登录,试图操作(读取、修改或删除等)其他用户产生的文件、目录和数据库记录等资源,查看是否成功,验证系统提供的剩余信息保护功能是否正确(确保系统内的文件、目录和数据库记录等资源所在的存储空间,被释放或重新分配给其他用户前得到完全清除):

否□是□

测试结果:

□符合□部分符合□不符合

备注:

1、如果测试记录2-3缺少相关材料,则该项为否定;

2、测试记录2-4项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

通信完整性

测试要求:

1.通信双方应约定密码算法,计算通信数据报文的报文验证码,在进行通信时,双方根据校验码判断对方报文的有效性。

测试记录:

1、访谈安全员,询问业务系统是否有数据在传输过程中进行完整性保证的操作:

否□是□

○具体措施是:

2、检查设计/验收文档,查看其是否有通信完整性的说明:

否□

是□○是否有系统是根据校验码判断对方数据包的有效性的,用密码计算通信数据报

文的报文验证码的描述:

否□是□

3、测试主要应用系统,通过获取通信双方的数据包,查看通信报文是否含有验证码:

否□是□

测试结果:

□符合□部分符合□不符合

备注:

测试记录2-3项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

通信保密性

测试要求:

1.当通信双方中的一方在一段时间内未作任何响应,另一方应能够自动结束会话;

2.在通信双方建立连接之前,利用密码技术进行会话初始化验证;

3.在通信过程中,应对整个报文或会话过程进行加密;

4.应选用符合国家有关部门要求的密码算法。

测试记录:

1、访谈安全员,询问业务系统数据在存储和传输过程中是否采取保密措施(如在通信双方建立连接之前利用密码技术进行会话初始化验证,在通信过程中对敏感信息字段进行加密等):

否□是□

○具体措施有:

2、检查相关证明材料(证书),查看应用系统采用的密码算法是否符合国家有关部门要求:

否□是□

3、测试主要应用系统,查看当通信双方中的一方在一段时间内未作任何响应,另一方是否能自动结束会话:

否□是□

○系统是否能在通信双方建立会话之前,利用密码技术进行会话初始化验证(如SSL建立加密

通道前是否利用密码技术进行会话初始验证):

否□是□

○在通信过程中,是否对整个报文或会话过程进行加密:

否□是□

4、测试主要应用系统,通过通信双方中的一方在一段时间内未作任何响应,查看另一方是否能自动结束会话,测试当通信双方中的一方在一段时间内未作任何响应,另一方是否能自动结束会话的功能是否有效:

否□是□

5、测试主要应用系统,通过查看通信双方数据包的内容,查看系统在通信过程中,对整个报文或会话过程进行加密的功能是否有效:

否□是□

测试结果:

□符合□部分符合□不符合

备注:

1、如果测试记录2缺少相关材料,则该项为否定;

2、测试记录2-5项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

抗抵赖

测试要求:

1.应具有在请求的情况下为数据原发者或接收者提供数据原发证据的功能;

2.应具有在请求的情况下为数据原发者或接收者提供数据接收证据的功能。

测试记录:

1、系统是否具有抗抵赖的措施:

否□

是□○具体措施有:

2、通过双方进行通信,查看系统是否提供在请求的情况下为数据原发者或接收者提供数据原发证据的功能:

否□是□

○通过双方进行通信,查看系统是否提供在请求的情况下为数据原发者或接收者提供数据接收证据的功能:

否□是□

测试结果:

□符合□部分符合□不符合

备注:

测试记录2项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

软件容错

测试要求:

1.应对通过人机接口输入或通过通信接口输入的数据进行有效性检验;

2.应对通过人机接口方式进行的操作提供“回退”功能,即允许按照操作的序列进行回退;

3.应有状态监测能力,当故障发生时,能实时检测到故障状态并报警;

4.应有自动保护能力,当故障发生时,自动保护当前所有状态。

测试记录:

1、访谈系统管理员,询问业务系统是否有保证软件具有容错能力的措施(如对人机接口输入或通过通信接口输入的数据进行有效性检验等):

否□是□

○具体措施有:

2、检查主要应用系统,查看业务系统是否对人机接口输入(如用户界面的数据输入)或通信接口输入的数据进行有效性检验:

否□是□

○是否允许按照操作的序列进行回退(如撤消操作):

否□是□

○是否在故障发生时继续提供一部分功能,确保能够实施必要的措施(如对重要数据的保存):

否□是□

3、测试主要应用系统,通过输入的不同(如数据格式或长度等符合、不符合软件设定的要求),验证系统人机接口有效性检验功能是否正确:

否□是□

4、测试主要应用系统,通过多步操作,然后回退,验证系统能否按照操作的序列进行正确的回退:

否□是□

5、测试主要应用系统,通过给系统人为制造一些故障(如系统异常),验证系统能否在故障发生时实时检测到故障状态并报警,能否自动保护当前所有状态:

否□是□

测试结果:

□符合□部分符合□不符合

备注:

测试记录2-5项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

资源控制

测试要求:

1.应限制单个用户的多重并发会话;

2.应对应用系统的最大并发会话连接数进行限制;

3.应对一个时间段内可能的并发会话连接数进行限制;

4.应根据安全策略设置登录终端的操作超时锁定和鉴别失败锁定,并规定解锁或终止方式;

5.应禁止同一用户账号在同一时间内并发登录;

6.应对一个访问用户或一个请求进程占用的资源分配最大限额和最小限额;

7.应根据安全属性(用户身份、访问地址、时间范围等)允许或拒绝用户建立会话连接;

8.当系统的服务水平降低到预先规定的最小值时,应能检测和报警;

9.应根据安全策略设定主体的服务优先级,根据优先级分配系统资源,保证优先级低的主体处理能力不会影响到优先级高的主体的处理能力。

测试记录:

1、访谈系统管理员,询问业务系统是否有资源控制的措施(如对应用系统的最大并发会话连接数进行限制:

否□是□

○是否禁止同一用户账号在同一时间内并发登录:

否□是□

○是否对一个时间段内可能的并发会话连接数进行限制(对一个访问用户或一个请求进程占用的资源分配最大限额和最小限额等):

否□是□

○具体措施有:

2、检查主要应用系统,查看是否有限制单个用户的多重并发会话:

否□是□

○是否有最大并发会话连接数的限制:

否□是□

○是否有对一个时间段内可能的并发会话连接数进行限制:

否□是□

○是否能根据安全策略设定主体的服务优先级,根据优先级分配系统资源,保证优先级低的主体处理能力不会影响到优先级高的主体的处理能力:

否□是□

3、检查主要应用系统,查看是否根据安全策略设置登录终端的操作超时锁定和鉴别失败锁定,并规定解锁或终止方式:

否□是□

○是否禁止同一用户账号在同一时间内并发登录:

否□是□

○是否对一个访问用户或一个请求进程占用的资源分配最大限额和最小限额:

否□是□

4、检查主要应用系统,查看是否根据安全属性(用户身份、访问地址、时间范围等)允许或拒绝用户建立会话连接:

否□是□

○查看是否有服务水平最小值的设定,当系统的服务水平降低到预先设定的最小值时,系统报警:

否□是□

5、测试主要应用系统,通过对系统进行超过单个用户的多重并发会话连接,验证系统能否正确地限制单个用户的多重并发会话数:

否□是□

○通过对系统进行超过最大并发会话连接数进行连接,验证系统能否正确地限制最大并发会话连接数:

否□是□

6、测试主要应用系统,通过在一个时间段内,用超过设定的并发连接数对系统进行连接,查看能否连接成功,验证系统对一个时间段内可能的并发会话连接数进行限制的功能是否正确:

否□是□

7、测试主要应用系统,通过设置登录终端的操作超时锁定和鉴别失败锁定,并规定解锁或终止方式,制造操作超时和鉴别失败,验证系统能否锁定:

否□是□

○解锁或终止方式是否和设定的方式相同:

否□是□

8、测试主要应用系统,通过按照安全属性(用户身份、访问地址、时间范围等)设定允许或拒绝某个用户建立会话连接,然后用该用户进行对应的操作,验证查看系统能否正确地根据安全属性允许或拒绝用户建立会话连接:

否□是□

○试图使服务水平降低到预先规定的最小值,验证系统能否正确检测并报警:

否□是□

测试结果:

□符合□部分符合□不符合

备注:

测试记录2-8项全部符合即视为符合

测试类别

等级测评(三级)

测试对象

安全技术

测试类

应用安全

测试项

代码安全

测试要求:

1.应制定应用程序代码编写安全规范,要求开发人员参照规范编写代码;

2.应对应用程序代码进行代码复审,识别可能存在的恶意代码;

3.应对应用程序代码进行安全脆弱性分析;

4.应对应用程序代码进行穿透性测试。

测试记录:

1、访谈系统管理员,询问业务系统是否有保证质量的措施(如系统是否有应用程序代码编写安全规范,开发人员是否参照规范编写代码):

否□是□

○具体措施有:

2、检查设计/验收文档和其他相关文档,查看是否有应用程序代码编写安全规范:

否□是□

3、检查设计/验收文档和相关证明材料(证书),查看是否有对应用程序代码进行代码复审:

否□是□

4、检查设计/验收文档和相关证明材料(证书),查看是否对应用程序代码进行安全脆弱性分析:

否□是□

5、检查设计/验收文档和相关证明材料(证书),查看是否有对应用程序代码进行穿透性测试的声明:

否□是□

6、检查主要应用系统,查看应用程序代码的编制与代码安全规范要求是否一致:

否□是□

7、测试主要应用系统,通过对代码进行穿透性测试(如内存溢出等),查看是否成功:

否□是□

测试结果:

□符合□部分符合□不符合

备注:

1、如果测试记录2-5缺少相关材料,则该项为否定;

2、测试记录2-7项全部符合即视为符合