L003010018利用owasp zap扫描网站漏洞.docx

《L003010018利用owasp zap扫描网站漏洞.docx》由会员分享,可在线阅读,更多相关《L003010018利用owasp zap扫描网站漏洞.docx(18页珍藏版)》请在冰豆网上搜索。

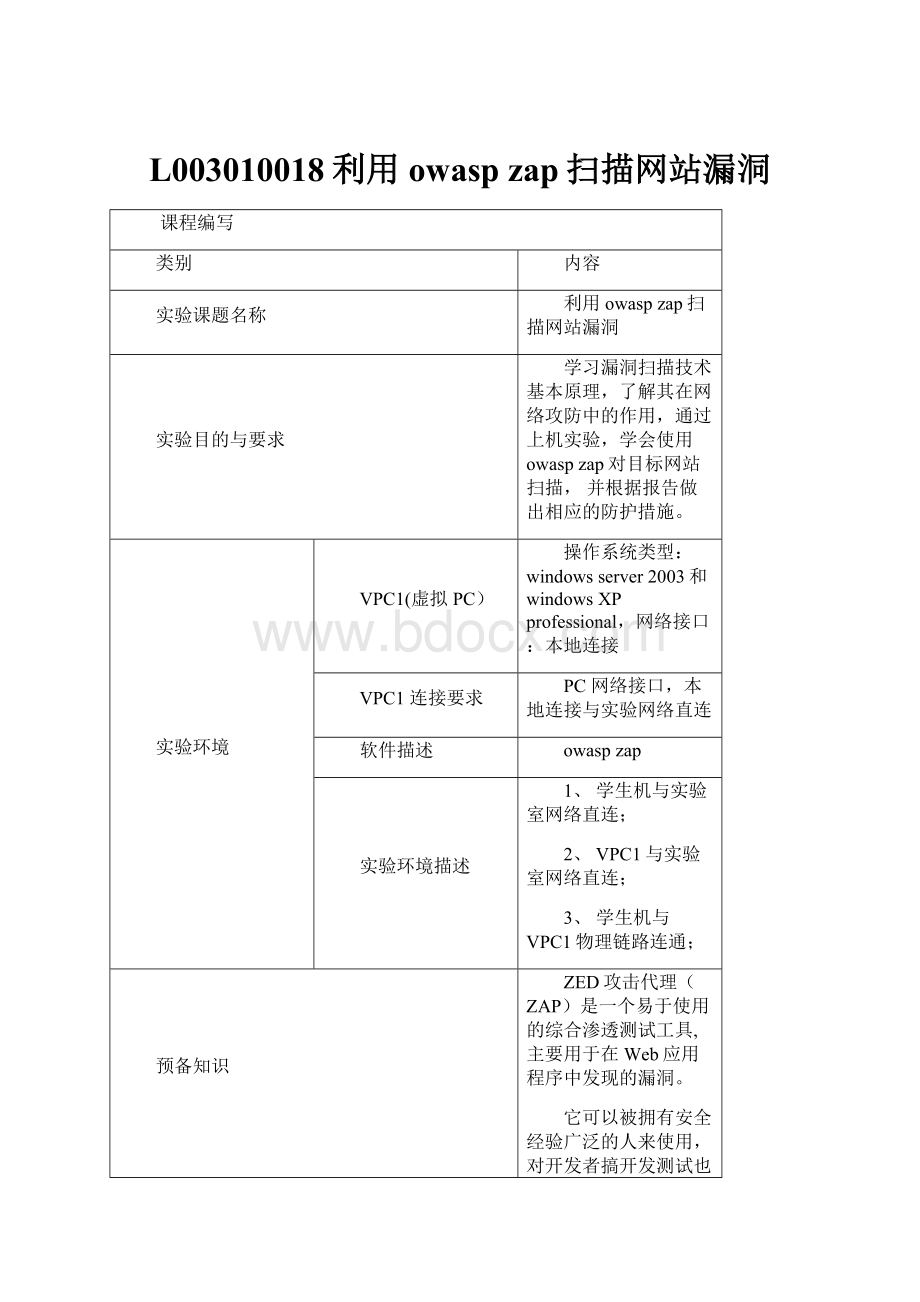

L003010018利用owaspzap扫描网站漏洞

课程编写

类别

内容

实验课题名称

利用owaspzap扫描网站漏洞

实验目的与要求

学习漏洞扫描技术基本原理,了解其在网络攻防中的作用,通过上机实验,学会使用owaspzap对目标网站扫描,并根据报告做出相应的防护措施。

实验环境

VPC1(虚拟PC)

操作系统类型:

windowsserver2003和windowsXPprofessional,网络接口:

本地连接

VPC1 连接要求

PC 网络接口,本地连接与实验网络直连

软件描述

owaspzap

实验环境描述

1、 学生机与实验室网络直连;

2、 VPC1与实验室网络直连;

3、 学生机与VPC1物理链路连通;

预备知识

ZED攻击代理(ZAP)是一个易于使用的综合渗透测试工具,主要用于在Web应用程序中发现的漏洞。

它可以被拥有安全经验广泛的人来使用,对开发者搞开发测试也是很有帮助的。

而且对于刚开始从事渗透测试的人,效果也是比较理想的。

ZAP提供自动扫描仪以及一组工具,让你可以手动或者自动发现漏洞。

实验内容

1.owaspzap扫描器的使用

2.软件参数的设置

3.网站漏洞扫描

4.扫描结果分析

实验步骤

学生登录实验场景的操作

1、学生单击“网络拓扑”进入实验场景,单击windows2003中的“打开控制台”按钮,进入目标主机。

如图所示:

2、学生输入账号administrator,密码123456,登录到实验场景中的Windowsserver2003。

如图所示:

3、学生输入账号administrator,密码123456,登录到实验场景中的WindowsXPProfessional。

如图所示:

4、在windowsxp系统,接下来开始安装zap,在d:

\tools\zap里点击zap_1.4.0.1_windows.exe进行安装。

如图所示:

5.接下来进入zap安装向导,点击“Next”。

如图所示:

6.接下来进入许可协议界面,选择“Iaccepttheagreement”,并点击“Next”。

如图所示:

7.接下来进入选择安装路径界面,我们选择默认路径安装即可,点击“Next”。

8.然后让选择安装开始菜单的位置,我们可以选择“Don’tcareatestartmenufolder”,并选择“Next”。

如图所示:

9.接下来让选择创建桌面快捷方式和快速启动方式,我们只创建桌面快捷方式即可。

如图所示:

10.进入readytoinstall界面,点击“install”。

如图所示:

11.接下来安装就完成了,进入完成向导界面。

如图所示:

12.点击桌面上的zap图标,会进入许可界面,我们选择accept即可。

如图所示:

13.接下来会弹出创建CA证书界面,我们可以选择“Later”。

如图所示:

14.接下来在其他类似的软件中一样,打开ie-Internet选项-连接-局域网设置。

如图所示:

15.在代理服务器中的地址这里,设置地址为127.0.0.1,端口设置为8080并点击确定。

如图所示:

16.在浏览器里输入windows2003系统的ip地址进行访问默认网站动网先锋。

如图所示:

17.在zap中的站点位置即会出现当前访问的站点http:

//192.168.200.17。

如图所示:

18.我们右击http:

//192.168.200.17,在弹出的猜中选择攻击-爬行站点。

zap的蜘蛛会爬行网站的所有URL地址以便于我们进一步分析。

如图所示:

19.爬行时间长短根据对方网站的大小来决定的,我们测试的网站比较小,所以完成时间比较快,在下方的抓取过程中发现的URL里,可以看到该网站的所有地址做进一步的分析。

如图所示:

20.右击http:

//192.168.200.17选择攻击-端口扫描主机,可以查到对方目前开启的端口。

如图所示:

21.接下来会进入扫描状态,下边会有进度条进度显示,再往下就是扫描出当前对方开启的端口列表。

我们根据这些端口可以看到对方开启了21,25,80,110等端口,根据这些信息我们可以探测是否可以用FTP和IIS中的漏洞进行测试。

如图所示:

22.接下来再次右击http:

//192.168.200.17,选择攻击-主动扫描站点,可以对该站点进行漏洞扫描。

如图所示:

23.扫描完毕后,点击警报选项卡,会看到当前网站的所有警告信息,分为信息泄露警告,中级漏洞警告和高级漏洞警告。

如图所示:

24.单机sql注入,然后单击某个具体的url地址,会自动弹出当前漏洞的详细信息,比如级别,可靠性,参数,攻击行为和具体描述,解决方案等信息。

网站管理人员或者开发人员就可以根据这些信息修复漏洞。

如图所示:

25.接下来可以看看该软件的其他的功能,比如编码/解码功能。

如图所示:

26.输入basic字符,可以看到该字符的sha1哈希以及md5哈希,比较方便。

如图所示:

27.在分析工具栏里还有策略编辑,里边针对信息收集,服务器安全,注入等选项有具体的设置方法,可以根据自己的情况自行设置。

如图所示:

28.该软件还有报告功能,可以输出多种格式的报告,比如xml,html等多种格式,要设置文件具体存放的路径,一般输出html就可以。

如图所示:

29.保存后,软件会自动打开报告,然后浏览器中浏览表格型的详细报告。

如图所示: