L003001029HTTP漏洞扫描paros漏洞扫描使用Word文档格式.docx

《L003001029HTTP漏洞扫描paros漏洞扫描使用Word文档格式.docx》由会员分享,可在线阅读,更多相关《L003001029HTTP漏洞扫描paros漏洞扫描使用Word文档格式.docx(20页珍藏版)》请在冰豆网上搜索。

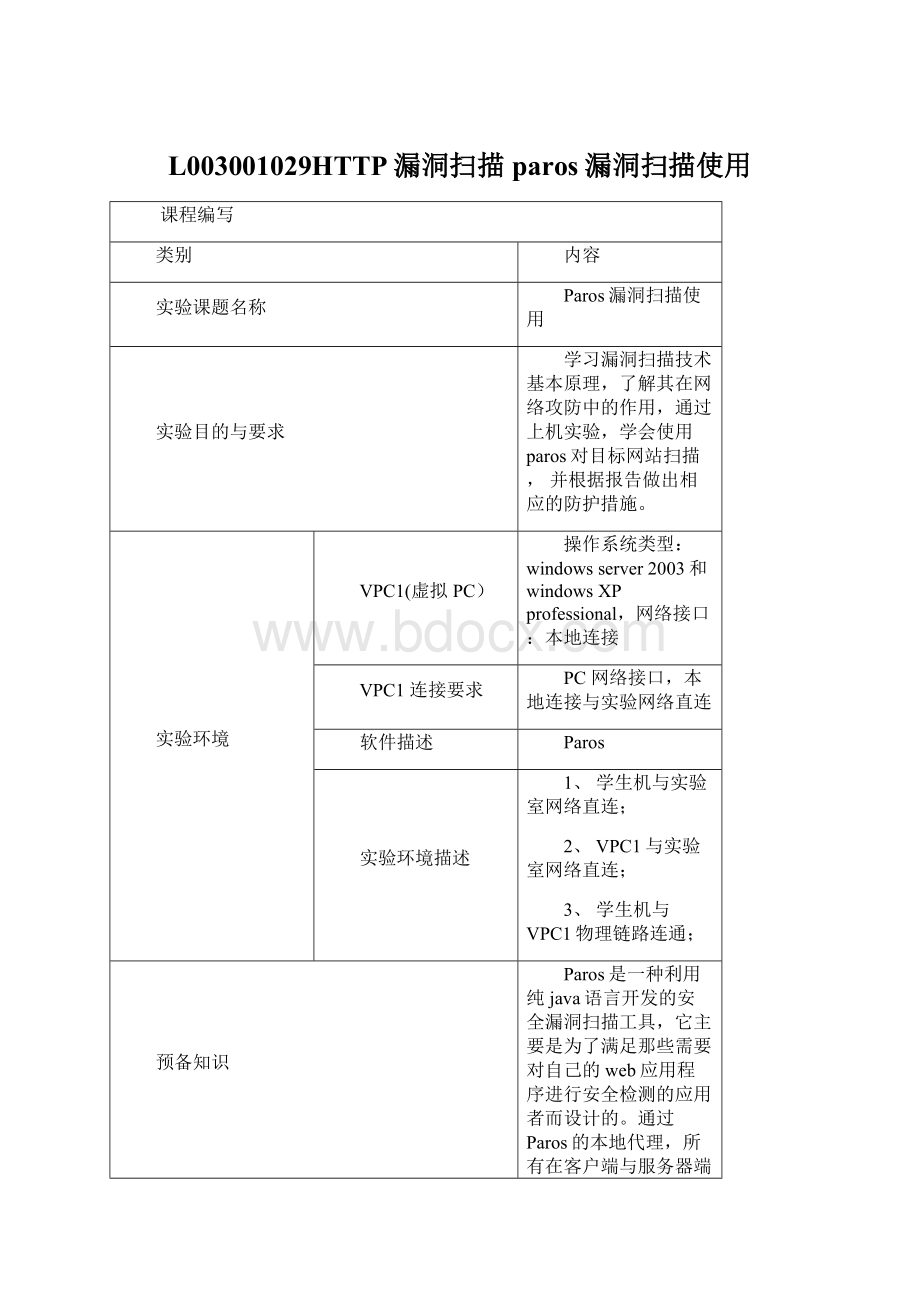

windowsserver2003和windowsXPprofessional,网络接口:

本地连接

VPC1

连接要求

PC

网络接口,本地连接与实验网络直连

软件描述

Paros

实验环境描述

1、

学生机与实验室网络直连;

2、

VPC1与实验室网络直连;

3、

学生机与VPC1物理链路连通;

预备知识

Paros是一种利用纯java语言开发的安全漏洞扫描工具,它主要是为了满足那些需要对自己的web应用程序进行安全检测的应用者而设计的。

通过Paros的本地代理,所有在客户端与服务器端之间的http和https数据信息,包括cookie和表单信息都将被拦截或者是修改。

parosproxy,这是一个对Web应用程序的漏洞进行评估的代理程序,即一个基于Java的web代理程序,可以评估Web应用程序的漏洞。

它支持动态地编辑/查看HTTP/HTTPS,从而改变cookies和表单字段等项目。

它包括一个Web通信记录程序,Web圈套程序(spider),hash计算器,还有一个可以测试常见的Web应用程序攻击(如SQL注入式攻击和跨站脚本攻击)的扫描器。

该工具检查漏洞形式包括:

SQL注入、跨站点脚本攻击、目录遍历、CRLF--Carriage-ReturnLine-Feed回车换行等。

实验内容

1.Paros扫描器的使用

2.软件参数的设置

3.网站漏洞扫描

4.扫描结果分析

实验步骤

学生登录实验场景的操作

1、学生单击“网络拓扑”进入实验场景,单击windows2003中的“打开控制台”按钮,进入目标主机。

如图所示:

2、学生输入账号administrator,密码123456,登录到实验场景中的Windowsserver2003,在该机器上默认已经搭建一个网站,并且能够正常访问。

如图所示:

3、学生输入账号administrator,密码123456,登录到实验场景中的WindowsXPProfessional。

4、接下来打开目录D:

\tools,开始安装paros,双击paros-3.2.13-win.exe后,如下图:

5、选择“运行”,进入“setup”界面,如下图:

6、点击“Next”,进入“LincenseAgreement”界面,如下图:

7、选择“Iaccepttheagreement”,如下图:

8、点击“Next”后,如下图:

9、出现选择安装目录的界面,一般按照默认即可,选择“Next”。

10、在开始按钮中建立快捷方式以及名称,可以选择默认,直接点击“Next”后,如下图:

11、创建桌面图标和快速启动栏图标,选择“Next”后,如下图:

12、点击“Install”后,出现短暂的安装界面,接着就安装完成了。

如下图:

13、点击“Finish”后,双击桌面上的paros。

14、进入“LicenseAgreement”界面,选择“Accept”,进入程序运行界面,如下图:

15、进入C:

\Windows\System32\drivers\etc\hosts,将windows2003上的网站,映射一下。

本次示例中2003的ip是192.168.1.133,我们就做如下映射:

16、分别在cmd和浏览器里测试能否正常访问映射的网站(),如下图:

17、能够正常访问后,在IE浏览器,需要配置连接代理,代理名称为localhost,代理端口为:

8080,而端口8443是由Paros本身所使用,不是web浏览器所用,所以不用设置此代理端口。

18、设置完后,重启ie,先打开再次打开ie,访问,访问之前要确保paros已经运行,然后会出现如下界面,说明paros已经正常运行了。

注意:

首先启动Paros程序,如果在启动时界面上弹出错误提示,说明端口号8080和8443可能被占用,此时我们只需要修改Paros的本地端口号,然后再修改IE浏览器上的代理设置,使之相一致就可以了

19、Spider是Paros中一个非常重要的功能,它是用来抓取网站信息,收集URL地址信息,通过Spider这种方式来来逐层分解抓取站点的URL。

右键单击““网站,然后选择“spider”,出现spider界面,选择“start”,如下图:

当前,它的功能包括如下:

1)通过提供的URL地址来抓取HTTP或者HTTPS信息

2)支持抓取Cookie信息

3)支持设置代理链

4)自动添加URL地址,并以树结构分层进行扫描

Spider存在的一些缺陷,如下:

1)对于具有非法验证的SSL协议的站点不能被扫描

2)不支持多线程

3)对于在HTML中存在异常URL地址的页面不能被识别

4)Javascript生成的URL地址不能被识别

对于不能被识别的URL地址,Paros也可以扫描,需要通过手动添加即可。

20、针对“site”栏中的URLS进行扫描,逐一检查对URLS分别进行安全性检查,验证是否存在安全漏洞。

如果想扫描"

site"

栏中所有的URLS,单击anaylse-scanall可以启动全部扫描。

如果只想扫描“site”栏中某一URL,选中该URL,右击鼠标,选取scan命令。

以为例,如下图:

关于扫描设置,可以对单个页面进行扫描,也可以对整个站点进行扫描。

Scanner可以针对一下几种情况进行扫描:

1)SQL注入

2)XSS跨站点脚本攻击

3)目录遍历

4)CRLF--Carriage-ReturnLine-Feed回车换行等。

Paros扫描是针对每个网站URL地址进行分层扫描,精确到每个一个独立的URL地址,都需要进行漏洞检测。

21、关于扫描策略的设置如下:

1)搜集的信息有如下分类:

过期的文件、私有IP的暴露、URL地址中可以改写的SessionID、过期文件的扩展检查。

2)客户端浏览器有如下分类:

表单自动完成密码的保存、浏览过程中保存的安全性文件的缓存信息。

3)服务器端安全有如下分类:

正在浏览的目录信息、IIS服务的默认文件等各种服务器的默认文件。

4)SQL注入有如下分类

基本的sql语句构造、目录上传、服务器站点注入、跨站脚本注入等。

22、Filter过滤器的用途:

1)检测并警告你在HTTP消息中一些预定义发生的模式,因此你不需要去捕获每个HTTP消息,而只需要寻求你所需要的模式。

2)记录一些你所感兴趣的信息,例如Cookie等。

在数据传输中,过滤器会对每一个HTTP消息进行拦截检测,如果使用所有过滤将会大大降低Paros的扫描速度,所以通常我们只需要对我们需要的信息进行拦截过滤。

当前,有如下过滤器:

1)LogCookie

记录所有浏览器端到服务器端接收的Cookies信息,并显示在面板中。

2)LogGetQuery

记录所有HTTP(HTTPS)来自浏览器端获取的参数,并且日志的名称将以“get.xls”的形式保存在Paros目录下面。

3)LogPostQuery

记录所有HTTP(HTTPS)来自浏览器端传送的参数,并且日志的名称将以“post.xls”的形式保存在Paros目录下面。

4)CookieDetectFilter

提醒你在返回HTTP消息中尝试去设置并修改Cookie信息。

5)IfModifiedSinceFilter

在HTTP请求中删除“If−Modified−Since”和“If−None−Match”这头信息选项,它将检索“HTTP200OK”,而不是“HTTP304notmodified”。

23、扫描完成后,单击Report-LastScanreport,可查看当前的扫描报告。

根据扫描报告,对扫描结果进行验证,比如扫描结果中有一项是URL传递的参数中存在SQL注入漏洞,我们将该URL及参数输入到地址栏中,验证结果。

以为例,具体如下图:

23、扫描报告出来后,我们必须要认真分析,对于扫描出来的漏洞可以根据paros提供的解决方案加以补救,以免被他人发现造成更大的损失。