网络工程师考试试题精选含答案qeWord格式文档下载.docx

《网络工程师考试试题精选含答案qeWord格式文档下载.docx》由会员分享,可在线阅读,更多相关《网络工程师考试试题精选含答案qeWord格式文档下载.docx(23页珍藏版)》请在冰豆网上搜索。

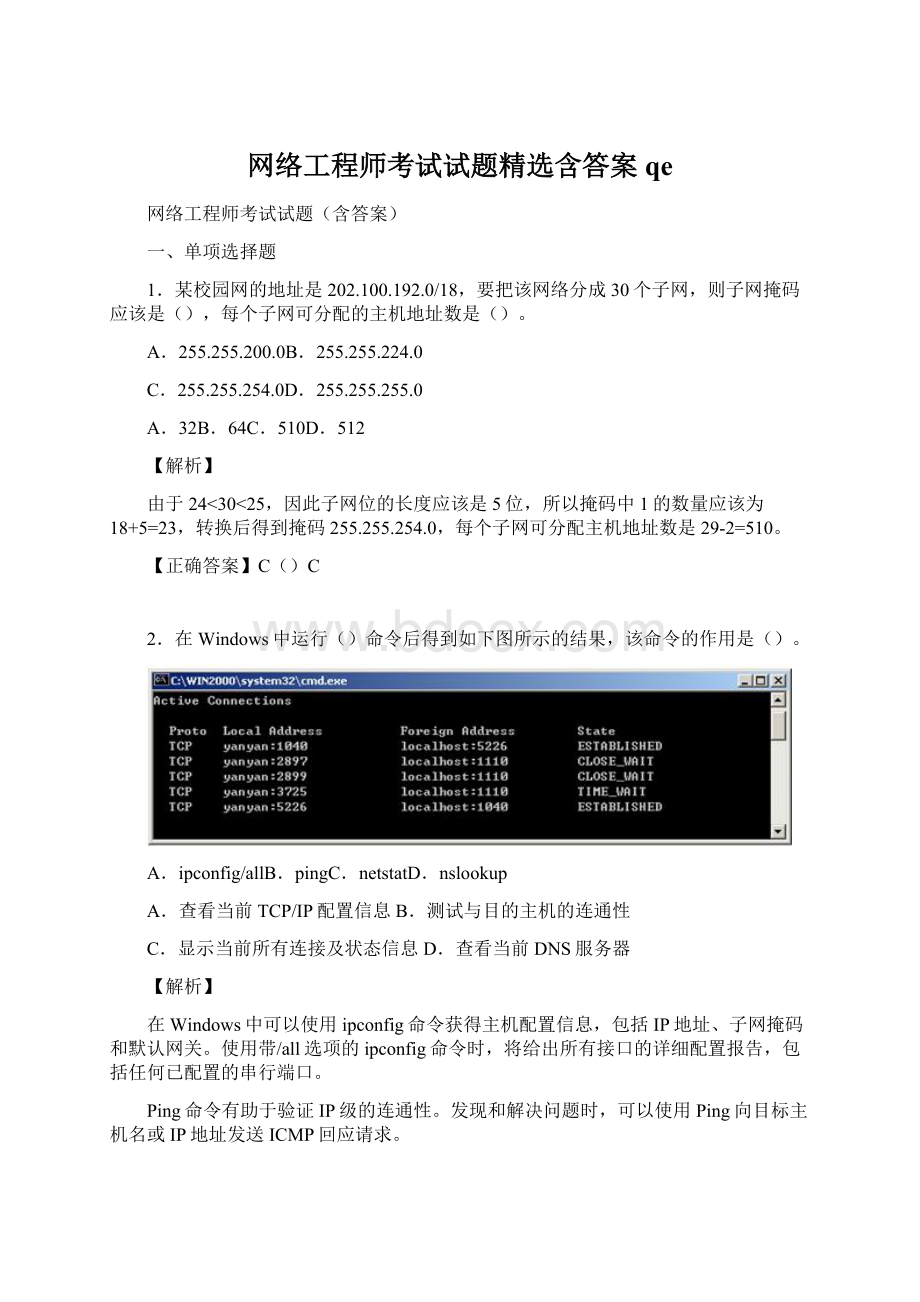

If是interface的缩写,在IOS中,config-if是端口配置状态的提示符。

【正确答案】D

5.TCP/IP在多个层次引入了安全机制,其中TLS协议位于()。

A.数据链路层B.网络层C.传输层D.应用层

TLS()是SSL3.0协议的进一步扩展,其主要目标是在两个通信进程之间提供数据加密和数据完整性验证服务。

【正确答案】C

6.为保证在启动Linux服务器时自动启动DHCP进程,应在()文件中将配置项dhcpd=no改为dhcpd=yes。

A./etc/rc.d/rc.inet1B./etc/rc.d/rc.inet2

C./etc/dhcpd.confD./etc/rc.d/rc.s

etc/rc.d/rc.inetd为网络超级守护进程,/etc/rc.d/rc.inet1是其配置文件。

【正确答案】A

7.路由器命令“Router(config)#access-list1permit192.168.1.1”的含义是()。

A.不允许源地址为192.168.1.1的分组通过,如果分组不匹配,则结束

B.允许源地址为192.168.1.1的分组通过,如果分组不匹配,则检查下一条语句

C.不允许目标地址为192.168.1.1的分组通过,如果分组不匹配,则结束

D.允许目标地址为192.168.1.1的分组通过,如果分组不匹配,则检查下一条语句

8.在TCP/IP网络中,为各种公共服务保留的端口号范围是()。

A.1~255B.1~1023C.1~1024D.1~65535

本题是对传输层端口知识点的考查。

保留端口()也称知名端口(),以全局方式分配,只占全部端口数目很小的部分,为各种公共服务保留。

TCP和UDP均规定小于1024的端口号才能作为保留端口。

9.下给出的地址中,属于子网192.168.15.19/28的主机地址是()。

A.192.168.15.17B.192.168.15.14

C.192.168.15.16D.192.168.15.31

10.下列选项中,()不属于Windows的网络应用程序接口()。

A.WinsockB.NFSC.RPCD.NetBIOS

Winsock是Windows网络编程接口,RPC是远程过程调用,NetBIOS网络基本输入输出系统调用接口。

只有NFS()不属于Windows的网络应用程序接口。

11.在距离矢量路由协议中,可以使用多种方法防止路由循环,以下选项中,不属于这些方法的是()。

A.垂直翻转()B.水平分裂()

C.反向路由中毒()D.设置最大度量值()

此题主要考查了D-V算法收敛性的几种解决方法。

路由环的问题可以理解为跳数无穷大的问题。

解决方法有如下几种:

设置最大度量值():

使用这种方法,路由协议在向量距离超过协议允许的最大值前,允许路由环路的存在,一旦路由信息的向量距离超过规定的最大值,该路由信息将被标记为不可到达。

水平分裂方法():

即一条路由信息不会被发送给该信息的来源方向。

例如如果B必须经由C方可到达D的话,那么B不可能向C提供任何有价值的路由信息。

所以B会告诉C说它到达D的距离为无穷大。

反向路由中毒():

如果路由器监听到某个端口断开连接后,直接把到它的距离设为无穷大,然后向其他路由器发出更新后的信息。

保持计时法():

当一个路由器从它的邻居处收到以前某个可访问的网络现在变为不可访问的信息时,路由器将指向该网络的路由设置为不可访问,同时启动计数器。

如果在计时器到期之前,又接收到了从一个邻居路由传来到原网络可访问的信息,此时则关闭计时器,将网络改为可访问。

如果在路由器到期之前,收到来自其他路由器的关于信宿的路由信息,且路径比原有路径短,则关闭计时器,更新路由信息,以新的路由代替原来的路由信息。

如果计数器到期,则将该路由标记为不可到达。

触发更新法TriggeredUpdates):

一般来说,路由表在没有发生变化的情况下,将按照预定的时间周期进行交换,触发式更新是指路由器之间不单纯按照预定的时间周期进行路由信息交换,而是在路由表发生变化的时候及时地进行路由信息交换。

以上介绍的几种方法都是综合起来使用,以解决D-V路由算法的收敛问题。

12.知识产权一般都具有法定的保护期限,一旦保护期限届满,权利将自行终止,成为社会公众可以自由使用的知识。

()权受法律保护的期限是不确定的,一旦为公众所知悉,即成为公众可以自由使用的知识。

A.发明专利B.商标C.作品发表D.商业秘密

我国专利法规定发明专利权的保护期限为20年,实用新型专利权和外观设计专利权的保护期限为10年,均自申请日起计算。

而商业秘密受法律保护的期限是不确定的,该秘密一旦为公众所知悉,即成为公众可以自由使用的知识。

这是由于商业信息必须具备四大条件才能构成商业秘密,即新颖性、未公开性、实用性和保密性。

其中,未公开性也称秘密性,指不为公众所知悉,一旦被公众所知悉,商业秘密就成为了“公开的秘密”,其商业价值就会部分或者全部丧失。

13.数据存储在磁盘上的会影响I/O服务的总时间。

假设每磁道划分成10个物理块,每块存放1个逻辑记录。

逻辑记录R1,R2,…,R10存放在同一个磁道上,记录的安排顺序如下表所示:

物理块

1

2

3

4

5

6

7

8

9

10

逻辑块

R1

R2

R3

R4

R5

R6

R7

R8

R9

R10

假定磁盘的旋转速度为20ms/周,磁头当前处在R1的开始处。

若系统顺序处理这些记录,使用单缓冲区,每个记录处理时间为4ms,则处理这10个记录的最长时间为;

若对信息存储进行优化分布后,处理10个记录的最少时间为。

A.180msB.200msC.204msD.220ms

A.40msB.60msC.100msD.160ms

所谓最长时间,就是每次读一条记录都要磁盘旋转一周,而且最后一条记录刚好是转完一圈才读到。

最长时间=20*10+4=204。

如果优化之后,最好的情况就是每处理完一条记录就刚好开始读下一条记录。

最少时间=10条记录的处理时间+10条记录的读取时间=10*4+20=60

【正确答案】CB

14.某软件设计师自行将他人使用C程序语言开发的控制程序转换为机器语言形式的控制程序,并固化在芯片中,该软件设计师的行为。

A.不构成侵权,因为新的控制程序与原控制程序使用的程序设计语言不同

B.不构成侵权,因为对原控制程序进行了转换与固化,其使用和表现形式不同

C.不构成侵权,将一种程序语言编写的源程序转换为另一种程序语言形式,属于一种“翻译”行为

D.构成侵权,因为他不享有原软件作品的著作权

根据《中华人民共和国计算机软件保护条例》的规定,软件著作权人享有翻译权,即将原软件从一种自然语言文字转换成另一种自然语言文字的权利。

未经软件著作权人许可,发表或者登记其软件的行为,构成计算机软件侵权。

15.以太网交换机是按照进行转发的。

A.MAC地址B.IP地址C.协议类型D.端口号

交换机是数据链路层设备,当然是根据MAC地址进行转发了。

16.设指令由取指、分析、执行3个子部件完成,每个子部件的工作周期均为△t,采用常规标量单流水线处理机。

若连续执行10条指令,则共需时间③△t。

③A.8B.10C.12D.14

采用常规标量单流水线处理机,连续执行指令如下图所示。

执行n条指令所用的时间为:

T=(2+n)△t=(2+10)△t=12△t。

17.网络安全设计是保证网络安全运行的基础,网络安全设计有其基本的设计原则,以下有关于网络安全设计原则的描述,错误的是()。

A.网络安全的“木桶原则”强调对信息均衡、全面地进行保护

B.良好的等级划分,是实现网络安全的保障

C.网络安全系统设计应独立进行,不需要考虑网络结构

D.网络安全系统应该以不影响系统正常运行为前提

C的错误是很明显的。

18.在Linux操作系统中,命令“chmod-777/home/abc”的作用是()。

A.把所有的文件拷贝到公共目录abc中

B.修改abc目录的访问权限为可读、可写、可执行

C.设置用户的初始目录为/home/abc

D.修改abc目录的访问权限为对所有用户只读

命令chmod用于更改文件或目录的权限,中间的“-777”为权限参数,这三个数值分别代表用户、用户所属组和其他用户的权限。

每个可转化为3位二进制数,依次代表读权限、写权限和执行权限。

7转化为二进制为“111”,既可读、可写、可执行。

777代表所有人都具有可读、可写、可执行的权限。

19.按照网络分级设计模型,通常把网络设计分为3层,即核心层、汇聚层和接入层,以下关于分级网络的描述中,不正确的是()。

A.核心层承担访问控制列表检查功能

B.汇聚层实现网络的访问策略控制

C.工作组服务器放置在接入层

D.在接入层可以使用集线器代替交换机

此题主要考查了网络三个层次结构的特点,以及提供不同的服务。

访问控制列表检查功能属于汇聚层的功能,DMZ()的对外服务器群也有可能提供该功能,但核心层一般没有该功能;

汇聚层为接入层提供基于策略的连接,防止某些网段的问题蔓延和影响到核心层;

工作组服务器,一般只是一个网段几台机器连接,所以直接放置在接入层就行了;

接入层是网络系统的最外层,为用户提供了网络访问接口,实现多种类型的综合接入和传输。

所以接入层既可以使用集线器,也可以交换机。

20.下列()命令可以更改一个文件的权限设置。

A.attribB.fileC.chmodD.change

Attrib命令可以修改文件属性,但不涉及权限。

只有chmod具备修改权限的能力。

21.DNS系统对于网络的正常运行是至关重要的,以下措施中不能增强DNS安全的是()。

A.使用防火墙控制对DNS的访问

B.避免DNS的HINFO记录被窃取

C.更改DNS的端口号

D.限制区域传输

更改端口号,不能防止嗅探和数据分析。

22.位于CPU与主存之间的高速缓冲存储器Cache用于存放部分主存数据的拷贝,主存地址与Cache地址之间的转换工作由

(1)完成。

(1)A.硬件B.软件C.用户D.程序员【正确答案】A

23.IEEE802.11采用了CSMA/CA协议,下面关于这个协议的描述中错误的是()。

A.各个发送站在两次帧间隔()之间进行竞争发送

B.每一个发送站维持一个后退计数器并监听网络上的通信

C.各个发送站按业务的优先级获得不同的发送机会

D.CSMA/CA协议适用于突发性业务

IEEE802.11标准定义了两种操作模式,第一种模式是DCF(),该模式没有中心控制设备,所有站点都在竞争信道;

另一种模式是PCF(),该模式有基站,作为中心控制设备通过轮询机制控制决定各个站点的传输顺序。

根据IEEE802.11标准,DCF是必须的而PCF是可选的。

CSMA/CA协议应用于DCF下,目的在于解决在允许竞争的情况下信道如何分配的问题。

它支持的操作方式有两种:

第一种操作方式采用延时算法进行访问控制。

当一个要发送数据的站点检测到信道空闲时,站点需继续监听与IFS()相等的一段时间,若此时信道依然空闲,站点就可以发送帧;

如果检测到信道正忙,则发送站点推迟到信道空闲时再发送数据。

若冲突发生,则发生冲突的站点按照截断二进制指数退避算法延迟一段时间后,再试着重新发送数据。

另一种操作方式类似于发收双方的握手过程。

它是基于MACAW(),采用虚拟信道监听的方法。

CSMA/CA协议利用IFS机制让PCF和DCF共存在同一个通信单元内。

24.ISP分配给某公司的地址块为199.34.76.64/28,则该公司得到的地址数是()。

A.8B.16C.32D.64

25.采用WindowsServer2003创建一个Web站点,主目录中添加主页文件index.asp,在客户机的浏览器地址栏内输入该网站的域名后不能正常访问,则不可能的原因是()。

A.Web站点配置完成后没有重新启动

B.DNS服务器不能进行正确的域名解析

C.没有将index.asp添加到该Web站点的默认启动文档中

D.没有指定该Web站点的服务端口

IIS创建或设置网站,无需重新启动。

26.我们经常所说的非对称数字用户线路是下列哪一种?

AVDSL

BEDSL

CADSL

DSHDSL

【答案】C

27.多模光纤收发器一般的传输距离在()公里之间

A2-3

B2-4

C2-5

D2-6

28.HG520S不支持以下哪种WLAN标准:

A、802.11A;

B、802.11B;

C、802.11g;

【答案】A

29.HG520S不支持以下哪种加密类型:

A、WEP-64Bits;

B、WEP-128Bits;

C、WEP-256Bits;

30.为了限制路由信息传播的范围,OSPF协议把网络划分成4种区域(),其中()的作用是连接各个区域的传输网络,()不接受本地自治系统之外的路由信息。

A.不完全存根区域B.标准区域C.主干区域D.存根区域

如果将区域看成一个节点,则OSPF是以主干区域()为顶点,其他区域为终端的星形拓扑结构。

标准区域可以接收链路更新信息和路由总结。

存根区域是不接受自治系统以外的路由信息的区域。

如果需要自治系统以外的路由,它使用默认路由0.0.0.0。

完全存根区域不接受外部自治系统的路由以及自治系统内其他区域的路由总结,需要发送到区域外的报文则使用默认路由0.0.0.0。

完全存根区域是Cisco自己定义的。

不完全存根区域类似于存根区域,但是允许接收以LSAType7发送的外部路由信息,并且要把LSAType7转换成LSAType5。

31.杀毒软件报告发现病毒Macro.Melissa,由该病毒名称可以推断出病毒类型是(),这类病毒主要感染目标是()。

A.文件型B.引导型

C.目录型D.宏病毒

A.EXE或COM可执行文件B.WORD或EXCEL文件

C.DLL系统文件D.磁盘引导区

Melissa病毒是一种快速传播的能够感染那些使用MSWord97和MSOffice2000的计算机宏病毒。

即使不知道Melissa病毒是什么也没关系,因为前面有个Macro,表明这是宏病毒。

【正确答案】D,()B

32.在地面上相隔2000KM的两地之间通过卫星信道传送4000比特长的数据包,如果数据速率为64Kb/S,则从开始发送到接收完成需要的时间是。

A.48msB.640msC.322.5msD.332.5ms

总时间=4000比特的发送时间+卫星传输延迟时间。

发送4000比特需要4000/64k=62.5ms,在文中没有说明卫星传输延迟,估计又用了270ms的“标准时间”。

唉,这个时间我去年下半年做考试分析时就已经强调过了是“教条主义”,怎么就不知道反思呢?

“有的书上说卫星传输的延时是270ms,这里要说明一下:

传输延时是与距离相关的,距离越远则延时越大。

即使是同一颗卫星,其近地点与远地点的通信传输延迟都差别非常大。

如果死记270ms,那就是教条主义了。

”

总时间=62.5+270=332.5ms

33.在某台PC上运行ipconfig/all命令后得到如下结果,下列说法中错误的是()。

A.该PC机IP地址的租约期为8小时

B.该PC访问Web网站时最先查询的DNS服务器为8.8.8.8

C.接口215.155.3.190和152.50.255.1之间使用了DHCP中继代理

D.DHCP服务器152.50.255.1可供分配的IP地址数只能为61

34.模块A直接访问模块B的内部数据,则模块A和模块B的耦合类型为。

A.数据耦合B.标记耦合C.公共耦合D.内容耦合

一般可将耦合度从弱到强分为以下七级:

非直接耦合:

指两个模块中任一个都不依赖对方独立工作。

这类耦合度最低。

数据耦合:

指两个模块间只是通过参数表传递简单数据。

特征耦合:

指两个模块都与同一个数据结构有关。

控制耦合:

指两个模块间传递的信息中含有控制信息。

外部耦合:

指若干模块都与同一个外部环境关联,例如I/O处理使所有I/O模块与特定的设备、格式和通信协议相关联。

公共耦合:

指两个或多个模块通过引用一个公共区的数据而发生相互作用。

内容耦合:

最高耦合度的是内容耦合。

出现内容耦合的情形包括:

当一个模块使用另一模块内部的控制和控制信息;

一个模块直接转移到另一模块内部等等。

一般说来,尽量使用数据耦合,少用控制耦合,限制外部耦合,完全不用内容耦合。

35.IIS6.0将多个协议结合起来组成一个组件,其中不包括()。

A.POP3B.SMTPC.FTPD.DNS

36.在SNMP中,管理进程查询代理中一个或多个变量的值所用报文名称为(),该报文的缺省目标端口是()。

A.get-requestB.set-requestC.get-responseD.trap

A.160B.161C.162D.163

【正确答案】A()B

37.以下说法中正确的是(C)。

A、滤波器就是分离器,可以代替分离器使用

B、滤波器的作用都是隔低频通高频

C、MODEM中分离器的作用主要是将高频信号和低频信号分开

D、分离器上面有两个RJ11接口,一个RJ45接口

38.PPPOE是建立在()基础之上的。

A、PPPoA

B、R1483B

C、R1483R

D、IPoA

【答案】B

39.为减少施工对客户工作的影响,设备施工一般要求()次完成,施工人数不超过()人。

施工时长以本地网SLA协议或与客户的约定为准,并在施工中注意和线路施工、开通调测环节衔接。

A、1,2

B、2、4

40.HG510上行采用()方式

A.ADSL2+

B.ADSL2

C.ADSL

D.VDSL

41.运维人员在进行例行测试和巡检时,人员数量一般为两人,一人负责具体操作,一人负责(),时间不超过1小时A、与客户沟通和协助操作

B、记录操作结果

42.生成树算法最优原则两条配置消息C1、C2,它们的优先级按(A)顺序确定。

A、ROOTiD,ROOTPATHCOST,TRANSMITID,PORTID

B、ROOTPATHCOST,TRANSMITID,ROOTiD,PORTID

A、TRANSMITID,PORTID,ROOTiD,ROOTPATHCOST

A、PORTID,ROOTiD,ROOTPATHCOST,TRANSMITID

43.一个带VLAN标签的报文,一定不可能是从(B)出来的。

A、TRUNK端口B、ACCESS端口C、混合端口

44.EthErnEtII报文头(不带VLANTAG)的长度是(B)Byte

A、16B、14C、20D、32

45.以下配置默认路由的命令正确的是:

A

A.iproute0.0.0.00.0.0.0172.16.2.1

B.iproute0.0.0.0255.255.255.255172.16.2.1

C.iprouter0.0.0.00.0.0.0172.16.2.1

D.iprouter0.0.0.00.0.0.0172.16.2.1

46.以下哪些地址是组播地址?

A、10.0.0.0~10.255.255.255

B、172.16.0.0~172.16.255.255

C、224.0.0.0~239.255.255.255

D、以上均否

答案"

D"

47.在网络中发现路由环时,判断是哪种路由协议可形成路由环。

A.RIP

B.BGP

C.OSPF

D.IS-IS

48.三层MPLSVPN路由属性RD的长度多少字节?

其作用是?

A.8个字节,RD+IP地址区分不同的VPN地址

B.8个字节,RD用作控制不同的VPN网络拓扑

C.4个字节,RD+IP地址区分不同的VPN地址

D.4个字节,RD用作控制不同的VPN网络拓扑

答案B

49.通常,MPLS包头中有_______Bit用作标签(LABel),3个Bit的EXP,协议中没有明确,通常用作COS;

1个Bit的S,用于标识是否是栈底,表明MPLS的标签可以嵌套;

8个Bit的TTL。

<

/Content>

A.18

B.19

C.2