sonicwall 野蛮模式vpnWord文档格式.docx

《sonicwall 野蛮模式vpnWord文档格式.docx》由会员分享,可在线阅读,更多相关《sonicwall 野蛮模式vpnWord文档格式.docx(13页珍藏版)》请在冰豆网上搜索。

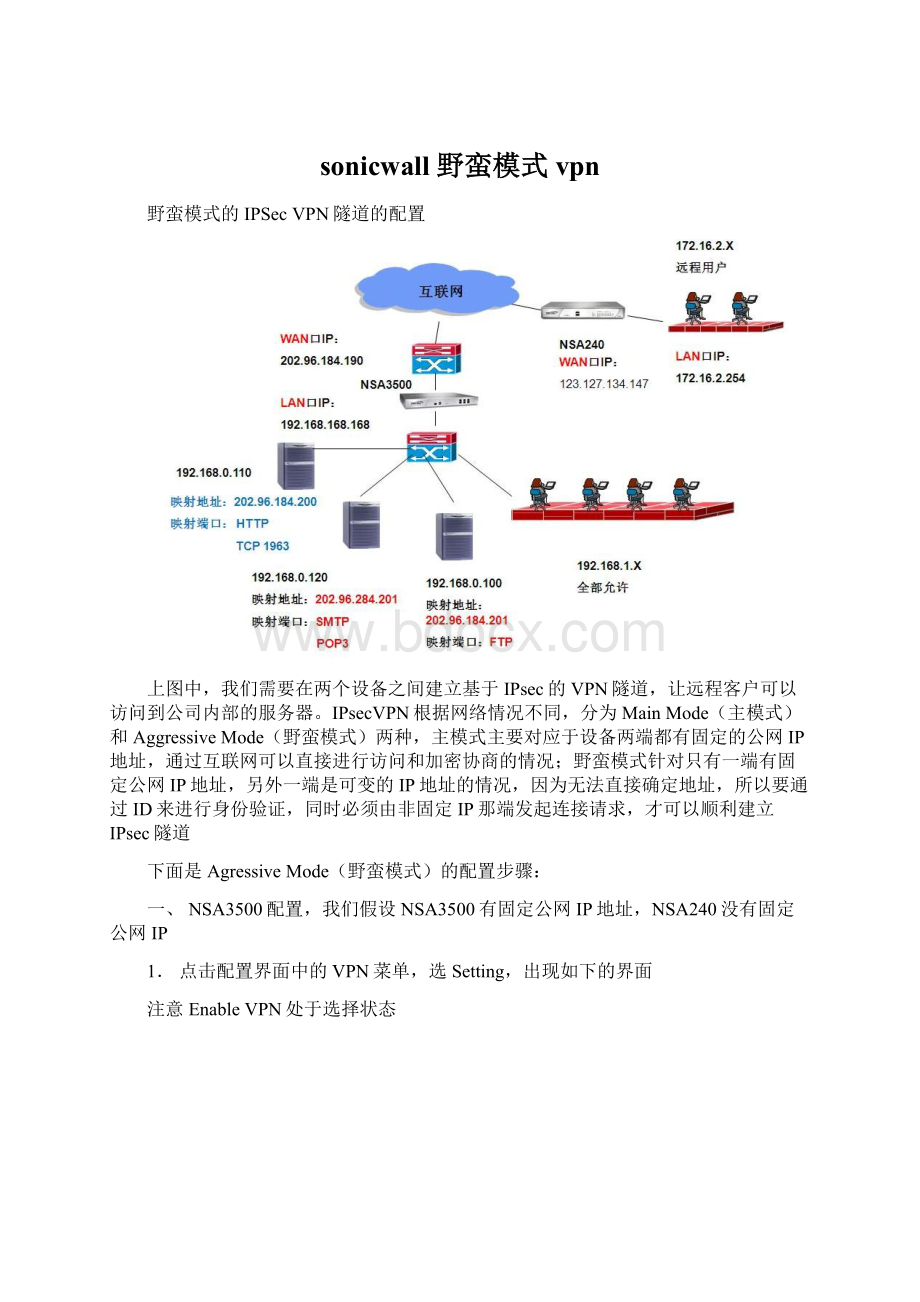

一、NSA3500配置,我们假设NSA3500有固定公网IP地址,NSA240没有固定公网IP

1.点击配置界面中的VPN菜单,选Setting,出现如下的界面

注意EnableVPN处于选择状态

2.系统本身已经存在两个VPN策略,分别是针对VPNclient用户和Wlan无线用户的,我们需要再新建一条静态的VPN策略所以点击Add(新建)按钮

3.出现下图的界面

我们现在配置的是AggressiveMode(野蛮模式的VPN),所以在IPsecPrimaryGatewayNameorAddress栏中输入对端的IP地址为0.0.0.0(因为不知道对端确切的IP),

SharedSecret(共享密钥),是两台防火墙设备在进行IPsec的IKE协商时使用的密码,这个是在阶段一进行初始化时使用的(关于IPsec的具体过程,请参考相关文档)。

两台设备的共享密钥必须一致才能协商成功。

LocalIKEID和PeerIKEID(本地ID和对端ID),是在野蛮模式下双方进行配置IPSec身份验证的凭证,因为我们现在使用野蛮模式,使用本地的ID为shanghai,对方的ID为beijing,IKEID类型可以选择任意的类型,只要两端的设备的IDTYPE是匹配的就可以。

SonicWALLIdentifier对应的ISAKMP的IDType在本例最后解释。

4.接下来进入第二个标签页

这个页面主要是输入关于两端网络的地址信息,我们需要把作VPN的网段地址输进去,这个也是IPsecVPN参数的一部分,如果输入错误,IPsec隧道也无法建立起来,我们先输入本地网络地址,从下拉框中选新建地址对象(createnewaddressobject)(注:

也可以直接在Network->

AddressObjects中建立)

在接下来弹出的对话框中输入本地网段地址

点击OK完成本地地址的输入,然后进行对端地址输入

在输入对端地址的时候,要注意输入的区域选择(ZoneAssignment),因为是要做VPN,所以对端的区域(ZoneAssignment)要指定为VPN,另外因为我们做的是网段之间的VPN隧道,在地址中一般使用网络(network)来建立。

5.完成后如下图所示

6.接下来设置第三个页面

第三个页面中包含了进行IPsec协商时使用的加密方法、校验方法、SA存活时间等一系列的参数,这些参数都是建立IPsecVPN所必须的,因为篇幅问题,本文不对这些参数进行详细说明,但需要注意的是,两边设备间所设置的这些参数,必须一一对应,要完全一致,不然建立VPN时会出现Proposal不匹配的错误。

7.第四个页面基本保持不变。

在特别的情况下,需要进行一些参数选项设置,如VPN终结端口

点击OK完成VPN设置。

二.远端NSA240配置:

1.VPN->

Setting进入配置界面(参考一

(1))

2.点击新建(Add)进入配置界面

在新版本中,添加了PolicyType选项,选择SitetoSite。

和NSA3500不同,网关IPsecPrimaryGatewayNameorAddress处要输入总部的公网IP地址。

共享密码(SharedSecret)和总部的密码是一致的,这里用sonicwall作密码。

接下来到Network页面

因为远程网络比较简单,只有一个网段地址,所以可以使用本地的预定义对象LANprimarySubnet作为本地对象(也可以自己定义一个本地的网络对象地址是172.16.2.0来作为这个选项的选择)。

远程地址选择新建地址对象(createnewaddressobject)

在地址栏中输入总部网络的地址段,注意区域选择是VPN,然后选择OK。

完成后如下图:

点击第三个标签页Proposal,保持各项参数和对端的一致。

点击第四个标签页,基本不做修改

点击OK,完成VPN设置。

注意:

ISAKMP协商标准定义了11中IKEID的类型。

SonicWALL的设备中使用其中的三种。

IPAddress:

对应标准定义的ID_IPV4_ADDR,IDTYPE=1

DomainName:

对应到标准定义的ID_FQDN,IDTYPE=2

EmailAddress:

对应到ID_USER_FQDN,IDType=3.

SonicWALLIdentifier对应到ID_USER_FQDN,IDType=3.

Emailaddress和SonicWALLIdentifierIDType=3,就是方便用户自己设置字符串。

野蛮模式ID是没有加密的,抓包可以看到IKEID的类型和字符串。

下面抓包显示SonicWALLIdentifier对应的IDType=3,对应到ID_USER_FQDN。

主模式的IDTYPE抓包看不到,因为主模式ID是加密的。

必须和对方设备管理员确认好ID类型。

和第三方的VPN设备互通问题:

有时你和对方VPN设备里的IKEID设置的字符串完全相同,但是VPN隧道就是不能建立,并说是IKEID不匹配。

其实问题就出在IKEID本身还有类型。

你必须知道对端设备的IKEID的类型,并把两个不同厂家的VPN设备的野蛮模式的IKEID类型设置成一样的,才可以建立VPN隧道。

野蛮模式,IKEIDSonicWALL使用了标准定义的前三种ID类型。

大部分厂家都支持这三种ID类型,所以只要两端的设备设置一样的ID类型,字符串设置成一样的,互通基本没有问题。

唯一的例外是和JuniperVPN的野蛮模式,Juniper要求IKEID的TYPE3必须有邮件符号@,写成邮件的形式,如vincent@,否则不能通。

即使你设置的两端的IKEID相同。

本人认为是一个人为设置的技术壁垒。

不代表厂商的观点。