L003001041一句话木马测试分析文档格式.docx

《L003001041一句话木马测试分析文档格式.docx》由会员分享,可在线阅读,更多相关《L003001041一句话木马测试分析文档格式.docx(16页珍藏版)》请在冰豆网上搜索。

3、学生机与VPC1物理链路连通;

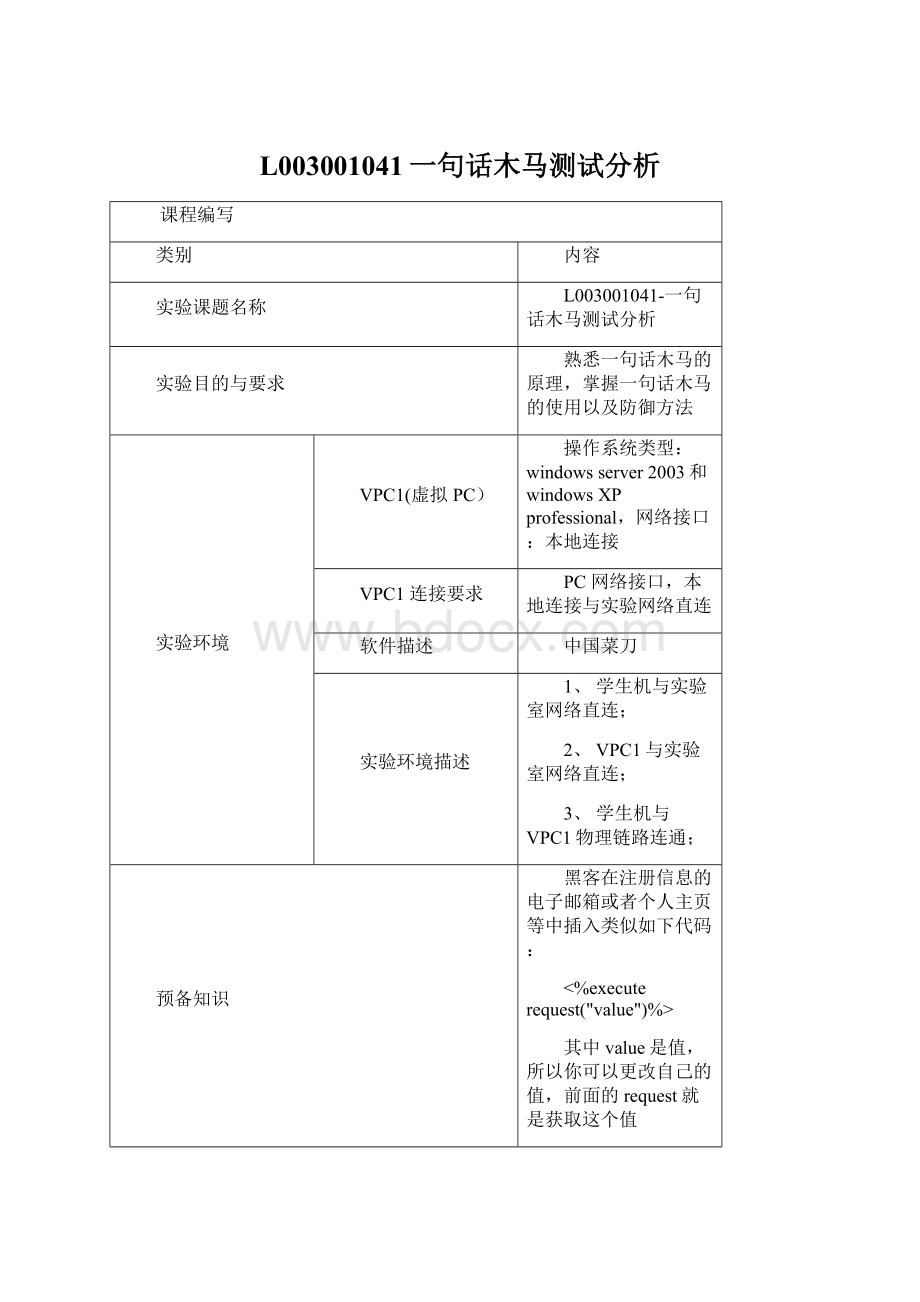

预备知识黑客在注册信息的电子邮箱或者个人主页等中插入类似如下代码:

其中value是值,所以你可以更改自己的值,前面的request就是获取这个值(现在比较多见的,而且字符少,对表单字数有限制的地方特别的实用)当知道了数据库的URL,就可以利用本地一张网页进行连接得到Webshell。

(不知道数据库也可以,只要知道这个文件被插入到哪一个ASP文件里面就可以了。

)这就被称为一句话木马,它是基于B/S结构的。

实验内容理解该漏洞的实现过程实验步骤学生登录实验场景的操作1、学生单击“网络拓扑”进入实验场景,单击windows2003中的“打开控制台”按钮,进入目标主机。

如图所示:

我们把windows2003机器作为服务机(ip地址为192.168.41.17,不固定)2、学生输入账号administrator,密码123456,登录到实验场景中的Windowsserver2003,在该机器上搭建一个网站,并且能够正常访问。

如图所示:

3、学生输入账号administrator,密码123456,登录到实验场景中的WindowsXPProfessional。

4.打开windows2003上的网站,我们通过名小子或者啊D获取到了后台地址(这两个工具的使用方法可以参考明小子和啊Dsql注入实例),以及用户名和密码,然后登陆进去。

5.然后看到左边有一个文件上传菜单,点击它。

6.接下来我们可以在本地创建一个包含有一个一句话木马的asp文件。

内容为“”,其中小括号里的6是咱们连接一句话的密码,密码也可以自行设置。

7.将刚才新建的文档,重命名为7.asp。

8.然后回到后台,单机浏览,选择刚才新建的7.asp文件。

9点击打开后,进行上传,标题出写为8,并点击提交按钮。

10.提交完成后,就可以看到7.asp的保存路径了。

11.然后我们在浏览器里进行访问。

12.此处一片空白,说明我们上传的木马上传成功并可以执行。

然后打开中国菜刀进行连接。

进入到c:

sharetools中国菜刀,打开chopper.exe。

13.默认情况下,中国菜刀自己会有几个示例。

我们右击空白处,选择添加。

14把刚才访问asp文件的地址放进地址栏,右侧输入连接密码“6”。

下方默认类别不用改,脚本类型我们选择asp(Eval)类型,字符编码选择GB2312。

15添加完毕后,我们右击该记录,然后选择文件管理。

16.接下来我们就会连接到刚才上传07.asp文件的目录。

17.我们可以进入网站根目录article,可以编辑任何文件,右击要编辑的文件。

18.会打开一个新的编辑框,编辑完后点击上方的保存按钮即可。

19.另外还可以进行上传下载文件,比如我们可以将测试网站的数据库article数据库下载下来。

右击article.mdb,选择下载文件。

20.接下来选择要保存article.mdb的路径,保存到桌面上,然后点击保存。

21.接下来待会就可以看到article.mdb保存到桌面上了。

22.另外我们通过中国菜刀还可以看到其他盘符的内容。

23关于此类攻击手段的防护措施:

23.1禁止上传脚本文件,并对上传文件夹的目录的执行脚本禁止掉。

23.2另外就是网站开发人员,对get和post提交的内容中的execute,eval等内容进行过滤。