完整word版Linux安全配置基线523Word文档下载推荐.docx

《完整word版Linux安全配置基线523Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《完整word版Linux安全配置基线523Word文档下载推荐.docx(15页珍藏版)》请在冰豆网上搜索。

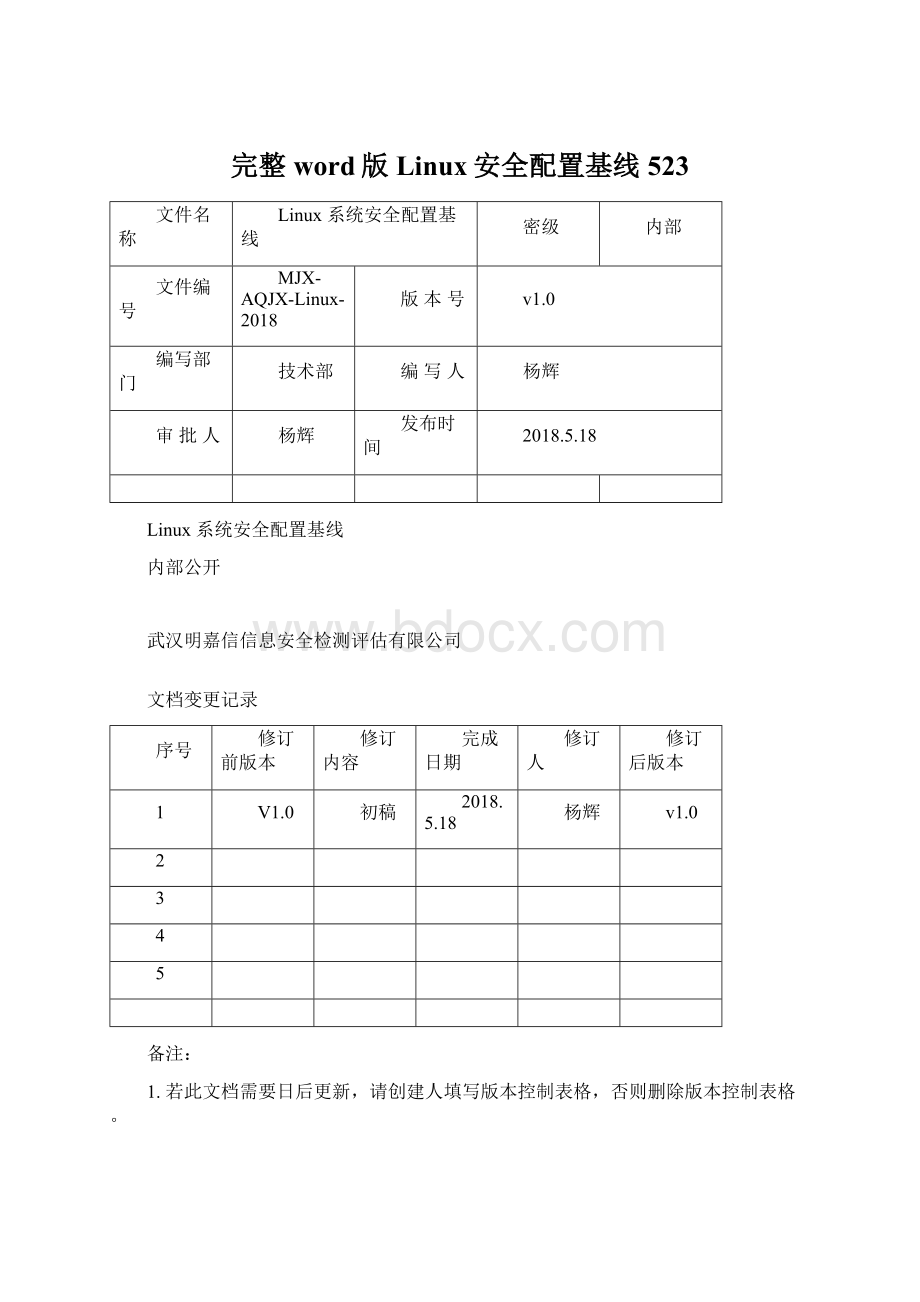

序号

修订前版本

修订内容

完成日期

修订人

修订后版本

1

V1.0

初稿

2

3

4

5

备注:

1.若此文档需要日后更新,请创建人填写版本控制表格,否则删除版本控制表格。

第1章概述

1.1目的

本文档规定了武汉明嘉信信息安全检测评估有限公司技术部所维护管理的LINUX操作系统的主机应当遵循的操作系统安全性设置标准,本文档旨在指导系统管理人员或安全检查人员进行LINUX操作系统的安全合规性检查和配置。

1.2适用范围

本配置标准的使用者包括:

服务器系统管理员、应用管理员、网络安全管理员。

本配置标准适用的范围包括:

武汉明嘉信信息安全检测评估有限公司技术部维护管理的LINUX服务器系统。

1.3适用版本

LINUX系列服务器。

1.4实施

本标准的解释权和修改权属于武汉明嘉信信息安全检测评估有限公司技术部,在本标准的执行过程中若有任何疑问或建议,应及时反馈。

本标准发布之日起生效。

第2章帐号管理、认证授权

2.1帐号

2.1.1用户口令设置

安全基线项目名称

操作系统Linux用户口令设置安全基线要求项

安全基线编号

SBL-Linux-02-01-01

安全基线项说明

对于采用静态口令认证技术的设备,帐户口令的生存期不长于90天。

检测操作步骤

1、询问管理员是否存在如下类似的简单用户密码配置,比如:

root/root,test/test,root/root1234

2、执行:

more/etc/login.defs,检查PASS_MAX_DAYS/PASS_MIN_DAYS/PASS_WARN_AGE参数

3、执行:

awk-F:

'

($2=="

"

){print$1}'

/etc/shadow,检查是否存在空口令帐号

基线符合性判定依据

建议在/etc/login.defs文件中配置:

PASS_MAX_DAYS90#新建用户的密码最长使用天数

PASS_MIN_DAYS0#新建用户的密码最短使用天数PASS_WARN_AGE7#新建用户的密码到期提前提醒天数

不存在空口令帐号

备注

2.1.2用户口令强度要求

操作系统Linux用户口令强度安全基线要求项

SBL-Linux-02-01-02

对于采用静态口令认证技术的设备,口令长度至少8位,并包括数字、小写字母、大写字母和特殊符号4类中至少2类。

/etc/pam.d/system-auth文件中是否对pam_cracklib.so的参数进行了正确设置。

建议在/etc/pam.d/system-auth文件中配置:

passwordrequisitepam_cracklib.sodifok=3minlen=8ucredit=-1lcredit=-1dcredit=1

至少8位,包含一位大写字母,一位小写字母和一位数字

2.1.3用户锁定策略

操作系统Linux用户口令锁定策略安全基线要求项

SBL-Linux-02-01-03

对于采用静态口令认证技术的设备,应配置当用户连续认证失败次数超过10次,锁定该用户使用的帐号。

/etc/pam.d/system-auth文件中是否对pam_tally.so的参数进行了正确设置。

设置连续输错10次密码,帐号锁定5分钟,

使用命令“vi/etc/pam.d/system-auth”修改配置文件,添加

authrequiredpam_tally.soonerr=faildeny=10unlock_time=300

注:

解锁用户faillog-u<

用户名>

-r

2.1.4root用户远程登录限制

操作系统Linux远程登录安全基线要求项

SBL-Linux-02-01-04

帐号与口令-root用户远程登录限制

执行:

more/etc/securetty,检查Console参数

建议在/etc/securetty文件中配置:

CONSOLE=/dev/tty01

2.1.5检查是否存在除root之外UID为0的用户

操作系统Linux超级用户策略安全基线要求项

SBL-Linux-02-01-05

帐号与口令-检查是否存在除root之外UID为0的用户

($3==0){print$1}'

/etc/passwd

返回值包括“root”以外的条目,则低于安全要求;

补充操作说明

UID为0的任何用户都拥有系统的最高特权,保证只有root用户的UID为0

2.1.6root用户环境变量的安全性

安全基线

项目名称

操作系统Linux超级用户环境变量安全基线要求项

编号

SBL-Linux-02-01-06

帐号与口令-root用户环境变量的安全性

检测操作

步骤

echo$PATH|egrep'

(^|:

)(\.|:

|$)'

,检查是否包含父目录,

find`echo$PATH|tr'

:

'

`-typed\(-perm-002-o-perm-020\)-ls,检查是否包含组目录权限为777的目录

返回值包含以上条件,则低于安全要求;

确保root用户的系统路径中不包含父目录,在非必要的情况下,不应包含组权限为777的目录

2.2认证

2.2.1远程连接的安全性配置

操作系统Linux远程连接安全基线要求项

SBL-Linux-02-02-01

帐号与口令-远程连接的安全性配置

find/-name.netrc,检查系统中是否有.netrc文件,

find/-name.rhosts,检查系统中是否有.rhosts文件

如无必要,删除这两个文件

2.2.2用户的umask安全配置

操作系统Linux用户umask安全基线要求项

SBL-Linux-02-02-02

帐号与口令-用户的umask安全配置

more/etc/profilemore/etc/csh.loginmore/etc/csh.cshrcmore/etc/bashrc检查是否包含umask值且umask=027

umask值是默认的,则低于安全要求

建议设置用户的默认umask=027

2.2.3重要目录和文件的权限设置

操作系统Linux目录文件权限安全基线要求项

SBL-Linux-02-02-03

文件系统-重要目录和文件的权限设置

执行以下命令检查目录和文件的权限设置情况:

ls–l/etc/

ls–l/etc/rc.d/init.d/

ls–l/tmp

ls–l/etc/inetd.conf

ls–l/etc/passwd

ls–l/etc/shadow

ls–l/etc/group

ls–l/etc/security

ls–l/etc/services

ls-l/etc/rc*.d

若权限过低,则低于安全要求;

对于重要目录,建议执行如下类似操作:

#chmod-R750/etc/rc.d/init.d/*

这样只有root可以读、写和执行这个目录下的脚本。

2.2.4查找未授权的SUID/SGID文件*

操作系统LinuxSUID/SGID文件安全基线要求项

SBL-Linux-02-02-04

文件系统-查找未授权的SUID/SGID文件

用下面的命令查找系统中所有的SUID和SGID程序,执行:

forPARTin`grep-v^#/etc/fstab|awk'

($6!

="

0"

){print$2}'

`;

do

find$PART\(-perm-04000-o-perm-02000\)-typef-xdev-print

Done

若存在未授权的文件,则低于安全要求;

需要手工检查。

建议经常性的对比suid/sgid文件列表,以便能够及时发现可疑的后门程序

2.2.5检查任何人都有写权限的目录*

操作系统Linux目录写权限安全基线要求项

SBL-Linux-02-02-05

文件系统-检查任何人都有写权限的目录

在系统中定位任何人都有写权限的目录用下面的命令:

forPARTin`awk'

($3=="

ext2"

||$3=="

ext3"

)\

{print$2}'

/etc/fstab`;

find$PART-xdev-typed\(-perm-0002-a!

-perm-1000\)-print

若返回值非空,则低于安全要求;

2.2.6查找任何人都有写权限的文件*

操作系统Linux文件写权限安全基线要求项

SBL-Linux-02-02-06

文件系统-查找任何人都有写权限的文件

在系统中定位任何人都有写权限的文件用下面的命令:

find$PART-xdev-typef\(-perm-0002-a!

2.2.7检查没有属主的文件*

安全基线项目名