试题ABC含答案君立华域Word文件下载.docx

《试题ABC含答案君立华域Word文件下载.docx》由会员分享,可在线阅读,更多相关《试题ABC含答案君立华域Word文件下载.docx(20页珍藏版)》请在冰豆网上搜索。

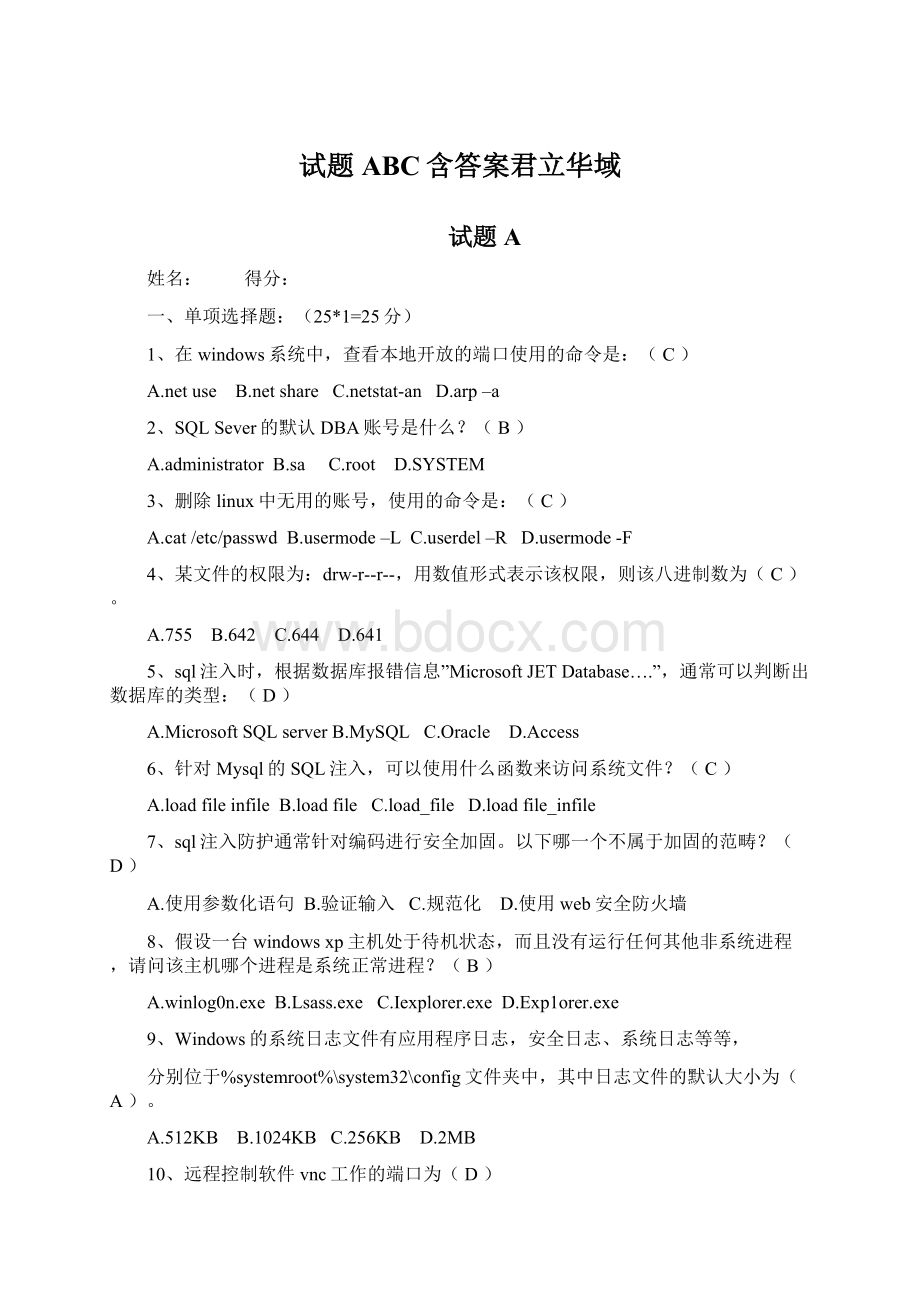

drw-r--r--,用数值形式表示该权限,则该八进制数为(C)。

A.755B.642C.644D.641

5、sql注入时,根据数据库报错信息”MicrosoftJETDatabase….”,通常可以判断出数据库的类型:

(D)

A.MicrosoftSQLserverB.MySQLC.OracleD.Access

6、针对Mysql的SQL注入,可以使用什么函数来访问系统文件?

A.loadfileinfileB.loadfileC.load_fileD.loadfile_infile

7、sql注入防护通常针对编码进行安全加固。

以下哪一个不属于加固的范畴?

A.使用参数化语句B.验证输入C.规范化D.使用web安全防火墙

8、假设一台windowsxp主机处于待机状态,而且没有运行任何其他非系统进程,请问该主机哪个进程是系统正常进程?

A.winlog0n.exeB.Lsass.exeC.Iexplorer.exeD.Exp1orer.exe

9、Windows的系统日志文件有应用程序日志,安全日志、系统日志等等,

分别位于%systemroot%\system32\config文件夹中,其中日志文件的默认大小为(A)。

A.512KBB.1024KBC.256KBD.2MB

10、远程控制软件vnc工作的端口为(D)

A.1433B.4899C.43859D.5900

11、以下不属于社会工程学技术的是(D)

A.个人冒充B.直接索取C.钓鱼技术D.木马攻击

12、以下那个漏洞不是远程溢出漏洞(B)

A.ms08067B.ms11080C.ms06040D.ms12020

13、恶意代码是(C)。

A.被损坏的程序B.硬件故障C.一段特制的程序或代码片段D.芯片霉变

14、社会工程学中域名劫持最容易成功的是(D)

A.DDOS攻击DNS服务器B.直接入侵DNS服务器更改域名解析记录

C.攻击DNS解析商网站,在后台直接修改IP指向的服务器

D.欺骗域名服务商客服将目标域名解析到黑客服务器上

15、Rootkit常常使用Hook技术来达到隐藏的目的,其中有一种hook技术的原理是采用一种jmp的跳转来实现的,下面哪个是采用该技术(C)

A.IATHookB.SSDTHookC.InlineHookD.SSDTShadowHook

16、“鬼影”病毒就像恶魔一样,隐藏在系统之外,无文件、无系统启动项、无进程模块,比系统运行还早,结束所有杀毒软件。

那么它的主要代码是在哪里(A)

A.MBRB.驱动C.BIOSD.内核

17、攻击者配置入侵的无线路由器断开当前的WAN连接,而通过其附近攻击者自己的一台无线路由器访问互联网,这种网络常被很形象的称之为(D)

A.WAPjackB.跳板攻击C.中间人攻击D.WAPFunnel

18、下面哪种无线攻击是针对Client,而不是AP(B)。

A.验证洪水攻击B.取消验证洪水攻击C.关联洪水攻击D.DNStunnel

19、开启无线网卡的监听模式应使用什么工具(C)。

A.airodumpB.aircrackC.airmonD.aireplay

20、下面关于IIS的安全配置,那些是不正确的?

A.将网站内容移动到非系统驱动器B.重命名IUSR账户

C.禁用所有Web服务扩展D.创建应用程序池

21、最近Struts2被爆出的高危漏洞是(C)

A.sql注入B.目录遍历C.命令执行D.文件包含

22、对于现代密码破解,(D)是最常的方法。

A.攻破算法B.监听截获C.信息猜测D.暴力破解

23、下面哪个HTTP服务器无文件解析漏洞?

A.IISB.ApacheC.TomcatD.Nginx

24、构造.asp;

.gif这样的文件名去上传非法文件利用的是哪个IIS版本的解析漏洞?

A.IIS4.0B.IIS5.0C.IIS6.0D.IIS7.0

25、WEB站点过滤了脚本文件的上传功能,下面哪种文件命名方式可以利用Apache的文件解析漏洞?

A..php;

.gifB..php.php2C..php2;

.gifD..php.kzp.rar

二、多项选择题:

(15*2=30分)

1、下面分类属于恶意代码的是(ABCD)

A.病毒B.后门C.木马D.蠕虫

2、配置eth0的IP地址为192.168.1.10/24,同时激活该设备(AE)。

A.ifconfigeth0192.168.1.10netmask255.255.255.0up

B.ifconfigeth0192.168.1.10255.255.255.0up

C.ifconfigeth0192.168.1.10netmask255.255.255.0

D.ifconfigeth0192.168.1.10mask255.255.255.0up

E.ifconfigeth0192.168.1.10/24up

3、后门程序通常有以下哪些功能?

(ABC)

A.远程桌面B.远程终端C.远程进程表管理D.远程开机

4、SQL注入通常会在哪些地方传递参数值而引起SQL注入?

A.web表单B.cookiesC.url包含的参数值D.以上都不是

5、在SQLServer2000中一些无用的存储过程,这些存储过程极容易被攻击者利用,攻击数据库系统。

下面的存储过程哪些可以用来执行执行系统命令或修改注册表?

(ABC)

A.xp_cmdshellB、xp_regwriteC、xp_regdeletekeyD、select*frommaster

6、常用的无线中间人攻击的工具有(ABCD)

A.ARPSpoofB.EttercapC.AirpwnD.MitmAP

7、下列哪些选项属于无线加密的方式(ABD)

A.WEPB.WPAC.WAPD.WPA2

8、SQLServer的登录认证种类有以下哪些?

(ACD)

A、Windows认证模式B、双因子认证模式C、混合认证模式D、SQLServer认证

9、如果mysql数据库不需要远程访问,可以禁止远程tcp/ip连接,以增强安全性。

可选择的有效方法:

(AC)

A.用防火墙封堵数据库侦听端口避免远程连接B.禁止tcp/ip协议的使用

C.修改user表中host字段值为localhostD.在/etc/f下添加remoteConnnect=disable

10、常见Web攻击方法有以下哪种?

(ABCD)

A.SQLInjectionB.Cookie欺骗C.跨站脚本攻击

D.信息泄露E.GOOGLEHACKING

11、下面关于rootkit说法正确的是(BCD)

A.rootkit最早使用的技术是InlinehookB.rootkit主要功能是隐藏其他程式进程的软件

C.可能是一个或多个软件的集合D.rootkit可以通过Xuetr、powertool、icesword等工具查杀

12、下面可能被用来提权的应用软件是(ABCD)

A.Serv-uB.RadminC.PcanywhereD.Vnc

13、XSS跨站攻击的类型有(ABD)

A.存储式跨站B.反射跨站C.跨站请求伪造D.DOM跨站

14、我们常见的网站后台编辑器有(AC)

A.FCKeditorB.UltraEditC.EwebeditorD.Notepad

15、下面属于注入的是(ABCD)

A.SQL注入B.LDAP注入C.Xpath注入D.XML注入

三、问答题:

(5+18+22=45分)

1、Linux系统中如果发现异常进程1.exe,如何结束这个进程?

(2分)

linux的用户登录日志文件是什么,在哪个目录下面?

(3分)

1.ps–ef确定要结束的进程pid

Kill-9–pid

2.在/var/log/secure

2、【说明】

小刘是某渗透测试工程师,在拿下一个目标网站的webshell之后,使用webshell自带的端口扫描发现本系统开放的端口有:

80,110,135,445,1433,3306,3389,4899,5901,43958,

【问题1】

根据得到相关信息,进一步提权的话,请问有几种思路可以提权?

5种以上

【问题2】

(10分)

分别写出可行的提权思路和方法,越详细越好。

-

Sqlserver、mysql、radmin、vnc、serv-u等5种以上方法提权

【问题3】

(6分)

如果提权成功,从社会工程学角度考虑我们该如何继续进行下一步的渗透,至少写出两条。

1、获取administrator用户密码,为进一步社工做好准备

2、查看服务器上的敏感信息文件,是否有通讯类之类的文件

3、【说明】

张家辉是一家企业的网站运维工程师,今天上班到公司他发现公司的网站被黑客攻击了,并留替换了首页。

请你帮帮李晨分析被黑原因及解决方法。

网站服务器情况如下:

操作系统:

Windows2003;

数据库:

MSSQL

WEB服务器:

IIS6.0

脚本语言:

ASP

(8分)

请写出网站被黑可能存在漏洞的地方,可围绕系统、数据库、IIS、网站程序4个方面来回答。

1.系统存在远程溢出等高危漏洞,没有打补丁,可以获取权限。

2.系统存在弱口令。

3.数据库存在弱口令。

4.数据库的权限没有控制,权限过高。

5.IISwebdav漏洞导致被入侵。

6.IIS6.0解析漏洞,导致黑客可以绕过上传获取权限

7.网站存在着sql漏洞。

8.网站存在着上传漏洞

请根据给出的环境,写出你对网站整体加固的方案,同样可围绕系统、数据库、IIS、网站程序4个方面来回答。

1、给系统打补丁,不留有漏洞给黑客入侵

2、对系统进行加固,尤其是用户权限和口令策略