ACL和Iptabless文档格式.docx

《ACL和Iptabless文档格式.docx》由会员分享,可在线阅读,更多相关《ACL和Iptabless文档格式.docx(17页珍藏版)》请在冰豆网上搜索。

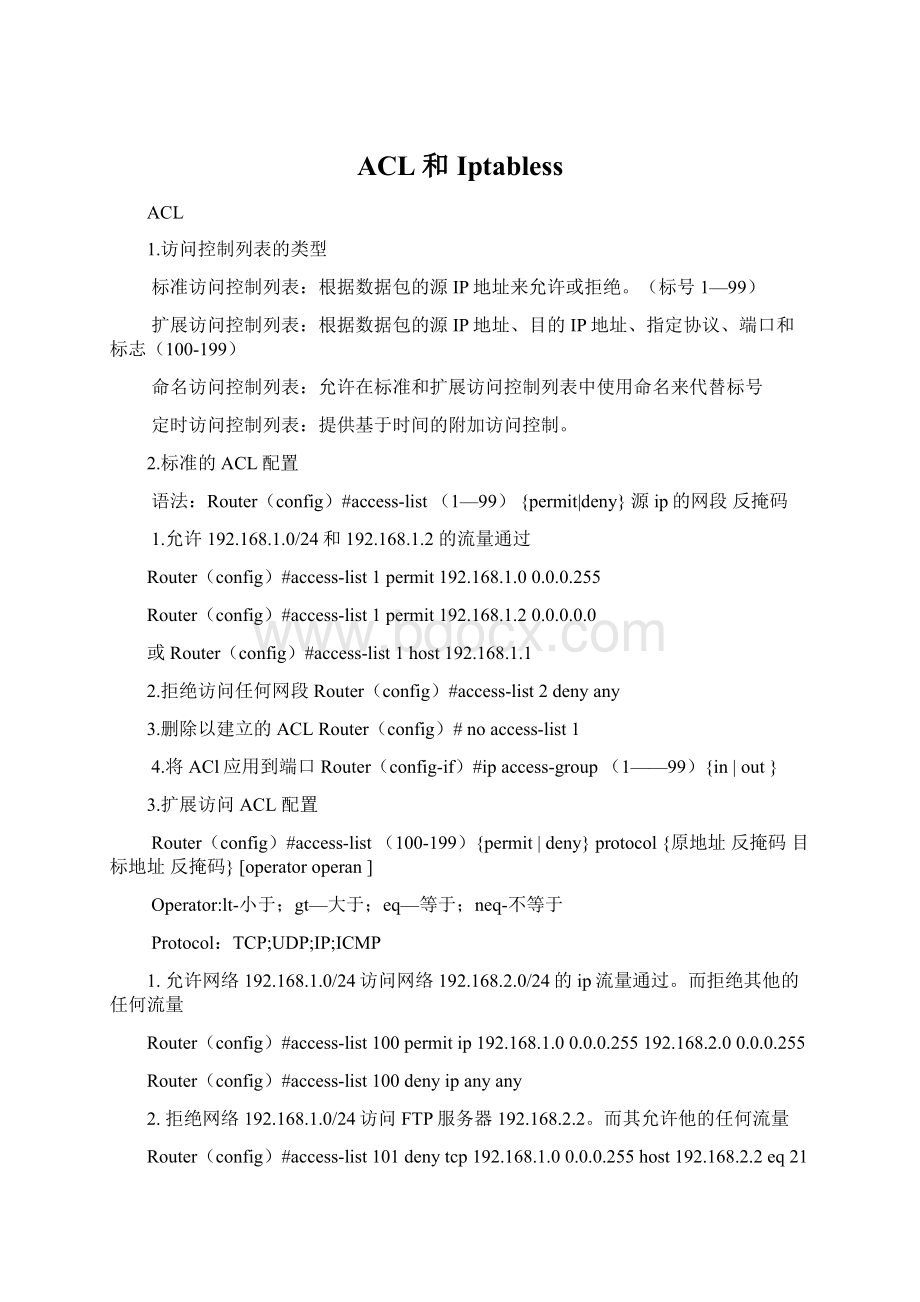

Router(config)#access-list(100-199){permit|deny}protocol{原地址反掩码目标地址反掩码}[operatoroperan]

Operator:

lt-小于;

gt—大于;

eq—等于;

neq-不等于

Protocol:

TCP;

UDP;

IP;

ICMP

1.允许网络192.168.1.0/24访问网络192.168.2.0/24的ip流量通过。

而拒绝其他的任何流量

Router(config)#access-list100permitip192.168.1.00.0.0.255192.168.2.00.0.0.255

Router(config)#access-list100denyipanyany

2.拒绝网络192.168.1.0/24访问FTP服务器192.168.2.2。

而其允许他的任何流量

Router(config)#access-list101denytcp192.168.1.00.0.0.255host192.168.2.2eq21

Router(config)#access-list101permitipanyany

3.禁止192.168.1.0/24中的主机ping服务器192.168.2.2而允许其他任何流量

Router(config)#access-list119denyicmp192.168.1.00.0.0.255host192.168.2.2echo

Router(config)#access-list119permitipanyany

4.将ACL应用到端口Router(config)#ipaccess-group101{in|out}

5.查看

showaccess-list

4.命名访问控制列表

1.Router(config)#ipaccess-list{standard|extended}access-list-name

2.标准命名ACL:

Router(config-std-nacl)#【seq-Num】{permit|deny}source【source-vildcard】

3.扩展命名ACL:

Router(config-std-nacl)#【seq-Num】{permit|deny}Protocol{srcsrc-vildcarddstdst-vildcard}【operatoroperan】

如:

允许来自主机192.168.1.1/24和192.168.2.6/24的流量通过,而拒绝其他的流量通过

Router(config)#ipaccess-listcisco

Router(config-std-nacl)#15permithost192.168.2.6

Router(config-std-nacl)#permithost192.168.1.1

4.删除

Router(config)#noipaccess-listaccess-list-name

或

Router(config-std-nacl)#no15

5.将ACL应用到接口

Router(config-if)#ipaccess-groupname{in|out}

5.定时访问控制列表

1.定义时间范围的名称Router(config)#time-rangename

2.指定时间范围何时生效

1).定义一个时间周期

Router(config-time-range)#periodicdays-of-the-weekhh:

mmto【days-of-the-week】hh:

mm

参数days-of-the-weekandmonth

取值

说明

Month

Monday

星期一

January

一月

Tuesday

星期二

February

二月

Wednesday

星期三

March

三月

Thursday

星期四

April

四月

Friday

星期五

May

五月

Saturday

星期六

June

六月

Sunday

星期日

July

七月

Daily、

每天

Augest

八月

weekdays

平日(一到五)

September

九月

Weekend

周末(六和七)

October

十月

November

十一月

December

十二月

2).定义一个决定时间

Router(config-time-range)#absolute[starthh:

mmdaymonthyear][endhh:

mmdaymonthyear2.在扩展ACL中应用时间范围

Router(config)#access-listnum{permit|deny}protocol{srcsrc-vildcarddstdst-vildcard}【operatoroperan】

3.将ACL应用到接口Router(config-if)#ipaccess-groupnum{in|out}

应用:

在每周正常工作时间,允许所有IP流量通过网络

Router(config)#time-rangeworktime

Router(config-time-range)#periidicweekdays8:

30to17:

30

Router(config)#access-list101permitipanyanytime-rangeworktime

Router(config)#intf0/x

Router(config-if)#ipaccess-group101in

在2009年5月10日8:

30dao20日18:

00这时间段,允许所有的ip流量通过。

Router(config)#time-rangemytime

Router(config-time-range)#absolutestart8:

0010may2009end18:

0020may2009

Router(config)#access-list100permitipanyanytime-rangemytime

6.定义顺序和应用端口规则

1.顺序

1.确定源地址和目标地址

1.xxxxxxxxyx表示拒绝y表示允许

2.yyyyyyyyyx

2.确定顺序

3.确定端口和协议

2.端口应用规则

1.一般标准ACL应用在离目的地最近的路由器上的(in的方向上)。

2.一般扩展ACL应用在离源地址最近的路由器上。

7.具体应用

配置iptables防火墙

1.iptabels的规则表、链结构

1.规则表

Ø

Filter表:

包含三个规则链:

INPUTFORWARDOUTPUT

主要对数据包进行过滤,

内核模块:

iptables_filter

Nat表:

包含三个规则链:

PREROUTIGNPOSTROUTINGOUTPUT

主要用于修改数据包的IP地址、端口号

iptables_nat

Mangle表:

PREROUTIGNPOSTROUTINGINPUTOUTPUT

主要用于修改数据包的TOS(TypeofService服务类型)。

TTL、

iptables_magle

Raw表:

PREROUTIGNOUTPUT

主要用于决定数据包是否被状态跟踪机制,并且优先于其他表

iptables_raw

2.规则链

◆INPUT:

当接收到访问防火墙机地址的数据包(入站)时,应用此规则

◆FORWARD:

当防火墙本机向外发送数据包(出站)时,应用此链的规则、

◆OUTPUT:

当接收到需要通过防火墙发送给其他地址的数据包(转发)时

◆PREROUTIGN:

在对数据包做路由选择之前,应用

◆POSTROUTING:

在对数据包做路由选择之后,应用此规则。

其中,INTPUT和OUTPUT多应用在“主机防火墙中”针对服务器本身进行数据安全控制

PREROUTIGNPOSTROUTINGFORWARD应用在“网络防火墙”,特别时网关时。

2.管理iptables规则

1.基本格式:

iptables[-t表名]命令选项[链名][条件匹配][-j目标动作或跳转]

iptables命令的管理控制选项

作用

选项名

功能及特点

添加

—A

在指定的末尾添加(--append)一条新的规则

插入

—I

在指定链中插入一条规则,默认为开头插入

删除

清空

—F

清空指定链的所有规则,若未指定链,则清空所有链的规则

—D

删除(--delete)指定链中的某一条规则,按序号或内容

显示

查看

—L

列出指定链中的所有规则,若未指定链,则列出表中的所有链的规则

—n

使用数字(--numeric)显示输出结果,如主机的IP

-v

查看规则列表显示详细信息(--verbose)

-V

查看iptables命令工具版本的信息

-h

查看帮助信息

--line-numbers

查看规则列表时,同时显示规则在链中的顺序号

修改

—R

修改。

替换指定链中的某一条规则,可按序号或内容

—P

设置指定的默认策略(--policy)

用户自定义

—N

新建(--new-chain)一条用户自定义的规则链

-X

删除指定表中用户自定义的规则链

查看filter表中INPUT链中的所有规则,同时显示各条规则的序号

Iptables