公需科目答案保密Word格式文档下载.docx

《公需科目答案保密Word格式文档下载.docx》由会员分享,可在线阅读,更多相关《公需科目答案保密Word格式文档下载.docx(63页珍藏版)》请在冰豆网上搜索。

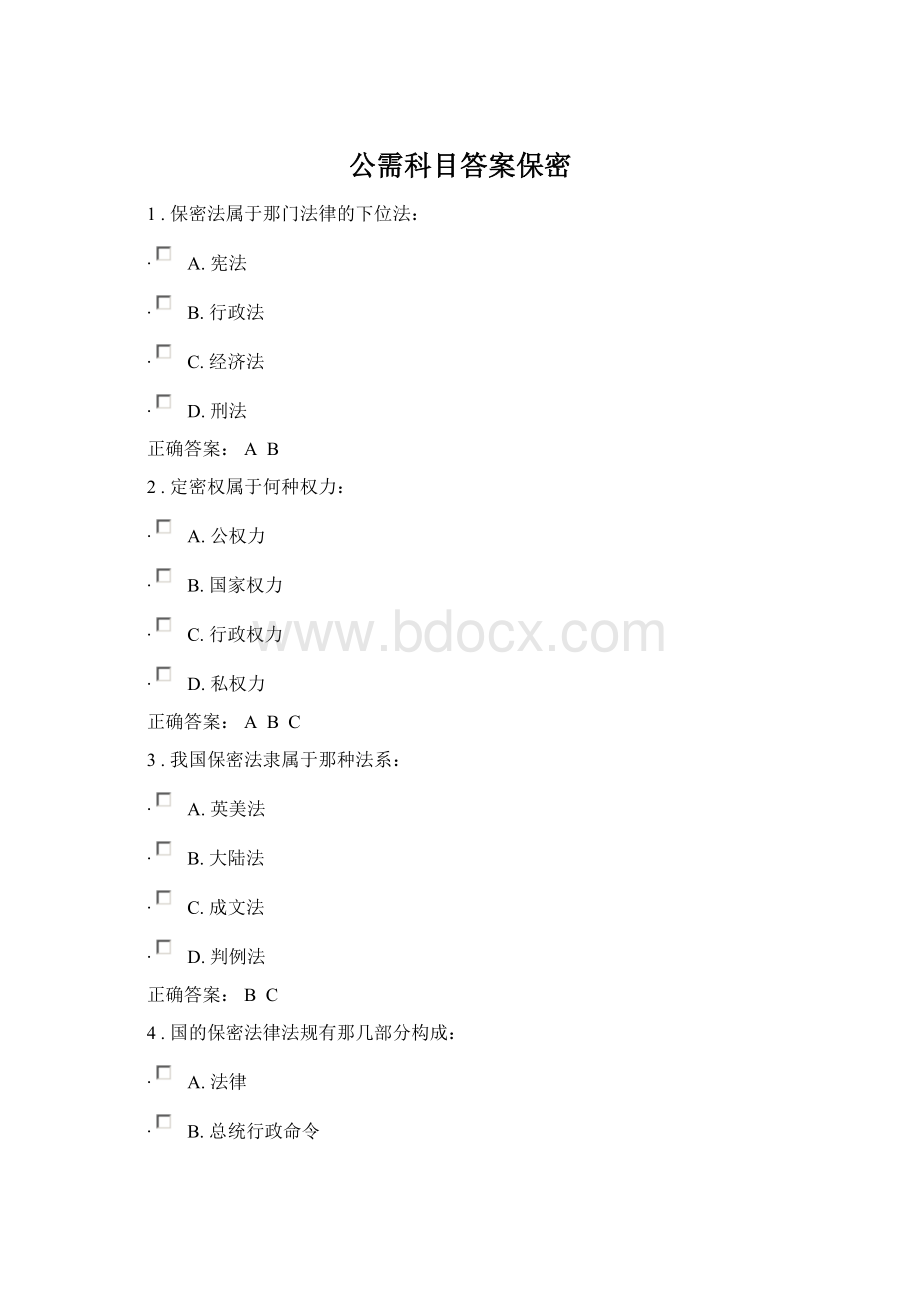

3.

我国保密法隶属于那种法系:

英美法

大陆法

成文法

判例法

B

4.

国的保密法律法规有那几部分构成:

法律

总统行政命令

法规

习惯

5.

保密法与几个部门法有联系:

民法

社会法

6.

涉密工程这一概念来源于«

中华人民共和国政府采购法»

。

正确错误

false

7.

涉密存储介质是指存储了涉密信息的硬盘、光盘、软盘、移动硬盘及U盘等。

正确

错误

true

8.

国家秘密的基本保密期限是,绝密级国家秘密不超过25年,机密级国家秘密不超过15年,秘密级国家秘密不超过10年。

9.

涉密人员的权益就是所谓的合法权益,就是法律确认的并受法律保护的公民、法人和其他组织所享有的一定的权利和利益。

10.

保密工作中的定密权可以委托给企事业单位。

11.

鉴于保密法与政府信息公开条例的不同,我国把两法分列入不同的法律部门。

12.

保密审查的原则是领导负责制。

13.

涉密人员在非涉密区域和时间内,可以自由通行国内外。

14.

中国中央办公厅规定,中央电分为“绝密、机密、秘密、内部和公开”五大类型。

15.

所有超过解密期限的保密内容,都可以自动公开。

秘密包含、、、四种类型。

国家秘密

工作秘密

商业秘密

个人隐私

在国家秘密具备、、三个要素。

实质要素

程序要素

时空要素

商业秘密具备、、、四种特征。

秘密性

价值性

保护性

实用性

保密管理具有、、、、五个基本原则。

全程化

最小化

精准化

自主化

法制化

党的第一次全国代表大会确定由一名领导人亲自负责文件的保密。

正确

你的答案:

解析:

邓小平在中央政治局会议上指出:

“必须十分注意保守秘密,九分半不行,九分九不行,非十分不可”。

1988年通过并于1989年实施的《中国人民共和国保守国家秘密法》是我国保密法制建设的里程碑。

党的保密委员会最早成立于1949年。

军分区以上的保密委员会由秘书长、参谋长、政治部主任、机要科(股)长、通信科长组成,以秘书长或参谋长为主任。

保密依法行政是国家行政管理的重要组成部分。

我国现行保密管理体制实行党管保密的原则,各级党委保密委员会办公室和各级保密行政管理部门是一个机构,两块牌子。

1978年,党的十一届三中全会后,中央保密委员会办公室才开始恢复工作。

大数据的5V特点(

)。

∙

A.

规模性(Volume)、真实性(Veracity)

B.

多样性(Variety)

C.

价值性(Value)、高速性(Velocity)

D.

可变性(Variability)

从技术上看,大数据与云计算的关系就像一枚硬币的正反面一样密不可分。

大数据必然(

)的计算机进行处理,必须采用分布式架构。

单台计算机

超运算

无法用超运算

无法用单台

D

大数据时代到来的必然性(

)。

硬件成本的降低、网络带宽的提升;

云计算的兴起、网络技术的发展;

智能终端的普及、物联网;

电子商务、社交网络、电子地图等的全面应用;

C

D

大数据安全与隐私保护关键技术有(

数据发布匿名保护技术

数据水印技术、社交网络匿名保护技术

角色挖掘技术、数据溯源技术

风险自适应的访问控制

解决大数据的安全存储的策略有(

数据加密

分离密钥和加密数据

使用过滤器

数据不备份

大数据带来的安全挑战主要表现在(

大数据中的用户隐私保护

大数据的可信性

海量的大数据信息

如何实现大数据的访问控制

数据换算错误的是(

)

1Byte=8bit

1KB=1024Bytes

1MB=1000KB

1DB=1024NB

C

基于云计算架构的大数据,数据的存储和操作都是以(

)形式提供。

服务的

强制的

虚拟的

运算的

A

云计算模式是业务模式,本质是(

)

计算数据模式

数据运用技术

数据处理技术

终端存储技术

大数据元年是哪一年(

2010年

2013年

2014年

2016年

B

信息内容安全的定义包括(

了解信息内容安全的威胁

掌握信息内容安全的基本概念

熟悉或掌握信息内容的获取

识别和管控基本知识和相关操作技术

信息内容安全威胁有哪些?

(

信息内容安全威胁国家安全

信息内容安全威胁公共安全

信息内容安全威胁文化安全

信息内容安全威胁人身安全

下列哪些技术属于信息内容安全涉及的关键技术?

内容获取技术

内容过滤技术

内容管理技术

内容还原技术

网络信息内容获取有以下哪几种?

信息检索

信息推荐

信息浏览

信息交互

信息还原技术包括以下哪几种?

电脑还原技术

网页还原技术

多媒体信息还原技术

硬件还原技术

搜索引擎技术包括哪些?

目录式搜索引擎

通用搜索引擎

元搜索引擎

Google搜索引擎

文本情感倾向性分析就是对网页进行舆情分析。

目前网页过滤主要采用哪些方法(

基于分级标注的过滤

基于URL的过滤

基于关键词的过滤

基于内容分析的过滤

下列哪些技术是网络内容监控会涉及到的技术?

(

文本挖掘技术

模式匹配技术

信息搜索技术

隐私保护技术

从哪些角度可以对不良图像进行判定识别?

裸露的皮肤

敏感部位

人体姿态

面部表情

不良音频一般表示为哪两种形式?

不良的女音

语音对话中的内容为不良

噪音

音乐声

网络视频一般分为哪几类?

Ⅰ

类

Ⅱ类

Ⅲ类

Ⅳ类

下列哪些属于基于过滤器的反垃圾邮件技术?

基于黑白名单的过滤技术

基于关键字的过滤技术

基于统计的过滤技术

图片垃圾邮件的过滤技术