《计算机网络安全基础第4版》教案概述Word下载.docx

《《计算机网络安全基础第4版》教案概述Word下载.docx》由会员分享,可在线阅读,更多相关《《计算机网络安全基础第4版》教案概述Word下载.docx(46页珍藏版)》请在冰豆网上搜索。

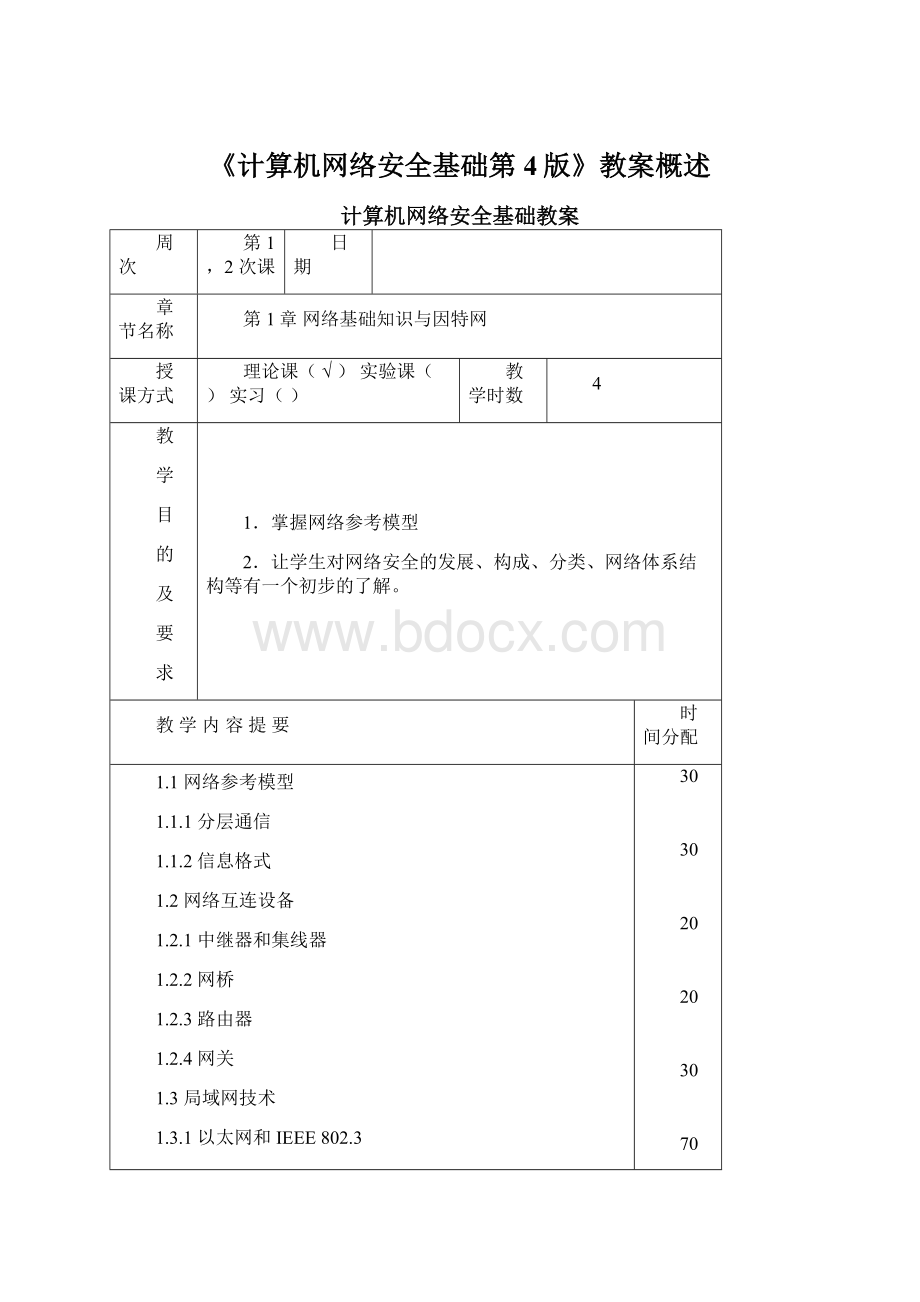

1.1.1分层通信

1.1.2信息格式

1.2网络互连设备

1.2.1中继器和集线器

1.2.2网桥

1.2.3路由器

1.2.4网关

1.3局域网技术

1.3.1以太网和IEEE802.3

1.3.2令牌环网和IEEE802.58

1.3.3光纤分布式数据接口(FDDI)

1.4广域网技术

1.4.1广域网基本技术

1.4.2广域网协议

1.5TCP/IP基础

1.5.1TCP/IP与OSI参考模型

1.5.2网络层

1.5.3传输层

1.5.4应用层

l.6因特网提供的主要服务

1.6.1远程终端访问服务

1.6.2文件传输服务

1.6.3电子邮件服务

1.6.4WWW服务

1.6.5DNS服务

1.6.6网络管理服务

30

20

70

第1页

教学重点与难点

1.重点

分层实现网络的功能:

网络协议、网络体系结构、实通信和虚通信。

网络互连设备是实现网络互连的关键,它们有4种主要的类型:

中继器、网桥、路由器以及网关,这些设备在实现局域网(LAN)与LAN的连接中相对于OSI参考模型的不同层。

中继器在OSI参考模型的第一层建立LAN对LAN的连接,网桥在第二层,路由器在第三层,网关则在第四至第七层。

每种网络互连设备提供的功能与OSI参考模型规定的相应层的功能一致,但它们都可以使用所有低层提供的功能。

因特网协议(IP)和传输控制协议(TCP)是因特网协议簇中最为有名的两个协议,其应用非常广泛,它能够用于任何相互连接的计算机网络系统之间的通信,对局域网(LAN)和广域网(WAN)都有非常好的效果。

在因特网中,每一台主机都有一个惟一的地址,地址由网络号和主机号两部分组成。

地址是惟一的,以使每一个IP地址表示因特网中的惟一一台主机。

所有的IP地址都是32位。

广域网技术及对应的协议、IP地址及子网掩码。

因特网提供的主要服务:

远程终端访问服务、文件传输服务、电子邮件服务、WWW服务、DNS服务、网络管理服务

讨论、练习、作业

网上查找资料和学习有关课程的内容。

教学手段

采用电子教案,以多媒体教学为主,同时辅以版书的进一步讲解。

参考资料

1参考课堂笔记,及提供的本次课程的多媒体课件。

2教材:

计算机网络安全基础(第4版)

第2页

第3,4次课

第2章网络安全概述

1.掌握网络安全基础知识

2.了解威胁网络安全的因素

3.了解网络安全分类及网络安全解决方案

2.1网络安全基础知识

2.1.1网络安全的含义

2.1.2网络安全的特征

2.1.3网络安全的威胁

2.1.4网络安全的关键技术

2.1.5网络安全策略

2.2威胁网络安全的因素

2.2.1威胁网络安全的主要因素

2.2.2各种外部威胁

2.2.3防范措施

2.3网络安全分类

2.4网络安全解决方案

2.4.1网络信息安全模型

2.4.2安全策略设计依据

2.4.3网络安全解决方案

2.4.4网络安全性措施

2.4.5因特网安全管理

2.4.6网络安全的评估

40

90

1.网络安全基础知识

计算机网络安全的含义是通过各种计算机、网络、密码技术和信息安全技术,保护在公用通信网络中传输、交换和存储的信息的机密性、完整性和真实性,并对信息的传播及内容具有控制能力。

网络安全的结构层次包括物理安全、安全控制和安全服务。

网络安全应具有保密性、完整性、可用性和可控性4个方面的特征。

计算机网络安全技术主要有主机安全技术、身份认证技术、访问控制技术、密码技术、防火墙技术、安全审计技术和安全管理技术。

2.威胁网络安全的因素

计算机网络安全受到的威胁主要有“黑客”的攻击、计算机病毒和拒绝服务攻击。

3.网络安全分类

根据中国国家计算机安全规范,计算机的安全大致可分为以下三类:

(1)实体安全,包括机房、线路和主机等;

(2)网络与信息安全,包括网络的畅通、准确以及网上信息的安全;

(3)应用安全,包括程序开发运行、I/O和数据库等的安全。

练习和作业:

1.网络安全的含义是什么?

2.网络安全有哪些特征?

3.什么是网络安全的最大威胁?

4.网络安全主要有哪些关键技术?

5.如何实施网络安全的安全策略?

6.如何理解协议安全的脆弱性?

7.数据库管理系统有哪些不安全因素?

8.解释网络信息安全模型。

9.对因特网进行安全管理需要哪些措施?

10.简述信息包筛选的工作原理。

1讲授为主,讨论为辅

2多媒体教学,使用投影仪

3进行几分钟的课堂讨论

4

5

第5次课

第3章计算机系统安全与访问控制

2

1.了解计算机安全的主要目标

2.掌握安全级别

3.了解系统访问控制

4.了解选择性访问控制

5.了解强制性访问控制

3.1什么是计算机安全

3.2安全级别

3.3系统访问控制

3.3.1系统登录

3.3.2身份认证

3.3.3系统口令

3.3.4口令的维护

3.4选择性访问控制

1.计算机安全的主要目标

计算机安全的主要目标是保护计算机资源免受毁坏、替换、盗窃和丢失。

计算机系统安全技术包括:

实体硬件安全技术、软件系统安全技术、数据信息安全技术、网络站点安全技术、运行服务(质量)安全技术、病毒防治技术、防火墙技术和计算机应用系统的安全评价。

OSI安全体系结构的5种安全服务项目包括:

鉴别、访问控制、数据保密、数据完整性和抗否认。

2.安全级别

根据美国国防部开发的计算机安全标准,将安全级别由最低到最高划分为D级、C级、B级和A级,D级为最低级别,A级为最高级别。

3.系统访问控制

系统访问控制是对进入系统的控制。

其主要作用是对需要访问系统及其数据的人进行识别,并检验其合法身份。

4.选择性访问控制

选择性访问控制是基于主体或主体所在组的身份的,这种访问控制是可选择性的,也就是说,如果一个主体具有某种访问权,则它可以直接或间接地把这种控制权传递给别的主体。

1.计算机系统安全的主要目标是什么?

2.简述计算机系统安全技术的主要内容。

3.计算机系统安全技术标准有哪些?

4.访问控制的含义是什么?

5.如何从Unix操作系统登录?

6.如何从Windows操作系统登录?

7.怎样保护系统的口令?

8.什么是口令的生命周期?

9.如何保护口令的安全?

10.建立口令应遵循哪些规则?

第6,7次课

第4章数据安全技术

1.掌握数据完整性的概念

2.了解容错与网络冗余

3.学会使用网络备份系统

4.掌握数据库的安全

4.1数据完整性简介

4.1.1数据完整性

4.1.2提高数据完整性的办法

4.2容错与网络冗余

4.2.1容错技术的产生及发展

4.2.2容错系统的分类

4.2.3容错系统的实现方法

4.2.4网络冗余

4.3网络备份系统

4.3.1备份与恢复

4.3.2网络备份系统的组成

4.3.3备份的设备与介质

4.3.4磁带轮换

4.3.5备份系统的设计

4.4数据库安全概述

4.4.1简介

4.4.2数据库的特性

4.4.3数据库安全系统特性

4.4.4数据库管理系统

4.5数据库安全的威胁

4.6数据库的数据保护

4.7数据库备份与恢复

4.7.1数据库备份的评估

4.7.2数据库备份的性能

4.7.3系统和网络完整性

4.7.4制定备份的策略

4.7.5数据库的恢复

1.数据完整性简介

影响数据完整性的因素主要有如下5种:

硬件故障、网络故障、逻辑问题、意外的灾难性事件、人为的因素。

2.容错与网络冗余

将容错系统分成5种不同的类型:

高可用度系统、长寿命系统、延迟维修系统、高性能计算系统、关键任务计算系统。

实现容错系统的方法如下:

空闲备件、负载平衡、镜像、复现。

3.网络备份系统

备份包括全盘备份、增量备份、差别备份、按需备份和排除。

4.数据库安全概述

数据库具有多用户、高可靠性、可频繁更新和文件大等特性。

在安全方面数据库具有数据独立性、数据安全性、数据的完整性、并发控制和故障恢复等特点。

5.数据库安全的威胁

对数据库构成的威胁主要有篡改、损坏和窃取3种情况。

6.数据库的数据保护

数据库保护主要是指数据库的安全性、完整性、并发控制和数据库恢复。

在数据库的安全性方面要采取用户标识和鉴定、存取控制、数据分级以及数据加密等手段。

7.数据库备份与恢复

常用的数据库备份方法有冷备份、热备份和逻辑备份3种。

1.简述数据完整性的概念及影响数据完整性的主要因素。

2.什么是容错与网络冗余技术,实现容错系统的主要方法有哪些?

3.实现存储系统冗余的方法有哪些?

4.简述“镜像”的概念。

5.网络系统备份的主要目的是什么?

6.网络备份系统的主要部件有哪些?

7.试分析数据库安全的重要性,说明数据库安全所面临的威胁。

8.数据库的安全策略有哪些?

简述其要点。

9.简述常用数据库的备份方法。

计算机网络安全基础(