信息安全管理教程试题Word文档下载推荐.docx

《信息安全管理教程试题Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《信息安全管理教程试题Word文档下载推荐.docx(26页珍藏版)》请在冰豆网上搜索。

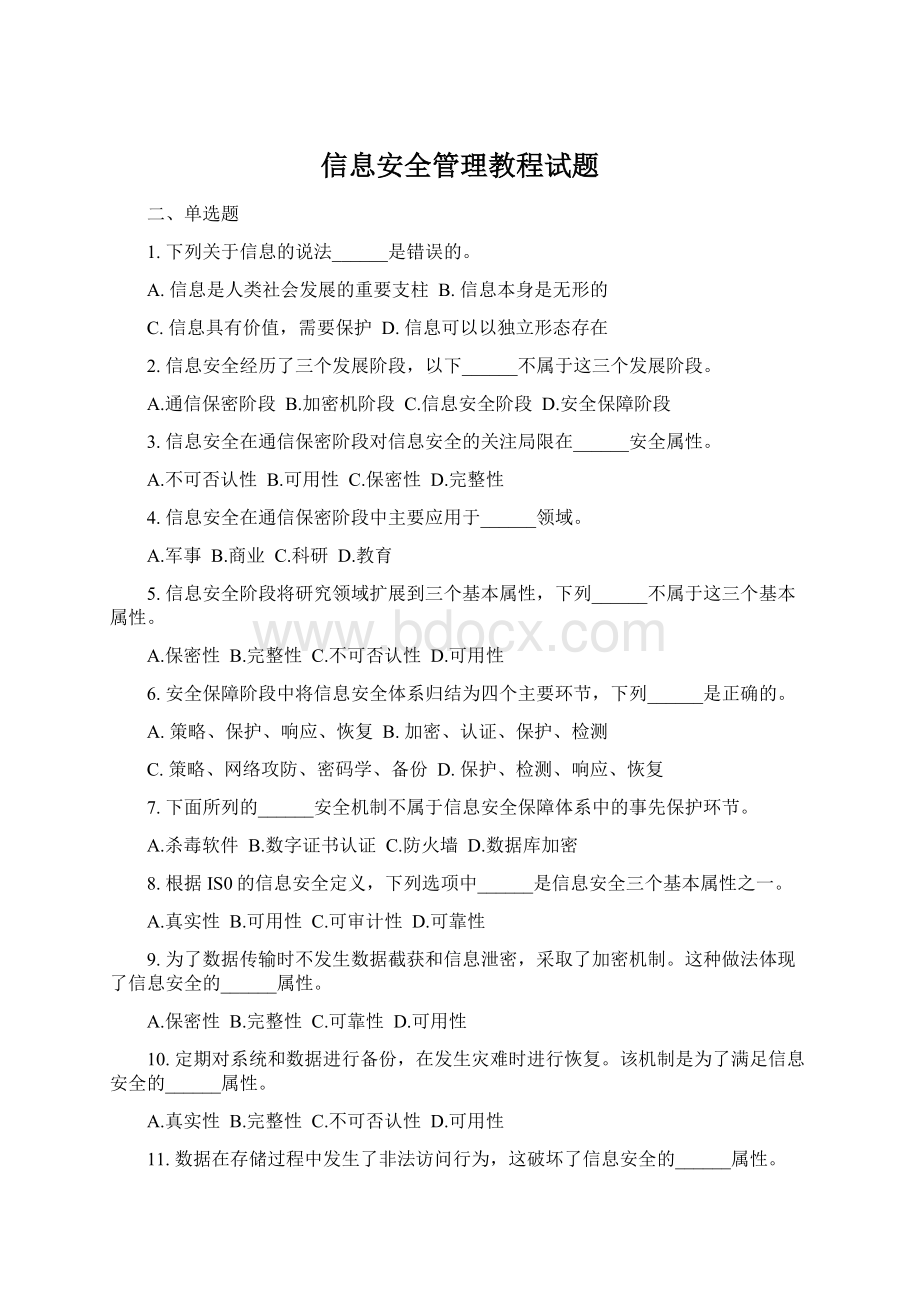

6.安全保障阶段中将信息安全体系归结为四个主要环节,下列______是正确的。

A.策略、保护、响应、恢复B.加密、认证、保护、检测

C.策略、网络攻防、密码学、备份D.保护、检测、响应、恢复

7.下面所列的______安全机制不属于信息安全保障体系中的事先保护环节。

A.杀毒软件B.数字证书认证C.防火墙D.数据库加密

8.根据IS0的信息安全定义,下列选项中______是信息安全三个基本属性之一。

A.真实性B.可用性C.可审计性D.可靠性

9.为了数据传输时不发生数据截获和信息泄密,采取了加密机制。

这种做法体现了信息安全的______属性。

A.保密性B.完整性C.可靠性D.可用性

10.定期对系统和数据进行备份,在发生灾难时进行恢复。

该机制是为了满足信息安全的______属性。

A.真实性B.完整性C.不可否认性D.可用性

11.数据在存储过程中发生了非法访问行为,这破坏了信息安全的______属性。

12.网上银行系统的一次转账操作过程中发生了转账金额被非法篡改的行为,这破坏了信息安全的______属性。

13.PDR安全模型属于______类型。

A.时间模型B.作用模型C.结构模型D.关系模型

14.《信息安全国家学说》是______的信息安全基本纲领性文件。

A.法国B.美国C.俄罗斯D.英国

15.下列的______犯罪行为不属于我国刑法规定的与计算机有关的犯罪行为。

A.窃取国家秘密B.非法侵入计算机信息系统

C.破坏计算机信息系统D.利用计算机实施金融诈骗

16.我国刑法______规定了非法侵入计算机信息系统罪。

A.第284条B.第285条C.第286条D.第287条

17.信息安全领域内最关键和最薄弱的环节是______。

A.技术B.策略C.管理制度D.人

18.信息安全管理领域权威的标准是______。

A.IS015408B.IS017799/IS027001C.IS09001D.IS014001

19.IS017799/IS027001最初是由______提出的国家标准。

A.美国B.澳大利亚C.英国D.中国

20.IS017799的内容结构按照______进行组织。

A.管理原则B.管理框架

C.管理域-控制目标-控制措施D.管理制度

21.______对于信息安全管理负有责任。

A.高级管理层B.安全管理员

C.IT管理员D.所有与信息系统有关人员

22.对于提高人员安全意识和安全操作技能来说,以下所列的安全管理最有效的是______。

A.安全检查B.教育与培训C.责任追究D.制度约束

23.《计算机信息系统安全保护条例》是由中华人民共和国______第l47号发布的。

A.国务院令B.全国人民代表大会令

C.公安部令D.国家安全部令

24.《互联网上网服务营业场所管理条例》规定,______负责互联网上网服务营业场所安全审核和对违反网络安全管理规定行为的查处。

A.人民法院B.公安机关

C.工商行政管理部门D.国家安全部门

25.计算机病毒最本质的特性是______。

A.寄生性B.潜伏性C.破坏性D.攻击性

26.______安全策略是得到大部分需求的支持并同时能够保护企业的利益。

A.有效的B.合法的C.实际的D.成熟的

27.在PDR安全模型中最核心的组件是______。

A.策略B.保护措施C.检测措施D.响应措施

28.制定灾难恢复策略,最重要的是要知道哪些是商务工作中最重要的设施,在发生灾难后,这些设施的______。

A.恢复预算是多少B.恢复时间是多长C.恢复人员有几个D.恢复设备有多少

29.在完成了大部分策略的编制工作后,需要对其进行总结和提炼,产生的成果文档被称为______。

A.可接受使用策略AUPB.安全方针C.适用性声明D.操作规范

30.对保护数据来说,功能完善、使用灵活的______必不可少。

A.系统软件B.备份软件C.数据库软件D.网络软件

31.防止静态信息被非授权访问和防止动态信息被截取解密是______。

A.数据完整性B.数据可用性C.数据可靠性D.数据保密性

32.用户身份鉴别是通过______完成的。

A.口令验证B.审计策略C.存取控制D.查询功能

33.故意输入计算机病毒以及其他有害数据,危害计算机信息系统安全的个人,由公安机关处以______。

A.3年以下有期徒刑或拘役B.警告或者处以5000元以下的罚款

C.5年以上7年以下有期徒刑D.警告或者15000元以下的罚款

34.网络数据备份的实现主要需要考虑的问题不包括______。

A.架设高速局域网B.分析应用环境C.选择备份硬件设备D.选择备份管理软件

35.《计算机信息系统安全保护条例》规定,对计算机信息系统中发生的案件,有关使用单位应当在______向当地县级以上人民政府公安机关报告。

A.8小时内B.12小时内C.24小时内D.48小时内

36.公安部网络违法案件举报网站的网址是______。

A.B.

C.D.

37.对于违反信息安全法律、法规行为的行政处罚中,______是较轻的处罚方式。

A.警告B.罚款C.没收违法所得D.吊销许可证

38.对于违法行为的罚款处罚,属于行政处罚中的______。

A.人身自由罚B.声誉罚C.财产罚D.资格罚

39.对于违法行为的通报批评处罚,属于行政处罚中的______。

40.1994年2月国务院发布的《计算机信息系统安全保护条例》赋予______对计算机信息系统的安全保护工作行使监督管理职权。

A.信息产业部B.全国人大C.公安机关D.国家工商总局

41.《计算机信息网络国际联网安全保护管理办法》规定,互联单位、接入单位、使用计算机信息网络国际联网的法人和其他组织(包括跨省、自治区、直辖市联网的单位和所属的分支机构),应当自网络正式联通之日起______日内,到所在地的省、自治区、直辖市人民政府公安机关指定的受理机关办理备案手续。

A.7B.10C.15D.30

42.互联网服务提供者和联网使用单位落实的记录留存技术措施,应当具有至少保存天记录备份的功能。

A.10B.30C.60D.90

43.对网络层数据包进行过滤和控制的信息安全技术机制是______。

A.防火墙B.IDSC.SnifferD.IPSec

44.下列不属于防火墙核心技术的是______。

A.(静态/动态)包过滤技术B.NAT技术

C.应用代理技术D.日志审计

45.应用代理防火墙的主要优点是______。

A.加密强度更高B.安全控制更细化、更灵活

C.安全服务的透明性更好D.服务对象更广泛

46.安全管理中经常会采用“权限分离”的办法,防止单个人员权限过高,出现内部人员的违法犯罪行为,“权限分离”属于______控制措施。

A.管理B.检测C.响应D.运行

47.安全管理中采用的“职位轮换”或者“强制休假”办法是为了发现特定的岗位人员是否存在违规操作行为,属于______控制措施。

A.管理B.检测C.响应D.运行

48.下列选项中不属于人员安全管理措施的是______。

A.行为监控B.安全培训C.人员离岗D.背景/技能审查

49.《计算机病毒防治管理办法》规定,______主管全国的计算机病毒防治管理工作。

A.信息产业部B.国家病毒防范管理中心

C.公安部公共信息网络安全监察D.国务院信息化建设领导小组

50.计算机病毒的实时监控属于______类的技术措施。

A.保护B.检测C.响应D.恢复

51.针对操作系统安全漏洞的蠕虫病毒根治的技术措施是______。

A.防火墙隔离B.安装安全补丁程序

C.专用病毒查杀工具D.部署网络入侵检测系统

52.下列能够有效地防御未知的新病毒对信息系统造成破坏的安全措施是______。

A.防火墙隔离B.安装安全补丁程序

53.下列不属于网络蠕虫病毒的是______。

A.冲击波B.SQLSLAMMERC.CIHD.振荡波

54.传统的文件型病毒以计算机操作系统作为攻击对象,而现在越来越多的网络蠕虫病毒将攻击范围扩大到了______等重要网络资源。

A.网络带宽B.数据包C.防火墙D.LINUX

55.______不是计算机病毒所具有的特点。

A.传染性B.破坏性C.潜伏性D.可预见性

56.关于灾难恢复计划错误的说法是______。

A.应考虑各种意外情况B.制定详细的应对处理办法

C.建立框架性指导原则,不必关注于细节D.正式发布前,要进行讨论和评审

57.对于远程访问型VPN来说,______产品经常与防火墙及NAT机制存在兼容性问题,导致安全隧道建立失败。

A.IPSeeVPNB.SSLVPNC.MPLSVPND.L2TPVPN

58.1999年,我国发布的第一个信息安全等级保护的国家标准GB17859—1999,提出将信息系统的安全等级划分为______个等级,并提出每个级别的安全功能要求。

A.7B.8C.6D.5

59.等级保护标准GBl7859主要是参考了______而提出。

A.欧洲ITSECB.美国TCSECC.CCD.BS7799

60.我国在1999年发布的国家标准______为信息安全等级保护奠定了基础。

A.GBl77998B.GBl5408C.GBl7859D.GBl4430

61.信息安全登记保护的5个级别中,______是最高级别,属于关系到国计