AIX中与安全相关的服务.docx

《AIX中与安全相关的服务.docx》由会员分享,可在线阅读,更多相关《AIX中与安全相关的服务.docx(26页珍藏版)》请在冰豆网上搜索。

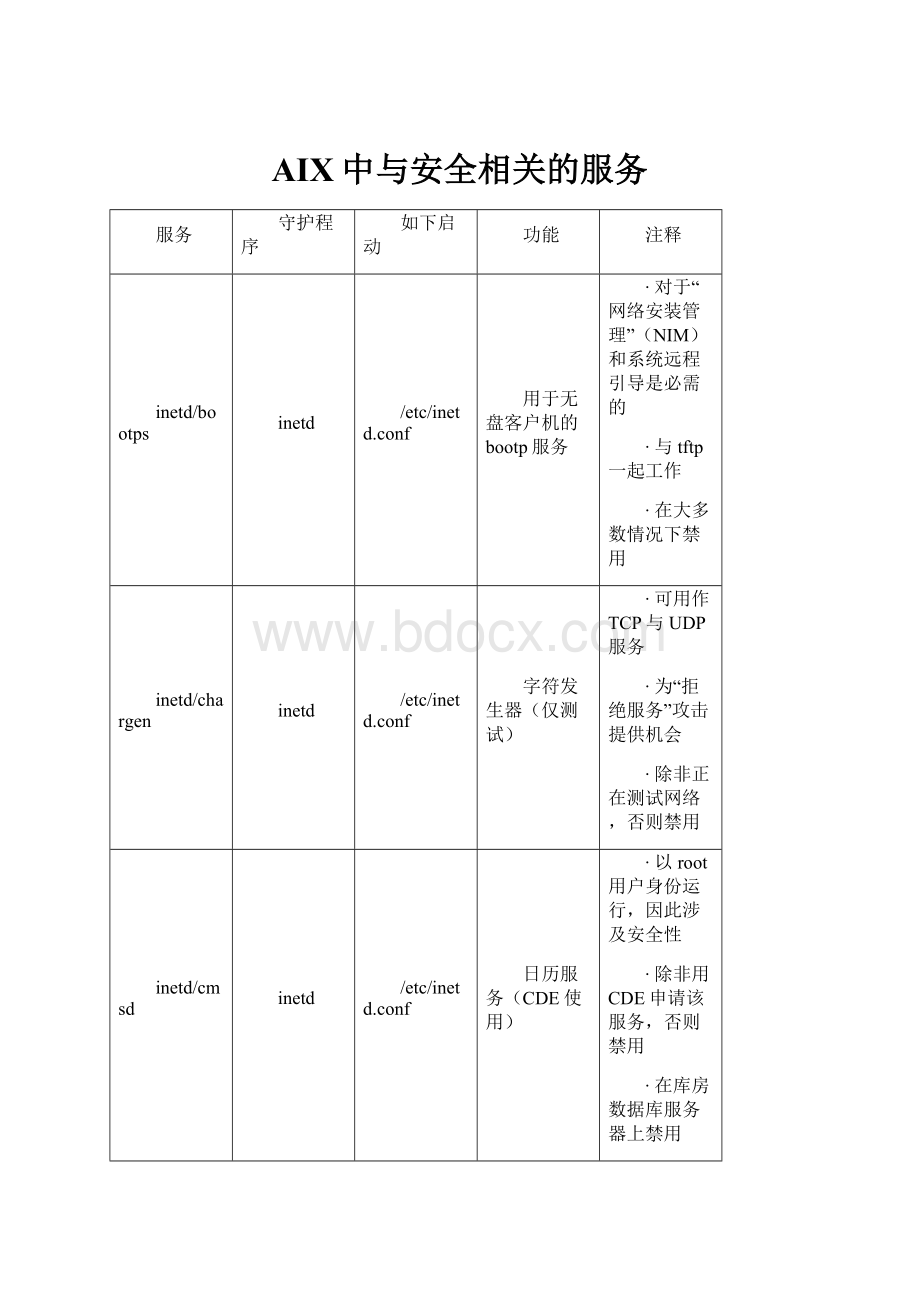

AIX中与安全相关的服务

服务

守护程序

如下启动

功能

注释

inetd/bootps

inetd

/etc/inetd.conf

用于无盘客户机的bootp服务

∙对于“网络安装管理”(NIM)和系统远程引导是必需的

∙与tftp一起工作

∙在大多数情况下禁用

inetd/chargen

inetd

/etc/inetd.conf

字符发生器(仅测试)

∙可用作TCP与UDP服务

∙为“拒绝服务”攻击提供机会

∙除非正在测试网络,否则禁用

inetd/cmsd

inetd

/etc/inetd.conf

日历服务(CDE使用)

∙以root用户身份运行,因此涉及安全性

∙除非用CDE申请该服务,否则禁用

∙在库房数据库服务器上禁用

inetd/comsat

inetd

/etc/inetd.conf

通知接收的电子邮件

∙以root用户身份运行,因此涉及安全性

∙很少需要的

∙禁用

inetd/daytime

inetd

/etc/inetd.conf

废弃时间服务(仅测试)

∙以root用户身份运行

∙可用作TCP与UDP服务

∙为“拒绝服务PING”攻击提供机会

∙废弃服务并仅对测试使用

∙禁用

inetd/discard

inetd

/etc/inetd.conf

/dev/nullservice(仅测试)

∙可用作TCP与UDP服务

∙在“拒绝服务攻击”中使用

∙废弃服务并仅对测试使用

∙禁用

inetd/dtspc

inetd

/etc/inetd.conf

CDE子过程控制

∙此服务由inetd守护程序自动启动以响应CDE客户机,该客户机请求在守护程序的主机上启动进程。

这使它易受攻击

∙在没有CDE的库房数据库服务器上禁用

∙没有该服务CDE可能会起作用

∙除非绝对需要,否则禁用

inetd/echo

inetd

etc/inetd.conf

回传服务(只测试)

∙可用作TCP与UDP服务

∙可用于“拒绝服务或Smurf”攻击

∙用于回送信号给其他人从而穿过防火墙或启动数据传输

∙禁用

inetd/exec

inetd

/etc/inetd.conf

远程执行服务

∙以root用户身份运行

∙要求输入无保护传递的用户标识和密码

∙该服务是非常容易遭到监听的

∙禁用

inetd/finger

inetd

/etc/inetd.conf

在用户处进行取数

∙以root用户身份运行

∙给出有关您的系统与用户的信息

∙禁用

inetd/ftp

inetd

/etc/inetd.conf

文件传输协议

∙以root用户身份运行

∙用户标识与口令未加保护地传送,因此易受监听

∙禁用此服务并使用公共安全shell套件

inetd/imap2

inetd

/etc/inetd.conf

因特网邮件访问协议

∙确保您正使用该服务器的最新版本

∙只当您运行邮件服务器时才必需。

否则,禁用

∙用户标识与密码未加保护地传递

inetd/klogin

inetd

/etc/inetd.conf

Kerberos登录

∙如果您的站点使用Kerberos认证则启用

inetd/kshell

inetd

/etc/inetd.conf

Kerberosshell

∙如果您的站点使用Kerberos认证则启用

inetd/login

inetd

/etc/inetd.conf

rlogin服务

∙易于遭受IP欺骗与DNS欺骗

∙数据(包括用户标识与密码)未加保护地传递

∙以root用户身份运行

∙使用安全shell代替该服务

inetd/netstat

inetd

/etc/inetd.conf

当前网络状态报告

∙如在您的系统上运行,可能潜在地把网络信息给黑客

∙禁用

inetd/ntalk

inetd

/etc/inetd.conf

允许用户相互交谈

∙以root用户身份运行

∙不需要产品或库房服务器

∙除非绝对需要,否则禁用

inetd/pcnfsd

inetd

/etc/inetd.conf

PCNFS文件服务

∙如果不是当前在使用则禁用服务

∙如果需要与此类似的服务,考虑Samba,pcnfsd守护程序早于Microsoft的SMB规范的发行版

inetd/pop3

inetd

/etc/linetd.conf

邮局协议

∙用户标识与密码未加保护地发送

∙如果您的系统是邮件服务器并且拥有使用仅支持POP3的应用程序的客户机时才需要

∙如果您的客户机使用IMAP,则用其作为替代,或使用POP3服务。

该服务有安全套接字层(SSL)报文封装

∙如果您不在运行邮件服务器或有需要POP服务的客户机,则禁用

inetd/rexd

inetd

/etc/inetd.conf

远程执行

∙以root用户身份运行

∙用on命令监视

∙禁用的服务

∙使用rsh与rshd作为替代

inetd/quotad

inetd

/etc/inetd.conf

文件限额的报告(对于NFS客户机)

∙如果您正在运行NFS文件服务才需要

∙除非需要对quota命令提供应答,否则禁用该服务

∙如果需要使用该服务,保持该服务的所有的补丁和修正包为最新的

inetd/rstatd

inetd

/etc/inetd.conf

内核统计信息服务器

∙如果需要监视系统,使用SNMP并禁用该服务

∙需要使用rup命令

inetd/rusersd

inetd

/etc/inetd.conf

关于用户登录的信息

∙这不是基本的服务。

禁用

∙以root用户身份运行

∙给出系统上当前用户的列表并用rusers监视

inetd/rwalld

inetd

/etc/inetd.conf

写给所有用户

∙以root用户身份运行

∙如果系统有交互式用户,可能需要保持该服务

∙如果系统为产品或数据库服务器,这就不需要

∙禁用

inetd/shell

inetd

/etc/inetd.conf

rsh服务

∙如可能则禁用该服务。

使用“安全shell”作为替代

∙如果必须使用该服务,则使用TCP护封来停止电子欺骗与限制暴露

∙需要Xhier软件分布程序

inetd/sprayd

inetd

/etc/inetd.conf

RPC喷射测试

∙以root用户身份运行

∙可能不需要NFS网络问题的诊断

∙如果不在运行NFS则禁用

inetd/systat

inetd

/etc/inted.conf

“ps-ef”状态报告

∙允许远程站点察看系统上的进程状态

∙该服务缺省情况下禁用。

必须周期性地检查来确保未启用该服务

inetd/talk

inetd

/etc/inetd.conf

在网上两个用户间建立分区屏幕

∙不是必需服务

∙与talk命令一起使用

∙在端口517提供UDP服务

∙除非对于UNIX用户您需要多个交互式交谈会话,否则禁用

inetd/ntalk

inetd

/etc/inetd.conf

“newtalk”在网上两个用户间建立分区屏幕

∙不是必需服务

∙与talk命令一起使用

∙在端口517提供UDP服务

∙除非对于UNIX用户您需要多个交互式交谈会话,否则禁用

inetd/telnet

inetd

/etc/inetd.conf

telnet服务

∙支持远程登录会话,但未加保护地传递密码和标识

∙如果可能,禁用该服务并使用远程访问“安全shell”作为替代

inetd/tftp

inetd

/etc/inetd.conf

琐碎文件传送

∙在端口69提供UDP服务

∙以root用户身份运行并且可能危及安全

∙由NIM使用

∙除非您正使用NIM或必须引导无盘工作站,否则禁用

inetd/time

inetd

/etc/inetd.conf

废弃时间服务

∙由rdate命令使用的inetd的内部功能。

∙可用作TCP与UDP服务

∙有时在引导时用于同步时钟

∙该服务是过时的。

使用ntpdate作为替代

∙只有在您禁用该服务来测试系统而未发现问题之后,才能禁用该服务

inetd/ttdbserver

inetd

/etc/inetd.conf

工具-交谈数据库服务器(用于CDE)

∙rpc.ttdbserverd以root用户身份运行,且可能危及安全

∙为CDE规定作为需要的服务,但CDE没有它也能工作

∙不应该在库房服务器或涉及安全性的任何系统上运行

inetd/uucp

inetd

/etc/inetd.conf

UUCP网络

∙除非有使用UUCP的应用程序,否则禁用

inittab/dt

init

/etc/rc.dtscriptinthe/etc/inittab

桌面登录到CDE环境

∙在控制台启动X11服务器

∙支持“X11显示管理员控制协议”(xdcmp),这样其它X11站能登录到同一机器

∙应该只在个人工作站使用服务。

避免把它用于库房系统

inittab/dt_nogb

init

/etc/inittab

桌面登录到CDE环境(无图形引导)

∙直到系统充分地启动后才有图形显示

∙与inittab/dt涉及内容相同

inittab/httpdlite

init

/etc/inittab

用于docsearch命令的Web服务器

∙文档搜索引擎的缺省Web服务器

∙除非您的机器是文档服务器,否则禁用

inittab/i4ls

init

/etc/inittab

许可证管理员服务器

∙针对开发机器启用

∙针对生产机器禁用

∙针对有许可证需要的库房数据库机器启用

∙为编译器、数据库软件或任何其它得到许可的产品提供支持

inittab/imnss

init

/etc/inittab

docsearch命令的搜索引擎

∙用于文档搜索引擎的缺省Web服务器的一部分

∙除非您的机器是文档服务器,否则禁用

inittab/imqss

init

/etc/inittab

用于“文档搜索”的搜索引擎

∙用于文档搜索引擎的缺省Web服务器的一部分

∙除非您的机器是文档服务器,否则禁用

inittab/lpd

init

/etc/inittab

BSD行式打印机界面

∙从其它的系统接受打印作业

∙可以禁用该服务但仍然发送作业到打印服务器

∙在确认打印不受影响后,禁用该服务

inittab/nfs

init

/etc/inittab

网络文件系统/网络信息服务

∙基于建立在UDP/RPC上的NFS与NIS服务

∙认证是最小的

∙对库房机器禁用此项

inittab/piobe

init

/etc/inittab

打印机I/O后端(用于打印)

∙处理由qdaemon提交的作业的调度、假脱机与打印

∙如果因为您正发送打印作业到服务器而不从您的系统打印,则禁用

inittab/qdaemon

init

/etc/inittab

将守护程序排入队列(用于打印)

∙提交打印作业到piobe守护程序

∙如果不从系统打印则禁用

inittab/uprintfd

init

/etc/inittab

内核消息

∙通常不是必需的

∙禁用

inittab/writesrv

init

/etc/inittab

写注释到ttys

∙只由交互式的UNIX工作站用户使用

∙对服务器、库房数据库与开发机器禁用该服务

∙对工作站启用该服务

inittab/xdm

init

/etc/inittab

传统的“X11显示管理”

∙请不要在库房生产或数据库服务器上运行

∙请不要在开发系统上运行,除非X11显示管理是需要的

∙如果需要图形,则可以在工作站上运行

rc.nfs/automountd

/etc/rc.nfs

自动文件系统

∙如果使用NFS,为工作站启用该服务

∙不要把自动安装器用于开发或库房服务器

rc.nfs/biod

/etc/rc.nfs

阻拦IO守护程序(NFS服务器所必需的)

∙只为NFS服务器启用

∙如果不是NFS服务器,连同nfsd与rpc.mountd禁用该服务

rc.nfs/keyserv

/etc/rc.nfs

安全RPC密钥服务器

∙管理安全RPC所需要的密钥

∙对NIS+来说很重要

∙如果您不在使用NFS、NIS与NIS+,则禁用此服务

rc.nfs/nfsd

/etc/rc.nfs

NFS服务(NFS服务器所所必需的)

∙认证为弱

∙能提供其本身堆栈帧崩溃

∙如果在NFS文件服务器上则启用

∙如果禁用该服务,那么一起禁用biod、nfsd与rpc.mountd

rc.nfs/rpc.lockd

/etc/rc.nfs

NFS文件锁定

∙如果不在使用NFS,禁用此服务

∙如果不通过网络使用文件锁定则禁用此服务

∙在“SANS十种最大安全性威胁”中提到lockd守护程序

rc.nfs/rpc.mountd

/etc/rc.nfs

NFS文件安装(NFS服务器所必需的)

∙认证为弱

∙能提供其本身堆栈帧崩溃

∙应该仅在NFS文件服务器上启用

∙如果禁用该服务,那么一起禁用biod与nfsd

rc.nfs/rpc.statd

/etc/rc.nfs

NFS文件锁定(来恢复它们)

∙通过NFS实现文件锁定

∙除非在使用NFS否则禁用该服务

rc.nfs/rpc.yppasswdd

/etc/rc.nfs

NIS密码守护程序(用于NIS主控机)

∙用来操作本地密码文件

∙只有当有问题的机器是NIS主控机时才是必需的,在所有其它情况下禁用

rc.nfs/ypupdated

/etc/rc.nfs

NIS更新守护程序(用于NIS从属机)

∙接收由NIS主控机推进的NIS数据库映射

∙只有当有问题的机器是主NIS服务器的NIS从属机时才是必需的

rc.tcpip/autoconf6

/etc/rc.tcpip

IPv6界面

∙除非在运行IPV6,否则禁用

rc.tcpip/dhcpcd

/etc/rc.tcpip

动态主机配置协议(客户机)

∙库房服务器不应该依赖于DHCP。

禁用该服务

∙如果主机不在使用DHCP,则禁用

rc.tcpip/dhcprd

/etc/rc.tcpip

动态主机配置协议(中继

∙夺取DHCP广播并发送它们到另一网络的服务器

∙在路由器上查找到的服务的副本

∙如果不在使用DHCP或依赖于在网络间发送信息,则禁用

rc.tcpip/dhcpsd

/etc/rc.tcpip

动态主机配置协议(服务器

∙在引导时从客户机应答DHCP请求;给予客户机信息,例如IP名称、号码、网掩码、路由器与广播地址

∙如果不在使用DHCP,则禁用该服务

∙在生产与库房服务器连同不在使用DHCP的主机上禁用

rc.tcpip/dpid2

/etc/rc.tcpip

过期的SNMP服务

∙除非需要SNMP,否则禁用

rc.tcpip/gated

接口间控制的路由

∙仿真路由器功能

∙禁用该服务并使用RIP或路由器替代

rc.tcpip/inetd

/etc/rc.tcpip

inetd服务

∙彻底地保护系统则可以禁用该服务,但这通常是不实际的

∙禁用该服务会禁用一些邮件与Web服务器需要的远程shell服务

rc.tcpip/mrouted

/etc/rc.tcpip

多播路由

∙仿真路由器在网段间发送多点广播信息包的功能

∙禁用此服务。

使用路由器替代

rc.tcpip/names

/etc/rc.tcpip

DNS名称服务器

∙只有如果您的机器是DNS名称服务器的话,使用此项

∙对工作站、开发与生产机器禁用

rc.tcpip/ndp-host

/etc/rc.tcpip

IPv6主机

∙禁用,除非使用IPV6

rc.tcpip/ndp-router

/etc/rc.tcpip

IPv6路由

∙禁用,除非使用IPV6。

考虑使用路由器替代IPv6

rc.tcpip/portmap

/etc/rc.tcpip

RPC服务

∙必需的服务

∙RPC服务器用portmap守护程序注册。

需要定位RPC服务的客户机要求portmap守护程序告诉它们特定的服务位于何处

∙只有当您已成功减少RPC服务,从而唯一剩余的是portmap时,禁用

rc.tcpip/routed

/etc/rc.tcpip

接口间的RIP路由

∙仿真路由器功能

∙禁用如果您有用于网络间的信息包的路由器

rc.tcpip/rwhod

/etc/rc.tcpip

远程“who”守护程序

∙收集并广播数据来监视同一网络上的服务器

∙禁用该服务

rc.tcpip/sendmail

/etc/rc.tcpip

邮件服务

∙以root用户身份运行

∙禁用该服务,除非该机器用作邮件服务器

∙如果禁用,那么做以下的一项:

∙在crontab放置一项来清除队列。

使用/usr/lib/sendmail-q命令

∙配置DNS服务器,从而传送服务器的邮件到某些其它的系统

rc.tcpip/snmpd

/etc/rc.tcpip

简单网络管理协议

∙如果您不在通过SNMP工具监视该系统,则禁用

∙在关键服务器上可能需要SNMP

rc.tcpip/syslogd

/etc/rc.tcpip

事件的系统日志

∙不建议禁用该服务

∙倾向于拒绝服务攻击

∙任何系统必需

rc.tcpip/timed

/etc/rc.tcpip

旧的时间守护程序

∙禁用该服务并使用xntp代替

rc.tcpip/xntpd

/etc/rc.tcpip

新的时间守护程序

∙在sync中保持系统上的时钟

∙禁用该服务。

∙配置其它系统为时间服务器并通过使用调用ntpdate的cron作业让其它系统与其同步

dtlogin

/usr/dt/config/Xaccess

未限制的CDE

∙如果不提供CDE登录到X11站的组,可以限制dtlogin到控制台。

匿名FTP协议服务

userrmuser-p

匿名FTP协议

∙匿名FTP协议能力使您不能跟踪某个特定用户FTP的使用

∙如果用户帐户存在,则除去用户ftp,按如下操作:

rmuser-pftp

∙通过将/etc/ftpusers文件(带有那些不可以使用ftp的用户的列表)植入系统可以获得更高的安全性

匿名FTP写入

匿名ftp上载

∙没有文件属于ftp。

∙FTP匿名上载允许在系统上安置处理不当代码的潜能。

∙把那些您想要禁止的用户的名称放到/etc/ftpusers文件

∙一些系统创建的用户(您可能想要禁止通过FTP匿名上载到系统的用户)的示例是:

root、daemon、bin.sys、

∙admin.uucp、guest、nobody、

∙lpd、nuucp、ladp、

∙imnadm

∙更改ftpusers文件的所有者和组权限,按如下所示:

chownroot:

system/etc/ftpusers

∙更改ftpusers文件的许可权,使之为更严格的设置,如下所示:

chmod644/etc/ftpusers

ftp.restrict

ftp到系统帐户

∙不应该允许外部用户通过ftpusers文件替换root文件

root.access

/etc/security/user

rlogin/telnet到root帐户

∙在etc/security/user文件设置rlogin选项为false

∙以root用户身份登录的任何人应该先以自己的名称登录,然后将su改为root;这提供了审计跟踪

snmpd.readWrite

/etc/snmpd.conf

SNMP读写团体

∙如果不在使用SNMP,则禁用SNMP守护程序。

∙在/etc/snmpd.conf文件中禁用团体private与团体system

∙对那些正监视您系统的IP地址限制“public”团体

syslog.conf

配置syslogd

∙如果还未配置/etc/syslog.conf,则禁用该守护程序

∙如果正使用syslog.conf来记录系统信息,则保持它是启用的