网络安全技术教案.docx

《网络安全技术教案.docx》由会员分享,可在线阅读,更多相关《网络安全技术教案.docx(30页珍藏版)》请在冰豆网上搜索。

网络安全技术教案

《网络安全技术》教案

2011-2012第2学期

适用班级:

2010级计算机网络技术专业

编写:

徐英武

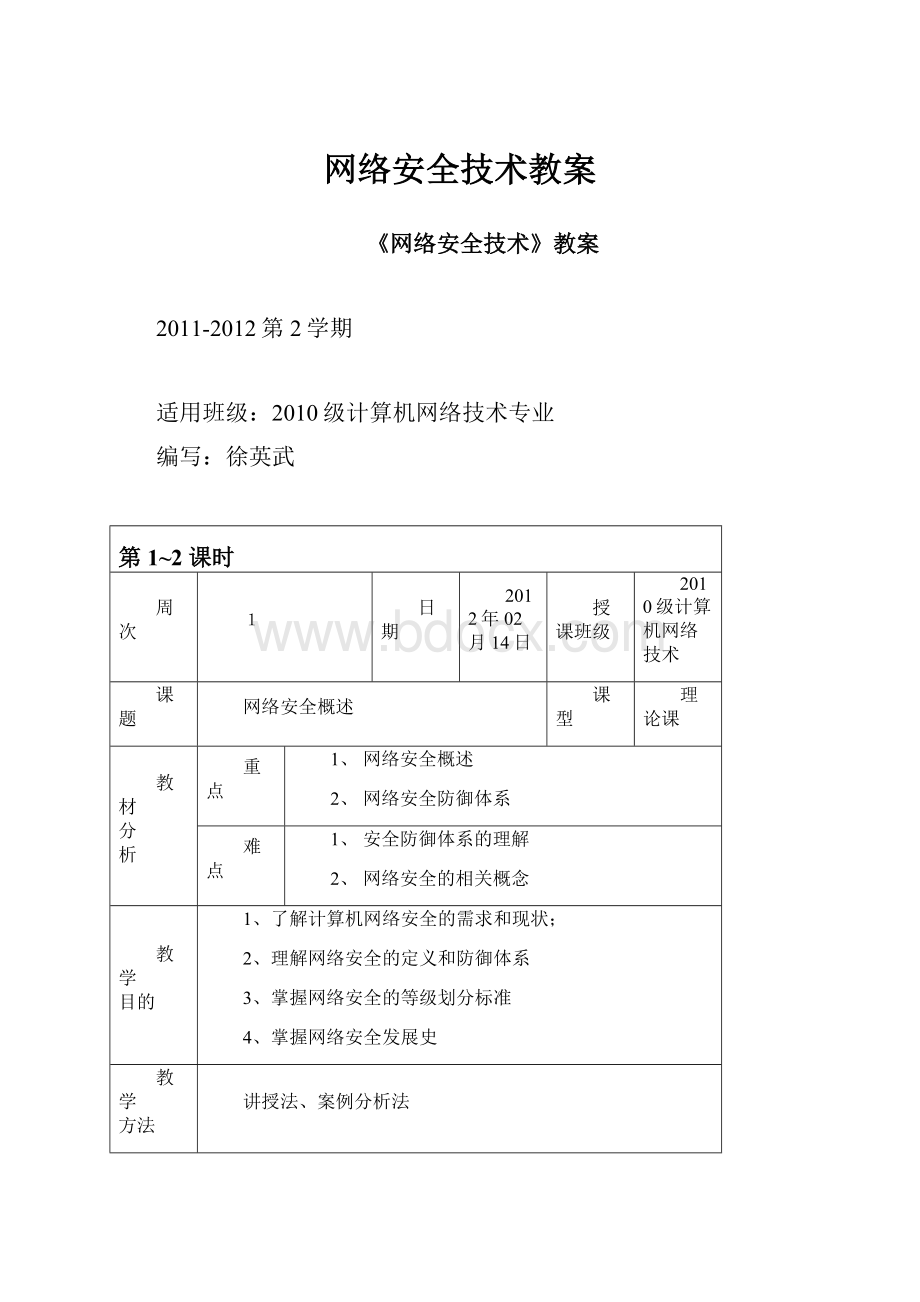

第1~2课时

周次

1

日期

2012年02月14日

授课班级

2010级计算机网络技术

课题

网络安全概述

课 型

理论课

教

材

分

析

重

点

1、网络安全概述

2、网络安全防御体系

难

点

1、安全防御体系的理解

2、网络安全的相关概念

教学

目的

1、了解计算机网络安全的需求和现状;

2、理解网络安全的定义和防御体系

3、掌握网络安全的等级划分标准

4、掌握网络安全发展史

教学

方法

讲授法、案例分析法

教学

手段

多媒体教学

课后

作业

1、查阅资料,分析网络安全与政治、经济、社会稳定和军事有何联系

2、国内国际分别有哪些网络安全的评价体系?

3、网络攻击和防御分别包括哪些内容?

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

许多学生对安全的概念理解不透,应多用案例分析说明

第3~4课时

周次

2

日期

2012年02月21日

授课班级

2010级计算机网络技术

课题

镜像设置

课 型

实训课

教

材

分

析

重

点

1、网络安全实验环境的搭建

2、虚拟机的安装

3、镜像设置

难

点

1、镜像设置

2、选择镜像点创建、还原和删除

教学

目的

1、掌握虚拟机的安装

2、了解网络安全实验拓扑结构

3、掌握的网络连接设置

4、的镜像的功能和镜像点的创建等

教学

方法

讲授法、演示安装和连接

教学

手段

多媒体教学

课后

作业

1、在环境中安装2008操作系统,并将两个虚拟机主机通过网络进行互联。

2、在环境中创建系统的初始镜像点,并选择镜像点还原和删除

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

环境搭建不熟练,应多加在虚拟机中训练。

第5~6课时

周次

2

日期

2012年02月24日

授课班级

2010级计算机网络技术

课题

网络协议概述

课 型

理论课

教

材

分

析

重

点

1、网络协议的基础知识;

2、分析网络协议中的核心协议;

难

点

1、网络协议的模型和网络服务的原理

3、核心协议的分析

教学

目的

1、了解网络协议的模型和网络服务原理

2、理解协议的核心协议

教学

方法

讲授法

教学

手段

多媒体教学

课后

作业

1、比较参考模型与协议参考模型

2、协议的三要素包括哪些?

分别如何理解?

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

参考模型与协议参考模型的理解不够,设计对照表比对。

第7~8课时

周次

3

日期

2012年02月28日

授课班级

2010级计算机网络技术

课题

常用的网络服务原理

课 型

理论课

教

材

分

析

重

点

1、服务;2、服务;

3、服务;4、服务;

5、终端服务

难

点

1、服务机制

2、服务原理

教学

目的

1、掌握服务、服务原理和传输方法

2、初步掌握服务、服务的原理

3、理解五种服务的机制

教学

方法

讲授法、对比教学法

教学

手段

多媒体教学

课后

作业

1、服务有何优点和缺点?

2、服务的原理?

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

第9~10课时

周次

3

日期

2012年03月01日

授课班级

2010级计算机网络技术

课题

软件使用

课 型

实践课

教

材

分

析

重

点

1、软件使用

2、捕捉某台主机的所有数据包

3、对捕捉的数据包进行分析

难

点

1、对捕捉的数据包进行分析

2、软件设置

教学

目的

本项目的主要目的是掌握安装和使用软件;对捕捉的数据包进行分析。

教学

方法

演示法、实验法

教学

手段

多媒体教学

课后

作业

安装软件,捕捉的一个数据包,并对其进行分析。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

在分析其数据包时对协议的工作过程分析不够,报告数据不全。

第11~12课时

周次

4

日期

2012年03月06日

授课班级

2010级计算机网络技术

课题

常用的网络命令

课 型

理论课

教

材

分

析

重

点

、、、、、、等命令使用

难

点

命令带参数的使用方法

教学

目的

1、掌握相关命令的格式和使用方法

2、熟悉常用命令的功能

3、掌握常用的使用技巧

教学

方法

讲授法、演示法

教学

手段

多媒体教学

课后

作业

如何使用命令进行网络分析?

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

少数学生对命令带参数时使用不熟悉,需讲解举例说明

第13~14课时

周次

4

日期

2012年03月08日

授课班级

2010级计算机网络技术

课题

常用网络命令的使用

课 型

实训课

教

材

分

析

重

点

、、、、、、等命令使用;使用网络命令进行网络诊断

难

点

使用网络命令对网络进行诊断

教学

目的

通过使用网络命令了解网络命令的功能和格式;熟悉各种命令带参数后的使用方法和含义;熟悉通过命令进行网络分析和诊断

教学

方法

演示教学法

教学

手段

多媒体教学

课后

作业

命令的使用

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

命令的格式和参数的记忆不强,需加强锻炼。

第15~16课时

周次

5

日期

2012年03月13日

授课班级

2010级计算机网络技术

课题

网络攻防技术概述

课 型

理论课

教

材

分

析

重

点

1、网络攻防的一般手段及防范策略;

2、分析黑客攻击的目标和攻击技术;

3、初步了解网络攻击的一般模型。

难

点

1、黑客攻击的目标和攻击技术

2、网络防范的策略和具体攻击的防范方法。

教学

目的

1、了解网络攻击的一般手法及防范策略;

2、重点掌握端口扫描的原理和防范措施、网络嗅探的原理和防范措施、密码的安全设置原则,拒绝服务攻击的原理、危害以及防范措施。

3、掌握防范入侵的方法。

教学

方法

演示法、讲授法

教学

手段

多媒体教学

课后

作业

在虚拟机上利用监听和捕获其他几个虚拟主机之间的通信的报文,并对其分析。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

报文报告分析不透彻,需加强理论分析。

第17~18课时

周次

6

日期

2012年03月20日

授课班级

2010级计算机网络技术

课题

网络攻击防御技术和工具

课 型

理论课

教

材

分

析

重

点

1、常用的网络攻击的防御方法

2、入侵检测技术

3、蜜罐技术

4、常用的网络攻击工具(端口扫描工具、网络监听工具、密码破解工具等)

难

点

1、入侵检测技术

2、防御方法理解

教学

目的

通过网络攻击工具的使用了解网络攻击的防御方法;理解入侵检测技术的原理和使用方法;熟悉常用的网络攻击工具的使用。

教学

方法

讲授法、案例分析法

教学

手段

多媒体教学

课后

作业

1、入侵检测系统的类型有哪些?

2、拒绝服务的常用攻击方法和原理?

3、简述拒绝服务的模式分类?

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

对拒绝服务的模式和常用攻击方法理解不深,需加强理解力锻炼。

第19~20课时

周次

6

日期

2012年03月22日

授课班级

2010级计算机网络技术

课题

扫描器的使用

课 型

实训课

教

材

分

析

重

点

1、扫描器在虚拟机中的安装和使用

2、扫描器显示扫描到的主机和主机端口的开放情况分析

难

点

扫描器显示扫描到的主机和主机端口的开放情况分析

教学

目的

熟练掌握扫描器使用;掌握扫描器显示扫描到的主机和主机端口的开放情况分析

教学

方法

演示法和实际操作

教学

手段

多媒体教学

课后

作业

书写扫描器显示扫描到的主机和主机端口的开放情况分析报告

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

少数学生对扫描器显示扫描到的主机和主机端口的开放情况分析不清。

第21~22课时

周次

7

日期

2012年03月27日

授课班级

2010级计算机网络技术

课题

操作系统安全配置方案

课 型

理论课

教

材

分

析

重

点

1、安全操作系统的基本概念;

2、目前两大流行的系列操作系统和系列操作系统的特点及其安全性分析;

3、安全操作系统的基本配置方案。

难

点

1、两大流行操作系统的安全性分析

2、安全操作系统的配置方案

教学

目的

1、了解安全操作系统的基本概念;

2、掌握操作系统常见的安全问题及其相应的防范措施。

3、能熟练地对系列操作系统的安全进行配置。

教学

方法

演示法、实验法

教学

手段

多媒体教学

课后

作业

叙述和2008操作系统的安全性如何?

其安全防范措施有哪些?

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

第23~24课时

周次

8

日期

2012年04月03日

授课班级

2010级计算机网络技术

课题

2008操作系统安全配置

课 型

实训课

教

材

分

析

重

点

1、文件系统的理解;

2、2008操作系统在虚拟机中安装

3、2008操作系统安全配置

难

点

2008操作系统安全配置

教学

目的

掌握操作系统常见的安全问题及其相应的防范措施。

并能熟练地对系列操作系统的安全进行配置。

教学

方法

实际操作

教学

手段

多媒体教学

课后

作业

书写实验报告,说明清楚2008操作系统安全配置各项内容。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

大多数学生能够很好完成实验报告。

第25~26课时

周次

8

日期

2012年04月05日

授课班级

2010级计算机网络技术

课题

计算机病毒及防治技术

课 型

理论课

教

材

分

析

重

点

1、计算病毒产生发展的历史;

2、病毒的定义,病毒的发展趋势、病毒的特征、分类;

3、病毒的工作方式、病毒的防治技术;

4、介绍国内外常用的杀毒软件。

难

点

病毒的工作方式、病毒的防治技术

教学

目的

1、了解计算机病毒发展历史和病毒的发展趋势;

2、掌握病毒的定义、特征,分类,工作方式和基本的病毒防治技术等。

教学

方法

讲授法

教学

手段

多媒体教学

课后

作业

1、查阅资料,国内外各种病毒的种类。

2、查阅资料,了解熊猫烧香病毒和病毒的设计思路。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

很多学生对病毒设计有所畏惧。

第27~28课时

周次

9

日期

2012年04月10日

授课班级

2010级计算机网络技术

课题

卡巴斯基安装与配置和病毒查杀

课 型

实践课

教

材

分

析

重

点

1、了解卡巴斯基杀毒软件的概念;

2、熟悉其安装和杀毒软件的设置

3、了解通过系统进程查看分析中毒情况并手工清除。

难

点

.通过系统进程分析中毒情况并能够使用手工清除。

教学

目的

1、掌握卡巴斯基的安装和杀毒软件的设置;

2、掌握分析伪装成系统进程的病毒的方法;

3、掌握手工清除病毒的方法。

教学

方法

实验法

教学

手段

多媒体教学

课后

作业

书写实验报告,总结手工清除病毒的方法种类,如注册表法,安全模式法,清除进程法等。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

部分学生对注册表不熟悉。

第29~30课时

周次

10

日期

2012年04月17日

授课班级

2010级计算机网络技术

课题

密码技术

课 型

理论课

教

材

分

析

重

点

1、主要介绍密码学的基本概念,加密领域中两种主流加密技术;

2、介绍加密工具()使用方法和解密方法;

3、了解数字签名的原理、数字水印的基本概念及信任模型。

难

点

1、密码学的基本概念;

2、数字签名的原理、数字水印的基本概念及信任模型。

教学

目的

了解密码学相关概念,理解相关加密方法的原理,能够使用加密软件对文件加密和文件夹的加密。

教学

方法

讲授法

教学

手段

多媒体教学

课后

作业

1、查阅资料,了解密码学发展的历史;

2、查阅资料,了解古典密码体制和对称密码体制。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

基本达到教学目标

第31~32课时

周次

10

日期

2012年04月19日

授课班级

2010级计算机网络技术

课题

加密软件的使用

课 型

实践课

教

材

分

析

重

点

1、了解加密软件的安装和使用;

2、对文件夹和邮件加密软件的使用。

难

点

加密和解密原理的理解

教学

目的

了解加密软件的使用和安装;熟悉相关软件对文件夹和邮件加密的使用。

教学

方法

实验法

教学

手段

多媒体教学

课后

作业

学习高强度文件夹加密大师9000软件的安装和使用。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

学生全部能够完成相关实验任务。

第33~34课时

周次

11

日期

2012年04月24日

授课班级

2010级计算机网络技术

课题

数字签名技术应用

课 型

理论课

教

材

分

析

重

点

1、数字签名技术的原理及应用;

2、数字签名的含义和分析数字签名技术的发展状况、作用;

3、数字证书和认证中心的详细介绍。

难

点

数字签名技术的原理和含义。

教学

目的

1、了解数字签名的发展状况、作用和用途;

2、理解数字签名技术原理;

3、了解数字证书和认证中心的理解;

4、掌握相关概念。

教学

方法

讲授法

教学

手段

多媒体教学

课后

作业

学习在中国数字认证网()上申请数字证书。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

学生对数字证书的理解不深。

第35~36课时

周次

11

日期

2012年04月28日

授课班级

2010级计算机网络技术

课题

软件的安装与使用

课 型

实训课

教

材

分

析

重

点

1、软件安装与使用

2、软件的功能和配置

难

点

软件的功能和配置

教学

目的

1、熟练掌握软件的功能和配置;

2、了解的使用方法;

3、理解数字签名等原理。

教学

方法

实际操作法

教学

手段

多媒体教学

课后

作业

书写实验报告,说明使用软件对邮件保护的过程。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

学生能够熟练掌握此软件使用。

第37~38课时

周次

13

日期

2012年05月08日

授课班级

2010级计算机网络技术

课题

技术应用

课 型

理论课

教

材

分

析

重

点

1、介绍的现状、应用和特点;

2、介绍基本原理、应用技术和安全协议等;

3、对协议、L2协议等进行详细阐述。

难

点

基本原理、应用技术和安全协议

教学

目的

1、了解的现状和应用;

2、理解和掌握的安全特性、应用技术和安全协议;

3、能够在网络操作系统下完成的配置。

教学

方法

讲授法、演示法

教学

手段

多媒体教学

课后

作业

从网上查找隧道协议的分类和其二层隧道、三层隧道协议的相关概念和原理。

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

基本完成教学任务

第39~40课时

周次

14

日期

2012年05月15日

授课班级

2010级计算机网络技术

课题

远程访问服务器及的架设

课 型

实践课

教

材

分

析

重

点

1、了解远程访问服务器的设置步骤;

2、连接的建立

难

点

不同操作系统下的连接的建立

教学

目的

1、掌握不同操作系统下的连接的建立

2、掌握服务器端配置允许用户远程访问配置

教学

方法

演示法、实验法

教学

手段

多媒体教学

课后

作业

书写实验报告

参考

文献

1、石志国,薛为民,尹浩.计算机网络安全教程.北京:

清华大学出版社,2011.02

2、万振凯,苏华,韩清.网络安全与维护.北京:

清华大学出版社,2004.06

3、陈兵,钱红燕,胡杰.网络安全.北京:

国防工业出版社,2012.07

教学

后记

能够完成课堂安排的实验任务

第41~42课时

周次

14

日期

2012年05月17日

授课班级

2010级计算机网络技术

课题

安全和电子商务

课 型

理论课

教

材

分

析

重

点

1、介绍商务安全中的两个重要协议;

2、介绍了安全需求和现状的分析;

3、介绍了服务器和浏览器的配置。

难

点

商务安全中的两个重要协议:

安全电子交易协议和安全套接字层协议。

教学

目的

了解服务的安全需求和面临的安全威胁;理解两个重要的商务安全重要组成部分安全电子交易协议和安全套接字层协议;掌握并完成服务器和浏览器的配置。

教学

方法

讲