CGFRJS06测试用例V10.docx

《CGFRJS06测试用例V10.docx》由会员分享,可在线阅读,更多相关《CGFRJS06测试用例V10.docx(20页珍藏版)》请在冰豆网上搜索。

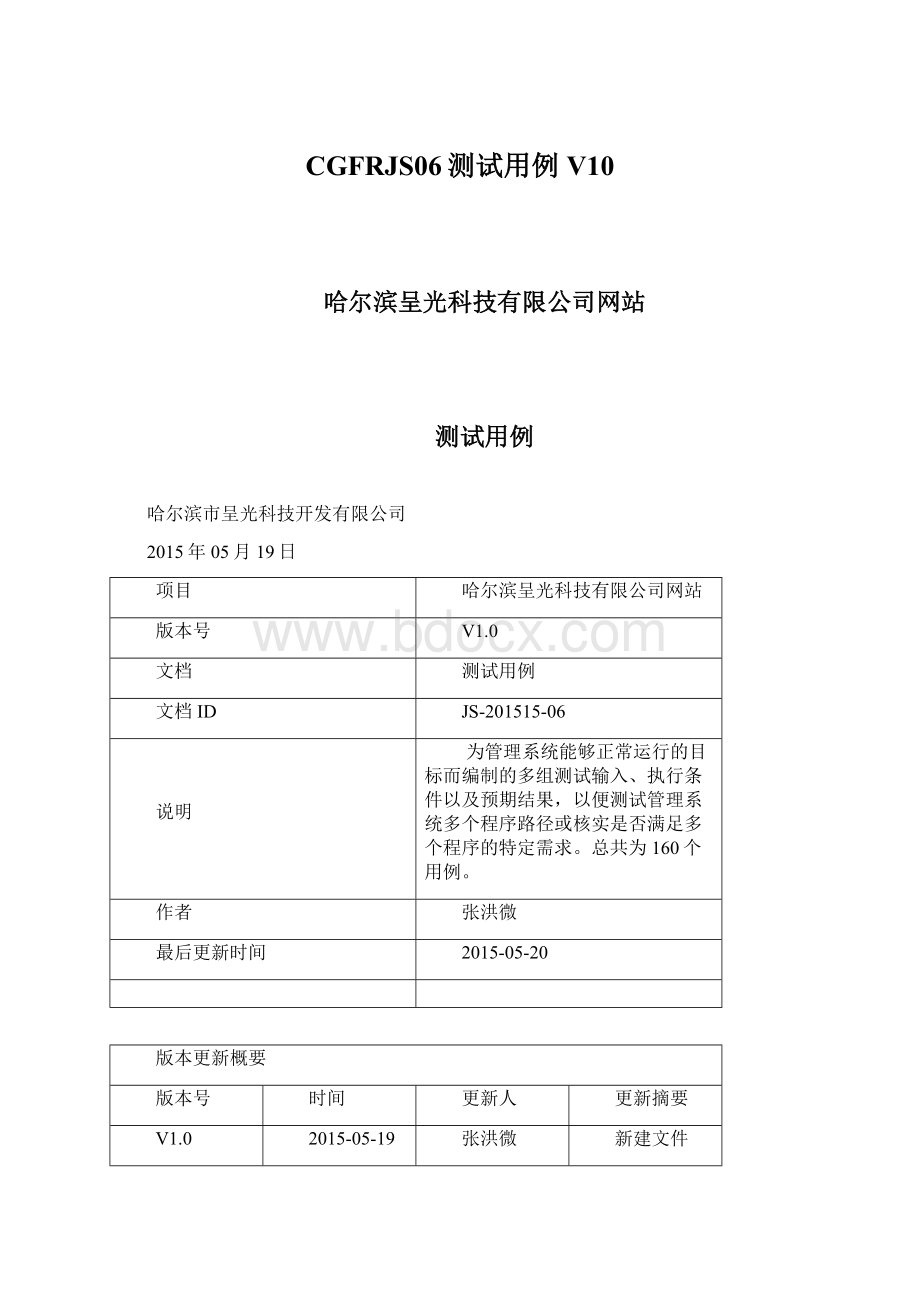

CGFRJS06测试用例V10

哈尔滨呈光科技有限公司网站

测试用例

哈尔滨市呈光科技开发有限公司

2015年05月19日

项目

哈尔滨呈光科技有限公司网站

版本号

V1.0

文档

测试用例

文档ID

JS-201515-06

说明

为管理系统能够正常运行的目标而编制的多组测试输入、执行条件以及预期结果,以便测试管理系统多个程序路径或核实是否满足多个程序的特定需求。

总共为160个用例。

作者

张洪微

最后更新时间

2015-05-20

版本更新概要

版本号

时间

更新人

更新摘要

V1.0

2015-05-19

张洪微

新建文件

评审

版本号

评审时间

评审人

评审意见

V1.0

2015-05-20

郭宏博

同意

批准

版本号

批准时间

评审人

评审意见

V1.0

2015-05-20

王晓飞

同意

目录

测试用例1

一、输入验证1

二、输出编码3

三、 防止SQL注入4

四、跨站脚本攻击(XSS)5

五、跨站请求伪造(CSRF)6

六、 用户注册6

七、 修改密码7

八、输入框测试8

九、用户体验相关9

1、输入验证

测试用例:

表单文字输入验证

用例编号

Test-001

测试类别

功能测试

说明

建立整体的威胁模型,测试溢出漏洞、信息泄漏、错误处理、SQL 注入、身份验证和授权错误。

测试内容

输入动作

期望输出

1.输入很大的数(如4,294,967,269),输入很小的数(负数)

2.输入超长字符,如对输入文字长度有限制,则尝试超过限制,刚好到达限制字数时有何反应

正常的错误提醒

3.输入特殊字符,如:

~!

@#$%^&*()_+<>:

”{}|

正常的错误提醒

4.输入中英文空格,输入字符串中间含空格,输入首尾空格

正常的错误提醒,首尾空格将被去除

5.输入特殊字符串NULL,null,0x0d0x0a

正常

6.输入正常字符串

正常

7.输入与要求不同类型的字符,如:

要求输入数字则检查正值,负值,零值(正零,负零),小数,字母,空值; 要求输入字母则检查输入数字

正常

8.输入html和javascript代码

正常过滤

9.对于像回答数这样需检验数字正确性的测试点,不仅对比其与问题最终页的回答数,还要对回答进行添加删除等操作后查看变化

正常

例:

1.输入”gfhd