weblogic安全设置.docx

《weblogic安全设置.docx》由会员分享,可在线阅读,更多相关《weblogic安全设置.docx(12页珍藏版)》请在冰豆网上搜索。

weblogic安全设置

weblogic安全设置

1.用户名密码安全设置

1.1.操作系统用户weblogic安全

要求:

密码长度应8位以上,并符合密码复杂度要求

修改密码passwdweblogic

/bea目录目录属性应为0755

1.2.用户名密码策略

要求:

不使用默认用户名/密码:

weblogic/weblogic

密码长度应8位以上,并符合密码复杂度要求

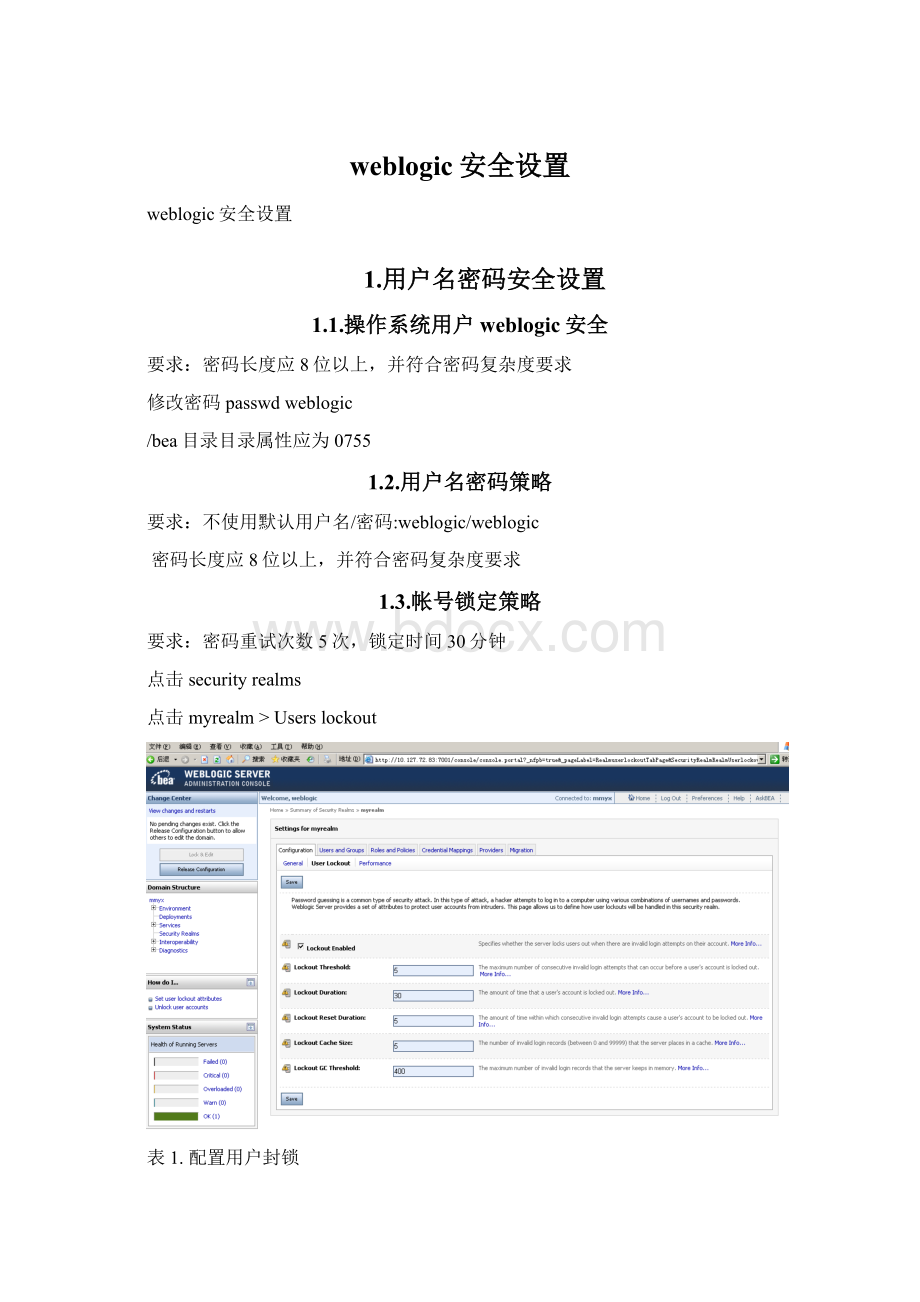

1.3.帐号锁定策略

要求:

密码重试次数5次,锁定时间30分钟

点击securityrealms

点击myrealm>Userslockout

表1.配置用户封锁

设置

描述

默认值

LockoutEnabled

该设置表明是否启用封锁功能。

如果使用另一种可选的AuthenticationProvider(它使用自己独有的保护用户帐户的机制),需要禁用这项功能。

true

LockoutThreshold

该设置决定了在封锁用户之前,允许登录尝试失败的最大次数。

5

LockoutResetDuration

假定LockoutThreshold是5,而LockoutResetDuration是3分钟。

如果一个用户在3分钟之内进行了5次失败的登录尝试,该用户帐户将被封锁。

如果这5次失败的尝试并非发生在3分钟之内,那么该帐户仍然保持活动。

5分钟

LockoutDuration

该设置决定了被封锁之后,用户无法访问其帐号的持续时间(以分钟为单位)。

30分钟

LockoutCacheSize

该设置指定用于保存无效登录尝试的缓存大小。

5

LockoutGCThreshold

该设置决定了内存中保存的无效登录尝试的最大值。

当无效登录记录的数目超过了这个值,WebLogic的垃圾收集器就会删除所有到期的记录——此时相关的用户已经被封锁。

400

1.4.启动boot.properties文件

weblogic启动时会读取用户名和密码,不应在启动脚本里设置用户名和密码如WLS_USER=weblogic,WLS_PW=xxx;而应在域目录下设置boot.properties文件,设置username=weblogic,password=XXX。

Weblogic启动后会自动加密码boot.properties文件,如下图:

1.5.修改weblogic密码

1登录weblogic控制台,点击securityrealms

2点击myrealm>UsersandGroups

3点击weblogic>passwords

4点击lock&edit,修改密码

5点save,会提示你密码修改成功

6停止所有weblogic进程

或者:

7修改域目录下boot.properties文件

8删掉boot.properties缓存文件

缓存文件在域目录/server下各个server下/security下:

9启动weblogic,用新密码登录测试。

2.审计日志

2.1.开启访问日志,并保留60天

1点Environment>servers,对应各servers

2点进各server>logging>http

3点lock&edit>”rotationtype”:

bytime;>勾选limitnumberofretainedfiles>;filestoretain:

60

4点save

5点activatechanges,会提示设置生效,但需重启weblogic。

6如有其它server则按上面步骤设置

7重启weblogic

2.2.访问日志查看方法

访问日志存放在域目录下/servers/各server/logs/access.log*

3.Weblogicheader设置

正确设置weblogicheader可以防止扫描软件猜解weblogic的版本信息,进而进行下一步攻击。

3.1.禁用SendServerHeader(默认禁用)

点击Environment>servers>AdminServer>protocols>http

检查是否勾选SendServerheader

3.2.禁用X-Powered-ByHeader

1点击最顶部的域>WebApplications

2点击lock&edit修改X-Powered-ByHeader为X-Powered-ByHeaderwillnotbesent

3点击save>activatechanges会提示设置生效,但需重启weblogic

4重启weblogic

4.限制应用服务器Socket数量

1停止weblogic

2进入域目录下config下

3备份config.xml文件

cpconfig.xmlconfig.xml.201005

4修改config.xml

在中间,后面加

250

5启动weblogic验证是否生效

5.错误页面处理

修改应用下/WEB-INF/web.xml,包含如下格式内容:

*error.html

6.Session超时设置

修改应用下/WEB-INF/weblogic.xml,包含如下格式内容:

TimeoutSecs

7200