基于移动信息化的安全接入平台建设.pdf

《基于移动信息化的安全接入平台建设.pdf》由会员分享,可在线阅读,更多相关《基于移动信息化的安全接入平台建设.pdf(6页珍藏版)》请在冰豆网上搜索。

基金项目基金项目基金项目基金项目:

广东省政法网基金资助项目“监狱部门网络接入方式模拟对比测试”(ZFW2010016)作者简介作者简介作者简介作者简介:

利业鞑(1969),男,副教授、高级工程师,主研方向:

网络信息系统;刘恒,硕士收稿日期收稿日期收稿日期收稿日期:

2011-08-29修回日期修回日期修回日期修回日期:

2011-10-27E-mail:

基于移动信息化的安全接入平台建设基于移动信息化的安全接入平台建设基于移动信息化的安全接入平台建设基于移动信息化的安全接入平台建设利业鞑利业鞑利业鞑利业鞑1,刘刘刘刘恒恒恒恒2(1.广东司法警官职业学院信息管理系,广州510520;2.中国电信广东分公司,广州510000)摘摘摘摘要要要要:

为提高移动信息化接入的安全级别,保障组织内部业务的安全运作,在传统网络安全架构的基础上,使用第二层隧道协议和混合加密技术构建一个安全接入平台。

根据平台的功能及其安全性,将移动信息化区域分为5类,并为每一类区域制定安全策略,使原本限制在内网中的业务系统可以安全地在移动终端上使用。

实际应用结果表明,该平台可以保证用户身份的匿名性、数据机密性、数据完整性、数据新鲜性及不可抵赖性。

关键词关键词关键词关键词:

移动安全接入平台;移动信息化风险;安全策略;第二层隧道协议;认证;混合加密ConstructionofSecurityAccessPlatformBasedonMobileInformatizationLIYe-da1,LIUHeng2(1.DepartmentofInformationManagement,GuangdongJusticePoliceVocationalCollege,Guangzhou510520,China;2.ChinaTelecomGuangdongCorporation,Guangzhou510000,China)【Abstract】Inordertoenhancesecurelevelofmobileinformatizationaccessandprotectbusinessoforganizationrunningsecurely,basedontraditionalnetworksecurityarchitecture,thispaperusesLayer2TunnelingProtocol(L2TP)andmixedencryptiontechnologytoconstructasecurityaccessplatform.Accordingthefunctionalityandsecurityfeatureoftheplatform,theplatformisclassifiedto5parts.Foreacharea,thedifferentsecuritypolicyisdeployed,sothatInternalbusinessapplicationwithhighsecuritycanbesafelyusedonthemobiledevices.Applicationresultshowsthattheplatformguaranteesanonymityofuseridentification,confidentialityandintegrity,availabilityandnon-repudiationofdata.【Keywords】mobilesecurityaccessplatform;mobileinformatizationrisk;securitypolicy;Layer2TunnelingProtocol(L2TP);authentication;mixedencryptionDOI:

10.3969/j.issn.1000-3428.2012.15.036计算机工程ComputerEngineering第38卷第15期Vol.38No.152012年8月August2012安全技术安全技术安全技术安全技术文章编号文章编号文章编号文章编号:

10003428(2012)15012806文献标识码文献标识码文献标识码文献标识码:

A中图分类号中图分类号中图分类号中图分类号:

TP3931概述概述概述概述移动信息化可以理解为“无线通信技术及移动计算技术在信息化中的应用。

目前我国移动用户数接近8亿,人均持有移动终端基本实现了一人一部,甚至是一人多部。

以手机、PDA、平板电脑为载体,利用3G技术作为通信手段连接内部业务系统,将业务信息处理从固定办公环境向固/移融合办公环境发展,实现管理、业务以及服务的移动化、信息化、电子化和网络化,提高办公效率,解放生产力,是政府、企业等单位信息化发展的一个重要趋势。

但移动网络的安全风险远高于固网安全风险,因此,有必要建立一个安全接入平台。

为提高移动信息化接入的安全级别,保障内部业务的安全运作,本文通过对移动信息化接入的各个环节进行分析,提出一个基于第二层隧道协议(Layer2TunnelingProtocol,L2TP)和混合加密技术建设安全接入平台的方法。

2移动信息化安全需求分析移动信息化安全需求分析移动信息化安全需求分析移动信息化安全需求分析本文讨论的网络特指各企业、机构为了满足自身内部业务需求而建设的专用网络,是内部系统的一部分,传输的是内部业务数据,不涉及对外公共互联网服务。

在实际工作中,内部业务平台和对外公共服务也往往是2个不同的系统。

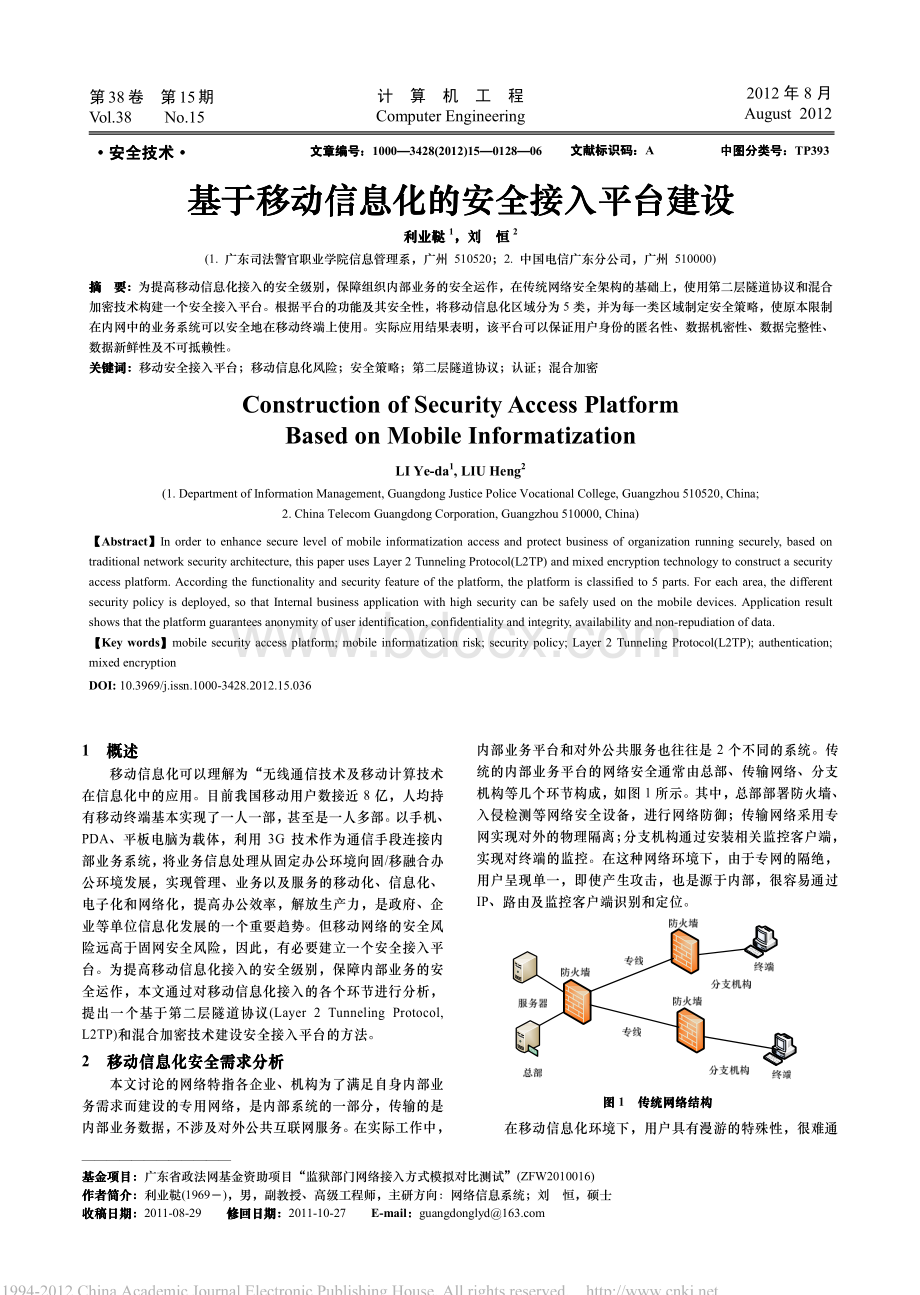

传统的内部业务平台的网络安全通常由总部、传输网络、分支机构等几个环节构成,如图1所示。

其中,总部部署防火墙、入侵检测等网络安全设备,进行网络防御;传输网络采用专网实现对外的物理隔离;分支机构通过安装相关监控客户端,实现对终端的监控。

在这种网络环境下,由于专网的隔绝,用户呈现单一,即使产生攻击,也是源于内部,很容易通过IP、路由及监控客户端识别和定位。

图图图图1传统网络结构传统网络结构传统网络结构传统网络结构在移动信息化环境下,用户具有漫游的特殊性,很难通第38卷第15期129利业鞑,刘恒:

基于移动信息化的安全接入平台建设过固定IP、专用电路等方式界定用户的真实身份,存在外网用户接入内网的情况。

因此,采用移动通信技术接入内部业务信息化系统必须建立安全接入平台,实现更高级别、更多手段的安全保障。

当前3G技术已成为移动通信技术的主流方向,本文结合相关技术,探讨一种针对3G移动用户的安全接入平台的建设方式。

随着大量3G移动数据服务的迅速发展,这些数据业务比固网数据业务更容易受到安全威胁。

为了提高移动通信的安全性,为移动化用户提供更好的通信环境,需要更为先进和完善的移动安全机制。

由风险和威胁催生的安全问题需要更可靠的移动信息化解决方案,移动信息化平台的安全建设应采用统一领导、统一规划、统一标准的原则,本着安全可靠、高效运行的方针,把安全技术和安全管理相结合,实现移动信息化移动办公的实用性、先进性、经济性和可扩展性。

其主要满足以下安全需求:

(1)实现用户身份的匿名性。

现有移动通信网络内的移动终端在接入网络的过程中,要求移动终端以明文方式发送自己的国际移动用户标识号IMSI,这样很容易造成用户身份的暴露,给用户带来受到攻击的可能性。

(2)实现双向认证。

基于单向认证的第2代移动网络安全机制没有考虑用户对网络的认证。

并且在安全性要求较高的增值业务中,双向认证的需要尤为迫切。

(3)实现数据机密性。

根据现有SIM卡计算能力和终端低能耗的要求,对称密钥加密算法仍然是最现实的;密码体制需符合移动终端的计算能力和能源消耗。

(4)实现数据完整性。

完整性能够保证消息在传输过程中不被篡改。

(5)实现数据新鲜性。

新鲜性是防止重传攻击的重要手段,可以采用时间戳服务来保证消息的新鲜性。

(6)实现不可抵赖性。

不可抵赖性可以防止接收方或发送方抵赖其所传输的消息。

3移动信息化安全接入平台实现移动信息化安全接入平台实现移动信息化安全接入平台实现移动信息化安全接入平台实现移动信息化应用是传统电子商务(政务)网络平台的一种延伸。

移动信息化安全接入平台是移动电子商务(政务)建设的安全基础和保证,所有移动业务系统和信息资源库的安全性都依赖于移动信息化安全接入平台的,移动信息化安全接入平台设计的优劣直接关系到整个移动信息化系统管理和服务功能的实现。

为此,移动信息化建设在对移动信息化安全接入平台的结构设计上应有严格的要求。

在当前环境下的移动信息化网络设计中,移动业务应用所需的数据和服务应放在业务内网,移动终端通过移动接入安全平台内的应用代理功能获得数据服务。

这种模式提供信息的新鲜度比较高,应用范围很大,基本可还原原有业务系统内的所有应用。

但也正因此,该网络架构中需加强对移动业务接入平台的安全性以及移动终端的安全性,以保障移动环境下实时办公、信息查询、信息采集的安全,同时保证业务内网与外部公网连接时相关网络资源的安全目标。

从内到外,依次需要建立软硬件平台安全、移动网络接入安全、与业务内网数据交换安全、安全控制与管理的多层次安全保障体系。

3.1移动信息化的安全区域分类移动信息化的安全区域分类移动信息化的安全区域分类移动信息化的安全区域分类根据移动信息化的各个环节,将其分成5个安全区域,每个区域对应各自的安全需求,如图2所示。

图图图图2移动信息化安全区域移动信息化安全区域移动信息化安全区域移动信息化安全区域及需求及需求及需求及需求第1类为终端用户区,是指用户在移动无线条件下使用相关业务系统时所用的移动设备,其安全需求包括手机、PDA、车载移动设备、便携电脑等各种移动终端设备的数据安全。

这一区域主要考虑终端数据存储的安全性,例如:

为了防止因终端设备的丢失、病毒和木马的入侵导致移动终端内的数据被非法查看、复制和删除。

第1类区域的安全策略如表1所示。

表表表表1第第第第1类区域类区域类区域类区域的安全的安全的安全的安全策略策略策略策略安全需求实现方法防止病毒和木马入侵安装移动终端防火墙软件和防病毒软件防止数据被非法查看、复制和删除设置开机密码、数据查看密码、数据采用SM3加密存储,使用TF智能身份认证卡进行私钥认证签到第2类为电信运营商服务区,是指无线通信网络的领域。

它由电信运营商提供各种移动网络,如GPRS、CDMA、3G网络以及传统固网服务的网络基础运营平台。

这一区域分别由无线接入网和有线传输网组成,主要考虑网络非法窃听、网络用户身份冒用等。

第2类区域的安全策略如表2所示。

表表表表2第第第第2类区域的安全类区域的安全类区域的安全类区域的安全策略策略策略策略安全需求实现方法网络防窃听降低发射功率、通信加密、使用VPN隧道技术、使用数据专线技术1防止网络用户身份冒用使用CHAP认证技术建立链接,基于L2TP的二次安全认证第3类为安全认证区接入区,包括用户接入和网络安全控制。

该区域主要考虑身份认证、数据加密和安全访问控制服务的提供。

第3类区域的安全策略如表3所示。

表表表表3第第第第3类区域类区域类区域类区域的安全的安全的安全的安全策略策略策略策略安全需求实现方法身份认证基于L2TP的二次安全认证、使用TF智能身份认证卡进行私钥认证数据加密对传输数据进行加密,采用可及时更换的临时密钥网络防御安装相应的防火墙130计算机工程2012年8月5日第4类为移动业务服务区,是指移动终端的各种业务请求传递到内网之前的应用服务的区域,包括移动业务平台和内网平台的数据交换接口、统一移动终端的验证服务、用户身份注册或注销、用户分权分域、会话管理、安全审计等系统管理服务模块。

第4类区域的安全策略如表4所示。

表表表表4第第第第